Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

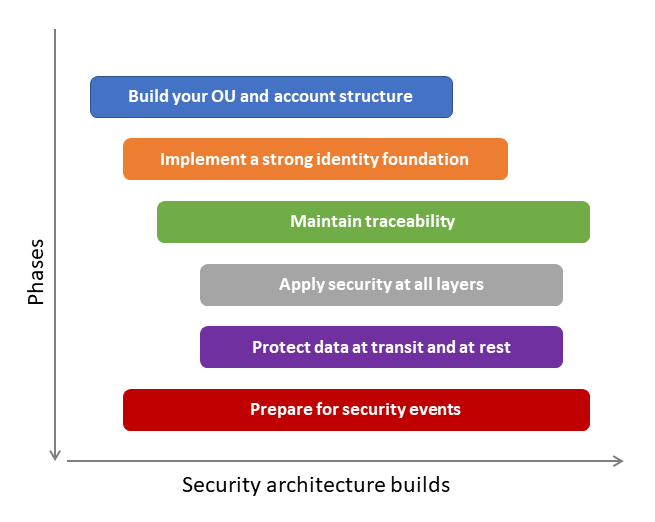

Creación de su arquitectura de seguridad: un enfoque gradual

| Influya en el futuro de la arquitectura de referencia de AWS seguridad (AWS SRA) realizando una breve encuesta |

La arquitectura de seguridad multicuenta recomendada por la AWS SRA es una arquitectura básica que le ayudará a incorporar la seguridad en las primeras etapas del proceso de diseño. La transición de cada organización a la nube es única. Para que su arquitectura de seguridad en la nube evolucione satisfactoriamente, debe visualizar el estado objetivo deseado, comprender su nivel actual de preparación para la nube y adoptar un enfoque ágil para cerrar cualquier brecha. La AWS SRA proporciona un estado objetivo de referencia para su arquitectura de seguridad. La transformación gradual le permite demostrar su valor rápidamente y, al mismo tiempo, minimizar la necesidad de hacer predicciones de gran alcance.

El Marco de Adopción de la AWS Nube (AWS CAF) recomienda cuatro fases de transformación de la nube iterativas e incrementales: visualizar, alinear, lanzar y escalar. Al entrar en la fase de lanzamiento y centrarse en lanzar iniciativas piloto en producción, debería centrarse en crear una arquitectura de seguridad sólida como base para la fase de ampliación, de modo que tenga la capacidad técnica necesaria para migrar y operar las cargas de trabajo más críticas para la empresa con confianza. Este enfoque gradual es aplicable si es una empresa emergente, una empresa pequeña o mediana que quiere expandir su negocio o una empresa que está adquiriendo nuevas unidades de negocio o realizando fusiones y adquisiciones. La AWS SRA lo ayuda a lograr esa arquitectura básica de seguridad para que pueda aplicar los controles de seguridad de manera uniforme en toda su organización en expansión. AWS Organizations La arquitectura básica consta de varios servicios Cuentas de AWS Y. La planificación y la implementación deben ser un proceso de varias fases, de modo que pueda ir repasando hitos más pequeños para alcanzar el objetivo más amplio de configurar su arquitectura de seguridad básica. En esta sección, se describen las fases típicas de su transición a la nube en función de un enfoque estructurado. Estas fases se alinean con los principios de diseño de seguridad de AWS Well-Architected Framework.

Fase 1: Cree su OU y su estructura contable

Un requisito previo para una base de seguridad sólida es una AWS organización y una estructura de cuentas bien diseñadas. Como se explicó anteriormente en la sección de componentes básicos de la SRA de esta guía, tener varias Cuentas de AWS permite aislar diferentes funciones empresariales y de seguridad por diseño. Al principio, esto puede parecer un trabajo innecesario, pero se trata de una inversión que le ayudará a escalar de forma rápida y segura. En esa sección también se explica cómo AWS Organizations administrar varias Cuentas de AWS cuentas y cómo usar las funciones de acceso confiable y administrador delegado para administrar estas Servicios de AWS múltiples cuentas de forma centralizada.

Puedes usar AWS Control Towerlo descrito anteriormente en esta guía para organizar tu landing zone. Si actualmente utilizas una sola cuenta Cuenta de AWS, consulta la Cuentas de AWS guía sobre la transición a varias cuentas para migrar a varias cuentas lo antes posible. Por ejemplo, si su empresa emergente está ideando y creando prototipos de su producto en una sola Cuenta de AWS, debería pensar en adoptar una estrategia de cuentas múltiples antes de lanzar su producto al mercado. Del mismo modo, las organizaciones pequeñas, medianas y empresariales deberían empezar a desarrollar su estrategia de cuentas múltiples tan pronto como planifiquen sus cargas de trabajo de producción iniciales. Comience con su base OUs y Cuentas de AWS, a continuación, añada las cuentas y las cuentas relacionadas con la carga de trabajo OUs .

Para obtener Cuenta de AWS recomendaciones sobre la estructura de unidades organizativas más allá de lo que se proporciona en la AWS

SRA, consulta la entrada del blog sobre la estrategia de múltiples cuentas para pequeñas y medianas empresas

Consideración del diseño

No replique la estructura jerárquica de su empresa al diseñar la estructura organizativa y contable. OUs Debe basarse en las funciones de la carga de trabajo y en un conjunto común de controles de seguridad que se apliquen a las cargas de trabajo. No intentes diseñar tu estructura contable completa desde el principio. Céntrese en lo fundamental y OUs, a continuación, añada la carga de trabajo a OUs medida que la necesite. Puedes cambiar de una cuenta OUs a otra para experimentar con enfoques alternativos durante las primeras etapas del diseño. Sin embargo, esto podría generar algunos gastos generales relacionados con la administración de los permisos lógicos SCPs RCPs, en función de las políticas declarativas y las condiciones de la IAM que se basan en las rutas de las cuentas y las unidades organizativas.

Ejemplo de implementación

La biblioteca de códigos AWS SRA

Fase 2: Implemente una base de identidad sólida

En cuanto hayas creado varias Cuentas de AWS, debes permitir que tus equipos accedan a los AWS recursos de esas cuentas. Existen dos categorías generales de gestión de la identidad: la gestión de la identidad y el acceso de los empleados y la gestión

Al trabajar con las funciones de IAM para proporcionar a los usuarios acceso a AWS los recursos, debe utilizar el analizador de acceso de IAM y el asesor de acceso de IAM, tal y como se describe en las secciones sobre herramientas de seguridad y gestión de la organización de esta guía. Estos servicios le ayudan a conseguir los privilegios mínimos, lo que constituye un importante control preventivo que le ayuda a adoptar una buena postura de seguridad.

Consideración del diseño

Para lograr el mínimo de privilegios, diseñe procesos que revisen y comprendan periódicamente las relaciones entre sus identidades y los permisos que requieren para funcionar correctamente. A medida que vaya aprendiendo, vaya ajustando esos permisos y redúzcalos gradualmente hasta que tengan el menor número posible de permisos. Para garantizar la escalabilidad, esta debe ser una responsabilidad compartida entre sus equipos centrales de seguridad y aplicaciones. Utilice funciones como las políticas basadas en los recursos, los límites de los permisos

Ejemplos de implementación

La biblioteca de códigos AWS SRA

-

La política de contraseñas de IAM establece la política

de contraseñas de las cuentas para que los usuarios se ajusten a las normas de conformidad comunes. -

Access Analyzer

configura un analizador a nivel de organización dentro de una cuenta de administrador delegado y un analizador a nivel de cuenta dentro de cada cuenta.

Fase 3: Mantener la trazabilidad

Cuando sus usuarios tengan acceso AWS y comiencen a crear, querrá saber quién hace qué, cuándo y desde dónde. También querrá tener visibilidad sobre posibles errores de configuración de seguridad, amenazas o comportamientos inesperados. Una mejor comprensión de las amenazas a la seguridad le permite priorizar los controles de seguridad adecuados. Para supervisar la AWS actividad, siga las recomendaciones de la AWS SRA para configurar un registro de la organización mediante el uso AWS CloudTraily la centralización de los registros en la cuenta de Log Archive. Para la supervisión de eventos de seguridad AWS Security Hub CSPM, utilice Amazon y Amazon Security Lake GuardDuty AWS Config, tal y como se indica en la sección de cuentas de herramientas de seguridad.

Consideración del diseño

Cuando empiece a utilizar los nuevos Servicios de AWS, asegúrese de habilitar los registros específicos del servicio y de almacenarlos como parte de su repositorio de registros central.

Ejemplos de implementación

La biblioteca de códigos AWS SRA

-

La organización CloudTrail

crea un registro de la organización y establece los valores predeterminados para configurar los eventos de datos (por ejemplo, en Amazon S3 y AWS Lambda) a fin de reducir la duplicación de CloudTrail los configurados por. AWS Control Tower Esta solución ofrece opciones para configurar los eventos de administración. -

AWS Config La cuenta de administración de la Torre de Control

permite AWS Config en la cuenta de administración monitorear el cumplimiento de los recursos. -

Las reglas de organización del paquete de conformidad

implementan un paquete de conformidad en las cuentas y regiones específicas de una organización. -

AWS Config El agregador

implementa un agregador al delegar la administración a una cuenta de miembro que no sea la cuenta de auditoría. -

La organización Security Hub CSPM

configura Security Hub CSPM dentro de una cuenta de administrador delegado para las cuentas y las regiones gobernadas de la organización. -

GuardDuty La organización

se configura GuardDuty dentro de una cuenta de administrador delegado para las cuentas de una organización.

Fase 4: Aplicar la seguridad en todos los niveles

En este punto, deberías tener:

-

Los controles de seguridad adecuados para su Cuentas de AWS.

-

Una estructura de cuentas y unidades organizativas bien definidas con controles preventivos definidos mediante SCPs políticas declarativas y funciones y políticas de IAM con privilegios mínimos. RCPs

-

La capacidad de registrar AWS las actividades mediante el uso AWS CloudTrail; de detectar eventos de seguridad mediante AWS Security Hub CSPM Amazon GuardDuty y AWS Config; y de realizar análisis avanzados en un lago de datos diseñado específicamente para la seguridad mediante Amazon Security Lake.

En esta fase, planifique aplicar la seguridad en otros niveles de su AWS organización, tal y como se describe en la sección Aplicar servicios de seguridad en toda su AWS organización. Puede crear controles de seguridad para su capa de red mediante servicios como AWS WAF,, AWS Shield, AWS Certificate Manager (ACM) AWS Firewall Manager AWS Network Firewall, Amazon CloudFront, Amazon Route 53 y Amazon VPC, tal y como se describe en la sección Cuenta de red. A medida que avance en su gama de tecnologías, aplique controles de seguridad específicos para su carga de trabajo o conjunto de aplicaciones. Utilice los puntos de enlace de VPC AWS Systems Manager, AWS Secrets Manager Amazon Inspector y Amazon Cognito tal y como se describe en la sección Cuenta de aplicación.

Consideración del diseño

Al diseñar los controles de seguridad de Defense in Depth (DiD), tenga en cuenta los factores de escalabilidad. Su equipo de seguridad central no tendrá el ancho de banda ni una comprensión completa del comportamiento de cada aplicación en su entorno. Capacite a sus equipos de aplicaciones para que asuman la responsabilidad de identificar y diseñar los controles de seguridad adecuados para sus aplicaciones. El equipo de seguridad central debe centrarse en proporcionar las herramientas y las consultas adecuadas para capacitar a los equipos de aplicaciones. Para comprender los mecanismos de escalamiento que se AWS

utilizan para adoptar un enfoque de seguridad más inclinado hacia la izquierda, consulte la entrada del blog Cómo se AWS creó el programa Security Guardians, un mecanismo para distribuir

Ejemplos de implementación

La biblioteca de códigos AWS SRA

-

El cifrado EBS predeterminado de EC2 configura el cifrado

de Amazon EBS predeterminado en Amazon EC2 para utilizar el predeterminado dentro del proporcionado. AWS KMS key Regiones de AWS -

S3 Block Account Public Access

configura los ajustes de Block Public Access (BPA) a nivel de cuenta en Amazon S3 para las cuentas de la organización. -

Firewall Manager

muestra cómo configurar una política de grupo de seguridad y AWS WAF políticas para las cuentas de una organización. -

Inspector Organization

configura Amazon Inspector dentro de una cuenta de administrador delegado para las cuentas y regiones gobernadas dentro de la organización.

Fase 5: Proteja los datos en tránsito y en reposo

Los datos de su empresa y de sus clientes son activos valiosos que debe proteger. AWS proporciona varios servicios y funciones de seguridad para proteger los datos en movimiento y en reposo. Usa Amazon CloudFront con AWS Certificate Manager, tal y como se describe en la sección Cuenta de red, para proteger los datos en movimiento que se recopilan a través de Internet. Para los datos en movimiento dentro de las redes internas, utilice un Application Load Balancer con AWS Private Certificate Authority, tal y como se explica en la sección Cuenta de la aplicación. AWS KMS y le AWS CloudHSM ayudan a gestionar las claves criptográficas para proteger los datos en reposo.

Fase 6: Prepárese para los eventos de seguridad

A medida que opere su entorno de TI, se producirán incidentes de seguridad, que son cambios en el funcionamiento diario de su entorno de TI que indican una posible infracción de la política de seguridad o un fallo en el control de seguridad. La trazabilidad adecuada es fundamental para detectar un incidente de seguridad lo antes posible. Es igualmente importante estar preparado para clasificar estos eventos de seguridad y responder a ellos, de modo que pueda tomar las medidas adecuadas antes de que el problema de seguridad se agrave. La preparación le ayuda a clasificar rápidamente un evento de seguridad para comprender su posible impacto.

La AWS SRA, mediante el diseño de la cuenta de herramientas de seguridad y el despliegue de servicios de seguridad comunes en todas ellas Cuentas de AWS, le permite detectar eventos de seguridad en toda su organización. AWS

Amazon Detective, incluido en la cuenta de herramientas de seguridad, le ayuda a clasificar un evento de seguridad e identificar la causa raíz. Durante una investigación de seguridad, debe poder revisar los registros pertinentes para registrar y comprender el alcance completo y la cronología del incidente. Los registros también son necesarios para generar alertas cuando se producen acciones específicas de interés. La AWS SRA recomienda una cuenta central de archivo de registros para el almacenamiento inmutable de todos los registros operativos y de seguridad. Puede consultar los CloudWatch registros mediante Logs Insights para los datos almacenados en grupos de CloudWatch registros, y Amazon Athena

Respuesta frente a incidencias de seguridad de AWS

Consideraciones sobre el diseño

-

Debe empezar a prepararse para detectar y responder a los eventos de seguridad desde el principio de su transición a la nube. Para aprovechar mejor los recursos limitados, asigne la importancia de los datos y la importancia empresarial a sus AWS recursos para que, cuando detecte un incidente de seguridad, pueda priorizar la clasificación y la respuesta en función de la importancia de los recursos involucrados.

-

Las fases de creación de la arquitectura de seguridad en la nube, tal como se describe en esta sección, son de naturaleza secuencial. Sin embargo, no tiene que esperar a que se complete por completo una fase para comenzar la siguiente. Le recomendamos que adopte un enfoque iterativo, en el que comience a trabajar en varias fases en paralelo y evolucione cada fase a medida que evolucione su postura de seguridad en la nube. A medida que vaya pasando por las diferentes fases, su diseño irá evolucionando. Considere la posibilidad de adaptar la secuencia sugerida que se muestra en el siguiente diagrama a sus necesidades particulares.

Ejemplo de implementación

La biblioteca de códigos AWS SRA