Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

UO de seguridad: cuenta de herramientas de seguridad

| Influya en el futuro de la arquitectura de referencia de AWS seguridad (AWS SRA) realizando una breve encuesta |

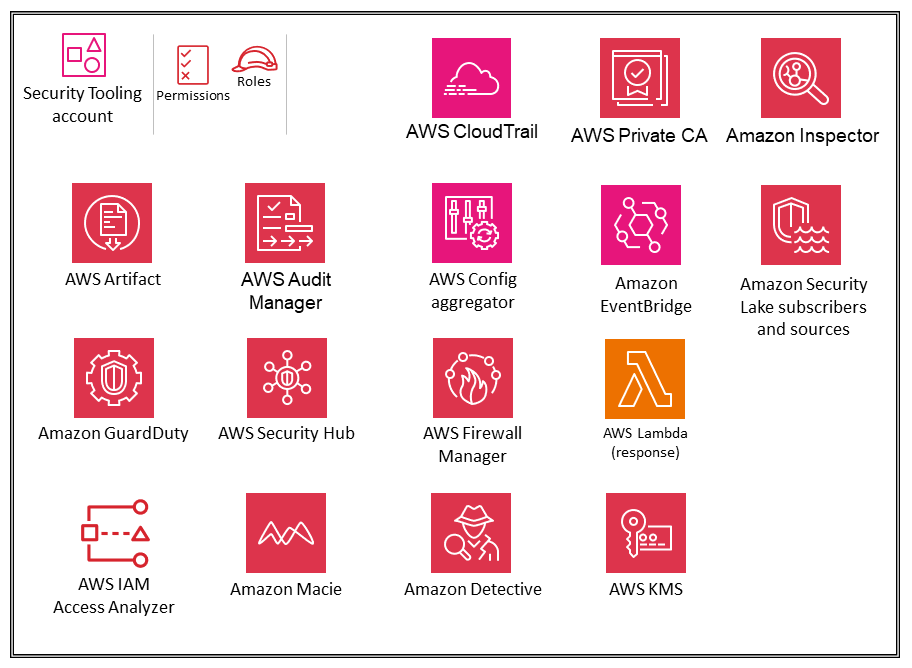

El siguiente diagrama ilustra los servicios AWS de seguridad que están configurados en la cuenta Security Tooling.

La cuenta Security Tooling está dedicada a operar los servicios de seguridad Cuentas de AWS, monitorear y automatizar las alertas y respuestas de seguridad. Los objetivos de seguridad incluyen los siguientes:

-

Proporcione una cuenta dedicada con acceso controlado para gestionar el acceso a las barandillas de seguridad, la supervisión y la respuesta.

-

Mantenga la infraestructura de seguridad centralizada adecuada para monitorear los datos de las operaciones de seguridad y mantener la trazabilidad. La detección, la investigación y la respuesta son partes esenciales del ciclo de vida de la seguridad y se pueden utilizar para respaldar un proceso de calidad, una obligación legal o de cumplimiento y para las iniciativas de identificación y respuesta a las amenazas.

-

Respalde aún más defense-in-depth la estrategia de la organización manteniendo otro nivel de control sobre la configuración y las operaciones de seguridad adecuadas, como las claves de cifrado y la configuración de los grupos de seguridad. Se trata de una cuenta en la que trabajan los operadores de seguridad. Las funciones de solo lectura o de auditoría para ver la información de AWS toda la organización son habituales, mientras que las write/modify funciones son limitadas en número y están estrictamente controladas, supervisadas y registradas.

Consideraciones sobre el diseño

-

AWS Control Tower De forma predeterminada, asigna a la cuenta el nombre de cuenta de seguridad ou de auditoría. Puede cambiar el nombre de la cuenta durante la AWS Control Tower configuración.

-

Podría ser adecuado tener más de una cuenta de Security Tooling. Por ejemplo, la supervisión y la respuesta a los eventos de seguridad suelen asignarse a un equipo especializado. La seguridad de la red puede requerir su propia cuenta y funciones en colaboración con la infraestructura de la nube o el equipo de red. Estas divisiones mantienen el objetivo de separar los enclaves de seguridad centralizados y hacen aún más hincapié en la separación de funciones, los privilegios mínimos y la posible simplicidad de las tareas en equipo. Si lo está utilizando AWS Control Tower, restringe la creación de otros en Cuentas de AWS virtud de la unidad organizativa de seguridad.

Administrador delegado de los servicios de seguridad

La cuenta Security Tooling sirve como cuenta de administrador para los servicios de seguridad que se administran en una administrator/member estructura en todo el. Cuentas de AWS Como se ha mencionado anteriormente, esto se gestiona mediante la función de administrador AWS Organizations delegado. Los servicios de la AWS SRA que actualmente admiten el administrador delegado incluyen la administración centralizada de IAM del acceso raíz, AWS Firewall Manager Amazon AWS Config, IAM Access GuardDuty Analyzer, Amazon Macie,, Amazon Detective AWS Security Hub, AWS Security Hub CSPM AWS Audit Manager Amazon Inspector y. AWS CloudTrail AWS Systems Manager Su equipo de seguridad administra las funciones de seguridad de estos servicios y supervisa cualquier evento o hallazgo específico de seguridad.

AWS IAM Identity Center admite la administración delegada en la cuenta de un miembro. AWS SRA utiliza la cuenta de Servicios Compartidos como cuenta de administrador delegado para el Centro de Identidad de IAM, tal y como se explica más adelante en la sección Centro de Identidad de IAM de la cuenta de Servicios Compartidos.

Acceso raíz centralizado

La cuenta Security Tooling es la cuenta de administrador delegado para la administración centralizada de la capacidad de acceso raíz de IAM. Esta capacidad debe habilitarse a nivel de la organización al permitir la administración de credenciales y la acción raíz privilegiada en las cuentas de los miembros. Los administradores delegados deben disponer de sts:AssumeRoot permisos explícitos para poder realizar acciones de raíz privilegiadas en nombre de las cuentas de los miembros. Este permiso solo está disponible después de habilitar la acción raíz privilegiada en la cuenta de un miembro en la cuenta de administración de la organización o de administrador delegado. Con este permiso, los usuarios pueden realizar tareas de usuario raíz con privilegios en las cuentas de los miembros de forma centralizada desde la cuenta Security Tooling. Tras iniciar una sesión privilegiada, puede eliminar una política de bucket de S3 mal configurada, eliminar una política de colas de SQS mal configurada, eliminar las credenciales de usuario raíz de una cuenta de miembro y volver a habilitar las credenciales de usuario raíz de una cuenta de miembro. Puede realizar estas acciones desde la consola, mediante () o mediante. AWS Command Line Interface AWS CLI APIs

AWS CloudTrail

AWS CloudTrail

En la AWS SRA, la cuenta Security Tooling es la cuenta de administrador delegado para la administración. CloudTrail El depósito de S3 correspondiente para almacenar los registros de seguimiento de la organización se crea en la cuenta Log Archive. Esto sirve para separar la administración y el uso de los privilegios de CloudTrail registro. Para obtener información sobre cómo crear o actualizar un bucket de S3 para almacenar los archivos de registro para el registro de una organización, consulte la CloudTrail documentación. Como práctica recomendada de seguridad, añada la clave de aws:SourceArn condición del registro de la organización a la política de recursos del bucket de S3 (y a cualquier otro recurso, como las claves de KMS o los temas de SNS). Esto garantiza que el bucket de S3 solo acepte los datos asociados al registro específico. El rastro se configura con la validación del archivo de registro para validar la integridad del archivo de registro. Los archivos de registro y resumen se cifran mediante SSE-KMS. El registro de la organización también está integrado con un grupo de CloudWatch registros en Logs para enviar los eventos y conservarlos a largo plazo.

nota

Puede crear y administrar registros de la organización desde cuentas de administración y de administrador delegado. Sin embargo, como práctica recomendada, debes limitar el acceso a la cuenta de administración y utilizar la funcionalidad de administrador delegado cuando esté disponible.

Consideraciones sobre el diseño

-

CloudTrail no registra los eventos de datos de forma predeterminada, ya que suelen ser actividades de gran volumen. Sin embargo, debe capturar los eventos de datos para AWS recursos críticos específicos, como los depósitos de S3, las funciones de Lambda, los eventos de registro AWS externos que se envían al lago y CloudTrail los temas de SNS. Para ello, configure el registro de su organización para que incluya eventos de datos de recursos específicos especificando los ARNs de cada recurso individual.

-

Si la cuenta de un miembro necesita acceder a los archivos de CloudTrail registro de su propia cuenta, puede compartir los archivos de CloudTrail registro de la organización de forma selectiva desde el depósito central de S3. Sin embargo, si las cuentas de los miembros requieren grupos de CloudWatch registros locales de Amazon para CloudTrail los registros de sus cuentas o si desean configurar la administración de registros y los eventos de datos (solo lectura, solo de escritura, eventos de administración, eventos de datos) de manera diferente al registro de la organización, pueden crear un registro local con los controles adecuados. Los registros específicos de las cuentas locales conllevan un coste adicional.

AWS Security Hub CSPM

AWS Security Hub La gestión de la postura de seguridad en la nube

Security Hub con el que CSPM se integra AWS Organizations para simplificar la administración del estado de seguridad en todas las cuentas actuales y futuras de su AWS organización. Puede utilizar la función de configuración central CSPM de Security Hub desde la cuenta de administrador delegado (en este caso, Security Tooling) para especificar cómo se configuran el servicio CSPM de Security Hub, los estándares de seguridad y los controles de seguridad en las cuentas y unidades organizativas de su organización () en todas las regiones. OUs Puede configurar estos ajustes en unos pocos pasos desde una región principal, que se denomina región de origen. Si no utiliza la configuración central, debe configurar Security Hub CSPM por separado en cada cuenta y región. El administrador delegado puede designar las cuentas OUs como autoadministrables, de forma que el miembro puede configurar los ajustes por separado en cada región, o bien administrarlas de forma centralizada, donde el administrador delegado puede configurar la cuenta del miembro o la unidad organizativa en todas las regiones. Puede designar todas las cuentas de su organización como OUs administradas de forma centralizada, todas autogestionadas o como una combinación de ambas. Esto simplifica la aplicación de una configuración coherente y, al mismo tiempo, proporciona la flexibilidad de modificarla para cada unidad organizativa y cuenta.

La cuenta de administrador delegado CSPM de Security Hub también puede ver los hallazgos, ver información y controlar los detalles de todas las cuentas de los miembros. Además, puede designar una región de agregación dentro de la cuenta de administrador delegado para centralizar los hallazgos en sus cuentas y en las regiones vinculadas. Sus resultados se sincronizan de forma continua y bidireccional entre la región agregadora y todas las demás regiones.

Security Hub CSPM admite integraciones con varios. Servicios de AWS Amazon GuardDuty AWS Config, Amazon Macie, IAM Access Analyzer, Amazon AWS Firewall Manager Inspector, Amazon Route 53 Resolver DNS Firewall y AWS Systems Manager Patch Manager pueden enviar los resultados a Security Hub CSPM. Security Hub CSPM procesa las conclusiones mediante un formato estándar denominado AWS Security Finding Format (ASFF). Security Hub CSPM correlaciona los hallazgos entre los productos integrados para priorizar los más importantes. Puede enriquecer los metadatos de las conclusiones del CSPM de Security Hub para ayudar a contextualizar mejor las conclusiones de seguridad, priorizarlas y tomar medidas al respecto. Este enriquecimiento agrega etiquetas de recursos, una nueva etiqueta de AWS aplicación e información sobre el nombre de la cuenta a cada hallazgo que se ingiera en Security Hub CSPM. Esto le ayuda a ajustar los resultados para las reglas de automatización, a buscar o filtrar los hallazgos y la información y a evaluar el estado de la seguridad por aplicación. Además, puede utilizar las reglas de automatización para actualizar automáticamente los hallazgos. A medida que Security Hub CSPM ingiere los hallazgos, puede aplicar una variedad de acciones de reglas, como suprimir los hallazgos, cambiar su gravedad y añadir notas a los hallazgos. Estas reglas entran en vigor cuando los resultados coinciden con los criterios especificados, como el recurso o la cuenta a los que está asociado IDs el hallazgo o su título. Puede utilizar las reglas de automatización para actualizar los campos de búsqueda seleccionados en el ASFF. Las reglas se aplican tanto a los hallazgos nuevos como a los actualizados.

Durante la investigación de un incidente de seguridad, puedes ir del Security Hub CSPM a Amazon Detective para investigar un GuardDuty hallazgo. Security Hub CSPM recomienda alinear las cuentas de administrador delegado para servicios como Detective (donde existan) para una integración más fluida. Por ejemplo, si no alinea las cuentas de administrador entre Detective y Security Hub CSPM, no funcionará pasar de los hallazgos a Detective. Para obtener una lista completa, consulte Descripción general de Servicio de AWS las integraciones con Security Hub CSPM en la documentación de Security Hub CSPM.

Puede utilizar Security Hub CSPM con la función Network Access Analyzer

Además de sus funciones de monitoreo, Security Hub CSPM admite la integración con Amazon EventBridge para automatizar la corrección de hallazgos específicos. Puede definir las acciones personalizadas que se llevarán a cabo cuando se reciba un hallazgo. Por ejemplo, puede configurar acciones personalizadas para enviar resultados a un sistema de tickets o a un sistema de corrección automático. Para obtener más información y ejemplos, consulte las publicaciones del AWS blog Automated Response and remediation with AWS Security Hub CSPM

Security Hub CSPM utiliza servicios vinculados Reglas de AWS Config para realizar la mayoría de las comprobaciones de seguridad de los controles. Para admitir estos controles, AWS Config debe estar habilitado en todas las cuentas, incluidas la cuenta de administrador (o administrador delegado) y las cuentas de los miembros, en todas las que Security Región de AWS Hub CSPM esté habilitado.

Consideraciones sobre el diseño

-

Si un estándar de cumplimiento, como PCI-DSS, ya está presente en el Security Hub CSPM, el servicio CSPM de Security Hub totalmente gestionado es la forma más sencilla de ponerlo en funcionamiento. Sin embargo, si desea crear su propio estándar de cumplimiento o seguridad, que puede incluir comprobaciones de seguridad, operativas o de optimización de costes, los paquetes de conformidad ofrecen un proceso de personalización simplificado. AWS Config (Para obtener más información sobre los paquetes de conformidad AWS Config y los paquetes de conformidad, consulte la AWS Configsección).

-

Los casos de uso más comunes de Security Hub CSPM incluyen los siguientes:

-

Como panel que proporciona visibilidad a los propietarios de aplicaciones sobre la postura de seguridad y cumplimiento de sus recursos AWS

-

Como punto de vista central de las conclusiones de seguridad que utilizan las operaciones de seguridad, el personal de respuesta a incidentes y los cazadores de amenazas para clasificar las conclusiones en materia de AWS seguridad y conformidad y tomar medidas al respecto en todas las regiones Cuentas de AWS

-

Para agrupar y canalizar los hallazgos en materia de seguridad y conformidad de todas Cuentas de AWS las regiones a un sistema centralizado de gestión de eventos e información de seguridad (SIEM) u otro sistema de coordinación de la seguridad

Para obtener orientación adicional sobre estos casos de uso, incluido cómo configurarlos, consulte la entrada del blog Tres patrones de uso recurrentes de CSPM de Security Hub y cómo implementarlos

. -

Ejemplo de implementación

La biblioteca de códigos AWS SRA

AWS Security Hub

AWS Security Hubes una solución de seguridad en la nube unificada que prioriza sus amenazas de seguridad críticas y le ayuda a responder a gran escala. Security Hub detecta los problemas de seguridad casi en tiempo real al correlacionar y enriquecer automáticamente las señales de seguridad de múltiples fuentes, como la gestión de la postura (AWS Security Hub CSPM), la gestión de vulnerabilidades (Amazon Inspector), los datos confidenciales (Amazon Macie) y la detección de amenazas (Amazon). GuardDuty Esta capacidad permite que los equipos de seguridad identifiquen y prioricen los riesgos activos en los entornos en la nube mediante análisis automatizados e información contextual. Security Hub proporciona una representación visual de la posible ruta de ataque que los atacantes pueden aprovechar para acceder a los recursos asociados a una detección de exposición. Esto transforma las señales de seguridad complejas en información procesable, para que pueda tomar decisiones informadas sobre su seguridad rápidamente.

Security Hub se ha rediseñado estratégicamente para simplificar la habilitación de los componentes básicos de los servicios de seguridad asociados a fin de llegar a un resultado de seguridad. Al correlacionar los hallazgos de seguridad en una matriz de amenazas entre diferentes señales de seguridad prácticamente en tiempo real, puede priorizar primero los riesgos más críticos. Los hallazgos se correlacionan para detectar la exposición asociada AWS a los recursos. Las exposiciones representan debilidades más amplias en los controles de seguridad, errores de configuración u otras áreas que podrían ser aprovechadas por las amenazas activas. Por ejemplo, una exposición podría ser una instancia de EC2 a la que se pueda acceder desde Internet y que presente vulnerabilidades de software con una alta probabilidad de explotación.

Security Hub y Security Hub CSPM son servicios complementarios. Security Hub CSPM proporciona una visión completa de su postura de seguridad y le ayuda a evaluar su entorno de nube con respecto a los estándares y las mejores prácticas del sector de la seguridad. Security Hub proporciona una experiencia unificada que le ayuda a priorizar y responder a los problemas de seguridad críticos. Los resultados del CSPM de Security Hub se envían automáticamente a Security Hub, donde se correlacionan con resultados de otros servicios de seguridad, como Amazon Inspector, para generar exposiciones. Esto ayuda a identificar los riesgos más críticos en el entorno.

Security Hub también proporciona un resumen de los recursos de su AWS entorno por tipo y las conclusiones asociadas. Los recursos se priorizan según las exposiciones y las secuencias de ataque. Al elegir un tipo de recurso, puede revisar todos los recursos asociados a ese tipo de recurso.

Para una experiencia óptima, recomendamos habilitar Security Hub y Security Hub CSPM, así como habilitar estos otros servicios de seguridad: Amazon GuardDuty, Amazon

En la AWS SRA, la cuenta Security Tooling actúa como administradora delegada de Security Hub, Security Hub CSPM y otros servicios de seguridad. AWS En la cuenta Security Tooling, puede ver todos los recursos asociados a las cuentas de los miembros. También puedes ver todos los recursos de tu hogar Región de AWS desde Linked Regiones de AWS.

Nota de implementación

La activación de Security Hub requiere tres pasos, incluidos los procedimientos que tienen en cuenta si se ha activado previamente el Security Hub CSPM. Security Hub está integrado de forma nativa con AWS Organizations, lo que simplifica el proceso de configuración e implementación, y centraliza y agrega todos los hallazgos en una sola ubicación. De acuerdo con las prácticas recomendadas de la AWS SRA, utilice la cuenta Security Tooling como cuenta de administrador delegado para gestionar y configurar Security Hub. Usa los ajustes de configuración de Security Hub para habilitar automáticamente todas las regiones y cuentas, incluidas las futuras regiones y cuentas. OUs También debe configurar la agregación entre regiones para agregar hallazgos, recursos y tendencias de varias regiones Regiones de AWS en una sola región de origen. Durante la configuración, también puedes habilitar cualquier integración nativa, como Jira Cloud o. ServiceNow

Consideraciones sobre el diseño

-

Los resultados de Security Hub están formateados en el Open Cybersecurity Schema Framework (OCSF). Security Hub genera hallazgos en OCSF y recibe hallazgos en OCSF de Security Hub, CSPM y otros. Servicios de AWS Estos hallazgos de OCSF se pueden enviar a través de Amazon EventBridge para automatizarlos o se pueden almacenar en una cuenta central de agregación de registros para realizar el análisis y la retención de los registros de seguridad.

-

La cuenta de administración de la AWS organización no puede designarse a sí misma como la administradora delegada en Security Hub. Esto se ajusta a la práctica recomendada de la AWS SRA de designar la cuenta Security Tooling como administradora delegada. Tenga en cuenta también lo siguiente:

-

La cuenta de administrador designada para Security Hub CSPM se convierte automáticamente en el administrador designado para Security Hub.

-

Al eliminar la administración delegada a través de Security Hub, también se elimina la administración delegada de Security Hub CSPM. Del mismo modo, al eliminar la administración delegada a través de Security Hub (CSPM), también se elimina para Security Hub.

-

-

Security Hub incluye funciones que modifican automáticamente los hallazgos y toman medidas en función de sus especificaciones. Security Hub admite los siguientes tipos de automatizaciones:

-

Reglas de automatización, que actualizan automáticamente los hallazgos, los suprimen y los envían a las herramientas de emisión de tickets casi en tiempo real en función de criterios definidos.

-

Respuesta y corrección automatizadas, que crean EventBridge reglas personalizadas que definen las acciones automáticas que se deben tomar en función de hallazgos e información específicos.

-

-

Security Hub puede configurar Amazon Inspector en todas las cuentas y regiones de los miembros mediante políticas, y puede configurar GuardDuty un Security Hub CSPM durante la implementación. Las políticas generan AWS Organizations políticas para cuentas y regiones. Los despliegues son acciones que se realizan una sola vez y que permiten una funcionalidad de seguridad en determinadas cuentas y regiones. Las implementaciones no se aplican a las cuentas recién habilitadas. Como alternativa, puede habilitar automáticamente las funciones para las cuentas de los nuevos miembros en GuardDuty Security Hub CSPM.

Amazon GuardDuty

Amazon GuardDuty

Además de proporcionar fuentes de datos fundamentales, GuardDuty ofrece funciones opcionales para identificar los hallazgos de seguridad. Estas incluyen EKS Protection, RDS Protection, S3 Protection, Malware Protection y Lambda Protection. En el caso de los detectores nuevos, estas funciones opcionales están habilitadas de forma predeterminada, excepto la protección EKS, que debe activarse manualmente.

-

Con GuardDuty S3 Protection, GuardDuty supervisa los eventos de datos de Amazon S3 CloudTrail además de los eventos CloudTrail de administración predeterminados. La supervisión de los eventos de datos GuardDuty permite supervisar las operaciones de la API a nivel de objeto para detectar posibles riesgos de seguridad para los datos contenidos en sus depósitos de S3.

-

GuardDuty Malware Protection detecta la presencia de malware en las instancias de Amazon EC2 o en las cargas de trabajo de contenedores al iniciar escaneos sin agente en los volúmenes adjuntos de Amazon Elastic Block Store (Amazon EBS). GuardDuty también detecta el posible malware en los depósitos de S3 escaneando los objetos recién cargados o las nuevas versiones de los objetos existentes.

-

GuardDuty La protección RDS está diseñada para perfilar y monitorear la actividad de acceso a las bases de datos de Amazon Aurora sin afectar al rendimiento de las bases de datos.

-

GuardDuty EKS Protection incluye EKS Audit Log Monitoring y EKS Runtime Monitoring. Con EKS Audit Log Monitoring, GuardDuty supervisa los registros de auditoría de Kubernetes de los clústeres de Amazon EKS y los analiza para detectar posibles actividades maliciosas y sospechosas. EKS Runtime Monitoring utiliza el agente de GuardDuty seguridad (que es un complemento de Amazon EKS) para proporcionar visibilidad en tiempo de ejecución de las cargas de trabajo individuales de Amazon EKS. El agente GuardDuty de seguridad ayuda a identificar contenedores específicos dentro de sus clústeres de Amazon EKS que puedan estar en peligro. También puede detectar los intentos de escalar los privilegios de un contenedor individual al host Amazon EC2 subyacente o al AWS entorno más amplio.

GuardDuty también proporciona una función conocida como detección extendida de amenazas que detecta automáticamente los ataques en varias etapas que abarcan fuentes de datos, varios tipos de AWS recursos y tiempos dentro de un mismo espacio. Cuenta de AWS GuardDutycorrelaciona estos eventos, que se denominan señales, para identificar los escenarios que se presentan como posibles amenazas para su AWS entorno y, a continuación, genera una búsqueda de la secuencia de ataque. Esto abarca los escenarios de amenazas que implican un compromiso relacionado con el uso indebido de AWS las credenciales y los intentos de comprometer sus Cuentas de AWS datos. GuardDuty considera críticos todos los tipos de búsqueda de secuencias de ataques. Esta función está habilitada de forma predeterminada y no conlleva ningún coste adicional.

En la AWS SRA, GuardDuty está habilitada en todas las cuentas y AWS Organizations los equipos de seguridad correspondientes pueden ver y procesar todas las conclusiones en la cuenta del administrador GuardDuty delegado (en este caso, la cuenta Security Tooling). GuardDuty Los resultados activos se exportan a un depósito central de S3 en la cuenta de Log Archive, para que pueda conservarlos durante más de 90 días. Los resultados se exportan desde la cuenta de administrador delegado y también incluyen todos los hallazgos de las cuentas de los miembros asociadas en la misma región. Los resultados del depósito de S3 se cifran con una clave gestionada por el AWS KMS cliente. La política de bucket de S3 y la política de claves de KMS están configuradas para permitir el uso exclusivo de los recursos. GuardDuty

Cuando AWS Security Hub CSPM está habilitada, GuardDuty los resultados fluyen automáticamente al Security Hub (CSPM) y al Security Hub. Cuando Amazon Detective está activado, GuardDuty los hallazgos se incluyen en el proceso de ingesta de registros de Detective. GuardDuty y Detective admiten flujos de trabajo de usuarios multiservicio, donde GuardDuty proporciona enlaces desde la consola que lo redirigen desde un hallazgo seleccionado a una página de Detectives que contiene un conjunto de visualizaciones seleccionadas para investigar ese hallazgo. Por ejemplo, también puedes integrarte GuardDuty con Amazon EventBridge para automatizar las mejores prácticas GuardDuty, como la automatización de las respuestas a los nuevos GuardDuty hallazgos.

Ejemplo de implementación

La biblioteca de códigos AWS SRA

AWS Config

AWS Config

Puede evaluar los ajustes de configuración de sus AWS recursos mediante Reglas de AWS Config. AWS Config proporciona una biblioteca de reglas predefinidas y personalizables denominadas reglas administradas. También puede escribir sus propias reglas personalizadas. Puede ejecutar Reglas de AWS Config en modo proactivo (antes de que se hayan desplegado los recursos) o en modo detective (después de que se hayan desplegado los recursos). Los recursos se pueden evaluar cuando hay cambios de configuración, de forma periódica o en ambos casos.

Un paquete de conformidad es un conjunto de AWS Config reglas y acciones correctivas que se pueden implementar como una sola entidad en una cuenta y una región, o en toda la organización. AWS Organizations Los paquetes de conformidad se crean mediante la creación de una plantilla YAML que contiene la lista de reglas AWS Config administradas o personalizadas y acciones de corrección. Para empezar a evaluar su AWS entorno, utilice una de las plantillas de paquetes de conformidad de ejemplo.

AWS Config se integra AWS Security Hub CSPM para enviar los resultados de las evaluaciones de reglas AWS Config gestionadas y personalizadas como hallazgos al Security Hub CSPM.

Reglas de AWS Config se puede usar junto con para corregir eficazmente los recursos AWS Systems Manager que no cumplen con las normas. Utiliza Systems Manager Explorer para recopilar el estado de conformidad de AWS Config las reglas en su interfaz Regiones de AWS y, Cuentas de AWS a continuación, utiliza los documentos de automatización de Systems Manager (manuales de ejecución) para resolver las reglas no conformes AWS Config

. Para obtener información detallada sobre la implementación, consulte la entrada del blog Remedie AWS Config las reglas no conformes con

El AWS Config agregador recopila datos de configuración y cumplimiento de varias cuentas, regiones y organizaciones en. AWS Organizations El panel del agregador muestra los datos de configuración de los recursos agregados. Los paneles de inventario y cumplimiento ofrecen información esencial y actualizada sobre las configuraciones de sus AWS recursos y el estado de cumplimiento en toda la organización Cuentas de AWS, dentro de Regiones de AWS ella o dentro de ella. AWS Le permiten visualizar y evaluar su inventario de AWS recursos sin necesidad de escribir consultas AWS Config avanzadas. Puede obtener información esencial, como un resumen del cumplimiento por recursos, las 10 cuentas principales que tienen recursos que no cumplen con las normas, una comparación de las instancias de EC2 en ejecución y detenidas por tipo y de los volúmenes de EBS por tipo y tamaño de volumen.

Si lo utiliza AWS Control Tower para administrar su AWS organización, esta implementará un conjunto de AWS Config reglas como barreras de detección (clasificadas como obligatorias, altamente recomendadas o optativas). Estas barreras le ayudan a controlar sus recursos y a supervisar el cumplimiento en todas las cuentas de su organización. AWS Estas AWS Config reglas utilizarán automáticamente una aws-control-tower etiqueta con un valor de. managed-by-control-tower

AWS Config debe estar habilitada para cada cuenta de miembro de la AWS organización y Región de AWS debe contener los recursos que desee proteger. Puede administrar de forma centralizada las AWS Config reglas (por ejemplo, crear, actualizar y eliminar) en todas las cuentas de su AWS organización. Desde la cuenta de administrador AWS Config delegado, puede implementar un conjunto común de AWS Config reglas en todas las cuentas y especificar las cuentas en las que no se deben crear AWS Config reglas. La cuenta de administrador AWS Config delegado también puede agregar los datos de conformidad y configuración de los recursos de todas las cuentas de los miembros para ofrecer una vista única. Utilice los APIs datos de la cuenta de administrador delegado para reforzar la gobernanza y garantizar que las cuentas de los miembros de su AWS organización no puedan modificar las AWS Config reglas subyacentes. AWS Config está integrado de forma nativa para enviar las conclusiones si Security Hub CSPM está habilitado y existe al menos una regla AWS Config gestionada o personalizada. AWS Security Hub CSPM

En la AWS SRA, la cuenta de administrador AWS Config delegado es la cuenta Security Tooling. El canal AWS Config de entrega está configurado para entregar instantáneas de la configuración de los recursos en un depósito S3 centralizado en la cuenta de Log Archive. Como la cuenta Log Archive es el almacén central del repositorio de registros, se utiliza para almacenar la configuración de los recursos.

Consideraciones sobre el diseño

-

AWS Config transmite las notificaciones de cambios de configuración y conformidad a Amazon EventBridge. Esto significa que puede utilizar las capacidades de filtrado nativas EventBridge para filtrar AWS Config eventos y así dirigir tipos específicos de notificaciones a destinos específicos. Por ejemplo, puede enviar notificaciones de conformidad para reglas o tipos de recursos específicos a direcciones de correo electrónico específicas, o enrutar las notificaciones de cambios de configuración a una herramienta externa de administración de servicios de TI (ITSM) o base de datos de administración de la configuración (CMDB). Para obtener más información, consulte la entrada del blog sobre las AWS Config mejores

prácticas. -

Además de utilizar una evaluación AWS Config proactiva de las reglas, puede utilizar AWS CloudFormation Guarduna herramienta de policy-as-code evaluación que comprueba de forma proactiva el cumplimiento de la configuración de los recursos. La interfaz de línea de AWS CloudFormation Guard comandos (CLI) le proporciona un lenguaje declarativo de dominio específico (DSL) que puede utilizar para expresar la política como código. Además, puede usar AWS CLI comandos para validar datos estructurados con formato JSON o con formato YAML, como conjuntos de CloudFormation cambios, archivos de configuración de Terraform basados en JSON o configuraciones de Kubernetes. Puede ejecutar las evaluaciones localmente mediante la AWS CloudFormation Guard CLI

como parte del proceso de creación o ejecutarlas dentro de su proceso de implementación. Si tiene AWS Cloud Development Kit (AWS CDK) aplicaciones, puede utilizar cdk-nag para comprobar proactivamente las mejores prácticas.

Ejemplo de implementación

La biblioteca de códigos AWS SRA

Amazon Security Lake

Amazon Security Lake

AWS La SRA recomienda que utilice la cuenta Log Archive como cuenta de administrador delegado de Security Lake. Para obtener más información sobre la configuración de la cuenta de administrador delegado, consulte Amazon Security Lake en la sección Security OU ‒ Cuenta de Log Archive. Los equipos de seguridad que deseen acceder a los datos de Security Lake o que necesiten la capacidad de escribir registros no nativos en los buckets de Security Lake mediante funciones personalizadas de extracción, transformación y carga (ETL) deben operar dentro de la cuenta de Security Tooling.

Security Lake puede recopilar registros de diferentes proveedores de nube, registros de soluciones de terceros u otros registros personalizados. Le recomendamos que utilice la cuenta Security Tooling para realizar las funciones de ETL a fin de convertir los registros al formato Open Cybersecurity Schema Framework (OCSF) y generar un archivo en formato Apache Parquet. Security Lake crea el rol multicuenta con los permisos adecuados para la cuenta de Security Tooling y la fuente personalizada respaldada por funciones o AWS Glue rastreadores de Lambda, para escribir datos en los buckets de S3 de Security Lake.

El administrador de Security Lake debe configurar los equipos de seguridad que usen la cuenta de Security Tooling y requieran acceso a los registros que Security Lake recopila como suscriptores. Security Lake admite dos tipos de acceso de suscriptores:

-

Acceso a los datos: los suscriptores pueden acceder directamente a los objetos de Amazon S3 para Security Lake. Security Lake administra la infraestructura y los permisos. Al configurar la cuenta de Security Tooling como suscriptora de acceso a datos de Security Lake, la cuenta recibe una notificación de los nuevos objetos en los buckets de Security Lake a través de Amazon Simple Queue Service (Amazon SQS), y Security Lake crea los permisos para acceder a esos nuevos objetos.

-

Acceso a consultas: los suscriptores pueden consultar los datos de origen de AWS Lake Formation las tablas de su bucket de S3 mediante servicios como Amazon Athena. El acceso entre cuentas se configura automáticamente para el acceso a las consultas mediante Lake Formation. Al configurar la cuenta de Security Tooling como suscriptora de acceso a consultas de Security Lake, la cuenta tiene acceso de solo lectura a los registros de la cuenta de Security Lake. Cuando utiliza este tipo de suscriptor, Athena y AWS Glue las tablas se comparten desde la cuenta Security Lake Log Archive con la cuenta Security Tooling mediante AWS Resource Access Manager ().AWS RAM Para habilitar esta función, debe actualizar la configuración del intercambio de datos entre cuentas a la versión 3.

Para obtener más información sobre la creación de suscriptores, consulte Gestión de suscriptores en la documentación de Security Lake.

Para conocer las prácticas recomendadas para la ingesta de fuentes personalizadas, consulte Recopilación de datos de fuentes personalizadas en la documentación de Security Lake.

Puede utilizar Amazon Quick Sight

Consideración del diseño

Si un equipo de aplicaciones necesita acceder mediante consultas a los datos de Security Lake para cumplir con un requisito empresarial, el administrador de Security Lake debe configurar esa cuenta de aplicación como suscriptor.

Amazon Macie

Amazon Macie

Macie está activado en todas las cuentas de forma automática. AWS Organizations Los directores que dispongan de los permisos adecuados en la cuenta de administrador delegado (en este caso, la cuenta Security Tooling) pueden activar o suspender a Macie en cualquier cuenta, crear tareas de descubrimiento de datos confidenciales para los grupos que son propiedad de las cuentas de los miembros y consultar todos los resultados de las políticas de todas las cuentas de los miembros. Los hallazgos de datos confidenciales solo los puede ver la cuenta que creó el trabajo de hallazgos confidenciales. Para obtener más información, consulte Administrar varias cuentas de Macie como una organización en la documentación de Macie.

Los hallazgos de Macie van a parar a ser revisados y AWS Security Hub CSPM analizados. Macie también se integra con Amazon EventBridge para facilitar las respuestas automatizadas a hallazgos como las alertas, las transmisiones a los sistemas de información de seguridad y gestión de eventos (SIEM) y la remediación automática.

Consideraciones sobre el diseño

-

Si los objetos de S3 se cifran con una clave AWS Key Management Service (AWS KMS) que usted administra, puede añadir el rol vinculado al servicio de Macie como usuario clave a esa clave de KMS para que Macie pueda escanear los datos.

-

Macie está optimizado para escanear objetos en Amazon S3. Como resultado, cualquier tipo de objeto compatible con MACIE que se pueda colocar en Amazon S3 (de forma permanente o temporal) se puede escanear en busca de datos confidenciales. Esto significa que los datos de otras fuentes (por ejemplo, exportaciones periódicas de instantáneas de bases de datos Amazon Relational Database Service (Amazon RDS) o Amazon Aurora, tablas exportadas de Amazon DynamoDB o archivos de texto extraídos de aplicaciones nativas o de terceros, se pueden mover a Amazon

S3 y Macie puede evaluarlos.

Ejemplo de implementación

La biblioteca de códigos AWS SRA

Analizador de acceso de IAM

A medida que se acelera el proceso de Nube de AWS adopción y se sigue innovando, es fundamental mantener un control estricto sobre los accesos detallados (permisos), contener la proliferación de accesos y garantizar que los permisos se utilicen de forma eficaz. El acceso excesivo y no utilizado presenta desafíos de seguridad y dificulta que las empresas apliquen el principio de privilegios mínimos. Este principio es un pilar importante de la arquitectura de seguridad que implica ajustar continuamente el tamaño de los permisos de IAM para equilibrar los requisitos de seguridad con los requisitos operativos y de desarrollo de aplicaciones. En este esfuerzo participan múltiples partes interesadas, incluidos los equipos centrales de seguridad y del Centro de Excelencia (CCoE) de la nube, así como los equipos de desarrollo descentralizados.

AWS Identity and Access Management Access Analyzer

La función de resultados del analizador de acceso externo de IAM Access Analyzer le ayuda a identificar los recursos de su AWS organización y sus cuentas, como los buckets de Amazon S3 o las funciones de IAM, que se comparten con una entidad externa. La AWS

organización o cuenta que elija se conoce como zona de confianza. El analizador utiliza un razonamiento automatizado

Del mismo modo, la función de búsqueda del analizador de acceso interno de IAM Access Analyzer le ayuda a identificar los recursos de su AWS organización y las cuentas que se comparten con los directores internos de su organización o cuenta. Este análisis respalda el principio del privilegio mínimo al garantizar que solo puedan acceder a los recursos especificados los responsables de la organización. Se trata de una función de pago y su inspección requiere una configuración explícita de los recursos. Utilice esta función con prudencia para monitorear recursos sensibles específicos que, por diseño, deben estar bloqueados incluso internamente.

Las conclusiones de IAM Access Analyzer también le ayudan a identificar los accesos no utilizados que se han concedido a sus AWS organizaciones y cuentas, como los siguientes:

-

Funciones de IAM no utilizadas: funciones que no tienen actividad de acceso dentro del período de uso especificado.

-

Usuarios, credenciales y claves de acceso de IAM no utilizados: credenciales que pertenecen a los usuarios de IAM y se utilizan para acceder Servicios de AWS a los recursos.

-

Políticas y permisos de IAM no utilizados: permisos de nivel de servicio y de acción que un rol no utilizó dentro de un período de uso específico. IAM Access Analyzer utiliza políticas basadas en la identidad que se adjuntan a las funciones para determinar los servicios y las acciones a los que pueden acceder esas funciones. El analizador proporciona una revisión de los permisos no utilizados para todos los permisos de nivel de servicio.

Puede utilizar las conclusiones generadas por IAM Access Analyzer para obtener visibilidad y corregir cualquier acceso no deseado o no utilizado en función de las políticas y los estándares de seguridad de su organización. Tras la corrección, estos resultados se marcarán como resueltos la próxima vez que se ejecute el analizador. Si el hallazgo es intencional, puede marcarlo como archivado en IAM Access Analyzer y priorizar otros hallazgos que supongan un mayor riesgo de seguridad. Además, puede configurar reglas de archivado para archivar automáticamente los hallazgos específicos. Por ejemplo, puede crear una regla de archivado para archivar automáticamente los resultados de un bucket de Amazon S3 específico al que conceda acceso de forma periódica.

Como creador, puede utilizar IAM Access Analyzer para realizar comprobaciones automatizadas de las políticas de IAM en una fase temprana del proceso de desarrollo e implementación (CI/CD), a fin de cumplir con los estándares de seguridad corporativos. Puede integrar las comprobaciones y revisiones de políticas personalizadas de IAM Access Analyzer AWS CloudFormation para automatizar las revisiones de políticas como parte de los procesos de su equipo de desarrollo. CI/CD Esto incluye:

-

Validación de políticas de IAM: IAM Access Analyzer valida sus políticas según la gramática de las políticas de IAM y las mejores prácticas. AWS Puede ver los resultados de las comprobaciones de validación de políticas, incluidas las advertencias de seguridad, los errores, las advertencias generales y las sugerencias para su política. Actualmente hay más de 100 comprobaciones de validación de políticas disponibles y se pueden automatizar mediante AWS Command Line Interface (AWS CLI) y APIs.

-

Comprobaciones de políticas personalizadas de IAM: las comprobaciones de políticas personalizadas de IAM Access Analyzer validan sus políticas según los estándares de seguridad especificados. Las comprobaciones de políticas personalizadas utilizan un razonamiento automatizado para ofrecer un mayor nivel de seguridad en cuanto al cumplimiento de los estándares de seguridad corporativos. Los tipos de comprobaciones de políticas personalizadas incluyen:

-

Compare con una política de referencia: al editar una política, puede compararla con una política de referencia, como una versión existente de la política, para comprobar si la actualización concede un nuevo acceso. La CheckNoNewAccessAPI compara dos políticas (una política actualizada y una política de referencia) para determinar si la política actualizada introduce un nuevo acceso con respecto a la política de referencia y devuelve una respuesta de aprobación o rechazo.

-

Compruébalo con una lista de acciones de IAM: puedes usar la CheckAccessNotGrantedAPI para asegurarte de que una política no dé acceso a una lista de acciones críticas definidas en tu estándar de seguridad. Esta API toma una política y una lista de hasta 100 acciones de IAM para comprobar si la política permite al menos una de las acciones, y devuelve una respuesta de aprobación o rechazo.

-

Los equipos de seguridad y otros autores de políticas de IAM pueden utilizar IAM Access Analyzer para crear políticas que cumplan con los estándares gramaticales y de seguridad de las políticas de IAM. La creación manual de políticas del tamaño correcto puede ser propensa a errores y llevar mucho tiempo. La función de generación de políticas de IAM Access Analyzer ayuda a crear políticas de IAM que se basan en la actividad de acceso del director. IAM Access Analyzer revisa AWS CloudTrail los registros de los servicios compatibles y genera una plantilla de políticas que contiene los permisos que utilizó el director en el intervalo de fechas especificado. A continuación, puede utilizar esta plantilla para crear una política con permisos detallados que conceda solo los permisos necesarios.

-

Debe tener una CloudTrail ruta habilitada en su cuenta para poder generar una política basada en la actividad de acceso.

-

IAM Access Analyzer no identifica la actividad a nivel de acción de los eventos de datos, como los eventos de datos de Amazon S3, en las políticas generadas.

-

Las

iam:PassRolepolíticas generadas no rastrean la CloudTrail acción ni la incluyen.

El analizador de acceso de IAM se implementa en la cuenta de Security Tooling a través de la funcionalidad de administrador delegado de. AWS Organizations El administrador delegado tiene permisos para crear y gestionar analizadores con la AWS organización como zona de confianza.

Consideración del diseño

Para obtener resultados relacionados con la cuenta (donde la cuenta sirve como límite de confianza), debe crear un analizador con el ámbito de la cuenta en cada cuenta de un miembro. Esto se puede hacer como parte de la canalización de cuentas. Los hallazgos relacionados con la cuenta llegan al CSPM de Security Hub a nivel de cuenta de miembro. Desde allí, fluyen a la cuenta de administrador delegado CSPM de Security Hub (Security Tooling).

Ejemplos de implementación

-

La biblioteca de códigos AWS SRA

proporciona un ejemplo de implementación de IAM Access Analyzer. Muestra cómo configurar un analizador a nivel de organización dentro de una cuenta de administrador delegado y un analizador a nivel de cuenta dentro de cada cuenta. -

Para obtener información sobre cómo integrar las comprobaciones de políticas personalizadas en los flujos de trabajo de los creadores, consulte la entrada del AWS blog Introducción

a las comprobaciones de políticas personalizadas de IAM Access Analyzer.

AWS Firewall Manager

AWS Firewall Manager

Firewall Manager es especialmente útil cuando desea proteger toda su AWS organización en lugar de un número reducido de cuentas y recursos específicos, o si agrega con frecuencia nuevos recursos que desea proteger. Firewall Manager utiliza políticas de seguridad para permitirle definir un conjunto de configuraciones, incluidas las reglas, protecciones y acciones relevantes que se deben implementar y las cuentas y los recursos (indicados mediante etiquetas) que se deben incluir o excluir. Puede crear configuraciones granulares y flexibles y, al mismo tiempo, ampliar el control a un gran número de cuentas y VPCs. Estas políticas hacen cumplir de forma automática y coherente las reglas que usted configura, incluso cuando se crean nuevas cuentas y recursos. El Firewall Manager está habilitado en todas las cuentas AWS Organizations y la configuración y la administración las realizan los equipos de seguridad correspondientes en la cuenta de administrador delegado de Firewall Manager (en este caso, la cuenta Security Tooling).

Debe habilitar cada una AWS Config de las Región de AWS que contengan los recursos que desee proteger. Si no desea habilitarla AWS Config para todos los recursos, debe habilitarla para los recursos que estén asociados al tipo de políticas de Firewall Manager que utilice. Si utiliza ambos AWS Security Hub CSPM y Firewall Manager, Firewall Manager envía automáticamente los resultados al Security Hub CSPM. Firewall Manager detecta los recursos que no cumplen con las normas y los ataques que detecta, y los envía a Security Hub (CSPM). Al configurar una política de Firewall Manager para AWS WAF, puede habilitar de forma centralizada el registro en las listas de control de acceso web (web ACLs) para todas las cuentas incluidas en el ámbito y centralizar los registros en una sola cuenta.

Con Firewall Manager, puede tener uno o varios administradores que pueden administrar los recursos de firewall de su organización. Al asignar varios administradores, puede aplicar condiciones de ámbito administrativo restrictivas para definir los recursos (cuentas OUs, regiones, tipos de políticas) que cada administrador puede administrar. Esto le da la flexibilidad de tener diferentes funciones de administrador en su organización y le ayuda a mantener el principio de acceso con privilegio mínimo. La AWS SRA utiliza un administrador con todo el alcance administrativo delegado en la cuenta Security Tooling.

Consideración del diseño

Los administradores de cuentas de los miembros individuales de la AWS organización pueden configurar controles adicionales (como AWS WAF reglas y grupos de seguridad de Amazon VPC) en los servicios gestionados por Firewall Manager según sus necesidades particulares.

Ejemplo de implementación

La biblioteca de códigos AWS SRA

Amazon EventBridge

Amazon EventBridge

Consideraciones sobre el diseño

-

EventBridge es capaz de enrutar eventos a varios objetivos diferentes. Un patrón valioso para automatizar las acciones de seguridad consiste en conectar determinados eventos con los equipos de AWS Lambda respuesta individuales, que toman las medidas adecuadas. Por ejemplo, en determinadas circunstancias, es posible que desee EventBridge enrutar la búsqueda de un bucket público de S3 a un respondedor Lambda que corrija la política del bucket y elimine los permisos públicos. Estos socorristas se pueden integrar en sus guías y manuales de investigación para coordinar las actividades de respuesta.

-

Una buena práctica para que un equipo de operaciones de seguridad tenga éxito es integrar el flujo de eventos y hallazgos de seguridad en un sistema de notificación y flujo de trabajo, como un sistema de venta de entradas, un sistema u otro bug/issue sistema de información de seguridad y gestión de eventos (SIEM). Esto elimina el flujo de trabajo del correo electrónico y los informes estáticos, y le ayuda a enrutar, escalar y gestionar los eventos o hallazgos. Las capacidades de enrutamiento flexibles EventBridge que ofrece son un poderoso facilitador de esta integración.

Amazon Detective

Amazon Detective

Detective se integra con Amazon Security Lake para permitir a los analistas de seguridad consultar y recuperar los registros almacenados en Security Lake. Puede utilizar esta integración para obtener información adicional de CloudTrail los registros y los registros de flujo de Amazon VPC que se almacenan en Security Lake mientras realiza investigaciones de seguridad en Detective.

Detective también analiza los hallazgos detectados por Amazon GuardDuty, incluidas las amenazas detectadas por GuardDuty Runtime Monitoring. Cuando una cuenta habilita Detective, se convierte en la cuenta de administrador del gráfico de comportamiento. Antes de intentar activar Detective, asegúrate de que tu cuenta ha estado inscrita GuardDuty durante al menos 48 horas. Si no cumples este requisito, no podrás activarla DetectiveDetective.

Las fuentes de datos opcionales adicionales para Detective incluyen los registros de auditoría de Amazon EKS y AWS Security Hub CSPM. La fuente de datos del registro de auditoría de Amazon EKS mejora la información proporcionada sobre los siguientes tipos de entidades: clústeres de Amazon EKS, pods de Kubernetes, imágenes de contenedores y asuntos de Kubernetes. La fuente de datos del Security Hub forma parte de los hallazgos de AWS seguridad, donde correlaciona los hallazgos de los productos en Security Hub y los incorpora a Detective.

Detective agrupa automáticamente varios hallazgos relacionados con un único evento de compromiso de seguridad en grupos de búsqueda. Los actores de las amenazas suelen realizar una secuencia de acciones que conducen a múltiples hallazgos de seguridad repartidos en el tiempo y los recursos. Por lo tanto, encontrar grupos debe ser el punto de partida para las investigaciones que involucren múltiples entidades y hallazgos. Detective también proporciona resúmenes de grupos de búsqueda mediante el uso de IA generativa que analiza automáticamente la búsqueda de grupos y proporciona información en lenguaje natural para ayudarlo a acelerar las investigaciones de seguridad.

Detective se integra con AWS Organizations. La cuenta de administración de la organización delega una cuenta de miembro como cuenta de administrador de Detective. En la AWS SRA, se trata de la cuenta Security Tooling. La cuenta de administrador de Detective tiene la capacidad de habilitar automáticamente todas las cuentas de los miembros actuales de la organización como cuentas de miembros de Detective y también agregar nuevas cuentas de miembros a medida que se agregan a la AWS organización. Las cuentas de los administradores de Detectives también tienen la capacidad de invitar a las cuentas de miembros que actualmente no residen en la AWS organización, pero que se encuentran dentro de la misma región, a contribuir con sus datos al gráfico de comportamiento de la cuenta principal. Cuando una cuenta de miembro acepta la invitación y está habilitada, Detective comienza a ingerir y extraer los datos de la cuenta de miembro en ese gráfico de comportamiento.

Consideración del diseño

Puede navegar hasta Detective buscando perfiles desde las AWS Security Hub CSPM consolas GuardDuty y. Estos enlaces pueden ayudar a agilizar el proceso de investigación. Tu cuenta debe ser la cuenta administrativa tanto de Detective como del servicio desde el que estás cambiando (GuardDutyo Security Hub CSPM). Si las cuentas principales son las mismas para los servicios, los enlaces de integración funcionan sin problemas.

AWS Audit Manager

AWS Audit Manager

Con Audit Manager, puede realizar auditorías con marcos prediseñados, como el punto de referencia Center for Internet Security (CIS), el CIS AWS Foundations Benchmark, System and Organization Controls 2 (SOC 2) y el Estándar de seguridad de datos de la industria de tarjetas de pago (PCI DSS). También le permite crear sus propios marcos con controles estándar o personalizados en función de sus requisitos específicos de auditoría interna.

Audit Manager recopila cuatro tipos de pruebas. Se automatizan tres tipos de pruebas: las pruebas de control de conformidad procedentes de las llamadas a la AWS service-to-service API AWS Config y procedentes de ellas AWS Security Hub CSPM, las pruebas de AWS CloudTrail los eventos de gestión y las pruebas de configuración procedentes de ellas. Para las pruebas que no se pueden automatizar, Audit Manager le permite cargar pruebas manuales.

De forma predeterminada, los datos de Audit Manager se cifran mediante claves AWS gestionadas. La AWS SRA utiliza una clave administrada por el cliente para el cifrado a fin de proporcionar un mayor control sobre el acceso lógico. También debe configurar un bucket de S3 en el Región de AWS que Audit Manager publique el informe de evaluación. Estos depósitos deben estar cifrados con una clave gestionada por el cliente y tener una política de depósitos configurada para permitir que solo Audit Manager publique informes.

nota

Audit Manager ayuda a recopilar pruebas relevantes para verificar el cumplimiento de normas y reglamentos de cumplimiento específicos. Sin embargo, no evalúa su cumplimiento. Por lo tanto, es posible que las pruebas recopiladas a través de Audit Manager no incluyan detalles de los procesos operativos necesarios para las auditorías. Audit Manager no sustituye a los asesores legales ni a los expertos en cumplimiento. Le recomendamos que contrate los servicios de un evaluador externo que esté certificado para cumplir con los marcos de cumplimiento con los que se lo evalúa.

Las evaluaciones de Audit Manager pueden ejecutarse en varias cuentas de sus AWS organizaciones. Audit Manager recopila y consolida las pruebas en una cuenta de administrador delegado en. AWS Organizations Esta funcionalidad de auditoría la utilizan principalmente los equipos de cumplimiento y auditoría interna, y solo requiere acceso de lectura a la suya. Cuentas de AWS

Consideraciones sobre el diseño

-

Audit Manager complementa otros servicios de AWS seguridad AWS Security Hub CSPM, como AWS Security Hub, y ayuda AWS Config a implementar un marco de gestión de riesgos. Audit Manager proporciona una funcionalidad de control de riesgos independiente, mientras que Security Hub CSPM le ayuda a supervisar sus riesgos y los paquetes de AWS Config conformidad ayudan a gestionar sus riesgos. Los profesionales de auditoría que estén familiarizados con el modelo de tres líneas

desarrollado por el Instituto de Auditores Internos (IIA) deben tener en cuenta que esta combinación Servicios de AWS ayuda a cubrir las tres líneas de defensa. Para obtener más información, consulte la serie de blogs de dos partes en el blog Nube de AWS Operaciones y migraciones. -

Para que Audit Manager recopile las pruebas de CSPM de Security Hub, la cuenta de administrador delegado de ambos servicios debe ser la misma. Cuenta de AWS Por este motivo, en la AWS SRA, la cuenta Security Tooling es el administrador delegado de Audit Manager.

AWS Artifact

AWS Artifact

AWS Artifact no es compatible con la función de administración delegada. En su lugar, puede restringir esta capacidad a solo las funciones de IAM de la cuenta de Security Tooling que pertenezcan a sus equipos de auditoría y cumplimiento, de modo que puedan descargar, revisar y proporcionar esos informes a los auditores externos según sea necesario. Además, puede restringir funciones específicas de IAM para tener acceso únicamente a AWS Artifact informes específicos mediante las políticas de IAM. Para ver ejemplos de políticas de IAM, consulta la documentación.AWS Artifact

Consideración del diseño

Si opta Cuenta de AWS por tener una cuenta dedicada a los equipos de auditoría y cumplimiento, puede alojarla AWS Artifact en una cuenta de auditoría de seguridad, que es independiente de la cuenta de herramientas de seguridad. AWS Artifact los informes proporcionan pruebas que demuestran que una organización sigue un proceso documentado o cumple un requisito específico. Los artefactos de auditoría se recopilan y archivan a lo largo del ciclo de vida de desarrollo del sistema y se pueden utilizar como evidencia en auditorías y evaluaciones internas o externas.

AWS KMS

AWS Key Management Service

Una opción de implementación consiste en centralizar la responsabilidad de la administración de AWS KMS claves en una sola cuenta y, al mismo tiempo, delegar la capacidad de usar las claves de la cuenta de la aplicación por parte de los recursos de la aplicación mediante una combinación de políticas clave y de IAM. Este enfoque es seguro y sencillo de administrar, pero puede encontrar obstáculos debido a la AWS KMS

limitación de los límites, a los límites de servicio de las cuentas y a la sobrecarga de tareas operativas del equipo de seguridad por parte del equipo de seguridad. Otra opción de implementación es tener un modelo descentralizado en el que se permita AWS KMS residir en varias cuentas y permitir que los responsables de la infraestructura y las cargas de trabajo de una cuenta específica administren sus propias claves. Este modelo proporciona a sus equipos de carga de trabajo un mayor control, flexibilidad y agilidad a la hora de utilizar las claves de cifrado. También ayuda a evitar los límites de las API, limita el alcance del impacto a uno Cuenta de AWS solo y simplifica la elaboración de informes, la auditoría y otras tareas relacionadas con el cumplimiento. En un modelo descentralizado, es importante implementar y reforzar las barreras de seguridad para que las claves descentralizadas se administren de la misma manera y el uso de las AWS KMS

claves se audite de acuerdo con las mejores prácticas y políticas establecidas. Para obtener más información, consulte el documento técnico AWS Key Management Service Mejores prácticas.

En la cuenta Security Tooling, AWS KMS se utiliza para gestionar el cifrado de los servicios de seguridad centralizados, como el registro organizativo gestionado por la AWS CloudTrail organización. AWS

AWS Private CA

AWS Private Certificate Authority(AWS Private CA) es un servicio de CA privado gestionado que le ayuda a gestionar de forma segura el ciclo de vida de sus certificados TLS de entidades finales privadas para instancias EC2, contenedores, dispositivos IoT y recursos locales. Permite las comunicaciones TLS cifradas con las aplicaciones en ejecución. Con él AWS Private CA, puede crear su propia jerarquía de entidades de certificación (desde una CA raíz, hasta una subordinada CAs, hasta los certificados de la entidad final) y emitir certificados con ella para autenticar a los usuarios internos, los ordenadores, las aplicaciones, los servicios, los servidores y otros dispositivos, así como para firmar el código de la computadora. Los certificados emitidos por una entidad emisora de certificados privada solo son de confianza en su AWS organización, no en Internet.

Una infraestructura de clave pública (PKI) o un equipo de seguridad pueden ser responsables de administrar toda la infraestructura de la PKI. Esto incluye la administración y la creación de la CA privada. Sin embargo, debe haber una disposición que permita a los equipos de carga de trabajo cumplir por sí mismos sus requisitos de certificación. La AWS SRA describe una jerarquía de CA centralizada en la que la CA raíz se aloja en la cuenta de Security Tooling. Esto permite a los equipos de seguridad aplicar controles de seguridad estrictos, ya que la CA raíz es la base de toda la PKI. Sin embargo, la creación de certificados privados desde la CA privada se delega en los equipos de desarrollo de aplicaciones, que comparten la CA con una cuenta de aplicación mediante AWS Resource Access Manager ()AWS RAM. AWS RAM administra los permisos necesarios para compartir entre cuentas. Esto elimina la necesidad de una CA privada en cada cuenta y proporciona una forma de implementación más rentable. Para obtener más información sobre el flujo de trabajo y la implementación, consulte la entrada del blog Cómo usar AWS RAM para compartir AWS Private CA cuentas múltiples

nota

AWS Certificate Manager (ACM) también le ayuda a aprovisionar, administrar e implementar certificados TLS públicos para usarlos con ellos. Servicios de AWS Para admitir esta funcionalidad, el ACM debe residir en el lugar donde Cuenta de AWS se utilizará el certificado público. Esto se explica más adelante en esta guía, en la sección Cuenta de la aplicación.

Consideraciones sobre el diseño

-

Con AWS Private CA ella, puede crear una jerarquía de autoridades de certificación de hasta cinco niveles. También puede crear varias jerarquías, cada una con su propia raíz. La AWS Private CA jerarquía debe ajustarse al diseño de la PKI de su organización. Sin embargo, tenga en cuenta que al aumentar la jerarquía de las entidades emisoras de certificados aumentará el número de certificados en la ruta de certificación, lo que, a su vez, aumentará el tiempo de validación de un certificado de la entidad final. Una jerarquía de CA bien definida ofrece beneficios que incluyen un control de seguridad granular adecuado para cada CA, la delegación de la CA subordinada a una aplicación diferente, lo que lleva a la división de las tareas administrativas, el uso de una CA con una confianza revocable limitada, la capacidad de definir diferentes períodos de validez y la capacidad de hacer cumplir los límites de las rutas. Lo ideal es que la raíz y la subordinada estén separadas. CAs Cuentas de AWS Para obtener más información sobre cómo planificar una jerarquía de CA mediante el uso AWS Private CA, consulte la AWS Private CA documentación y la entrada del blog Cómo proteger una AWS Private CA jerarquía a escala empresarial para la automoción y la fabricación

. -

AWS Private CA se puede integrar con su jerarquía de CA existente, lo que le permite utilizar la capacidad de automatización e AWS integración nativa de ACM junto con la base de confianza existente que utiliza en la actualidad. Puede crear una CA subordinada AWS Private CA respaldada por una CA principal en las instalaciones. Para obtener más información sobre la implementación, consulte Instalación de un certificado de CA subordinada firmado por una CA principal externa en la AWS Private CA documentación.

Amazon Inspector

Amazon Inspector

Amazon Inspector evalúa continuamente su entorno a lo largo del ciclo de vida de sus recursos, escaneando automáticamente los recursos cada vez que los modifica. Los eventos que inician la redigitalización de un recurso incluyen la instalación de un nuevo paquete en una instancia de EC2, la instalación de un parche y la publicación de un nuevo informe sobre vulnerabilidades y exposiciones comunes (CVE) que afecta al recurso. Amazon Inspector admite las evaluaciones comparativas del Centro de Seguridad de Internet (CIS) para sistemas operativos en instancias EC2.

Amazon Inspector se integra con herramientas para desarrolladores, como Jenkins, y TeamCity para la evaluación de imágenes de contenedores. Puede evaluar las imágenes de sus contenedores para detectar vulnerabilidades de software en el panel de control de la CI/CD) tools, and push security to an earlier point in the software development lifecycle. Assessment findings are available in the CI/CD herramienta de integración continua y entrega continua, de forma que pueda realizar acciones automatizadas en respuesta a problemas de seguridad críticos, como el bloqueo de compilaciones o el envío de imágenes a los registros de contenedores. Si tienes uno activo Cuenta de AWS, puedes instalar el complemento Amazon Inspector desde tu tienda de CI/CD herramientas y añadir un escaneo de Amazon Inspector a tu proceso de creación sin necesidad de activar el servicio Amazon Inspector. Esta función funciona con CI/CD herramientas alojadas en cualquier lugar (de forma local AWS, local o en nubes híbridas), por lo que puedes usar una única solución de forma uniforme en todos tus procesos de desarrollo. Cuando Amazon Inspector está activado, descubre automáticamente todas las instancias de EC2, las imágenes de contenedores en Amazon ECR y CI/CD las herramientas y las funciones de Lambda a escala, y las monitorea continuamente para detectar vulnerabilidades conocidas.

Los resultados de accesibilidad de la red de Amazon Inspector evalúan la accesibilidad de sus instancias EC2 hacia o desde los bordes de la VPC, como las puertas de enlace de Internet, las conexiones de emparejamiento de VPC o las redes privadas virtuales () a través de una puerta de enlace virtual. VPNs Estas reglas ayudan a automatizar la supervisión de sus AWS redes e identificar dónde puede estar mal configurado el acceso de red a sus instancias de EC2 debido a la mala administración de los grupos de seguridad, las listas de control de acceso (), las pasarelas de Internet, etc. ACLs Para obtener más información, consulta la documentación de Amazon Inspector.

Cuando Amazon Inspector identifica vulnerabilidades o rutas de red abiertas, produce una conclusión que usted puede investigar. El hallazgo incluye detalles exhaustivos sobre la vulnerabilidad, incluida una puntuación de riesgo, el recurso afectado y recomendaciones de remediación. La puntuación de riesgo se adapta específicamente a su entorno y se calcula correlacionando la información de la up-to-date CVE con factores temporales y ambientales, como la información sobre la accesibilidad y la explotabilidad de la red, a fin de proporcionar una conclusión contextual.

Amazon Inspector Code Security analiza el código fuente de las aplicaciones propias, las dependencias de las aplicaciones de terceros y la infraestructura como código (IaC) en busca de vulnerabilidades. Después de activar Code Security, puede crear y aplicar una configuración de escaneo a su repositorio de código para determinar la frecuencia, el tipo de escaneo y los repositorios que se escanearán. Code Security admite las pruebas estáticas de seguridad de las aplicaciones (SAST), el análisis de la composición del software (SCA) y el escaneo de iAC. Para configurar la frecuencia, puede definir los escaneos a pedido, al cambiar el código o de forma periódica. El análisis de código captura fragmentos de código para resaltar las vulnerabilidades detectadas. Los fragmentos de código se almacenan cifrados con claves KMS. El administrador delegado de una organización no puede ver los fragmentos de código que pertenecen a las cuentas de miembros. Tras integrar los gestores de código fuente (SCMs) con Code Security, todos los repositorios de código se muestran como proyectos en la consola de Amazon Inspector. Code Security supervisa solo la rama predeterminada de cada repositorio. Amazon Inspector optimiza las soluciones de seguridad al proporcionar recomendaciones específicas de corrección de código directamente donde trabajan los desarrolladores. La integración bidireccional con su SCM sugiere automáticamente correcciones en forma de comentarios en las solicitudes de extracción (PRs) y en las solicitudes de fusión (MRs) en caso de hallazgos importantes o importantes, y alerta a los desarrolladores sobre las vulnerabilidades más importantes que deben abordar sin interrumpir su flujo de trabajo.

Para detectar vulnerabilidades, las instancias EC2 deben administrarse AWS Systems Manager mediante un AWS Systems Manager agente (SSMAgent). No se requieren agentes para que las instancias EC2 puedan acceder a la red ni para escanear las vulnerabilidades de las imágenes de contenedores en las funciones de Amazon ECR o Lambda.

Amazon Inspector está integrado con la administración delegada AWS Organizations y es compatible con ella. En la AWS SRA, la cuenta Security Tooling se convierte en la cuenta de administrador delegado de Amazon Inspector. La cuenta de administrador delegado de Amazon Inspector puede gestionar los datos de los hallazgos y determinados ajustes de los miembros de la AWS organización. Esto incluye ver los detalles de los resultados agregados de todas las cuentas de los miembros, habilitar o deshabilitar los escaneos de las cuentas de los miembros y revisar los recursos escaneados dentro de la AWS organización.

Consideraciones sobre el diseño

-

Amazon Inspector se integra automáticamente con AWS Security Hub CSPM el Security Hub cuando ambos servicios están habilitados. Puedes usar esta integración para enviar todas las conclusiones de Amazon Inspector a Security Hub (CSPM), que luego las incluirá en su análisis de tu postura de seguridad.

-

Amazon Inspector exporta automáticamente los eventos en busca de hallazgos, cambios en la cobertura de recursos y escaneos iniciales de recursos individuales a Amazon y EventBridge, opcionalmente, a un depósito de Amazon Simple Storage Service (Amazon S3). Para exportar los hallazgos activos a un bucket de S3, necesita una AWS KMS clave que Amazon Inspector pueda utilizar para cifrar los hallazgos y un bucket de S3 con permisos que permitan a Amazon Inspector cargar objetos. EventBridgela integración le permite monitorear y procesar los hallazgos casi en tiempo real como parte de sus flujos de trabajo actuales de seguridad y cumplimiento. EventBridge los eventos se publican en la cuenta de administrador delegado de Amazon Inspector además de en la cuenta de miembro en la que se originaron.

-

Las integraciones de Amazon Inspector Code Security con GitHub SaaS GitHub , Enterprise Cloud GitHub y Enterprise Server requieren acceso público a Internet.

Ejemplo de implementación

La biblioteca de códigos AWS SRA

Respuesta frente a incidencias de seguridad de AWS

Respuesta frente a incidencias de seguridad de AWS

En la AWS SRA, Respuesta frente a incidencias de seguridad de AWS se implementa en la cuenta de Security Tooling como una cuenta de administrador delegado. Se selecciona la cuenta Security Tooling porque se ajusta al propósito de la cuenta de operar los servicios de seguridad y automatizar las alertas y respuestas de seguridad. La cuenta Security Tooling también actúa como cuenta de administrador delegado para Security Hub CSPM y GuardDuty, además Respuesta frente a incidencias de seguridad de AWS, ayuda a simplificar la administración del flujo de trabajo. Respuesta frente a incidencias de seguridad de AWS está configurada para funcionar con ella AWS Organizations, de forma que pueda gestionar las respuestas a los incidentes en todas las cuentas de su organización desde la cuenta Security Tooling.

Respuesta frente a incidencias de seguridad de AWS le ayuda a implementar las siguientes fases del ciclo de vida de la respuesta a los incidentes:

-

Preparación: cree y mantenga planes de respuesta y documentos SSM para las acciones de contención.

-

Detección y análisis: analice automáticamente los hallazgos de seguridad y determine la gravedad de los incidentes.

-

Detección y análisis: abra un caso respaldado por el servicio y póngase en contacto con el AWS CIRT para obtener asistencia adicional. El CIRT es un grupo de personas que brindan apoyo durante los eventos de seguridad activa.

-

Contención y erradicación: ejecute acciones de contención automatizadas a través de documentos SSM.

-

Actividad posterior al incidente: documente los detalles del incidente y lleve a cabo un análisis posterior al incidente.

También se puede utilizar Respuesta frente a incidencias de seguridad de AWS para crear casos autogestionados. Respuesta frente a incidencias de seguridad de AWS puedes crear una notificación o un caso saliente cuando necesites estar al tanto de algo que pueda afectar a tu cuenta o a tus recursos o tomar alguna medida al respecto. Esta función solo está disponible cuando habilitas los flujos de trabajo de respuesta proactiva y clasificación de alertas como parte de tu suscripción.

Consideraciones sobre el diseño

-

Cuando las Respuesta frente a incidencias de seguridad de AWS implementes, revisa y prueba detenidamente las acciones de respuesta automatizadas antes de activarlas en producción. La automatización puede acelerar la respuesta a los incidentes, pero las acciones automatizadas mal configuradas podrían afectar a las cargas de trabajo legítimas.

-

Considere la posibilidad de utilizar los documentos SSM Respuesta frente a incidencias de seguridad de AWS para implementar procedimientos de contención específicos de la organización y, al mismo tiempo, mantener las mejores prácticas integradas en el servicio para los tipos de incidentes más comunes.

-

Si planea usarlo Respuesta frente a incidencias de seguridad de AWS en una VPC, asegúrese de tener los puntos finales de VPC adecuados configurados para Systems Manager y otros servicios integrados a fin de habilitar las acciones de contención en las subredes privadas.

Implementación de servicios de seguridad comunes en todas Cuentas de AWS

En la sección Aplicar servicios de seguridad en toda AWS la organización, que aparece anteriormente en esta referencia Cuenta de AWS, se destacaban los servicios de seguridad que protegen y se señala que muchos de estos servicios también se pueden configurar y gestionar desde dentro AWS Organizations. Algunos de estos servicios deberían implementarse en todas las cuentas y los verás en la AWS SRA. Esto permite un conjunto coherente de barreras y proporciona supervisión, administración y gobierno centralizados en toda la organización. AWS

Security Hub CSPM,, GuardDuty AWS Config, IAM Access Analyzer y los registros de la CloudTrail organización aparecen en todas las cuentas. Los tres primeros admiten la función de administrador delegado que se analizó anteriormente en la sección La cuenta de administración, el acceso confiable y los administradores delegados. CloudTrail actualmente utiliza un mecanismo de agregación diferente.

El repositorio de GitHub código AWS

Consideraciones sobre el diseño

-

Las configuraciones de cuentas específicas pueden requerir servicios de seguridad adicionales. Por ejemplo, las cuentas que administran buckets de S3 (las cuentas de Application y Log Archive) también deberían incluir Amazon Macie y considerar la posibilidad de activar CloudTrail el registro de eventos de datos de S3 en estos servicios de seguridad comunes. (Macie admite la administración delegada con una configuración y un monitoreo centralizados). Otro ejemplo es Amazon Inspector, que solo se aplica a las cuentas que alojan instancias de EC2 o imágenes de Amazon ECR.

-

Además de los servicios descritos anteriormente en esta sección, la AWS SRA incluye dos servicios centrados en la seguridad, Amazon Detective y AWS Audit Manager, que admiten la AWS Organizations integración y la funcionalidad de administrador delegado. Sin embargo, no se incluyen como parte de los servicios recomendados para la creación de cuentas de referencia, ya que hemos observado que es mejor utilizarlos en los siguientes escenarios:

-

Cuenta con un equipo o grupo de recursos dedicados que realizan estas funciones. Los equipos de analistas de seguridad utilizan mejor Detective y Audit Manager es útil para sus equipos de auditoría interna o cumplimiento.

-

Al principio del proyecto, debe centrarse en un conjunto básico de herramientas, como GuardDuty Security Hub (CSPM), y luego desarrollarlas mediante el uso de servicios que proporcionan capacidades adicionales.

-