Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Cuenta de administración de la organización

| Influya en el futuro de la arquitectura de referencia de AWS seguridad (AWS SRA) realizando una breve encuesta |

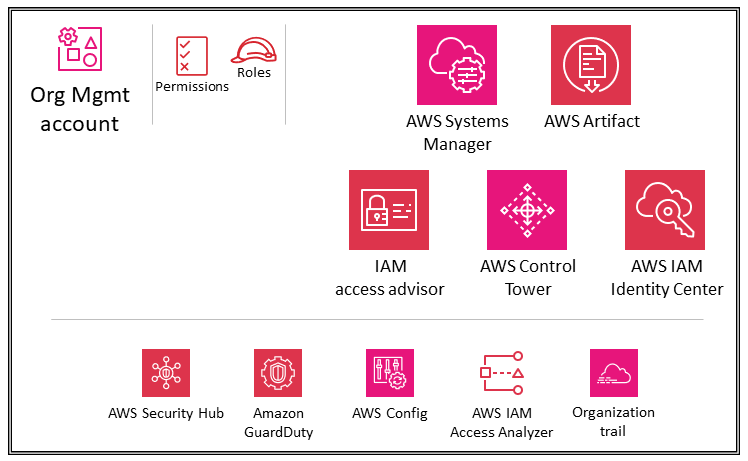

El siguiente diagrama ilustra los servicios de AWS seguridad que están configurados en la cuenta de administración de la organización.

En las secciones Uso AWS Organizations por motivos de seguridad y La cuenta de administración, el acceso confiable y los administradores delegados, que aparecen anteriormente en esta guía, se analizan en profundidad el propósito y los objetivos de seguridad de la cuenta de administración de la organización. Siga las prácticas recomendadas de seguridad para su cuenta de administración de la organización. Estas incluyen usar una dirección de correo electrónico administrada por su empresa, mantener la información de contacto administrativa y de seguridad correcta (como adjuntar un número de teléfono a la cuenta en caso de que AWS necesite contactar con el propietario de la cuenta), habilitar la autenticación multifactorial (MFA) para todos los usuarios y revisar periódicamente quién tiene acceso a la cuenta de administración de la organización. Los servicios implementados en la cuenta de administración de la organización deben configurarse con las funciones, políticas de confianza y otros permisos adecuados para que los administradores de esos servicios (que deben acceder a ellos en la cuenta de administración de la organización) tampoco puedan acceder de manera inapropiada a otros servicios.

Políticas de control de servicios

Con él AWS Organizations

Si lo utiliza AWS Control Tower para administrar su AWS organización, esta implementará un conjunto de SCPs barreras preventivas (clasificadas como obligatorias, altamente recomendadas u optativas). Estas barreras le ayudan a controlar sus recursos al aplicar controles de seguridad en toda la organización. Utilizan SCPs automáticamente una aws-control-tower etiqueta que tiene un valor de. managed-by-control-tower

Consideración del diseño

SCPs afectan únicamente a las cuentas de los miembros de la AWS

organización. Aunque se aplican desde la cuenta de administración de la organización, no afectan a los usuarios ni a las funciones de esa cuenta. Para obtener información sobre cómo funciona la lógica de evaluación del SCP y ver ejemplos de estructuras recomendadas, consulte la entrada del AWS blog Cómo utilizar las políticas de control de servicios en AWS Organizations

Políticas de control de recursos

Las políticas de control de recursos (RCPs) ofrecen un control centralizado sobre el máximo de permisos disponibles para los recursos de su organización. Un RCP define una barrera de permisos o establece límites a las acciones que las identidades pueden realizar con los recursos de la organización. Puedes utilizarla RCPs para restringir quién puede acceder a tus recursos y hacer cumplir los requisitos sobre cómo los miembros de tu organización pueden acceder a tus recursos. Cuentas de AWS Puedes asociarlos RCPs directamente a cuentas individuales o a la raíz de la organización. OUs Para obtener una explicación detallada de cómo RCPs funciona, consulte la evaluación del RCP en la AWS Organizations documentación. Obtenga más información al respecto RCPs en la sección Uso AWS Organizations por motivos de seguridad, que aparece anteriormente en esta referencia.

Si lo utiliza AWS Control Tower para administrar su AWS organización, esta implementará un conjunto de barreras preventivas (clasificadas RCPs como obligatorias, altamente recomendadas u optativas). Estas barreras le ayudan a controlar sus recursos al aplicar controles de seguridad en toda la organización. Utilizan SCPs automáticamente una aws-control-tower etiqueta que tiene un valor de. managed-by-control-tower

Consideraciones sobre el diseño

-

RCPs afectan únicamente a los recursos de las cuentas de los miembros de la organización. No tienen ningún efecto en los recursos de la cuenta de administración. Esto también significa que RCPs se aplican a las cuentas de los miembros designadas como administradores delegados.

-

RCPs se aplican a los recursos de un subconjunto de. Servicios de AWS Para obtener más información, consulte la lista de Servicios de AWS ese soporte RCPs en la AWS Organizations documentación. Puede utilizar AWS Lambda las funciones Reglas de AWS Config

y funciones para supervisar y automatizar la aplicación de los controles de seguridad en los recursos que actualmente no son compatibles con RCPs.

Políticas declarativas

Una política declarativa es un tipo de política de AWS Organizations administración que le ayuda a declarar y aplicar de forma centralizada la configuración deseada para una determinada escala Servicio de AWS en toda la organización. Las políticas declarativas son compatibles actualmente con los servicios de Amazon

Para hacer cumplir la configuración básica de Servicio de AWS an, seleccione algunas opciones en las AWS Control Tower consolas AWS Organizations y o utilice algunos comandos AWS Command Line Interface (AWS CLI) y AWS del SDK. Las políticas declarativas se aplican en el plano de control del servicio, lo que significa que la configuración básica de an siempre Servicio de AWS se mantiene, incluso cuando el servicio introduce nuevas funciones o APIs cuando se agregan nuevas cuentas a una organización o cuando se crean nuevos directores y recursos. Las políticas declarativas se pueden aplicar a toda la organización o a cuentas específicas OUs . La política efectiva es el conjunto de reglas que se heredan de la raíz de la organización y OUs junto con las políticas que se asocian directamente a la cuenta. Si se separa una política declarativa, el estado del atributo volverá a su estado anterior a la incorporación de la política declarativa.

Puede usar políticas declarativas para crear mensajes de error personalizados. Por ejemplo, si una operación de la API falla debido a una política declarativa, puedes configurar el mensaje de error o proporcionar una URL personalizada, como un enlace a un wiki interno o un enlace a un mensaje que describa el error. Esto ayuda a proporcionar a los usuarios más información para que puedan solucionar el problema por sí mismos. También puede auditar el proceso de creación de políticas declarativas, actualización de políticas declarativas y eliminación de políticas declarativas mediante. AWS CloudTrail

Las políticas declarativas proporcionan informes sobre el estado de las cuentas, que permiten revisar el estado actual de todos los atributos compatibles con las políticas declarativas de las cuentas incluidas en el ámbito de aplicación. Puede elegir las cuentas e OUs incluirlas en el ámbito del informe o elegir una organización completa seleccionando la raíz. Este informe le ayuda a evaluar si está preparado, ya que proporciona un desglose Región de AWS y especifica si el estado actual de un atributo es uniforme en todas las cuentas (a través del numberOfMatchedAccounts valor) o incoherente en todas las cuentas (a través del numberOfUnmatchedAccounts valor).

Consideración del diseño

Al configurar un atributo de servicio mediante una política declarativa, la política puede afectar a varios APIs. Cualquier acción no conforme generará un error. Los administradores de cuentas no podrán modificar el valor del atributo de servicio al nivel de una cuenta individual.

Acceso raíz centralizado

Todas las cuentas de los miembros AWS Organizations tienen su propio usuario raíz, que es una identidad que tiene acceso completo a todos Servicios de AWS los recursos de esa cuenta de miembro. IAM proporciona una gestión centralizada del acceso raíz para gestionar el acceso raíz en todas las cuentas de los miembros. Esto ayuda a evitar el uso por parte de los usuarios raíz de los miembros y a proporcionar una recuperación a escala. La función de acceso raíz centralizado tiene dos capacidades esenciales: la administración de credenciales raíz y las sesiones raíz.

-

La capacidad de administración de credenciales raíz permite la administración centralizada y ayuda a proteger al usuario raíz en todas las cuentas de administración. Esta capacidad incluye la eliminación de las credenciales raíz de larga duración, la prevención de la recuperación de las credenciales raíz por parte de las cuentas de los miembros y el aprovisionamiento de nuevas cuentas de miembros sin credenciales raíz de forma predeterminada. También proporciona una forma sencilla de demostrar el cumplimiento. Cuando la administración de usuarios raíz está centralizada, puede eliminar las contraseñas de los usuarios raíz, las claves de acceso y los certificados de firma, y desactivar la autenticación multifactor (MFA) de todas las cuentas de los miembros.

-

La función de sesiones raíz le permite realizar acciones de usuario raíz con privilegios mediante el uso de credenciales de corta duración en las cuentas de los miembros desde la cuenta de administración de la organización o desde cuentas de administrador delegado. Esta capacidad le ayuda a habilitar el acceso root a corto plazo, sujeto a acciones específicas y siguiendo el principio del privilegio mínimo.

Para una administración centralizada de las credenciales raíz, debe habilitar las capacidades de administración de credenciales raíz y sesiones raíz a nivel de la organización desde la cuenta de administración de la organización o en una cuenta de administrador delegado. Siguiendo las prácticas recomendadas de la AWS SRA, delegamos esta capacidad a la cuenta Security Tooling. Para obtener información sobre la configuración y el uso del acceso centralizado de los usuarios raíz, consulte la entrada del blog sobre AWS seguridad titulada Gestión centralizada del acceso raíz para los clientes

IAM Identity Center

AWS IAM Identity Center

El Centro de Identidad de IAM se integra de forma nativa con la cuenta de administración de la organización AWS Organizations y se ejecuta en ella de forma predeterminada. Sin embargo, para tener el mínimo de privilegios y controlar estrictamente el acceso a la cuenta de administración, la administración del IAM Identity Center se puede delegar en una cuenta de miembro específica. En la AWS SRA, la cuenta de Shared Services es la cuenta de administrador delegado del IAM Identity Center. Antes de habilitar la administración delegada en el Centro de identidades de IAM, revise estas consideraciones.

En la consola del IAM Identity Center, las cuentas se muestran según su unidad organizativa encapsulada. Esto le permite descubrir rápidamente los suyos Cuentas de AWS, aplicar conjuntos de permisos comunes y gestionar el acceso desde una ubicación central.

El centro de identidad de IAM incluye un almacén de identidades en el que se debe almacenar información específica del usuario. Sin embargo, el Centro de Identidad de IAM no tiene por qué ser la fuente autorizada de información sobre la fuerza laboral. En los casos en los que su empresa ya cuente con una fuente autorizada, el Centro de Identidad de IAM admite los siguientes tipos de proveedores de identidad (). IdPs

-

Almacén de identidades del IAM Identity Center: elija esta opción si las dos opciones siguientes no están disponibles. Se crean los usuarios, se realizan las asignaciones de grupos y se asignan los permisos en el almacén de identidades. Incluso si la fuente autorizada es externa al Centro de identidades de IAM, se almacenará una copia de los atributos principales en el almacén de identidades.

-

Microsoft Active Directory (AD): elija esta opción si desea seguir administrando los usuarios de su directorio AWS Directory Service for Microsoft Active Directory o del directorio autoadministrado de Active Directory.

-

Proveedor de identidad externo: elija esta opción si prefiere administrar los usuarios en un IdP externo de terceros basado en SAML.

Puede confiar en un IdP existente que ya existe en su empresa. De este modo se facilita la administración del acceso en varias aplicaciones y servicios, pues crea, administra y revoca el acceso desde un único lugar. Por ejemplo, si alguien deja tu equipo, puedes revocar su acceso a todas las aplicaciones y servicios (incluidos Cuentas de AWS) desde un solo lugar. Esto reduce la necesidad de tener varias credenciales y te brinda la oportunidad de integrarte con tus procesos de recursos humanos (RRHH).

Consideración del diseño

Utilice un IdP externo si esa opción está disponible para su empresa. Si su IdP es compatible con el Sistema de gestión de identidades entre dominios (SCIM), aproveche la capacidad SCIM del IAM Identity Center para automatizar el aprovisionamiento (sincronización) de usuarios, grupos y permisos. Esto permite que el AWS acceso se mantenga sincronizado con el flujo de trabajo corporativo para los nuevos empleados, los empleados que se mudan a otro equipo y los empleados que se van de la empresa. En un momento dado, solo puede tener un directorio o un proveedor de identidades de SAML 2.0 conectado al Centro de identidades de IAM. Sin embargo, puede cambiar a otro proveedor de identidad.

Asesor de acceso de IAM

El asesor de acceso de IAM proporciona datos de trazabilidad en forma de información sobre el último servicio al que se accedió para usted y. Cuentas de AWS OUs Utilice este control detectivesco para contribuir a una estrategia de privilegios mínimos. Para los directores de IAM, puede ver dos tipos de información a la que se accedió por última vez: la información permitida y la Servicio de AWS información sobre las acciones permitidas. Esta información incluye la fecha y la hora en que se realizó el intento.

El acceso a la IAM dentro de la cuenta de administración de la organización le permite ver los datos del servicio al que se accedió por última vez para la cuenta de administración de la organización, la unidad organizativa, la cuenta de miembro o la política de IAM de su organización. AWS Esta información está disponible en la consola de IAM de la cuenta de administración y también se puede obtener mediante programación mediante el asesor APIs de acceso de IAM o un cliente programático. AWS CLI Se indica qué entidades principales de una organización o cuenta intentaron acceder por última vez al servicio y cuándo lo hicieron. La información consultada por última vez proporciona información sobre el uso real del servicio (consulte los escenarios de ejemplo), por lo que puede reducir los permisos de IAM únicamente a los servicios que se utilizan realmente.

AWS Systems Manager

Quick Setup y Explorer, que son capacidades de AWS Systems Manager

La configuración rápida es una función de automatización de Systems Manager. Permite que la cuenta de administración de la organización defina fácilmente las configuraciones para que Systems Manager interactúe en su nombre en todas las cuentas de su AWS organización. Puede activar la configuración rápida en toda AWS la organización o elegir una específica OUs. Quick Setup puede programar el AWS Systems Manager Agent (SSM Agent) para que ejecute actualizaciones quincenales en sus instancias de EC2 y puede configurar un análisis diario de esas instancias para identificar los parches que faltan.

Explorer es un panel de operaciones personalizable que proporciona información sobre sus recursos. AWS Explorer muestra una vista agregada de los datos de operaciones de sus AWS cuentas y de todas ellas Regiones de AWS. Esto incluye datos sobre sus instancias EC2 y detalles sobre el cumplimiento de los parches. Después de completar la configuración integrada (que también incluye Systems Manager OpsCenter) AWS Organizations, puede agregar datos en Explorer por unidad organizativa o para toda AWS la organización. Systems Manager agrega los datos a la cuenta de administración de la AWS organización antes de mostrarlos en el Explorador.

En la sección Workloads OU, que aparece más adelante en esta guía, se analiza el uso del agente SSM en las instancias EC2 de la cuenta de la aplicación.

AWS Control Tower

AWS Control Tower

AWS Control Tower tiene un conjunto de funciones amplio y flexible. Una característica clave es su capacidad para organizar las capacidades de varios otros Servicios de AWS AWS Organizations, AWS Service Catalog incluido el IAM Identity Center, para crear una landing zone. Por ejemplo, de forma predeterminada, AWS Control Tower utiliza AWS CloudFormation políticas de control del AWS Organizations servicio (SCPs) para evitar cambios en la configuración y Reglas de AWS Config reglas para detectar continuamente las no conformidades. AWS Control Tower emplea esquemas que le ayudan a alinear rápidamente su AWS entorno de múltiples cuentas con los principios de diseño básicos de seguridad de AWS Well Architected. Entre las características de gobierno, AWS Control Tower ofrece barreras que impiden el despliegue de recursos que no se ajusten a las políticas seleccionadas.

Puede empezar a implementar las directrices de la AWS SRA con. AWS Control Tower Por ejemplo, AWS Control Tower establece una AWS organización con la arquitectura de cuentas múltiples recomendada. Proporciona planes para gestionar la identidad, proporcionar acceso federado a las cuentas, centralizar el registro, establecer auditorías de seguridad entre cuentas, definir un flujo de trabajo para el aprovisionamiento de nuevas cuentas e implementar líneas base de cuentas con configuraciones de red.

En la AWS SRA, AWS Control Tower se encuentra dentro de la cuenta de administración de la organización porque AWS Control Tower usa esta cuenta para configurar una AWS organización automáticamente y designa esa cuenta como cuenta de administración. Esta cuenta se utiliza para facturar en toda la organización. AWS También se usa para el aprovisionamiento de cuentas en Account Factory, para administrar OUs y administrar barandas. Si vas a lanzarlo AWS Control Tower en una AWS organización existente, puedes usar la cuenta de administración existente. AWS Control Tower usará esa cuenta como la cuenta de administración designada.

Consideración del diseño

Si quieres establecer una base adicional de controles y configuraciones en tus cuentas, puedes usar las personalizaciones para AWS Control Tower (

AWS Artifact

AWS Artifact

AWS Artifact Los acuerdos le permiten revisar, aceptar y realizar un seguimiento del estado de AWS los acuerdos, como el apéndice de socios comerciales (BAA), para una cuenta individual y para las cuentas que forman parte de su organización. AWS Organizations

Puede proporcionar los artefactos de AWS auditoría a sus auditores o reguladores como prueba de los controles de AWS seguridad. También puede utilizar la guía de responsabilidad proporcionada por algunos de los dispositivos de AWS auditoría para diseñar su arquitectura de nube. Esta guía ayuda a determinar los controles de seguridad adicionales que puede implementar para respaldar los casos de uso específicos de su sistema.

AWS Artifact está alojado en la cuenta de administración de la organización para proporcionar una ubicación central en la que puede revisar, aceptar y gestionar los acuerdos AWS. Esto se debe a que los acuerdos que se aceptan en la cuenta de administración se transfieren a las cuentas de los miembros.

Consideración del diseño

Los usuarios de la cuenta de administración de la organización deben estar restringidos a utilizar únicamente la función de acuerdos AWS Artifact y nada más. Para implementar la segregación de funciones, también AWS Artifact se aloja en la cuenta Security Tooling, donde puede delegar permisos a las partes interesadas en el cumplimiento y a auditores externos para acceder a los artefactos de auditoría. Puede implementar esta separación definiendo políticas de permisos de IAM detalladas. Para ver ejemplos, consulte los ejemplos de políticas de IAM en la documentación. AWS

Barandillas de servicios de seguridad distribuidas y centralizadas

En la AWS SRA, Amazon AWS Security Hub, AWS Security Hub CSPM IAM Access Analyzer GuardDuty AWS Config, las rutas AWS CloudTrail

organizativas y, a menudo, Amazon Macie se implementan con el conjunto de barreras de protección delegadas adecuadas en todas las cuentas y también proporciona supervisión, administración y gobierno centralizados en toda la organización. AWS Encontrará este grupo de servicios en todos los tipos de cuentas representadas en la SRA. AWS Estos deben formar parte de los Servicios de AWS que se deben aprovisionar como parte del proceso de incorporación y creación de bases de tu cuenta. El repositorio GitHub de código

Además de estos servicios, AWS SRA incluye dos servicios centrados en la seguridad, Amazon Detective y AWS Audit Manager, que admiten la integración y la funcionalidad de administrador delegado de. AWS Organizations Sin embargo, no se incluyen como parte de los servicios recomendados para la creación de cuentas de referencia. Hemos visto que estos servicios se utilizan mejor en los siguientes escenarios:

-

Cuenta con un equipo o grupo de recursos dedicados que realizan esas funciones de análisis forense digital y auditoría de TI. Los equipos de analistas de seguridad utilizan mejor Detective, y Audit Manager es útil para sus equipos de auditoría interna o cumplimiento.

-

Desea centrarse en un conjunto básico de herramientas AWS Config, como Amazon GuardDuty AWS Security Hub, y AWS Security Hub CSPM al principio de su proyecto, y luego desarrollarlas mediante el uso de servicios que proporcionan capacidades adicionales.