翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

での AWS Security Hub CSPM コントロールの表示 AWS Trusted Advisor

AWS Security Hub CSPM で を有効にすると AWS アカウント、 Trusted Advisor コンソールでセキュリティコントロールとその検出結果を表示できます。Security Hub CSPM コントロールを使用すると、 Trusted Advisor チェックを使用するのと同じ方法で、アカウントのセキュリティの脆弱性を特定できます。チェックのステータス、影響を受けるリソースのリストを表示し、Security Hub CSPM の推奨事項に従ってセキュリティ問題に対処できます。この機能を使用すると、 Trusted Advisor と Security Hub CSPM からセキュリティレコメンデーションを 1 か所で簡単に見つけることができます。

注意事項

-

から Trusted Advisor、「カテゴリ: 復旧 > 回復力」を持つコントロールを除き、 AWS 基本的なセキュリティのベストプラクティスのセキュリティ標準でコントロールを表示できます。サポートされるコントロールのリストについては、AWS Security Hub CSPM ユーザーガイドの「AWS Foundational Security Best Practices controls」を参照してください。

Security Hub CSPM カテゴリの詳細については、「コントロールカテゴリ」を参照してください。

-

Trusted Advisor は、2024 年 9 月 26 日までの Security Hub CSPM コントロールをオンボードしました。2024 年 9 月 26 日以降にリリースされたコントロールはまだオンボーディングされていません Trusted Advisor。その日以降にリリースされたコントロールは、Security Hub の CSPM ログにあります。

トピック

前提条件

Security Hub CSPM と の統合を有効にするには、次の要件を満たす必要があります Trusted Advisor。

-

この機能には、 AWS Business Support+、 AWS Enterprise Support、または AWS Unified Operations プランが必要です。サポートプランは、AWS サポート センター

またはサポートプラン ページで確認できます。詳細については、AWS サポート 「計画を比較する 」を参照してください。 -

Security Hub CSPM コントロール AWS リージョン に必要な AWS Config の でリソース記録を有効にする必要があります。詳細については、「 AWS Configの有効化と設定」を参照してください。

-

Security Hub CSPM を有効にし、 AWS Foundational Security Best Practices v1.0.0 セキュリティ標準を選択する必要があります。まだ設定していない場合は、AWS Security Hub CSPM ユーザーガイドの「 AWS Security Hub CSPMのセットアップ」を参照してください。

注記

前提条件をすでに満たしている場合は、Security Hub CSPM の検出結果を表示する に進んでください。

AWS Organizations アカウントについて

管理者アカウントの前提条件をすでに満たしている場合、この統合は組織内すべてのメンバーアカウントに対して自動的に有効になります。個々のメンバーアカウントは、この機能を有効にする サポート ために に問い合わせる必要はありません。ただし、組織内のメンバーアカウントが結果を確認する場合は、Security Hub CSPM を有効にする必要があります Trusted Advisor。

特定のメンバーアカウントに対してこの統合を無効にする場合は、AWS Organizations アカウントのこの機能を無効にする を参照してください。

Security Hub CSPM の検出結果を表示する

アカウントで Security Hub CSPM を有効にした後、Security Hub CSPM の検出結果がコンソールのセキュリティページ Trusted Advisor に表示されるまでに最大 24 時間かかることがあります。

で Security Hub CSPM の検出結果を表示するには Trusted Advisor

-

Trusted Advisor コンソール

に移動し、[Security] (セキュリティ) カテゴリを選択します。 -

[Search by keyword] (キーワードによる検索) フィールドに、コントロール名または説明をに入力します。

ヒント

Source では、Security Hub CSPM コントロールAWS Security Hub CSPMをフィルタリングすることを選択できます。

-

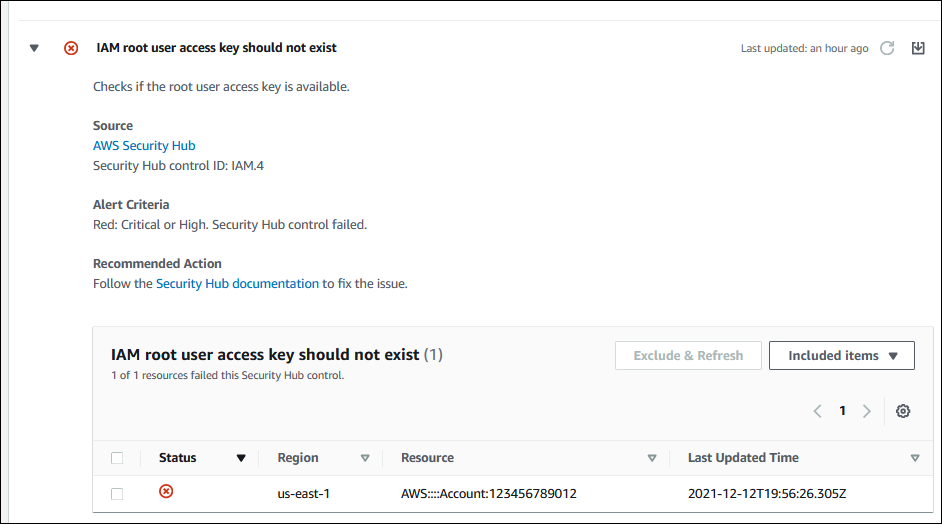

Security Hub CSPM コントロール名を選択すると、次の情報が表示されます。

-

[Description] (説明) — コントロールがアカウントに対してセキュリティの脆弱性をチェックする方法を説明します。

-

[Source] (ソース) — AWS Trusted Advisor または AWS Security Hub CSPMからのチェックか確認します。Security Hub CSPM コントロールの場合、コントロール ID を確認できます。

-

[Alert Criteria] (アラート基準) — コントロールのステータスを確認します。例えば、Security Hub CSPM が重要な問題を検出すると、ステータスは「Red: Critical」または「High」になります。

-

推奨されるアクション – Security Hub CSPM ドキュメントリンクを使用して、問題を解決するための推奨ステップを見つけます。

-

Security Hub CSPM リソース – Security Hub CSPM が問題を検出したアカウント内のリソースを確認できます。

-

注意事項

-

これらのチェックの結果は少なくとも 1 日 1 回自動的に更新され、更新リクエストは許可されません。変更が表示されるまでに数時間かかる場合があります。 Trusted Advisor コンソールを使用して、自動的に更新されるチェックからリソースを除外できます。BatchUpdateRecommendationResourceExclusion API を使用して、 Trusted Advisor 優先度レコメンデーションリソース以外のチェックからリソースを除外できます。

-

組織ビュー機能は、Security Hub CSPM とのこの統合をサポートしています。組織全体の Security Hub CSPM コントロールの検出結果を表示し、レポートを作成してダウンロードできます。詳細については、「の組織ビュー AWS Trusted Advisor」を参照してください。

例例: IAM ユーザーアクセスキーの Security Hub CSPM コントロールが存在しないこと

コンソールでの Security Hub CSPM コントロールの検出結果の例を Trusted Advisor 次に示します。

Security Hub CSPM の検出結果を更新する

セキュリティ標準を有効にした後、Security Hub CSPM がリソースの検出結果を取得するまでに最大 2 時間かかる場合があります。その後、そのデータが Trusted Advisor コンソールに表示されるまでに最大 24 時間かかることがあります。AWS 最近 Foundational Security Best Practices v1.0.0 セキュリティ標準を有効にした場合は、後で Trusted Advisor コンソールを再度確認してください。

注記

-

各 Security Hub CSPM コントロールの更新スケジュールは、定期的または変更がトリガーされます。現在、 Trusted Advisor コンソールまたは AWS サポート API を使用して Security Hub CSPM コントロールを更新することはできません。詳細については、「Schedule for running security checks」を参照してください。

-

これらのチェックの結果は少なくとも 1 日 1 回自動的に更新され、更新リクエストは許可されません。変更が表示されるまでに数時間かかる場合があります。 Trusted Advisor コンソールを使用して、自動的に更新されるチェックからリソースを除外できます。BatchUpdateRecommendationResourceExclusion API を使用して、 Trusted Advisor 優先度レコメンデーションリソース以外のチェックからリソースを除外できます。

から Security Hub CSPM を無効にする Trusted Advisor

Security Hub の CSPM 情報を Trusted Advisor コンソールに表示しない場合は、次の手順に従います。この手順では、Security Hub CSPM と の統合のみが無効になります Trusted Advisor。Security Hub CSPM の設定には影響しません。Security Hub CSPM コンソールを引き続き使用して、セキュリティコントロール、リソース、レコメンデーションを表示できます。

Security Hub CSPM 統合を無効にするには

AWS Organizations アカウントのこの機能を無効にする

管理アカウントの前の手順がすでに完了している場合、Security Hub CSPM 統合は組織内のすべてのメンバーアカウントから自動的に削除されます。組織内の個々のメンバーアカウントは、個別に AWS サポート へお問い合わせ必要はありません。

組織のメンバーアカウントの場合は、 サポート に連絡して、アカウントからのみこの機能を削除できます。

トラブルシューティング

この統合に問題がある場合は、次のトラブルシューティング情報を参照してください。

Trusted Advisor コンソールに Security Hub CSPM の検出結果が表示されない

次のステップを完了していることを確認します。

-

Business AWS Support+、 AWS Enterprise Support、または AWS Unified Operations プランがある。

-

Security Hub CSPM と同じリージョン AWS Config 内の でリソース記録を有効にしました。

-

Security Hub CSPM を有効にし、 AWS Foundational Security Best Practices v1.0.0 セキュリティ標準を選択しました。

-

Security Hub CSPM の新しいコントロールは、 Trusted Advisor 2~4 週間以内にチェックインとして追加されます。注釈を参照してください。

詳細については、「前提条件」を参照してください。

Security Hub CSPM と AWS Config を正しく設定しましたが、検出結果が見つからない

Security Hub CSPM がリソースの検出結果を取得するまでに最大 2 時間かかる場合があります。その後、そのデータが Trusted Advisor コンソールに表示されるまでに最大 24 時間かかることがあります。後で Trusted Advisor コンソールをもう一度チェックしてください。

注意事項

-

「カテゴリ: 復旧 > 回復力」を持つコントロールを除き、 AWS Foundational Security Best Practices セキュリティ標準のコントロールの結果のみが Trusted Advisor に表示されます。

-

Security Hub CSPM または Security Hub CSPM でサービスの問題が発生した場合、検出結果が表示されるまでに最大 24 時間かかることがあります Trusted Advisor。後で Trusted Advisor コンソールをもう一度チェックしてください。

特定の Security Hub CSPM コントロールを無効にしたい

Security Hub CSPM は、データ Trusted Advisor を自動的に に送信します。Security Hub CSPM コントロールを無効にするか、そのコントロールのリソースがなくなった場合、検出結果は に表示されません Trusted Advisor。

Security Hub CSPM コンソール

Security Hub CSPM コントロールを無効にするか、 AWS Foundational Security Best Practices セキュリティ標準のすべてのコントロールを無効にすると、検出結果は 5 日以内にアーカイブされます。この 5 日間のアーカイブ期間は概算かつベストエフォートにとどまるものであり、保証されるものではありません。結果がアーカイブされると、それらは削除されます Trusted Advisor。

詳細については、以下の各トピックを参照してください。

除外した Security Hub CSPM リソースを見つけたい

Trusted Advisor コンソールから、Security Hub CSPM コントロール名を選択し、除外された項目オプションを選択できます。このオプションは、Security Hub CSPM で抑制されているすべてのリソースを表示します。

リソースのワークフローステータスが SUPPRESSED に設定されている場合、そのリソースは Trusted Advisorでは除外項目となります。 Trusted Advisor コンソールから Security Hub CSPM リソースを抑制することはできません。そのためには、Security Hub CSPM コンソール

AWS 組織に属するメンバーアカウントに対してこの機能を有効または無効にしたい

デフォルトでは、メンバーアカウントは AWS Organizationsの管理アカウントから機能を引き継ぎます。管理アカウントでこの機能を有効にした場合、組織内のすべてのアカウントにもこの機能が備わります。メンバーアカウントに対して特定の変更を加えたい場合は、AWS サポート

Security Hub CSPM チェック AWS リージョン の同じ影響を受けるリソースに複数の が表示される

一部 AWS のサービス はグローバルであり、IAM や Amazon CloudFront などのリージョンに固有ではありません。デフォルトでは、Amazon S3 バケットなどのグローバルリソースは、米国東部 (バージニア北部) リージョンに表示されます。

グローバルサービスのリソースを評価する Security Hub CSPM チェックでは、影響を受けるリソースに対して複数の項目が表示される場合があります。例えば、アカウントでこの機能がアクティブ化されていないことが Hardware MFA should

be enabled for the root user チェックで確認された場合、同じリソースのテーブルに複数のリージョンが表示されます。

Security Hub CSPM と を設定 AWS Config して、同じリソースに対して複数のリージョンが表示されないようにできます。詳細については、「AWS Foundational Best Practices controls that you might want to disable」(無効にする可能性のある の基本的なベストプラクティスのコントロール) を参照してください。

Security Hub CSPM またはリージョン AWS Config で をオフにした

でリソースの記録を停止 AWS Config するか、Security Hub CSPM を無効にすると AWS リージョン、 は、そのリージョンのコントロールのデータを受信 Trusted Advisor しなくなります。 は、Security Hub CSPM の検出結果を 7~9 日以内に Trusted Advisor 削除します。この期間は、ベストエフォートであり、保証されません。詳細については、「Security Hub CSPM の無効化」を参照してください。

アカウントでこの機能を無効にするには、「から Security Hub CSPM を無効にする Trusted Advisor」を参照してください。

コントロールは Security Hub CSPM にアーカイブされていますが、検出結果は にまだ表示されます。 Trusted Advisor

検出結果RecordStateのステータスが に変わるARCHIVEDと、 はアカウントからその Security Hub CSPM コントロールの検出結果 Trusted Advisor を削除します。削除されるまで Trusted Advisor 最大 7~9 日間、 に結果が表示されることがあります。この期間は、ベストエフォートであり、保証されません。

Security Hub CSPM の検出結果を表示できない

この機能の問題が解決しない場合は、AWS サポート

センター