Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

UO de seguridad: cuenta de archivos de registro

Encuesta

Nos encantaría saber su opinión. Envíe sus comentarios sobre la AWS PRA mediante una breve encuesta

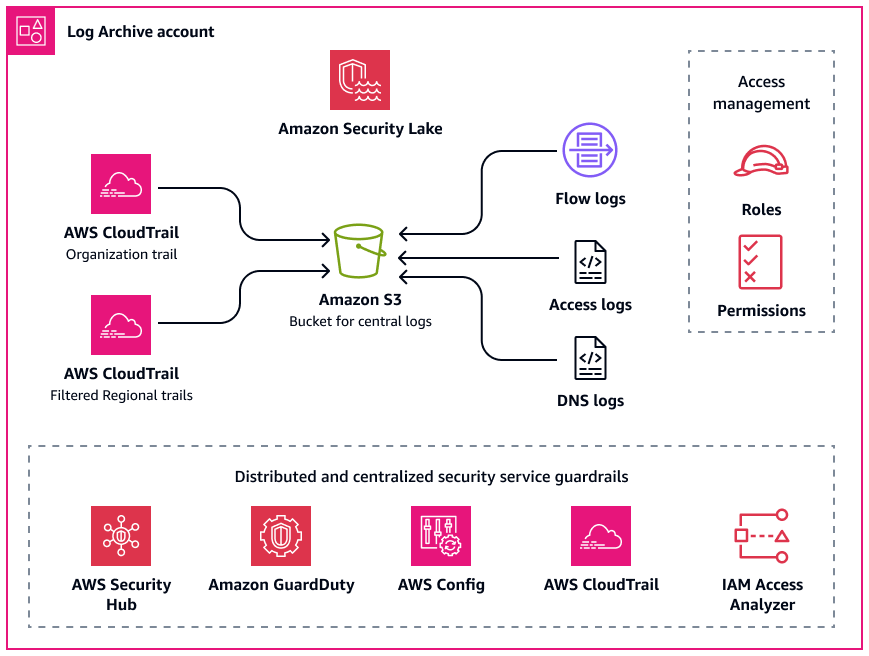

La cuenta de archivos de registro es el lugar donde se centralizan los tipos de registros de infraestructura, servicios y aplicaciones. Para obtener más información sobre esta cuenta, consulte la Arquitectura AWS de referencia de seguridad (AWS SRA). Con una cuenta específica para los registros, puede aplicar alertas coherentes en todos los tipos de registros y confirmar que el personal de respuesta a incidentes pueda acceder a un conjunto de estos registros desde un solo lugar. También puede configurar los controles de seguridad y las políticas de retención de datos desde un solo lugar, lo que puede simplificar la sobrecarga operativa de privacidad. En el siguiente diagrama, se ilustran los servicios de seguridad y privacidad de AWS que se pueden configurar en la cuenta de archivos de registro.

Almacenamiento de registros centralizado

Los archivos de registro (como AWS CloudTrail los registros) pueden contener información que podría considerarse datos personales. Algunas organizaciones optan por utilizar un registro organizativo para agrupar CloudTrail los registros de todas Regiones de AWS las cuentas en una ubicación central, por motivos de visibilidad. Para obtener más información, consulte la sección AWS CloudTrail de esta guía. Al implementar la centralización de CloudTrail los registros, estos se almacenan normalmente en un bucket de Amazon Simple Storage Service (Amazon S3) en una sola región.

Según la definición de datos personales de su organización, sus obligaciones contractuales en relación con los clientes y las normas de privacidad regionales aplicables, es posible que deba tener en cuenta las transferencias de datos transfronterizas en lo que respecta a la agregación de registros. Determine si los datos personales de los distintos tipos de registro están sujetos a estas restricciones. Por ejemplo, CloudTrail los registros pueden contener datos de los empleados de su organización, pero es posible que no contengan los datos personales de sus clientes. Si su organización tiene que cumplir con requisitos de transferencia de datos restringidos, las siguientes opciones pueden resultarle útiles:

-

Si su organización presta servicios Nube de AWS a interesados de varios países, puede optar por agregar todos los registros del país que tenga los requisitos de residencia de datos más estrictos. Por ejemplo, si opera en Alemania y tiene los requisitos más estrictos, puede agregar datos en un depósito de S3 para que

eu-central-1Región de AWS los datos recopilados en Alemania no salgan de las fronteras de Alemania. Para esta opción, puede configurar un registro organizativo único CloudTrail que agregue los registros de todas las cuentas y de Regiones de AWS la región de destino. -

Redacte los datos personales que deben permanecer en ella Región de AWS antes de copiarlos y agregarlos a otra región. Por ejemplo, puede enmascarar los datos personales de la región del host de la aplicación antes de transferir los registros a otra región. Para obtener más información sobre el enmascaramiento de datos personal, consulte la sección Amazon Data Firehose de esta guía.

-

Si tienes problemas estrictos sobre la soberanía de los datos, puedes mantener una landing zone independiente para múltiples cuentas en la Región de AWS que se apliquen estos requisitos. De esta forma, puede simplificar la configuración de la zona de aterrizaje en la región para centralizar los registros. También proporciona otras ventajas de división de la infraestructura y ayuda a mantener el registro local en su propia región. Trabaje con su asesor legal para determinar qué datos personales están incluidos en el ámbito de aplicación y qué Region-to-Region transferencias están permitidas. Para obtener más información, consulte la sección Preparación de estrategias para la expansión global de esta guía.

A través de los registros de servicio, los registros de aplicaciones y los registros del sistema operativo (SO), puedes usar Amazon CloudWatch para monitorear Servicios de AWS los recursos de su cuenta y región correspondientes de forma predeterminada. Muchos optan por centralizar estos registros y métricas desde varias cuentas y regiones en una sola cuenta. De forma predeterminada, estos registros se conservan en la cuenta y la región correspondientes en las que se originan. Para la centralización, puede usar filtros de suscripción y tareas de exportación de Amazon S3 para compartir los datos en una ubicación centralizada. Puede ser importante incluir los filtros y las tareas de exportación adecuados al agregar registros de una carga de trabajo que tenga requisitos para las transferencias de datos transfronterizas. Si los registros de acceso de una carga de trabajo contienen datos personales, es posible que tenga que asegurarse de que se transfieran a cuentas y regiones específicas o que se retengan en ellas.

Amazon Security Lake

Como se recomienda en la AWS SRA, es posible que desee utilizar la cuenta Log Archive como cuenta de administrador delegado para Amazon Security Lake. Si la utiliza para ello, Security Lake recopilará los registros compatibles en buckets de Amazon S3 específicos en la misma cuenta que otros registros de seguridad recomendados por SRA.

Desde el punto de vista de la privacidad, es importante que el personal de respuesta a incidentes tenga acceso a los registros de sus AWS entornos, proveedores de SaaS, locales, fuentes en la nube y fuentes de terceros. Esto los ayuda a bloquear y corregir más rápidamente el acceso no autorizado a los datos personales. Es muy probable que las mismas consideraciones para el almacenamiento de registros se apliquen a la residencia de registros y al movimiento entre regiones dentro de Amazon Security Lake. Esto se debe a que Security Lake recopila los registros y eventos de seguridad desde Regiones de AWS los que se ha activado el servicio. Para cumplir con los requisitos de residencia de datos, tenga en cuenta la configuración de las regiones acumulativas.Una región acumulativa es una región en la que Security Lake consolida los datos de una o más regiones contribuyentes que usted haya seleccionado. Es posible que la organización tenga que ajustar los requisitos de cumplimiento de las regiones en materia de residencia de datos antes de poder configurar Security Lake y las regiones acumulativas.