本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

Active Directory 同步

執行期組態

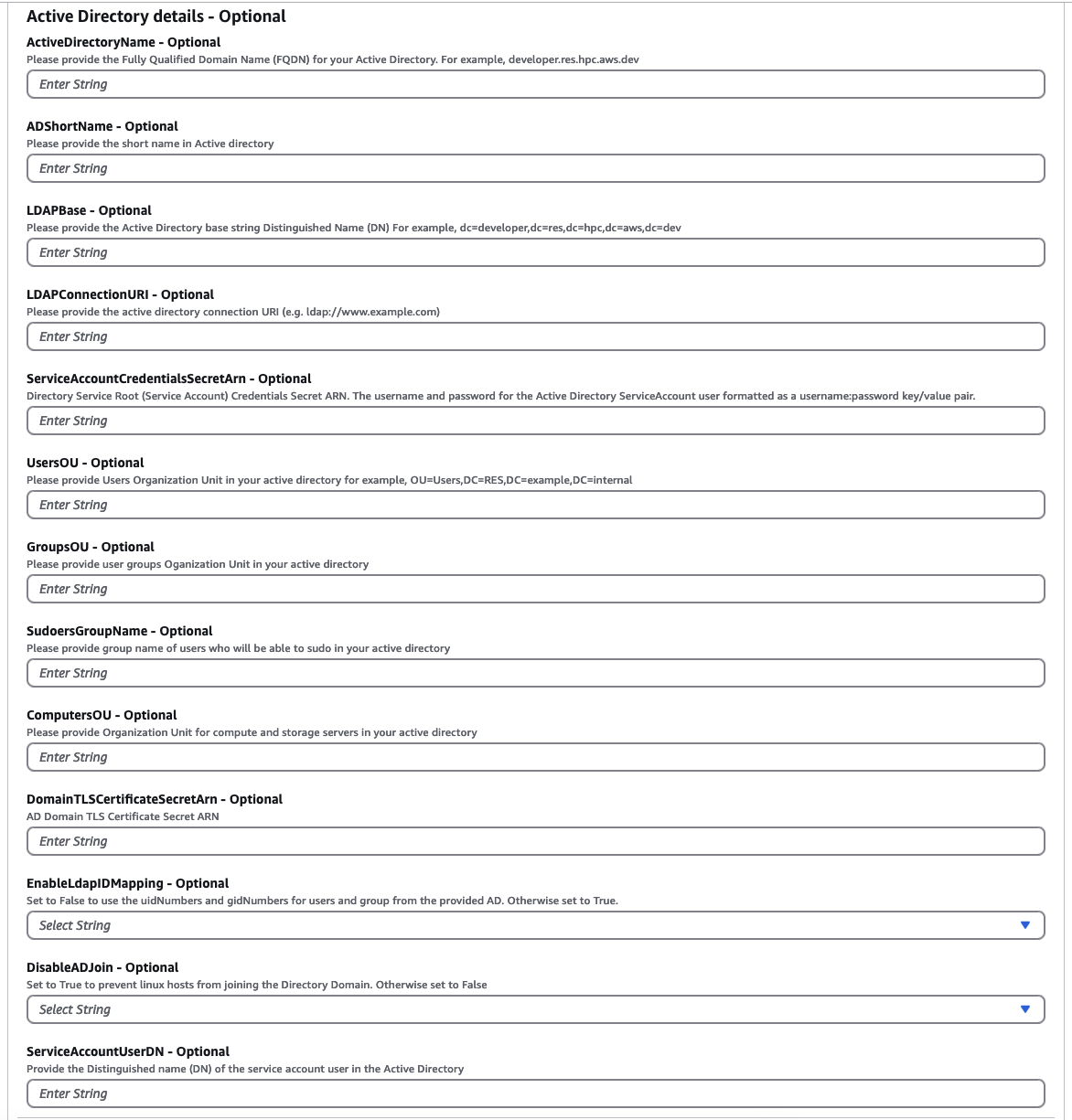

安裝期間,與 Active Directory (AD) 相關的所有 AWS CloudFormation 參數都是選用的。

對於執行時間提供的任何秘密 ARN (例如 ServiceAccountCredentialsSecretArn或 DomainTLSCertificateSecretArn),請務必將下列標籤新增至 RES 的秘密,以取得讀取秘密值的許可:

金鑰:

res:EnvironmentName、值:<your RES environment name>金鑰:

res:ModuleName、值:directoryservice

Web 入口網站中的任何 AD 組態更新都會在下一次排定的 AD 同步期間自動取得 (每小時)。使用者可能需要在變更 AD 組態後重新設定 SSO (例如,如果切換到不同的 AD)。

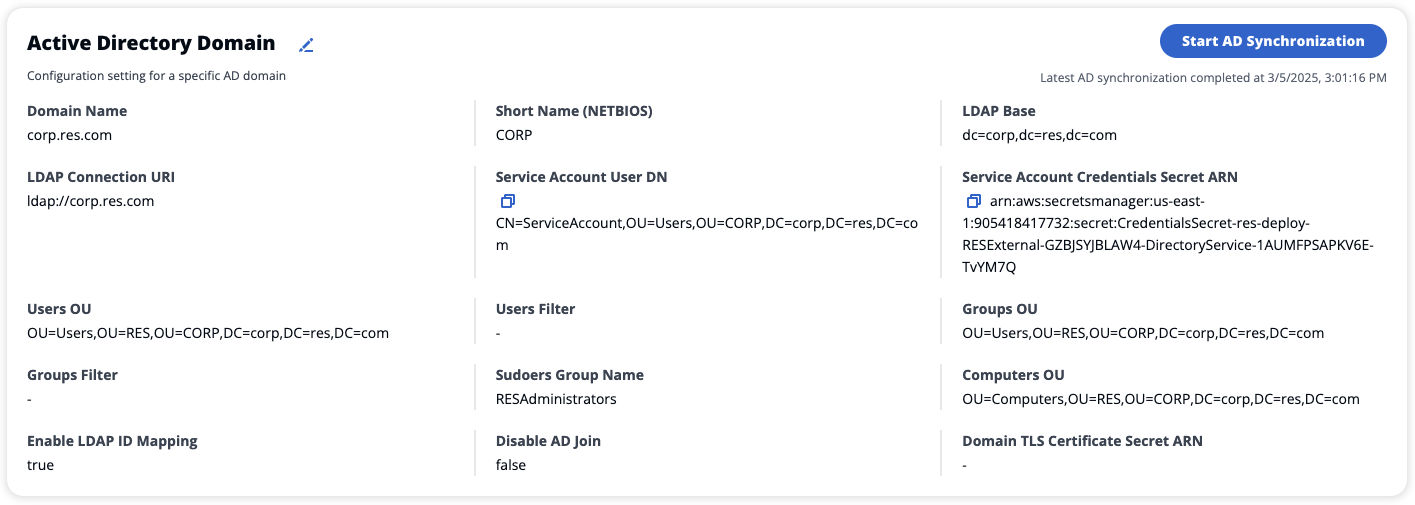

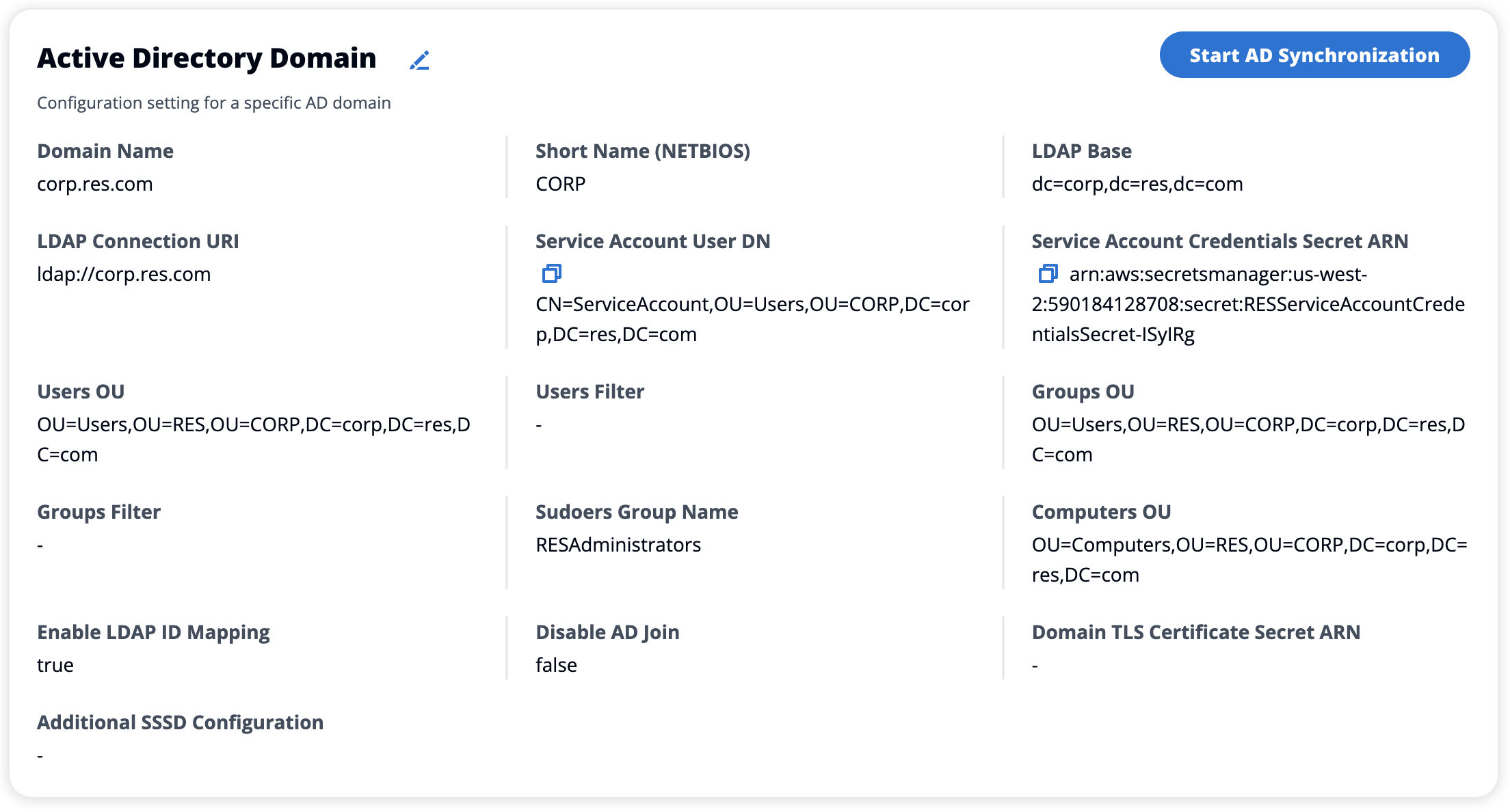

初次安裝後,管理員可以在身分管理頁面下的 RES Web 入口網站中檢視或編輯 AD 組態:

自動加入 Active Directory

管理員可以設定自動加入 Active Directory 設定,以在 VDI 啟動期間控制目錄網域加入行為。

組態選項:

-

已啟用 - 在啟動期間自動將 Windows 和 Linux VDIs 加入目錄網域。

-

已停用 - 關閉自動加入網域。Linux 執行個體可以在有或沒有加入網域的情況下啟動。Windows 執行個體需要網域加入才能成功啟動,因此管理員必須在其自訂啟動指令碼中包含網域加入邏輯。

重要

如果您停用此設定,請確認您的 Windows 執行個體自訂啟動指令碼包含必要的網域加入邏輯。

其他設定

篩選條件

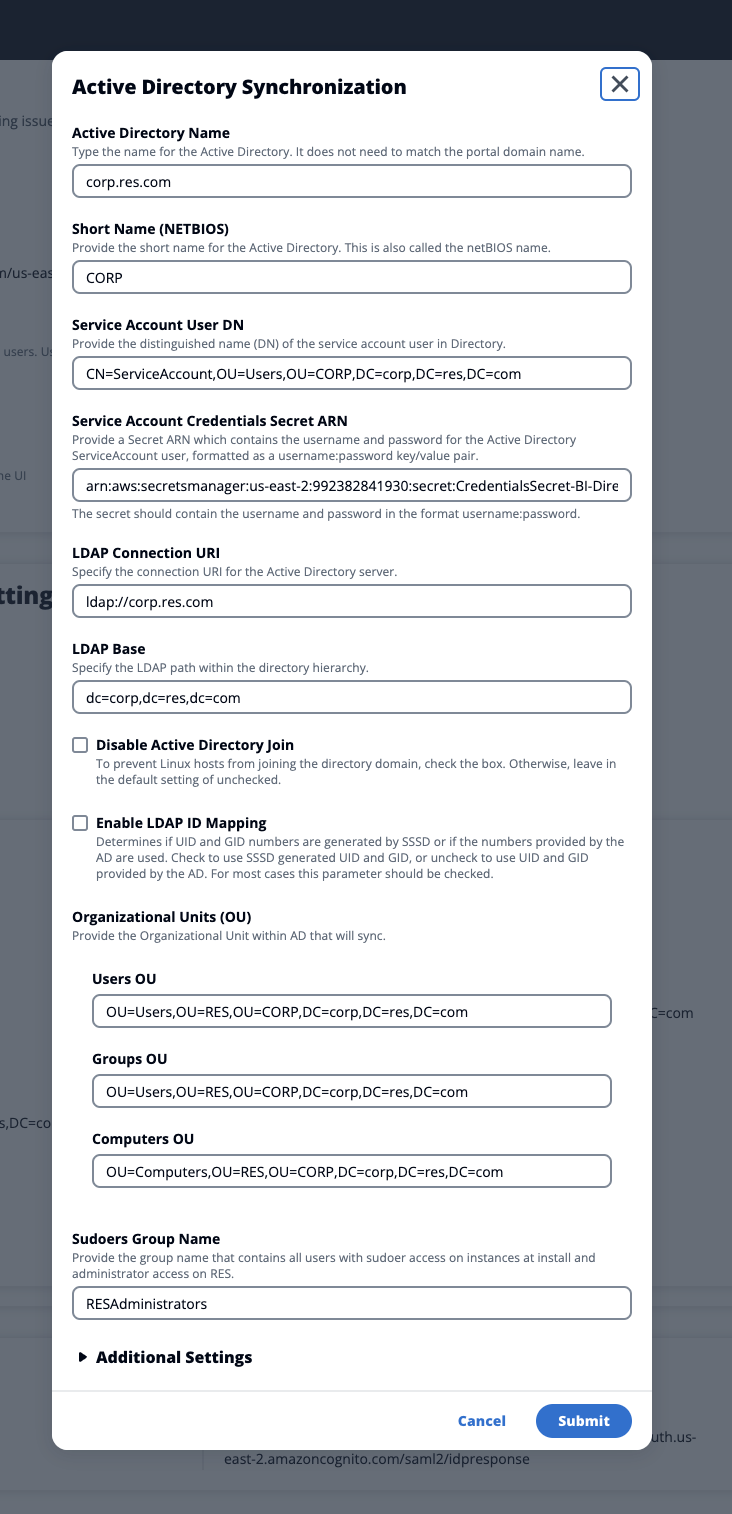

管理員可以使用使用者篩選和群組篩選選項篩選要同步的使用者或群組。篩選條件必須遵循 LDAP 篩選條件語法

(sAMAccountname=<user>)

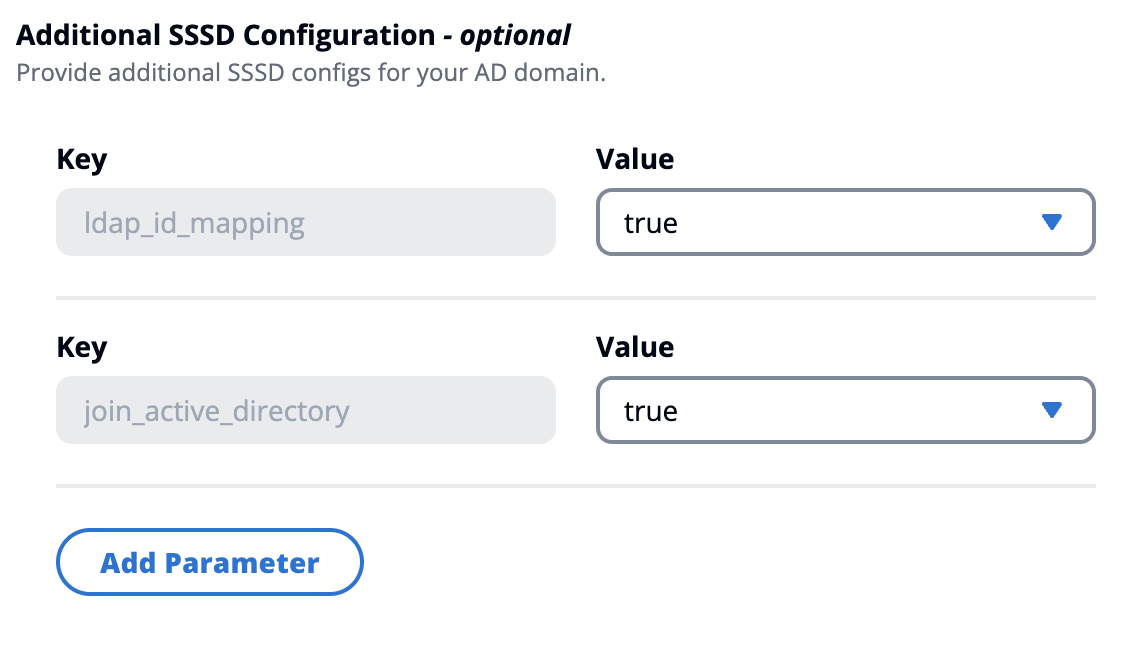

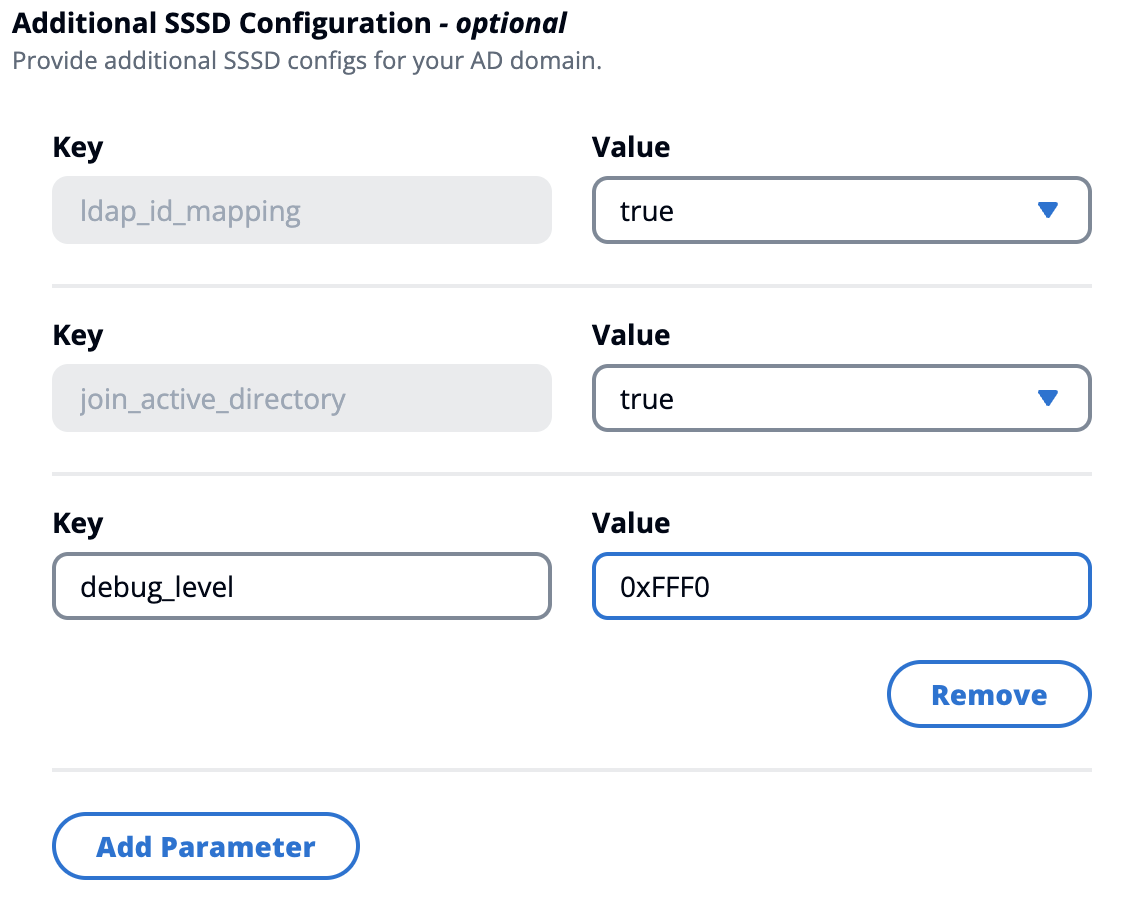

自訂 SSSD 參數

管理員可以提供索引鍵/值對的字典,其中包含要寫入叢集執行個體上 SSSD 組態檔案 [domain_type/DOMAIN_NAME] 區段的 SSSD 參數和值。RES 會自動套用 SSSD 更新 – 它會重新啟動叢集執行個體上的 SSSD 服務,並觸發 AD 同步程序。

一些常見的自訂 SSSD 設定包括:

enumerate- 設定為「true」以快取目錄服務中的所有使用者和群組項目。停用此功能可能會為使用者的第一次登入新增短暫延遲。ldap_id_mapping- 設定為「true」,將 LDAP/AD 使用者和群組 IDs 映射至 Linux 系統上的本機 UIDs GIDs。啟用此功能可以改善與現有 POSIX 指令碼和應用程式的相容性。

如需 SSSD 組態檔案的完整說明,請參閱 的 Linux 手冊頁面SSSD。

SSSD 參數和值必須與 RES SSSD 組態相容,如下所述:

-

id_provider由 RES 內部設定,不得修改。 -

AD 相關組態,包括

ldap_uri、ldap_search_baseldap_default_bind_dn和ldap_default_authtok是根據其他提供的 AD 組態設定,不得修改。

下列範例會啟用 SSSD 日誌的偵錯層級:

初始 AD 同步後的電子郵件更新 (2025.09 及更新版本)

如果 Active Directory 使用者的電子郵件地址已變更,管理員可以手動啟動 AD 同步,或等待下一次排定的 AD 同步,以收取變更並同步至 RES。

如何手動啟動或停止同步 (2025.03 及更新版本)

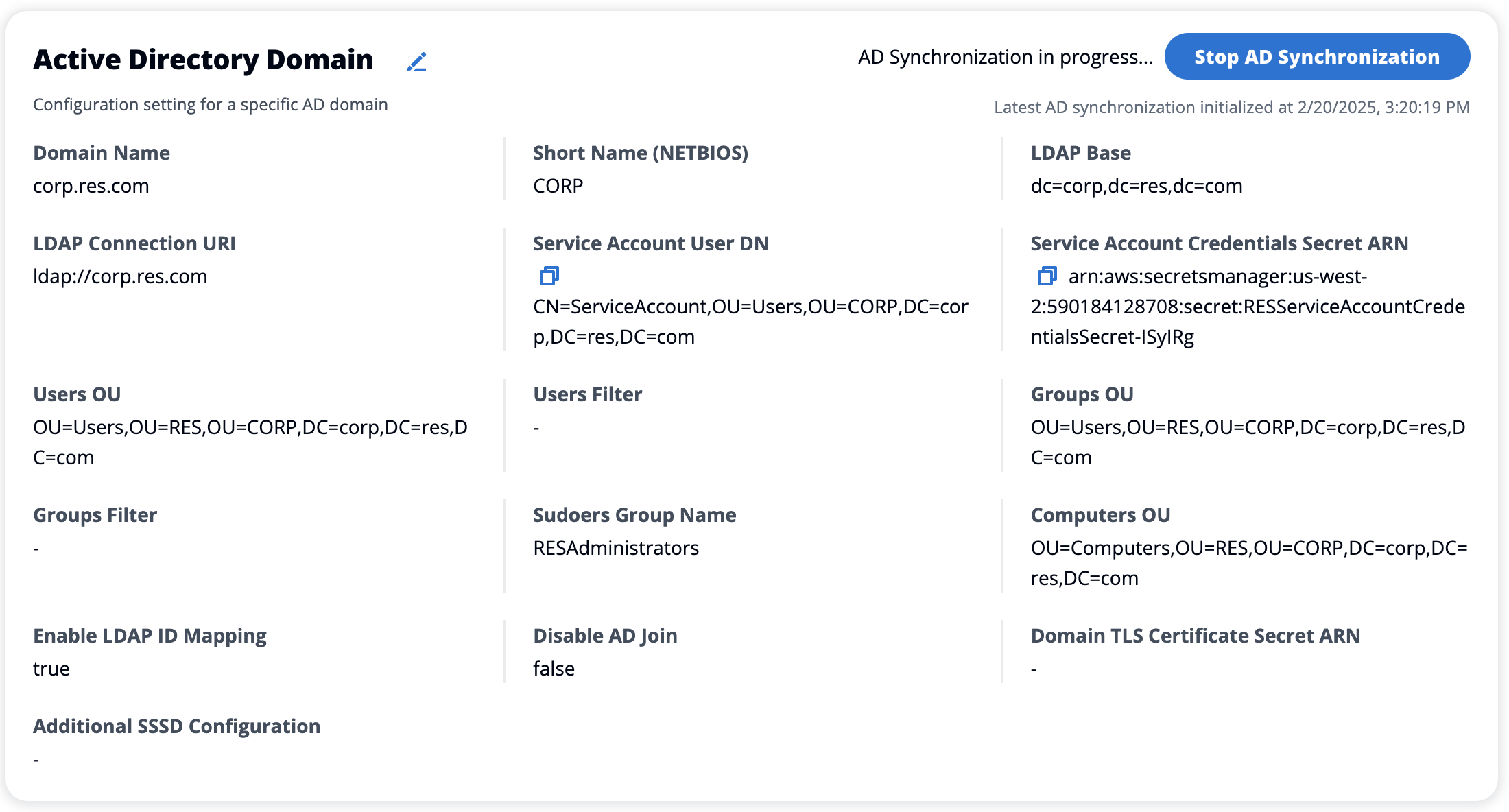

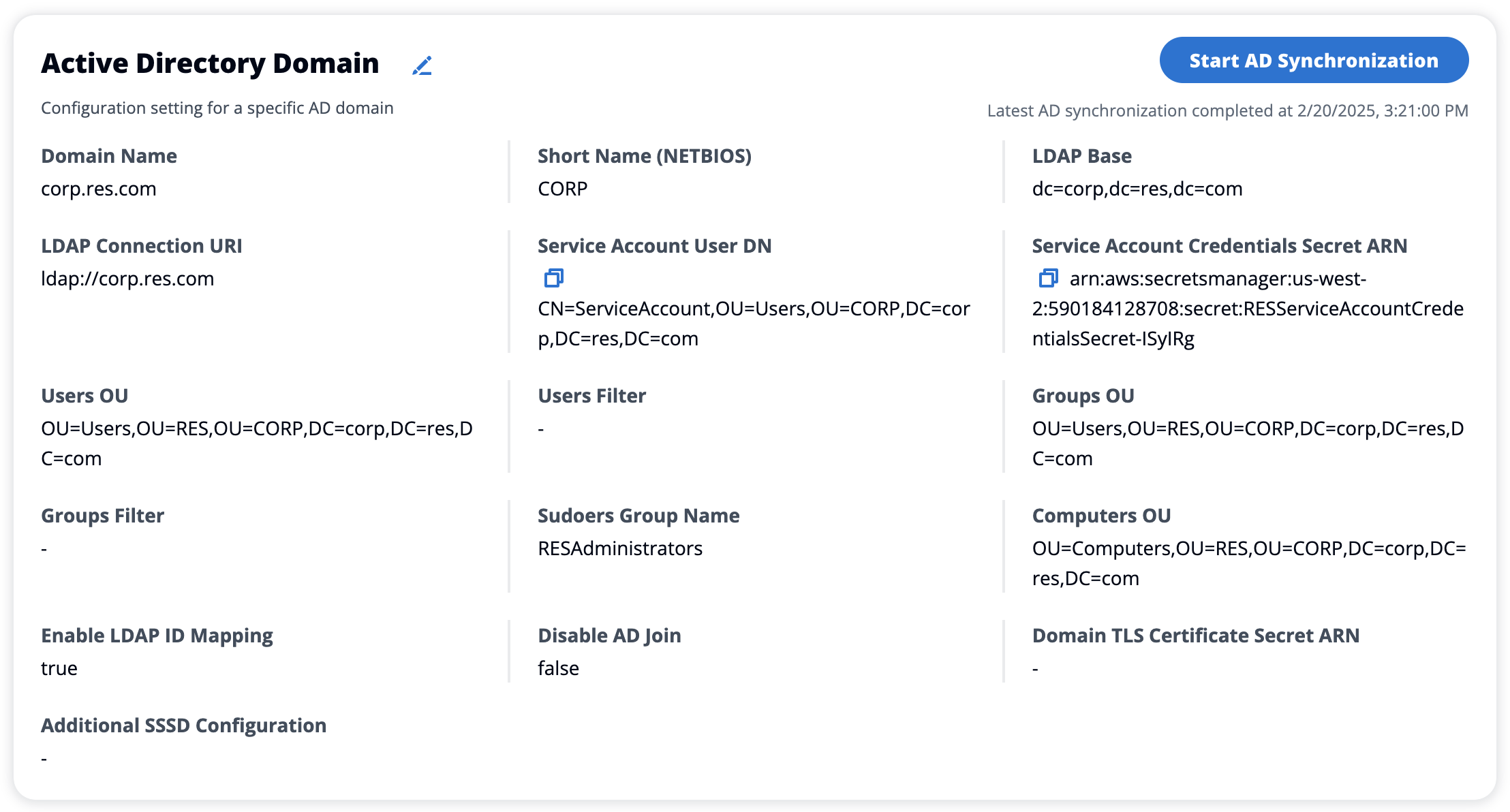

導覽至身分管理頁面,然後選擇 Active Directory 網域容器中的啟動 AD 同步按鈕,以隨需觸發 AD 同步。

若要停止持續的 AD 同步,請選取 Active Directory 網域容器中的停止 AD 同步按鈕。

您也可以在 Active Directory 網域容器中檢查 AD 同步狀態和最新的同步時間。

如何手動執行同步 (2024.12 和 2024.12.01 版)

Active Directory 同步程序已從 Cluster Manager 內部主機移至背景中的一次性 Amazon Elastic Container Service (ECS) 任務。程序排程為每小時執行一次,您可以在<res-environment-name>-ad-sync-cluster

若要手動啟動它:

-

導覽至 Lambda 主控台

並搜尋稱為 的 lambda <res-environment>-scheduled-ad-sync -

開啟 Lambda 函數並前往測試

-

在事件 JSON 中輸入下列項目:

{ "detail-type": "Scheduled Event" } -

選擇測試。

-

在 CloudWatch 下觀察執行中 AD Sync 任務的日誌 → 日誌群組 →

/。您將看到每個執行中 ECS 任務的日誌。選取最新的 以檢視日誌。<environment-name>/ad-sync

注意

-

如果您變更 AD 參數或新增 AD 篩選條件,RES 會將新使用者新增至新指定的參數,並移除先前已同步且不再包含在 LDAP 搜尋空間中的使用者。

-

RES 無法移除主動指派給專案的使用者或群組。您必須從專案中移除使用者,讓 RES 從環境中移除他們。

SSO 組態

提供 AD 組態後,使用者必須設定單一登入 (SSO),才能以 AD 使用者身分登入 RES Web 入口網站。SSO 組態已從一般設定頁面移至新的身分管理頁面。如需設定 SSO 的詳細資訊,請參閱 身分管理。