本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

分散式輸入

分散式輸入的原則是在個人帳戶層級定義來自網際網路的流量如何到達該帳戶中的工作負載。在多帳戶架構中,分散式輸入的優點之一是每個帳戶都可以針對其工作負載使用最合適的輸入服務或資源,例如 Application Load Balancer、Amazon API Gateway 或 Network Load Balancer。

雖然分散式輸入意味著您必須單獨管理每個帳戶,但您可以透過 AWS Firewall Manager 集中管理和維護組態。Firewall Manager 支援保護,例如 AWS WAF 和 Amazon VPC 安全群組。您可以 AWS WAF 與 Application Load Balancer、Amazon CloudFront、API Gateway 或 建立關聯 AWS AppSync。如果您使用的是輸出 VPC 和傳輸閘道 (如 集中式輸出 中所述),則每個分支 VPC 包含公有和私有子網路。不過,不需要部署 NAT 閘道,因為流量會經過網路帳戶中的輸出 VPC 路由。

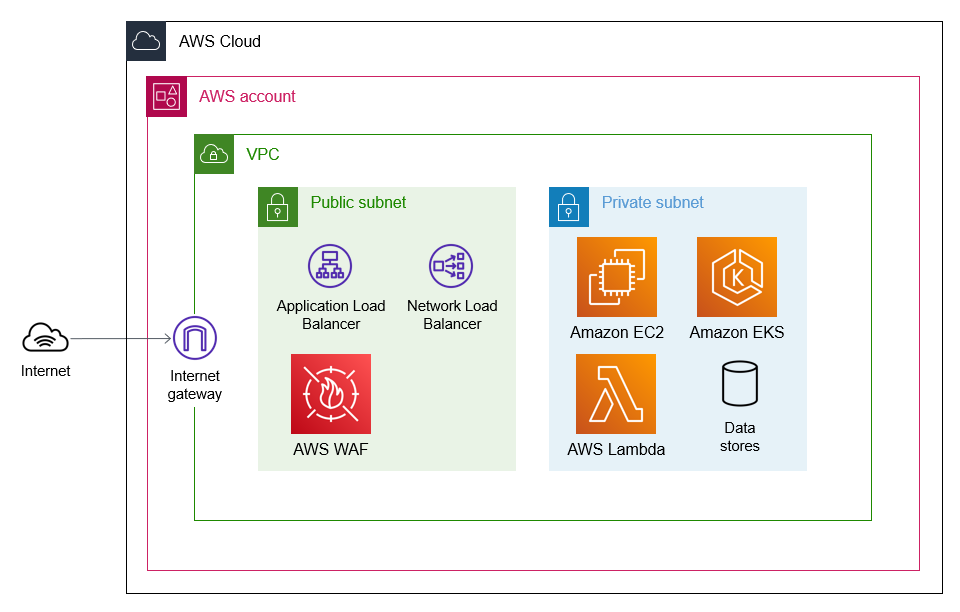

下圖顯示具有單一 VPC 的個人範例 AWS 帳戶 ,其中包含可存取網際網路的工作負載。來自網際網路的流量透過網際網路閘道存取 VPC,並達到公有子網路中託管的負載平衡和安全服務。(公有子網路包含目的地為網際網路閘道的預設路由。) 將負載平衡器部署到公有子網路,並連接 AWS WAF 存取控制清單 (ACLs),以協助防範惡意流量,例如跨網站指令碼。將託管應用程式的工作負載部署到私有子網路中,這些子網路不能直接存取網際網路。

如果您的組織中有很多 VPC,您可能想透過在專用和共用的 AWS 帳戶中建立介面 VPC 端點或私有託管區域,來共用常見的 AWS 服務 。如需詳細資訊,請參閱AWS 服務 使用介面 VPC 端點 (文件) 存取 和使用私有託管區域 (Route 53 文件)。AWS PrivateLink

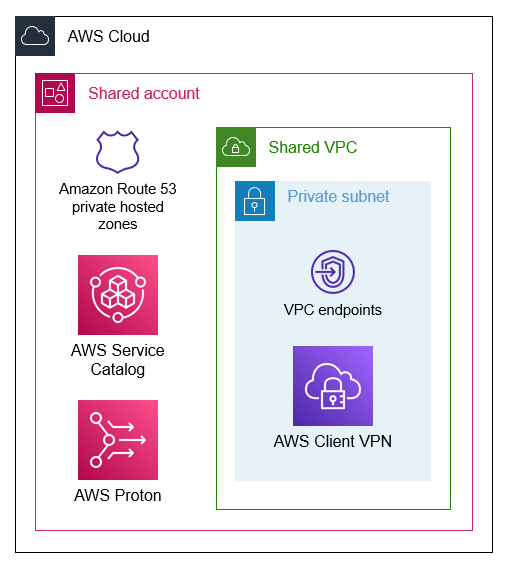

下圖顯示 的範例 AWS 帳戶 ,其中託管可在組織中共用的資源。透過在專用 VPC 中建立 VPC 端點,可以在多個帳戶之間共用 VPC 端點。建立 VPC 端點時,您可以選擇讓 AWS 管理端點的 DNS 項目。若要共用端點,請清除此選項,然後在單獨的 Route 53 私有託管區域 (PHZ) 中建立 DNS 項目。然後,可以將 PHZ 與組織中的所有 VPC 產生關聯,以便對 VPC 端點進行集中的 DNS 解析。還需要確保傳輸閘道路由表包含共用 VPC 到其他 VPC 的路由。如需詳細資訊,請參閱介面 VPC 端點的集中式存取 (AWS 白皮書)。

共用 AWS 帳戶 也是託管 AWS Service Catalog 產品組合的好地方。產品組合是您要用來部署的一組 IT 服務 AWS,而產品組合包含這些服務的組態資訊。您可以在共用帳戶中建立產品組合,將其分享給組織,然後每個成員帳戶將產品組合匯入自己的區域 Service Catalog 執行個體。如需詳細資訊,請參閱與 AWS Organizations共用 (Service Catalog 文件)。

同樣地,透過 Amazon VPC Lattice,您可以使用共用帳戶將環境和服務範本集中管理為實體,然後設定與組織成員帳戶的帳戶連線。如需詳細資訊,請參閱共用 VPC Lattice 實體 (VPC Lattice 文件)。