本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

在整個 AWS 組織中套用安全服務

| 進行簡短的問卷 |

如上一節所述,客戶正在尋找一種額外的方法來思考並策略性地組織整組 AWS 安全服務。目前最常見的組織方法是根據每個服務的功能,依主要函數將安全服務分組。 AWS CAF 的安全觀點列出九種功能,包括身分和存取管理、基礎設施保護、資料保護和威脅偵測。 AWS 服務 符合這些功能是在每個領域做出實作決策的實際方法。例如,查看身分和存取管理時,IAM 和 IAM Identity Center 是需要考慮的服務。架構您的威脅偵測方法時,GuardDuty 可能是您的首要考量。

作為此功能檢視的補充,您也可以使用交叉切割的結構檢視來檢視您的安全性。也就是說,除了詢問「 AWS 服務 我應該使用哪個來控制和保護我的身分、邏輯存取或威脅偵測機制?」之外,您也可以詢問「 AWS 服務 我應該在整個 AWS 組織中套用哪些項目? 為保護應用程式核心的 Amazon EC2 執行個體,我應該採取哪些防禦層?」 在此檢視中,您會將 AWS 服務 和 功能映射到 AWS 環境中的圖層。有些服務和功能非常適合在整個 AWS 組織中實作控制項。例如,封鎖對 Amazon S3 儲存貯體的公開存取是此層的特定控制項。最好在根組織完成,而不是成為個別帳戶設定的一部分。其他服務和功能最適合用於協助保護 中的個別資源 AWS 帳戶。在需要私有 TLS 憑證的帳戶內實作次級憑證授權機構 (CA) 是此類別的範例。另一個同樣重要的分組包含對 AWS 基礎設施的虛擬網路層有影響的服務。下圖顯示典型 AWS 環境中的六層: AWS 組織、組織單位 (OU)、帳戶、網路基礎設施、主體和資源。

了解此結構內容中的服務,包括每一層的控制和保護,可協助您規劃和實作整個 AWS 環境的defense-in-depth策略。利用此觀點,您可以從上而下 (例如,「我使用哪些服務在整個 AWS 組織實作安全控制?」) 和從下而上 (例如,「哪些服務管理此 EC2 執行個體上的控制?」) 來回答問題。在本節中,我們會逐步解說 AWS 環境的元素,並識別相關聯的安全服務和功能。當然,有些 AWS 服務 具有廣泛的功能集,並支援多個安全目標。這些服務可能支援您 AWS 環境的多個元素。

為了清楚起見,我們提供一些服務如何符合所述目標的簡短描述。下一節進一步討論每個 中的個別服務 AWS 帳戶。

整個組織或多個帳戶

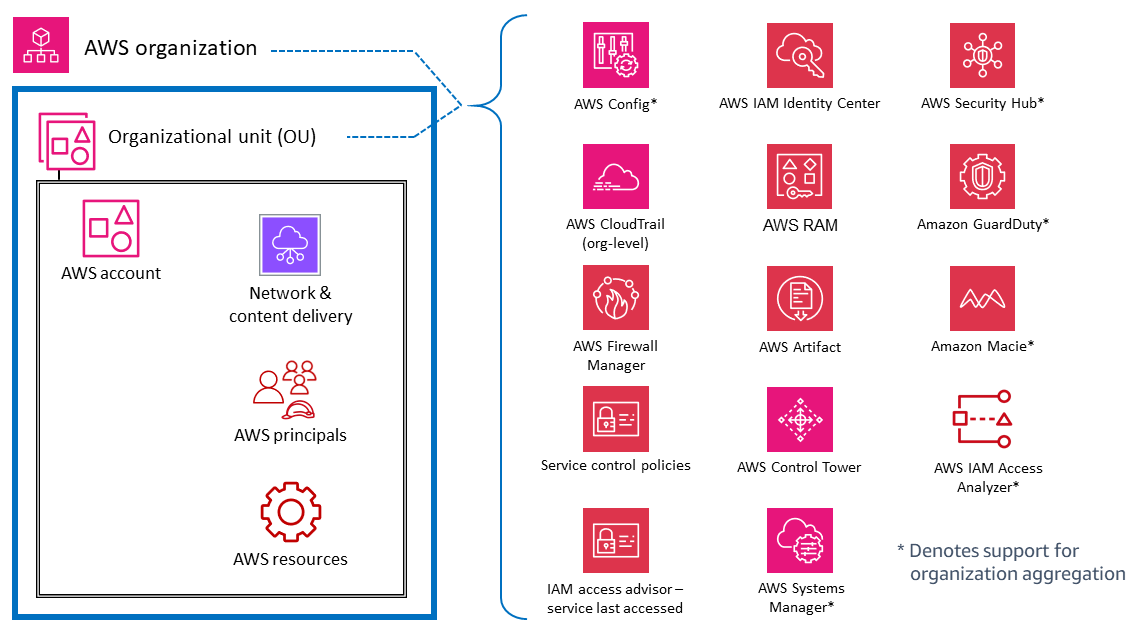

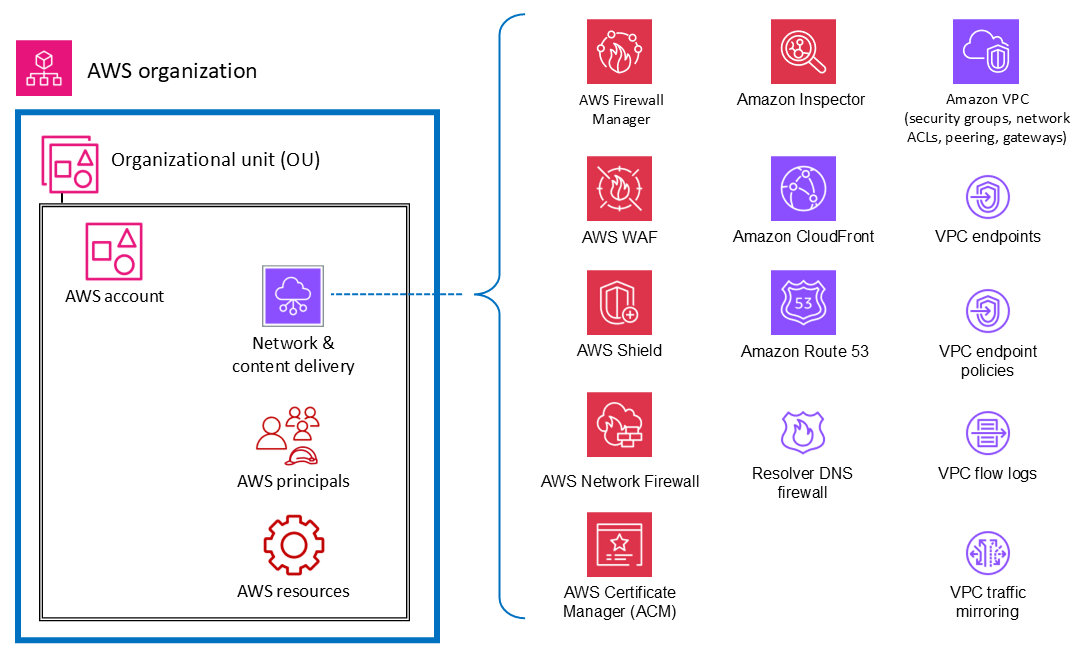

在最上層,有 AWS 服務 和 功能旨在 跨 AWS 組織中的多個帳戶 (包括整個組織或特定 OUs) 套用控管和控制功能或護欄。服務控制政策 SCPs) 和資源控制政策 (RCPs) 是 IAM 功能的良好範例,可提供預防性的全 AWS 組織護欄。 AWS Organizations 也提供宣告性政策,可集中定義和強制執行 AWS 服務 大規模的 基準組態。另一個範例是 CloudTrail,透過組織線索提供監控,該線索會記錄 AWS 帳戶 該 AWS 組織中所有 的所有事件。此全方位線索與每個帳戶中可能建立的個別線索不同。第三個範例是 AWS Firewall Manager,您可以用來設定、套用和管理 AWS 組織中所有帳戶的多個資源: AWS WAF 規則、 AWS WAF 傳統規則、 AWS Shield Advanced 保護、Amazon Virtual Private Cloud (Amazon VPC) AWS Network Firewall 安全群組、政策和 Amazon Route 53 Resolver DNS 防火牆政策。

下圖中以星號 (*) 標記的服務使用雙範圍運作:全組織和以帳戶為中心。這些服務基本上會監控或協助控制個別帳戶中的安全性。不過,他們還支援將多個帳戶的結果彙總到整個組織的帳戶中,以實現集中可見性和管理。為了清楚起見,請考慮適用於整個 OU AWS 帳戶或 AWS 組織的 SCPs。相反地,您可以在帳戶層級 (產生個別調查結果的位置) 和 AWS 組織層級 (使用委派管理員功能) 設定和管理 GuardDuty,其中調查結果可以彙總檢視和管理。

AWS 帳戶

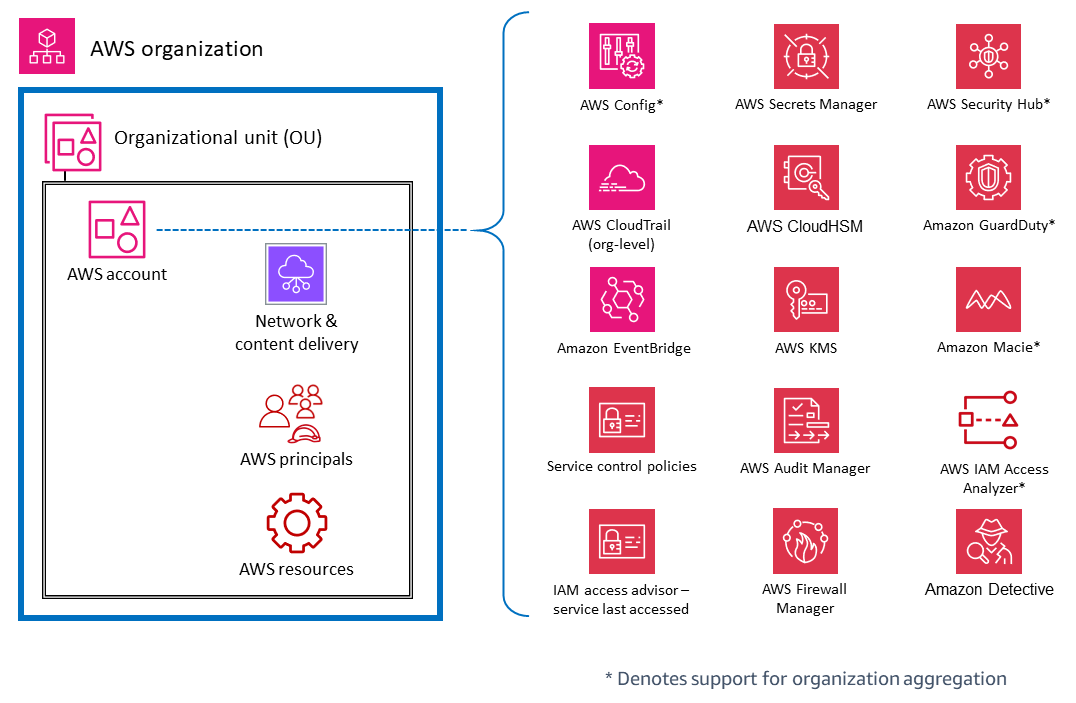

在 OUs中,有服務可協助保護 中的多種元素類型 AWS 帳戶。例如, AWS Secrets Manager 通常由特定帳戶管理,並保護 AWS 服務 該帳戶中的資源 (例如資料庫登入資料或身分驗證資訊)、應用程式和 。IAM Access Analyzer 可設定為在指定的資源可供 外部主體存取時產生問題清單 AWS 帳戶。如上一節所述,許多 這些服務也可以在 中設定和管理 AWS Organizations,以便跨多個帳戶進行管理。這些服務在圖表中以星號 (*) 標記。它們也可讓您更輕鬆地彙總多個帳戶的結果,並將這些結果交付至單一帳戶。這為個別應用程式團隊提供彈性和可見性,以管理工作負載特有的安全需求,同時允許集中式安全團隊的控管和可見性。GuardDuty 是這類服務的範例。GuardDuty 會監控與單一帳戶相關聯的資源和活動,而且可以從委派管理員帳戶收集、檢視和管理來自多個成員帳戶的 GuardDuty 調查結果 (例如 AWS 組織中的所有帳戶)。

虛擬網路、運算和內容交付

由於網路存取對安全性至關重要,而運算基礎設施是許多 AWS 工作負載的基本元件,因此有許多 AWS 安全服務和功能專用於這些資源。例如,Amazon Inspector 是一種漏洞管理服務,可持續掃描 AWS 工作負載是否有漏洞。這些掃描包括網路連線能力檢查,指出您環境中允許 Amazon EC2 執行個體的網路路徑。Amazon VPC 可讓您定義可啟動 AWS 資源的虛擬網路。這個虛擬網路與傳統網路非常相似,並包含各種功能和優點。VPC 端點可讓您將 VPC 私下連線至支援的 AWS 服務 和 提供的端點服務, AWS PrivateLink 而不需要網際網路的路徑。下圖說明專注於網路、運算和內容交付基礎設施的安全服務。

委託人和資源

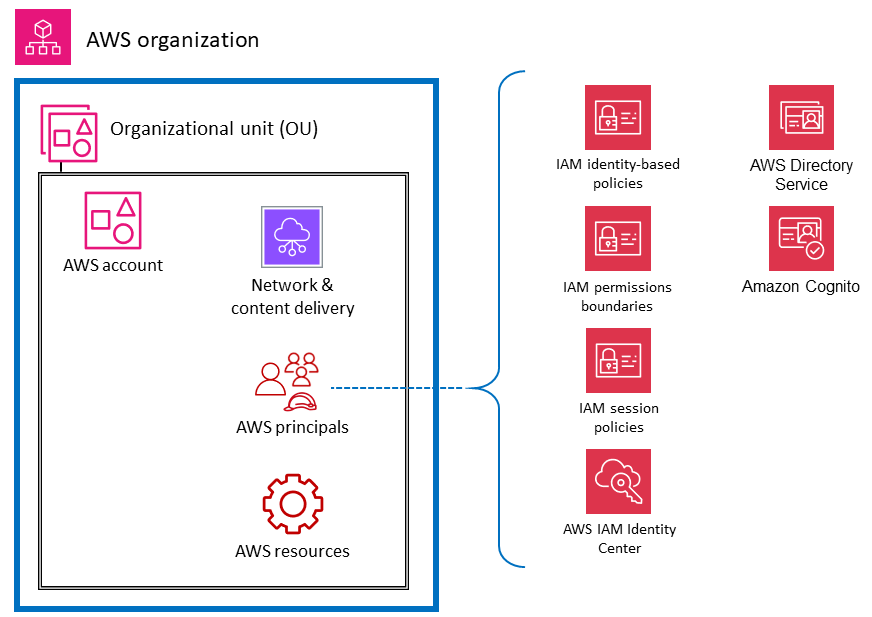

AWS 主體 AWS 和資源 (以及 IAM 政策) 是身分和存取管理的基礎元素 AWS。中的已驗證主體 AWS 可以執行動作和存取 AWS 資源。委託人可以驗證為 AWS 帳戶 根使用者和 IAM 使用者,或擔任角色。

注意

AWS 資源是存在於 中的物件 AWS 服務 ,您可以使用。範例包括 EC2 執行個體、 CloudFormation 堆疊、Amazon Simple Notification Service (Amazon SNS) 主題和 S3 儲存貯體。IAM 政策是在與 IAM 主體 (使用者、群組或角色) 或 AWS 資源建立關聯時定義許可的物件。身分型政策 是您連接到委託人 (角色、使用者和使用者群組) 的政策文件,以控制委託人可以執行的動作、資源和條件。以資源為基礎的政策 是您連接到資源的政策文件,例如 S3 儲存貯體。這些政策會授予指定的委託人許可,以對該資源執行特定動作,並定義該許可的條件。以資源為基礎的政策是內嵌政策。IAM 資源區段深入探討 IAM 政策的類型及其使用方式。

為了在此討論中保持簡單,我們會列出主要目的為操作或套用到帳戶主體的 IAM 主體 AWS 的安全服務和功能。我們保持這種簡單性,同時認可 IAM 許可政策的靈活性和廣度。政策中的單一陳述式可能會影響多種類型的 AWS 實體。例如,雖然 IAM 身分型政策與 IAM 主體相關聯,並定義該主體的許可 (允許、拒絕),但政策也會隱含定義所指定動作、資源和條件的許可。透過這種方式,身分型政策可以是定義資源許可的關鍵元素。

下圖說明 主體 AWS 的安全服務和功能 AWS 。以身分為基礎的政策會連接至 IAM 使用者、群組或角色。這些政策可讓您指定該身分可以執行哪些動作 (其許可)。IAM 工作階段政策是使用者擔任角色時在工作階段中傳遞的 內嵌許可政策 。您可以自行傳遞政策,也可以將身分代理程式設定為在 身分聯合時 AWS插入政策。這可讓您的管理員減少他們必須建立的角色數量,因為多個使用者可以擔任相同的角色,但具有唯一的工作階段許可。IAM Identity Center 服務已與 AWS Organizations 和 AWS API 操作整合,可協助您管理 AWS 帳戶 中的 SSO 存取和使用者許可 AWS Organizations。

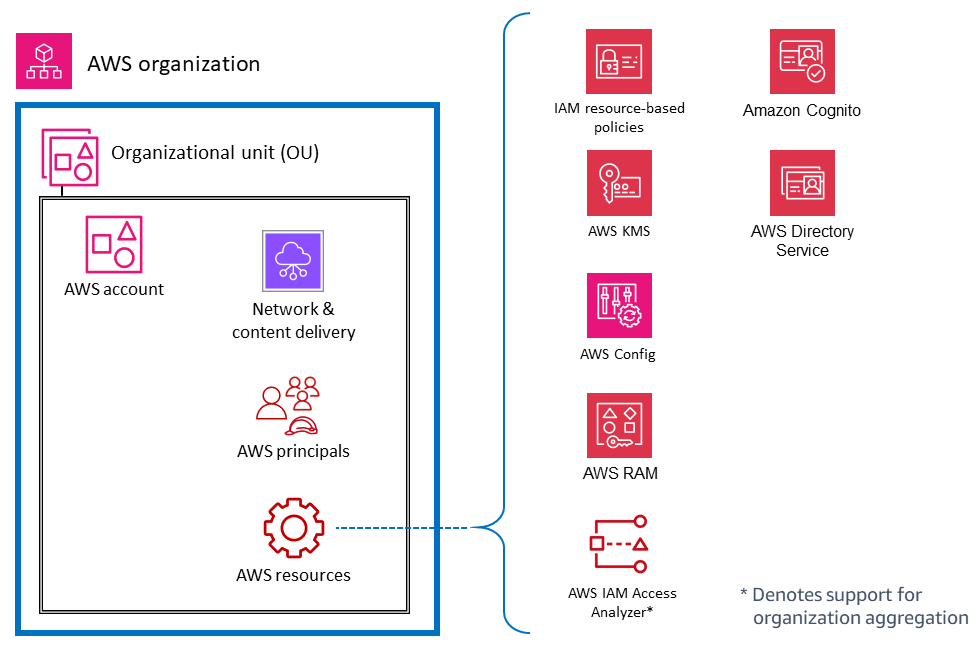

下圖說明 帳戶資源的服務和功能。以資源為基礎的政策會連接至資源。例如,您可以將資源型政策連接至 S3 儲存貯體、Amazon Simple Queue Service (Amazon SQS) 佇列、VPC 端點和 AWS KMS 加密金鑰。您可以使用資源型政策來指定誰可以存取資源,以及他們可以對其執行哪些動作。S3 儲存貯體政策 AWS KMS 、金鑰政策和 VPC 端點政策是資源型政策的類型。IAM Access Analyzer 可協助您識別組織和帳戶中與外部實體共用的資源,例如 S3 儲存貯體或 IAM 角色。這可讓您識別意外存取資源和資料,這是安全風險。 AWS Config 可讓您評估、稽核和評估 中支援 AWS 資源的組態 AWS 帳戶。 AWS Config 會持續監控和記錄 AWS 資源組態,並根據所需的組態自動評估記錄的組態。