本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

AWS KMS key 階層

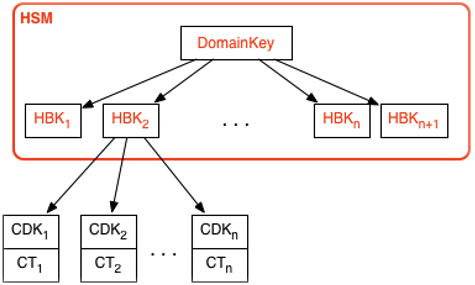

您的金鑰階層從最上層邏輯金鑰 開始 AWS KMS key。KMS 金鑰代表頂層金鑰材料的容器,並且在 AWS 服務命名空間內使用 Amazon Resource Name (ARN) 進行專屬定義。ARN 包括專屬產生的金鑰識別符,金鑰 ID。KMS 金鑰是根據使用者透過 提出的請求所建立 AWS KMS。接收時, AWS KMS 會請求建立要放置在 KMS 金鑰容器中的初始 HSM 後端金鑰 (HBK)。HBK 是在網域中的 HSM 上產生的,並且設計為永遠不會以純文字形式從 HSM 匯出。相反地,HBK 會在受 HSM 管理的網域金鑰下加密匯出。這些匯出的 HBK 稱為匯出的金鑰字符 (EKT)。

EKT 會匯出至高度耐用、低延遲的儲存體。例如,假設您收到邏輯 KMS 金鑰的 ARN。這代表您的金鑰階層或密碼編譯內容的頂端。您可以在帳戶中建立多個 KMS 金鑰,並在 KMS 金鑰上設定政策,就像任何其他 AWS 具名資源一樣。

在特定 KMS 金鑰的階層中,HBK 可以被視為 KMS 金鑰的版本。當您想要輪換 KMS 金鑰時 AWS KMS,會建立新的 HBK,並與 KMS 金鑰建立關聯,做為 KMS 金鑰的作用中 HBK。系統會保留較舊的 HBK,可用來解密和驗證先前受保護的資料。但是,只有作用中的密碼編譯金鑰可以用來保護新的資訊。

您可以透過 提出請求 AWS KMS ,以使用您的 KMS 金鑰來直接保護資訊,或請求受 KMS 金鑰保護的其他 HSM 產生的金鑰。這些金鑰稱為客戶資料金鑰 (CDK)。CDK 可以傳回加密為加密文字 (CT),純文字,或兩者兼而有之。在 KMS 金鑰下加密的所有物件 (客戶提供的資料或 HSM 產生的金鑰) 只能透過呼叫在 HSM 上解密 AWS KMS。

傳回的密碼文字或解密的承載永遠不會存放在其中 AWS KMS。資訊會透過至 AWS KMS的 TLS 連線傳回給您。這也適用於 AWS 服務代表您進行的呼叫。

金鑰階層和特定金鑰屬性會出現在下表中。

| 金鑰 | 描述 | 生命週期 |

|---|---|---|

|

網域金鑰 |

僅在 HSM 記憶體中用來包裝 KMS 金鑰 (HSM 備份金鑰) 版本的 256 位元 AES-GCM 金鑰。 |

每日輪換 1 |

|

HSM 備份金鑰 |

256 位元對稱金鑰或 RSA 或橢圓曲線私有金鑰,用於保護客戶資料和金鑰,並以網域金鑰加密存放。一個或多個 HSM 備份金鑰由 KMS 金鑰組成,用 keyId 表示。 |

每年輪換 2 (選用組態) |

|

衍生的加密金鑰 |

僅在 HSM 記憶體中用來加密客戶資料和金鑰的 256 位元 AES-GCM 金鑰。從每個加密的 HBK 衍生。 |

每次加密使用一次,並在解密時重新產生 |

|

客戶資料金鑰 |

以純文字和加密文字從 HSM 匯出之使用者定義的對稱或非對稱金鑰。 在 HSM 備份金鑰下加密,並透過 TLS 通道傳回給授權的使用者。 |

輪換和使用由應用程式控制 |

1 AWS KMS 可能不時鬆弛網域金鑰輪換為最多每週一次,以考慮網域管理和組態任務。

2 AWS KMS 代表您 AWS 受管金鑰 建立和管理的預設 會每年自動輪換。