本文属于机器翻译版本。若本译文内容与英语原文存在差异,则一律以英文原文为准。

了解安全范围

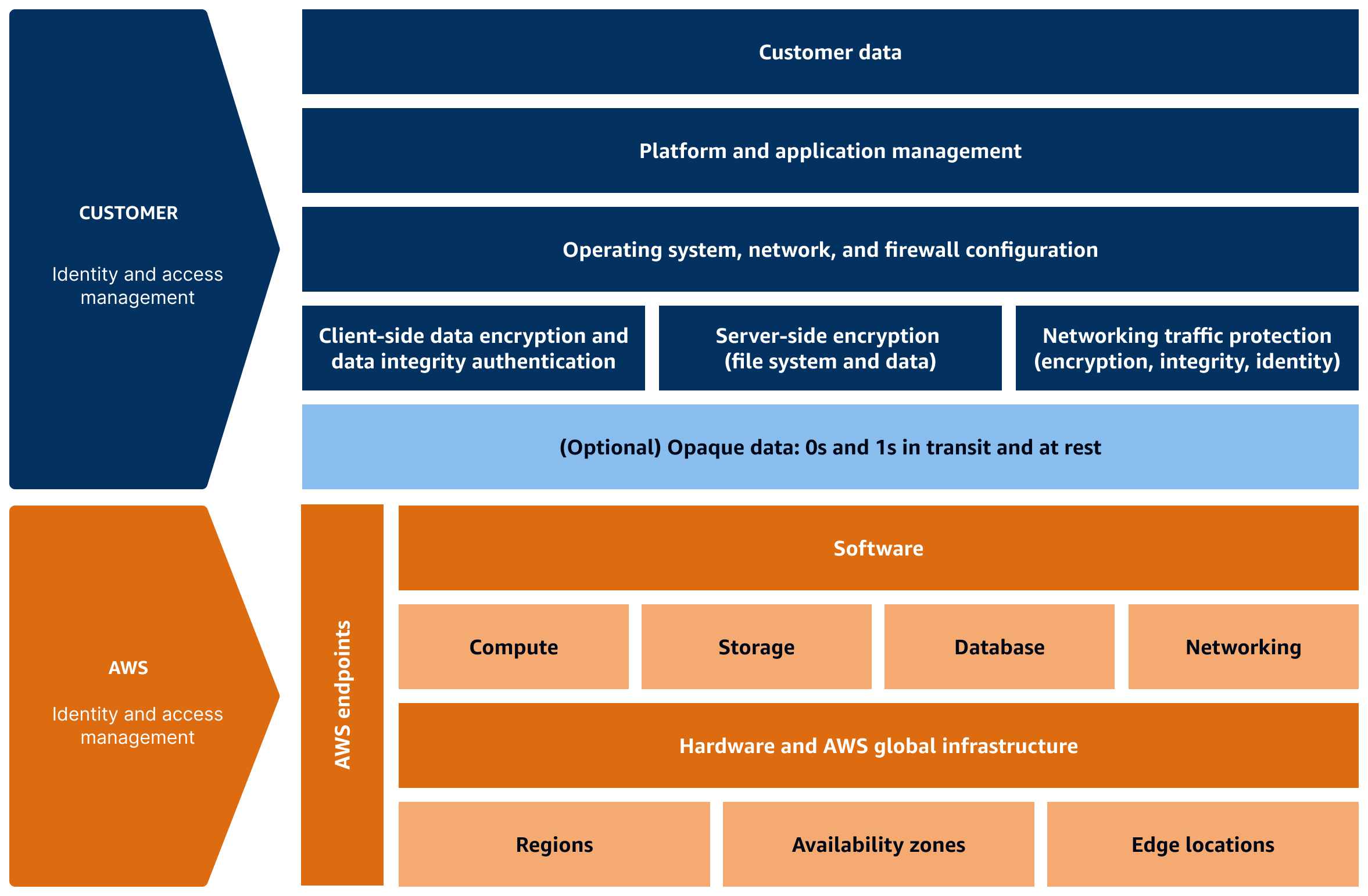

责任 AWS 共担模型定义了您如何分担云端安全性和合规性的责任。 AWS AWS 保护运行中提供的所有服务的基础架构 AWS Cloud,并且您有责任保护您对这些服务(例如您的数据和应用程序)的使用。

此共担模式可以帮助减轻您的合规性和运营负担,因为 AWS 运行、管理和控制从主机操作系统和虚拟化层到运行各种服务的设施的物理安全性等许多组件。托管服务允许 AWS 您管理一些安全任务,例如修补和漏洞管理,从而帮助您减少安全和合规义务。在 AWS Well-Architected Framework 中,使用托管服务是一种最佳实践。总体而言,随着基础设施的现代化,更多的责任会转移到服务提供商身上。

以下是三个不同的服务示例,帮助您了解安全范围如何根据您选择的服务而变化:

您的安全责任并非一成不变,而是随着您选择的架构类型而变化。您的时间、精力和成本会受所选择云架构的影响。

基础设施服务

对于基础设施服务, AWS 重点是保护底层基础架构。相较于其他模型,客户在基础设施服务中的安全责任范围更大,因为他们需要处理平台安全、操作系统修补和应用程序管理等问题。Amazon Elastic Compute Cloud(Amazon EC2)是一个常见的基础设施服务示例。

容器服务

随着基础设施变得更加抽象化和现代化,其占用空间不断缩小。您的范围缩小了,因为对某些安全要素的责任转移到 AWS了。容器服务就是一个例子,一些后端职责又转移到了这个例子 AWS。例如, AWS 负责操作系统 (OS) 配置、网络配置、平台管理和应用程序管理。常见容器服务的示例包括 Amazon Elastic Kubernetes Service(Amazon EKS)、Amazon Elastic Container Registry(Amazon ECR)、Amazon Elastic Container Service(Amazon ECS)和 AWS Fargate。

无服务器服务

使用无服务器服务时,几乎所有的安全责任都归于。 AWS您的责任范围极小。例如,托管的无服务器数据库(DB)使您无需保护网络、硬件和操作系统。所有操作系统和数据库的修补均由 AWS负责。您只需关注如何通过加密和身份验证来保护数据访问安全。