Apresentando uma nova experiência de console para AWS WAF

Agora você pode usar a experiência atualizada para acessar a AWS WAF funcionalidade em qualquer lugar do console. Para obter mais detalhes, consulte Trabalhando com o console.

As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

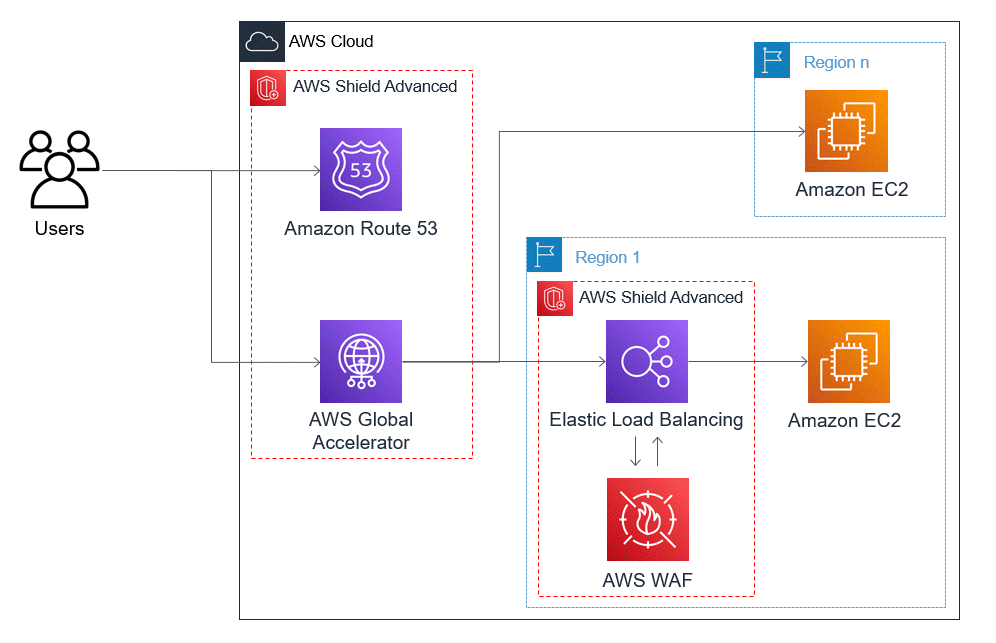

Exemplo de arquitetura de resiliência Shield Advanced DDo S para aplicativos TCP e UDP

Este exemplo mostra uma arquitetura resiliente DDo S para aplicativos TCP e UDP em uma AWS região que usa instâncias do Amazon Elastic Compute Cloud (Amazon EC2) ou endereços IP elásticos (EIP).

Você pode seguir esse exemplo geral para melhorar a resiliência DDo S para os seguintes tipos de aplicativos:

Aplicativos TCP ou UDP. Por exemplo, aplicativos usados para jogos, IoT e voz sobre IP.

Aplicativos da web que exigem endereços IP estáticos ou que usam protocolos que a Amazon CloudFront não suporta. Por exemplo, seu aplicativo pode exigir endereços IP que seus usuários possam adicionar às listas de permissões de firewall e que não sejam usados por nenhum outro AWS cliente.

Você pode melhorar a resiliência DDo S para esses tipos de aplicativos introduzindo o Amazon Route 53 e. AWS Global Accelerator Esses serviços podem direcionar os usuários para o seu aplicativo e fornecer ao seu aplicativo endereços IP estáticos que são anycast de qualquer forma pela rede de borda global da AWS . Os aceleradores padrão do Global Accelerator podem melhorar a latência do usuário em até 60%. Se você tiver uma aplicação Web, poderá detectar e mitigar as inundações de solicitações da camada da aplicação Web executando a aplicação em um Application Load Balancer e, em seguida, protegendo o Application Load Balancer com uma ACL da web. AWS WAF

Depois de criar seu aplicativo, proteja suas zonas hospedadas do Route 53, os aceleradores padrão do Global Accelerator e quaisquer Application Load Balancers de carga de aplicativos com o Shield Advanced. Ao proteger seus Application Load Balancers, você pode associar a AWS WAF web ACLs e criar regras baseadas em taxas para eles. Você pode configurar o engajamento proativo com o SRT tanto para seus aceleradores padrão do Global Accelerator quanto para seus Application Load Balancers associando verificações de integridade novas ou existentes do Route 53. Para saber mais sobre as opções, consulte Proteções de recursos em AWS Shield Advanced.

O diagrama de referência a seguir mostra um exemplo de arquitetura resiliente DDo S para aplicativos TCP e UDP.

Os benefícios que essa abordagem oferece ao seu aplicativo incluem o seguinte:

-

Proteção contra os maiores ataques conhecidos na camada de infraestrutura (camada 3 e camada 4) DDo S. Se o volume de um ataque causar congestionamento a montante AWS, a falha será isolada mais perto de sua origem e terá um efeito minimizado em seus usuários legítimos.

-

Proteção contra ataques à camada de aplicação de DNS, porque o Route 53 é responsável por fornecer respostas autorizadas de DNS.

-

Se você tiver um aplicativo web, essa abordagem fornece proteção contra inundações de solicitações na camada de aplicação web. A regra baseada em taxa que você configura na sua AWS WAF Web ACL bloqueia a origem IPs enquanto eles estão enviando mais solicitações do que o permitido pela regra.

-

Engajamento proativo com a Shield Response Team (SRT), se você optar por ativar essa opção para os recursos elegíveis. Quando o Shield Advanced detecta um evento que afeta a integridade do seu aplicativo, o SRT responde e interage proativamente com suas equipes operaiconais ou de segurança usando as informações de contato fornecidas por você.