As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Conectando seu Microsoft AD AWS gerenciado ao Microsoft Entra Connect Sync

Este tutorial orienta você pelas etapas necessárias de instalação Microsoft Entra Connect Sync

Neste tutorial, você faz o seguinte:

-

Crie um usuário de domínio AWS gerenciado do Microsoft AD.

-

Baixar Entra Connect Sync.

-

Use PowerShell para executar um script e provisionar as permissões apropriadas para o usuário recém-criado.

-

Instalar o Entra Connect Sync.

Pré-requisitos

Você precisará do seguinte para concluir este tutorial:

-

Um Microsoft AD AWS gerenciado. Para obter mais informações, consulte Criando seu Microsoft AD AWS gerenciado.

-

Uma instância do Amazon EC2 Windows Server associada ao seu AWS Microsoft AD gerenciado. Para obter mais informações, consulte Associação de uma instância do Windows.

-

Um Windows servidor EC2 com Active Directory Administration Tools instalado para gerenciar seu Microsoft AD AWS gerenciado. Para obter mais informações, consulte Instalando as ferramentas de administração do Active Directory para o Microsoft AD AWS gerenciado.

Criar um usuário de domínio do Active Directory

Este tutorial pressupõe que você já tenha um Microsoft AD AWS gerenciado e uma instância do EC2 Windows Server com o Active Directory Administration Tools instalado. Para obter mais informações, consulte Instalando as ferramentas de administração do Active Directory para o Microsoft AD AWS gerenciado.

-

Conecte-se à instância em que as Active Directory Administration Tools foram instaladas.

-

Crie um usuário de domínio AWS gerenciado do Microsoft AD. Esse usuário se tornará o Active Directory Directory Service (AD DS) Connector account do Entra Connect Sync. Para consultar as etapas detalhadas desse processo, consulte Criando um usuário AWS gerenciado do Microsoft AD.

Faça download do Entra Connect Sync

-

Faça o download Entra Connect Sync do Microsoftsite

para a instância EC2 que é a AWS administradora do Microsoft AD gerenciado.

Atenção

Não abra nem execute Entra Connect Sync agora. As próximas etapas fornecerão as permissões necessárias para o usuário do seu domínio criado na Etapa 1.

Execute o script do PowerShell

-

Abra PowerShell como administrador

e execute o script a seguir. Enquanto o script estiver em execução, você deverá inserir o AMAccountnome s

para o usuário do domínio recém-criado na Etapa 1. nota

Consulte o seguinte para obter mais informações sobre a execução do script:

-

Você pode salvar o script com a extensão

ps1em uma pasta comotemp. Em seguida, você pode usar o seguinte comando do PowerShell para carregar o script:import-module "c:\temp\entra.ps1" -

Depois de carregar o script, você pode usar o comando a seguir para definir as permissões necessárias para executar o script,

Entra_Service_Account_Namesubstituindo-o pelo nome da sua conta de Entra serviço:Set-EntraConnectSvcPerms -ServiceAccountNameEntra_Service_Account_Name

-

$modulePath = "C:\Program Files\Microsoft Azure Active Directory Connect\AdSyncConfig\AdSyncConfig.psm1" try { # Attempt to import the module Write-Host -ForegroundColor Green "Importing Module for Azure Entra Connect..." Import-Module $modulePath -ErrorAction Stop Write-Host -ForegroundColor Green "Success!" } catch { # Display the exception message Write-Host -ForegroundColor Red "An error occurred: $($_.Exception.Message)" } Function Set-EntraConnectSvcPerms { [CmdletBinding()] Param ( [String]$ServiceAccountName ) #Requires -Modules 'ActiveDirectory' -RunAsAdministrator Try { $Domain = Get-ADDomain -ErrorAction Stop } Catch [System.Exception] { Write-Output "Failed to get AD domain information $_" } $BaseDn = $Domain | Select-Object -ExpandProperty 'DistinguishedName' $Netbios = $Domain | Select-Object -ExpandProperty 'NetBIOSName' Try { $OUs = Get-ADOrganizationalUnit -SearchBase "OU=$Netbios,$BaseDn" -SearchScope 'Onelevel' -Filter * -ErrorAction Stop | Select-Object -ExpandProperty 'DistinguishedName' } Catch [System.Exception] { Write-Output "Failed to get OUs under OU=$Netbios,$BaseDn $_" } Try { $ADConnectorAccountDN = Get-ADUser -Identity $ServiceAccountName -ErrorAction Stop | Select-Object -ExpandProperty 'DistinguishedName' } Catch [System.Exception] { Write-Output "Failed to get service account DN $_" } Foreach ($OU in $OUs) { try { Set-ADSyncMsDsConsistencyGuidPermissions -ADConnectorAccountDN $ADConnectorAccountDN -ADobjectDN $OU -Confirm:$false -ErrorAction Stop Write-Host "Permissions set successfully for $ADConnectorAccountDN and $OU" Set-ADSyncBasicReadPermissions -ADConnectorAccountDN $ADConnectorAccountDN -ADobjectDN $OU -Confirm:$false -ErrorAction Stop Write-Host "Basic read permissions set successfully for $ADConnectorAccountDN on OU $OU" } catch { Write-Host "An error occurred while setting permissions for $ADConnectorAccountDN on OU $OU : $_" } } }

Instalar o Entra Connect Sync

-

Depois que o script for concluído, você poderá executar o arquivo de configuração baixado do Microsoft Entra Connect (anteriormente conhecido como Azure Active Directory Connect).

-

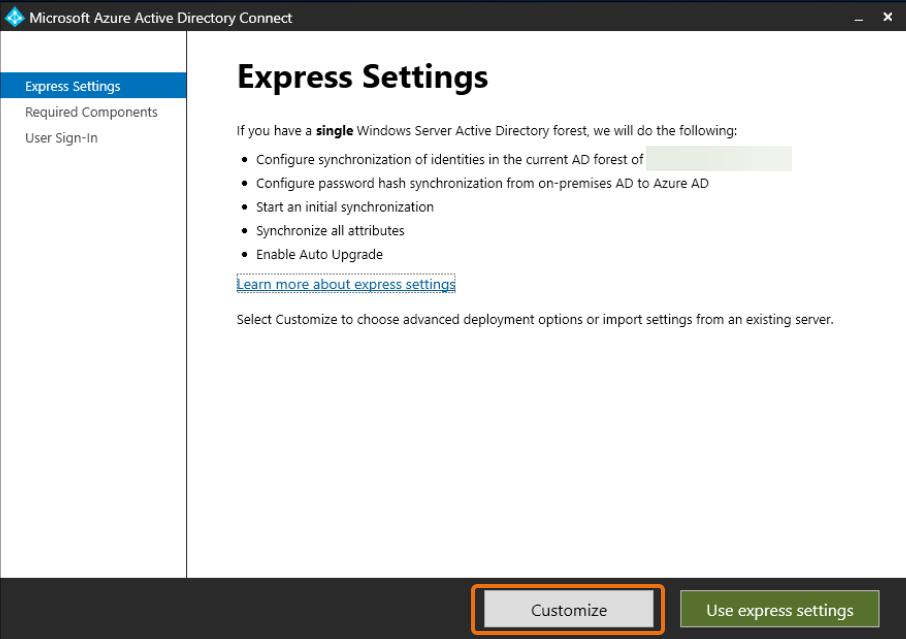

Uma janela do Microsoft Azure Active Directory Connect é aberta após a execução do arquivo de configuração da etapa anterior. Na janela Configurações expressas, selecione Personalizar.

-

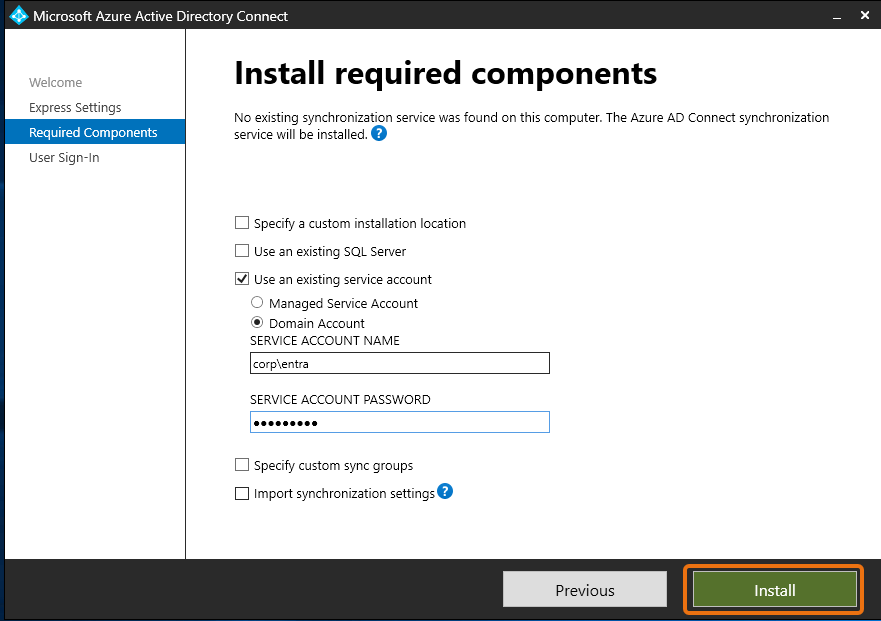

Na janela Instalar componentes necessários, marque a caixa de seleção Usar uma conta de serviço existente. Em NOME DA CONTA DE SERVIÇO e SENHA DA CONTA DE SERVIÇO, insira o nome e a senha da AD DS Connector account referente ao usuário criado na Etapa 1. Por exemplo, se o nome da AD DS Connector account for

entra, o nome da conta seriacorp\entra. Em seguida, selecione Instalar.

-

Na janela Login do usuário, selecione uma das seguintes opções:

-

Autenticação de passagem

: essa opção permite que você faça login no Active Directory com seu nome de usuário e senha. -

Não configurar: isso permite que você use o login federado com o Microsoft Entra (anteriormente conhecido como Azure Active Directory [AzureAD]) ou o Office 365.

Depois, selecione Próximo.

-

-

Na janela Conectar-se ao Azure, digite seu nome de usuário e senha de Administrador global

do Entra ID e selecione Próximo. -

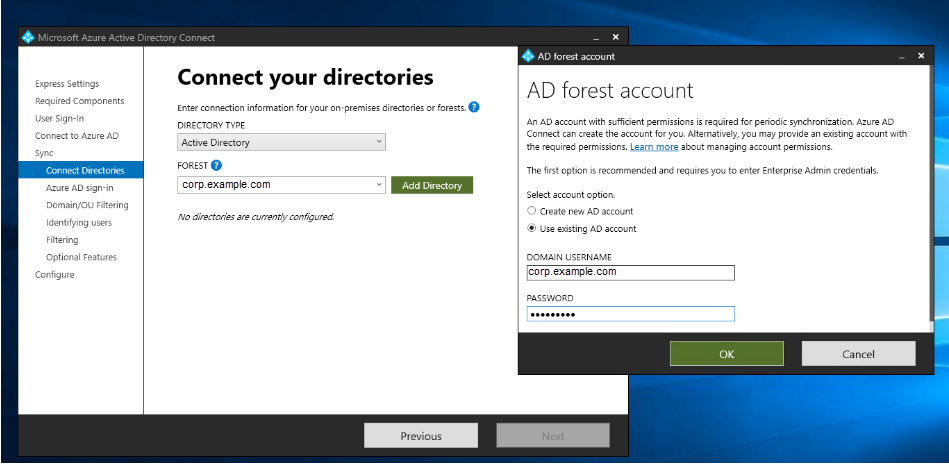

Na janela Conectar seus diretórios, escolha Active Directory em TIPO DE DIRETÓRIO. Escolha a floresta para seu Microsoft AD AWS gerenciado para FOREST. Em seguida, selecione Adicionar diretório.

-

Uma caixa pop-up aparece solicitando as opções da sua conta. Selecione Usar conta do AD existente. Digite o nome de usuário e a senha da AD DS Connector account criados na Etapa 1 e selecione OK. Depois, selecione Próximo.

-

Na janela Login do Azure AD, selecione Continuar sem associar todos os sufixos UPN aos domínios verificados, somente se você não tiver um domínio personalizado verificado adicionado ao Entra ID. Depois, selecione Próximo.

-

Na janela Filtragem de domínio ou UO, selecione as opções que atendem às suas necessidades. Para obter mais informações, consulte Entra Connect Sync: Configure filtering

na documentação da Microsoft. Depois, selecione Próximo. -

Na janela Identificação de usuários, filtragem e recursos opcionais, mantenha os valores padrão e selecione Próximo.

-

Na janela Configurar, revise as configurações e selecione Configurar. A instalação do Entra Connect Sync será finalizada e os usuários começarão a sincronizar com o Microsoft Entra ID.