As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Como a API do Amazon Bedrock funciona

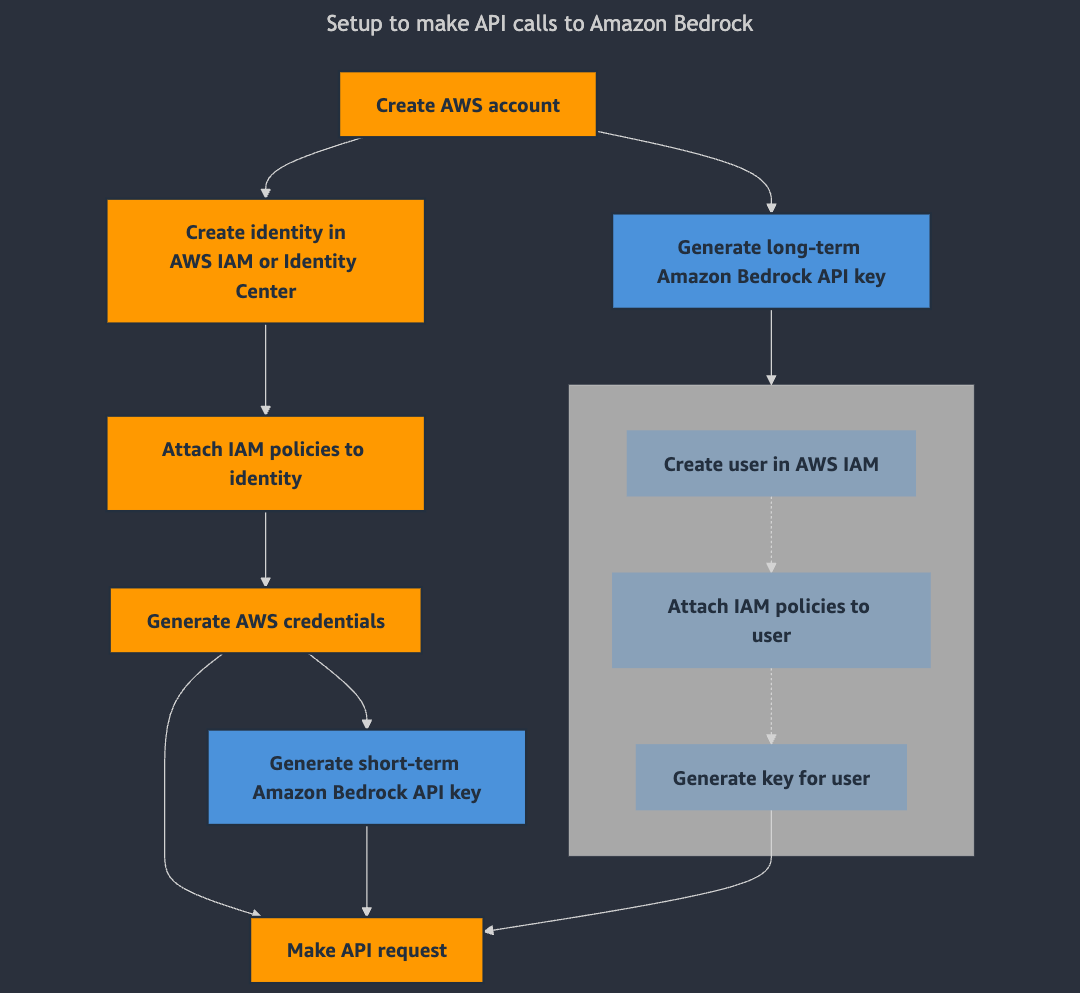

A seguinte imagem compara o processo padrão para obter credenciais para uso da chave de API do Amazon Bedrock:

O fluxo mais à esquerda no diagrama mostra o processo padrão de criação de uma identidade em no Centro de Identidade do AWS IAM ou no IAM. Com esse processo, você anexa políticas do IAM a essa identidade para fornecer permissões para realizar operações de API e gerar credenciais gerais da AWS para essa identidade. Em seguida, você pode usar as credenciais para fazer chamadas de API AWS.

Os nós azuis indicam mais dois fluxos para autenticação específica no Amazon Bedrock. Ambos os fluxos envolvem a criação de uma chave de API do Amazon Bedrock com a qual você pode se autenticar usando as ações do Amazon Bedrock. Gere um dos seguintes tipos de chave:

-

Chave de curto prazo: uma opção segura que permite acesso temporário ao uso do Amazon Bedrock.

As chaves de curto prazo têm as seguintes propriedades:

-

São válidas para valores mais curtos do que os seguintes valores:

-

12 horas

-

A duração da sessão gerada pela entidade principal do IAM usada para gerar a chave.

-

-

Herdam as permissões associadas à entidade principal usada para gerar a chave.

-

Só podem ser usadas na região AWS na qual você as gerou.

-

-

Chave de longo prazo: recomendada somente para exploração do Amazon Bedrock. É possível definir o tempo após o qual a chave expira. Quando você gera uma chave de longo prazo, ela cria subjacentemente um usuário do IAM que se destina a você, anexa as políticas do IAM que você seleciona e associa a chave ao usuário. Depois de gerar a chave, você pode usar o serviço do IAM para modificar as permissões do usuário do IAM.

Atenção

É altamente recomendável restringir o uso das chaves de API do Amazon Bedrock à exploração do Amazon Bedrock. Quando estiver tudo pronto para incorporar o Amazon Bedrock em aplicações com maiores requisitos de segurança, você deve mudar para credenciais de curto prazo. Para ter mais informações, consulte Alternativas para chaves de acesso de longo prazo no “Guia do usuário do IAM”.