기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

봇 위협 및 작업 이해

Security Today

다음 표에서는 다양한 유형의 봇 활동과 각 봇이 미칠 수 있는 비즈니스 영향을 분류합니다. 이는 광범위한 목록이 아니며 가장 일반적인 봇 활동을 요약한 것입니다. 모니터링 및 완화 제어의 중요성을 강조합니다. 봇 위협의 광범위한 목록은 OWASP 애플리케이션에 대한 자동 위협 핸드북

| 봇 활동 유형 | 설명 | 잠재적 영향 |

|---|---|---|

| 콘텐츠 스크레이핑 | 타사 사이트에서 사용할 독점 콘텐츠 복사 | 콘텐츠 복제, 브랜드 영향 및 공격적인 스크레이퍼로 인한 성능 문제로 인해 SEO에 미치는 영향 |

| 자격 증명 스터핑 | 웹 사이트에서 도난된 자격 증명 데이터베이스를 테스트하여 액세스 권한을 얻거나 정보를 검증합니다. | 사기 및 계정 잠금과 같이 지원 쿼리를 늘리고 브랜드 신뢰를 떨어뜨리는 사용자의 문제 |

| 카드 균열 | 도난된 신용 카드 데이터의 데이터베이스를 테스트하여 누락된 정보를 검증하거나 보완합니다. | 자격 증명 도용 및 사기, 사기 점수 손상과 같은 사용자의 문제 |

| 서비스 거부 공격 | 응답을 늦추거나 합법적인 트래픽에 사용할 수 없도록 하기 위해 특정 웹 사이트로의 트래픽 증가 | 수익 손실 및 평판 손상 |

| 계정 생성 | 오용 또는 재정적 이득을 목적으로 여러 계정 생성 | 성장 방해 및 마케팅 분석 왜곡 |

| 크기 조정 | 실제 소비자를 통해 한정된 가용성의 상품, 자주 사용하는 티켓 확보 | 판매 중인 상품에 대한 액세스 권한 부족과 같은 사용자의 수익 손실 및 문제 |

봇넷 작동 방식

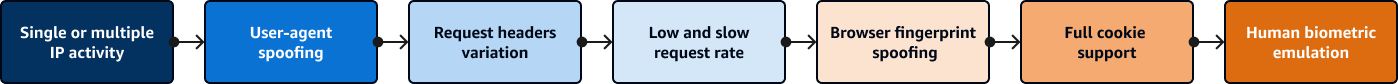

봇넷 운영자의 전술, 기법 및 절차(TTP)는 시간이 지남에 따라 크게 발전했습니다. 회사에서 개발한 탐지 및 완화 기술을 따라잡아야 했습니다. 다음 그림은 이러한 변화를 보여줍니다. Botnet은 단순히 IP 주소를 운영 수단으로 사용하여 시작되었으며 결국 정교한 인간 생체 인식 에뮬레이션을 사용하도록 발전했습니다. 이러한 정교함은 비용이 많이 들고 모든 봇넷이 최첨단 도구를 사용하는 것은 아닙니다. 인터넷에는 운영자가 혼합되어 있으며, 작업에 가장 적합한 도구를 평가하여 투자 수익률을 높일 수 있습니다. 봇 방어의 한 가지 목표는 대상이 더 이상 실행 가능하지 않도록 봇넷 활동을 비용이 많이 드는 것으로 만드는 것입니다.

일반적으로 봇은 공통 또는 대상으로 분류됩니다.

-

일반 봇 - 이러한 봇은 자체 식별되며 브라우저 에뮬레이션을 시도하지 않습니다. 이러한 봇 중 다수는 콘텐츠 크롤링, 검색 엔진 최적화(SEO) 또는 집계와 같은 유용한 작업을 수행합니다. 이러한 일반적인 봇 중 어떤 봇이 사이트에 들어오는지, 트래픽 및 성능에 미치는 영향을 식별하고 이해하는 것이 중요합니다.

-

대상 봇 - 이러한 봇은 브라우저를 에뮬레이션하여 탐지를 회피하려고 합니다. 헤드리스 브라우저와 같은 브라우저 기술을 사용하거나 가짜 브라우저 지문을 사용합니다. JavaScript를 실행하고 쿠키를 지원할 수 있습니다. 의도가 항상 명확하지는 않으며 생성되는 트래픽이 일반 사용자 트래픽처럼 보일 수 있습니다.

가장 고급이고 지속적인 대상 봇은 웹 사이트에서 인간과 유사한 마우스 움직임과 클릭을 생성하여 사람의 행동을 에뮬레이션합니다. 가장 정교하고 감지하기 어렵지만 운영 비용이 가장 많이 듭니다.

연산자는 이러한 기술을 결합하는 경우가 많습니다. 이렇게 하면 운영자의 최신 기술에 적응하기 위해 보호 및 완화 접근 방식을 자주 변경해야 하는 지속적인 추구 게임이 생성됩니다. 이러한 봇은 지능형 지속적 위협(APT)으로 간주됩니다. 자세한 내용은 NIST 리소스 센터의 고급 영구 위협을