Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Rafforzare la sicurezza IAM Roles Anywhere utilizzando controlli di accesso basati su certificati

Alberto Sagrado Amador, Amazon Web Services

Luglio 2025 (cronologia del documento)

Man mano che le organizzazioni espandono la propria presenza sul cloud e adottano l'automazione, è sempre più importante gestire l'accesso sicuro per le identità non umane, come applicazioni, server e contenitori. Gli approcci tradizionali utilizzano credenziali a lungo termine o segreti codificati, ma questi approcci possono creare rischi per la sicurezza e costi operativi. AWS Identity and Access Management Roles Anywhereaffronta queste sfide consentendo ai carichi di lavoro esterni all'UE di accedere Cloud AWS alle AWS risorse in modo sicuro tramite certificati X.509

Organizations di solito si scontra con la proliferazione delle chiavi di accesso, la complessa rotazione delle credenziali e la limitata capacità di applicare controlli di accesso granulari. I moderni framework di sicurezza enfatizzano i principi Zero Trust, just-in-time l'accesso e il principio del privilegio minimo, tutti elementi che possono essere raggiunti attraverso una corretta implementazione dell'autenticazione basata su certificati.

Questa guida dimostra come migliorare la sicurezza gestendo efficacemente gli attributi dei certificati e le relazioni IAM Roles Anywhere di fiducia tra i ruoli (IAM).AWS Identity and Access Management Utilizza un esempio pratico di architettura per dimostrare come implementare controlli di accesso granulari e applicare il principio del privilegio minimo nelle sessioni. IAM Roles Anywhere

L'architettura utilizza and (). IAM Roles AnywhereAWS Autorità di certificazione privataAWS Private CA AWS Private CA funge da ancoraggio di fiducia e AWS Certificate Manager (ACM) gestisce i certificati. Questa base riflette le configurazioni di sicurezza del mondo reale e le loro implicazioni.

Senza configurazioni di policy adeguate per i ruoli IAM, qualsiasi certificato emesso da AWS Private CA potrebbe essere potenzialmente utilizzato per assumere ruoli. Ciò può creare significative vulnerabilità di sicurezza, tra cui assunzione di ruoli non autorizzati, violazioni dei dati e compromissione delle credenziali. Questa guida mostra come contribuire a mitigare questi rischi attraverso una corretta configurazione delle politiche e la gestione degli attributi dei certificati.

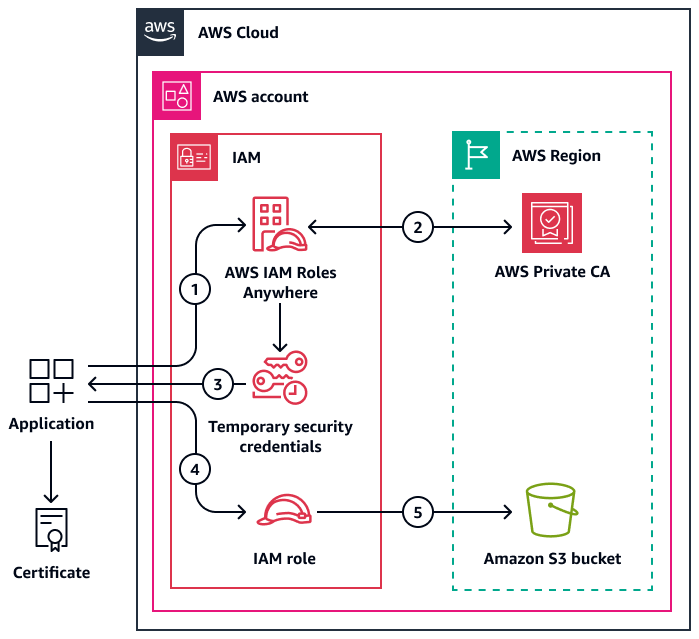

Il diagramma seguente mostra il flusso di lavoro con cui un'applicazione può richiedere l'accesso IAM Roles Anywhere e quindi eseguire le azioni consentite sulla destinazione. Account AWS

Il diagramma mostra il flusso di lavoro seguente:

-

L'applicazione richiede credenziali di sicurezza temporanee IAM Roles Anywhere e fornisce il relativo certificato per l'autenticazione.

-

IAM Roles Anywhere utilizza una relazione di fiducia con cui autenticare l'applicazione. AWS Private CA

-

IAM Roles Anywhere genera un file JSON che contiene le credenziali di sicurezza temporanee e lo restituisce all'applicazione.

-

Utilizzando le credenziali di sicurezza temporanee, l'applicazione assume un ruolo IAM in. Account AWS

L'applicazione esegue le azioni consentite dalle policy associate al ruolo IAM e all'account. Ad esempio, potrebbe accedere a un bucket Amazon Simple Storage Service (Amazon S3).

Destinatari principali

Questa guida è destinata agli architetti del cloud, agli ingegneri della sicurezza e agli DevOps ingegneri che implementano i controlli di accesso per ambienti cloud ibridi o automatizzano la gestione delle autorizzazioni per le identità non umane. Questa guida può anche aiutarti a rispettare le normative o a soddisfare le migliori pratiche di sicurezza. Per comprendere i concetti e i consigli contenuti in questa guida, è necessario conoscere quanto segue:

-

Nozioni di base su IAM

-

Infrastruttura a chiave pubblica (PKI) e gestione dei certificati X.509

-

Principi di sicurezza Zero Trust e accesso con privilegi minimi

-

Servizi AWS per l'autenticazione basata su certificati, ad esempio e IAM Roles Anywhere AWS Private CA

Obiettivi

L'utilizzo IAM Roles Anywhere di certificati X.509 per l'autenticazione può fornire i seguenti risultati aziendali chiave:

-

Sicurezza avanzata: elimina i rischi associati all'uso di credenziali a lungo termine

-

Sovraccarico operativo ridotto: automatizza la gestione e la rotazione delle credenziali

-

Migliore conformità: fornisce audit trail dettagliati e applica l'accesso con privilegi minimi

-

Gestione scalabile: centralizza il controllo degli accessi in ambienti ibridi

-

Efficienza in termini di costi: riduce i costi associati agli sforzi di risposta agli incidenti di sicurezza e alla complessità della gestione