Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Security OU — Compte Security Tooling

| Influencez le futur de l'architecture de référence de AWS sécurité (AWS SRA) en répondant à une courte enquête |

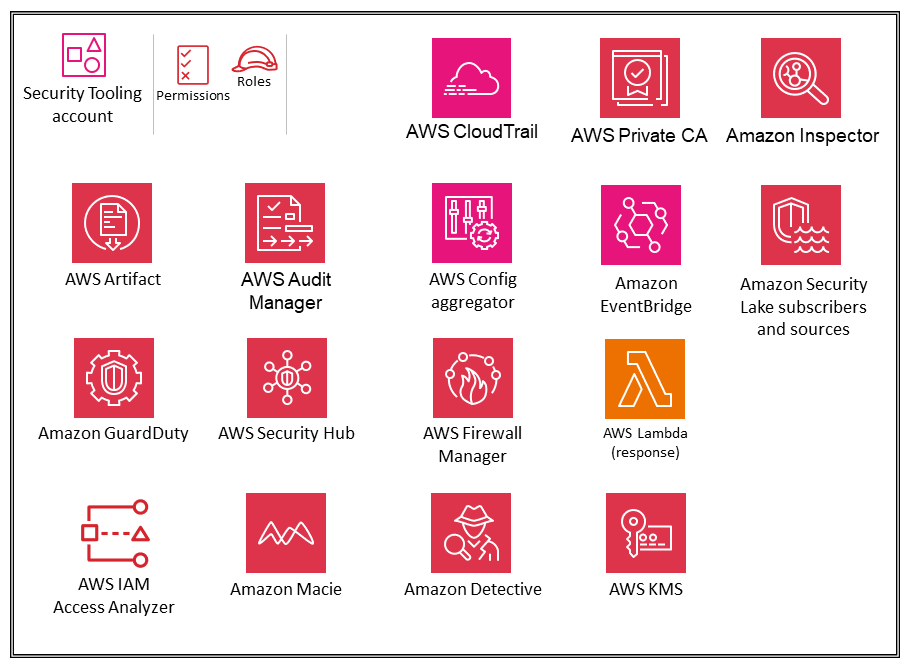

Le schéma suivant illustre les services AWS de sécurité configurés dans le compte Security Tooling.

Le compte Security Tooling est dédié à l'exploitation des services de sécurité, à la surveillance Comptes AWS et à l'automatisation des alertes et réponses de sécurité. Les objectifs de sécurité sont notamment les suivants :

-

Fournissez un compte dédié avec un accès contrôlé pour gérer l'accès aux garde-fous de sécurité, à la surveillance et à la réponse.

-

Maintenez l'infrastructure de sécurité centralisée appropriée pour surveiller les données relatives aux opérations de sécurité et garantir la traçabilité. La détection, l'investigation et la réponse sont des éléments essentiels du cycle de vie de la sécurité et peuvent être utilisées pour soutenir un processus de qualité, une obligation légale ou de conformité, ainsi que pour l'identification des menaces et les efforts de réponse.

-

Soutenez davantage la stratégie de defense-in-depth l'entreprise en maintenant un niveau de contrôle supplémentaire sur la configuration et les opérations de sécurité appropriées, telles que les clés de chiffrement et les paramètres des groupes de sécurité. Il s'agit d'un compte sur lequel travaillent les opérateurs de sécurité. Les rôles en lecture seule/d'audit permettant de consulter les informations à AWS l'échelle de l'organisation sont typiques, tandis que les write/modify rôles sont limités en nombre, étroitement contrôlés, surveillés et enregistrés.

Considérations relatives à la conception

-

AWS Control Tower nomme le compte sous l'unité d'organisation de sécurité le compte d'audit par défaut. Vous pouvez renommer le compte lors de la AWS Control Tower configuration.

-

Il peut être approprié de disposer de plusieurs comptes Security Tooling. Par exemple, la surveillance et la réponse aux événements de sécurité sont souvent confiées à une équipe dédiée. La sécurité du réseau peut justifier son propre compte et ses propres rôles en collaboration avec l'infrastructure cloud ou l'équipe réseau. Ces divisions conservent l'objectif de séparer les enclaves de sécurité centralisées et mettent davantage l'accent sur la séparation des tâches, le moindre privilège et la simplicité potentielle des affectations des équipes. Si vous en utilisez AWS Control Tower, cela limite la création d'éléments supplémentaires dans le Comptes AWS cadre de l'unité d'organisation de sécurité.

Administrateur délégué pour les services de sécurité

Le compte Security Tooling sert de compte administrateur pour les services de sécurité gérés dans une administrator/member structure intégrée à l'ensemble du Comptes AWS. Comme indiqué précédemment, cela est géré par le biais de la fonctionnalité d'administrateur AWS Organizations délégué. Les services de la AWS SRA qui prennent actuellement en charge l'administrateur délégué incluent la gestion centralisée IAM de l'accès root, AWS Config,, AWS Firewall Manager Amazon GuardDuty, IAM Access Analyzer, Amazon Macie,, AWS Security Hub, Amazon Detective, AWS Security Hub CSPM AWS Audit Manager Amazon Inspector et. AWS CloudTrail AWS Systems Manager Votre équipe de sécurité gère les fonctionnalités de sécurité de ces services et surveille tous les événements ou découvertes spécifiques à la sécurité.

AWS IAM Identity Center prend en charge l'administration déléguée d'un compte membre. AWS SRA utilise le compte Shared Services comme compte d'administrateur délégué pour IAM Identity Center, comme expliqué plus loin dans la section IAM Identity Center du compte Shared Services.

Accès root centralisé

Le compte Security Tooling est le compte d'administrateur délégué pour la gestion centralisée IAM de la capacité d'accès root. Cette fonctionnalité doit être activée au niveau de l'organisation en activant la gestion des informations d'identification et l'action root privilégiée dans les comptes des membres. Les administrateurs délégués doivent disposer d'sts:AssumeRootautorisations explicites pour pouvoir effectuer des actions root privilégiées au nom des comptes membres. Cette autorisation n'est disponible qu'une fois que l'action root privilégiée sur un compte membre est activée dans le compte de gestion de l'organisation ou dans le compte d'administrateur délégué. Avec cette autorisation, les utilisateurs peuvent effectuer des tâches d'utilisateur root privilégié sur les comptes membres, de manière centralisée depuis le compte Security Tooling. Après avoir lancé une session privilégiée, vous pouvez supprimer une politique de compartiment S3 mal configurée, supprimer une politique de file d'attente SQS mal configurée, supprimer les informations d'identification de l'utilisateur root pour un compte membre et réactiver les informations d'identification de l'utilisateur root pour un compte membre. Vous pouvez effectuer ces actions depuis la console, en utilisant le AWS Command Line Interface (AWS CLI) ou via APIs.

AWS CloudTrail

AWS CloudTrail

Dans le AWS SRA, le compte Security Tooling est le compte d'administrateur délégué pour la gestion. CloudTrail Le compartiment S3 correspondant pour stocker les journaux de suivi de l'organisation est créé dans le compte Log Archive. Il s'agit de séparer la gestion et l'utilisation des privilèges de CloudTrail journalisation. Pour plus d'informations sur la création ou la mise à jour d'un compartiment S3 pour stocker les fichiers journaux d'un journal d'entreprise, consultez la CloudTrail documentation. En matière de sécurité, il est recommandé d'ajouter la clé de aws:SourceArn condition du journal de l'organisation à la politique de ressources du compartiment S3 (et à toute autre ressource telle que les clés KMS ou les rubriques SNS). Cela garantit que le compartiment S3 accepte uniquement les données associées au parcours spécifique. Le journal est configuré avec la validation du fichier journal pour la validation de l'intégrité du fichier journal. Les fichiers log et digest sont chiffrés à l'aide de SSE-KMS. Le journal de l'organisation est également intégré à un groupe de CloudWatch journaux dans Logs pour envoyer des événements à conserver à long terme.

Note

Vous pouvez créer et gérer des traces d'organisation à partir de comptes de gestion et d'administrateur délégué. Toutefois, il est recommandé de limiter l'accès au compte de gestion et d'utiliser la fonctionnalité d'administrateur délégué lorsqu'elle est disponible.

Considérations relatives à la conception

-

CloudTrail n'enregistre pas les événements liés aux données par défaut, car il s'agit souvent d'activités à volume élevé. Cependant, vous devez capturer les événements de données pour des AWS ressources critiques spécifiques telles que les compartiments S3, les fonctions Lambda, les événements de journal provenant de AWS l'extérieur qui sont envoyés au lac et CloudTrail les rubriques SNS. Pour ce faire, configurez le journal de votre organisation pour inclure les événements de données provenant de ressources spécifiques en spécifiant les ressources individuelles ARNs de chaque ressource.

-

Si un compte membre a besoin d'accéder aux fichiers CloudTrail journaux pour son propre compte, vous pouvez partager de manière sélective les fichiers CloudTrail journaux de l'organisation à partir du compartiment S3 central. Toutefois, si les comptes membres nécessitent des groupes de CloudWatch journaux Amazon locaux pour les CloudTrail journaux de leur compte ou souhaitent configurer la gestion des journaux et les événements de données (lecture seule, écriture seule, événements de gestion, événements de données) différemment du journal de l'organisation, ils peuvent créer un journal local avec les contrôles appropriés. Les sentiers spécifiques au compte local entraînent des frais supplémentaires.

AWS Security Hub CSPM

AWS Security Hub Cloud Security Posture Management

Security Hub CSPM s'intègre AWS Organizations pour simplifier la gestion du niveau de sécurité de tous les comptes existants et futurs de votre AWS organisation. Vous pouvez utiliser la fonctionnalité de configuration centrale du Security Hub CSPM depuis le compte administrateur délégué (dans ce cas, Security Tooling) pour spécifier comment le service Security Hub CSPM, les normes de sécurité et les contrôles de sécurité sont configurés dans les comptes et les unités organisationnelles () de votre organisation dans toutes les régions. OUs Vous pouvez configurer ces paramètres en quelques étapes à partir d'une région principale, appelée région d'origine. Si vous n'utilisez pas la configuration centralisée, vous devez configurer Security Hub CSPM séparément dans chaque compte et région. L'administrateur délégué peut désigner des OUs comptes autogérés, où le membre peut configurer les paramètres séparément dans chaque région, ou des comptes gérés de manière centralisée, où l'administrateur délégué peut configurer le compte du membre ou l'unité d'organisation dans toutes les régions. Vous pouvez désigner tous les OUs comptes de votre organisation comme étant gérés de manière centralisée, tous autogérés ou une combinaison des deux. Cela simplifie l'application d'une configuration cohérente tout en offrant la flexibilité de la modifier pour chaque unité d'organisation et chaque compte.

Le compte administrateur délégué du Security Hub CSPM peut également consulter les résultats, consulter les informations et contrôler les détails de tous les comptes membres. Vous pouvez également désigner une région d'agrégation au sein du compte administrateur délégué afin de centraliser vos résultats entre vos comptes et les régions associées. Vos résultats sont synchronisés de manière continue et bidirectionnelle entre la région agrégatrice et toutes les autres régions.

Security Hub CSPM prend en charge les intégrations avec plusieurs. Services AWS Amazon GuardDuty AWS Config, Amazon Macie, IAM Access Analyzer, Amazon AWS Firewall Manager Inspector, Amazon Route 53 Resolver DNS Firewall et AWS Systems Manager Patch Manager peuvent transmettre les résultats à Security Hub CSPM. Security Hub CSPM traite les résultats en utilisant un format standard appelé AWS Security Finding Format (ASFF). Security Hub CSPM met en corrélation les résultats des produits intégrés afin de prioriser les plus importants. Vous pouvez enrichir les métadonnées des résultats du Security Hub CSPM afin de mieux les contextualiser, de les hiérarchiser et de prendre les mesures nécessaires en fonction des résultats de sécurité. Cet enrichissement ajoute des balises de ressource, une nouvelle balise d' AWS application et des informations de nom de compte à chaque découverte ingérée dans Security Hub CSPM. Cela vous permet d'affiner les résultats pour les règles d'automatisation, de rechercher ou de filtrer les résultats et les informations, et d'évaluer l'état du niveau de sécurité par application. En outre, vous pouvez utiliser des règles d'automatisation pour mettre à jour automatiquement les résultats. Lorsque Security Hub CSPM ingère des résultats, il peut appliquer diverses règles, telles que la suppression des résultats, la modification de leur gravité et l'ajout de notes aux résultats. Ces actions de règle prennent effet lorsque les résultats correspondent aux critères que vous avez spécifiés, tels que la ressource ou IDs le compte auquel le résultat est associé, ou son titre. Vous pouvez utiliser des règles d'automatisation pour mettre à jour certains champs de recherche dans l'ASFF. Les règles s'appliquent à la fois aux nouvelles découvertes et aux mises à jour.

Au cours de l'enquête sur un événement de sécurité, vous pouvez accéder de Security Hub CSPM à Amazon Detective pour rechercher un GuardDuty résultat. Security Hub CSPM recommande d'aligner les comptes d'administrateur délégué pour des services tels que Detective (lorsqu'ils existent) pour une intégration plus fluide. Par exemple, si vous n'alignez pas les comptes d'administrateur entre Detective et Security Hub CSPM, la navigation entre les résultats et Detective ne fonctionnera pas. Pour obtenir une liste complète, consultez la section Présentation des Service AWS intégrations avec Security Hub CSPM dans la documentation de Security Hub CSPM.

Vous pouvez utiliser Security Hub CSPM avec la fonctionnalité Network Access Analyzer

Outre ses fonctionnalités de surveillance, Security Hub CSPM prend en charge l'intégration avec Amazon EventBridge afin d'automatiser la correction de résultats spécifiques. Vous pouvez définir des actions personnalisées à effectuer lors de la réception d'un résultat. Vous pouvez, par exemple, configurer des actions personnalisées, pour envoyer des conclusions à un système de tickets ou à un système de correction automatique. Pour des discussions et des exemples supplémentaires, consultez les articles de AWS blog Réponse et correction automatisées avec AWS Security Hub CSPM

Security Hub CSPM utilise des liens de service AWS Config Rules pour effectuer la plupart de ses contrôles de sécurité. Pour prendre en charge ces contrôles, AWS Config ils doivent être activés sur tous les comptes, y compris le compte administrateur (ou administrateur délégué) et les comptes membres, dans chacun des comptes où le Security Région AWS Hub CSPM est activé.

Considérations relatives à la conception

-

Si une norme de conformité, telle que PCI-DSS, est déjà présente dans Security Hub CSPM, le service Security Hub CSPM entièrement géré est le moyen le plus simple de la rendre opérationnelle. Toutefois, si vous souhaitez élaborer votre propre norme de conformité ou de sécurité, qui peut inclure des contrôles de sécurité, d'exploitation ou d'optimisation des coûts, les packs de AWS Config conformité proposent un processus de personnalisation simplifié. (Pour plus d'informations sur les packs de conformité AWS Config et les packs de conformité, consultez la AWS Configsection.)

-

Les cas d'utilisation courants de Security Hub CSPM sont les suivants :

-

En tant que tableau de bord offrant aux propriétaires d'applications une visibilité sur le niveau de sécurité et de conformité de leurs AWS ressources

-

En tant que vue centrale des résultats de sécurité utilisés par les opérations de sécurité, les intervenants en cas d'incident et les chasseurs de menaces pour trier les résultats de AWS sécurité et de conformité et prendre des mesures en conséquence dans les différentes régions Comptes AWS

-

Pour agréger et acheminer les résultats de sécurité et de conformité provenant de différentes Comptes AWS régions, vers un système centralisé de gestion des informations et des événements de sécurité (SIEM) ou un autre système d'orchestration de sécurité

Pour obtenir des conseils supplémentaires sur ces cas d'utilisation, notamment sur la manière de les configurer, consultez le billet de blog Three Recurrent Security Hub CSPM use patterns and how to deploy them

. -

Exemple de mise en œuvre

La bibliothèque de code AWS SRA

AWS Security Hub

AWS Security Hubest une solution de sécurité cloud unifiée qui hiérarchise vos menaces de sécurité critiques et vous aide à y répondre à grande échelle. Security Hub détecte les problèmes de sécurité en temps quasi réel en corrélant et en enrichissant automatiquement les signaux de sécurité provenant de sources multiples, telles que la gestion de la posture (AWS Security Hub CSPM), la gestion des vulnérabilités (Amazon Inspector), les données sensibles (Amazon Macie) et la détection des menaces (Amazon). GuardDuty Cela permet aux équipes de sécurité de hiérarchiser les risques actifs dans leurs environnements cloud grâce à des analyses automatisées et à des informations contextuelles. Security Hub fournit une représentation visuelle de la trajectoire d'attaque potentielle que les attaquants peuvent exploiter pour accéder aux ressources associées à une découverte d'exposition. Cela transforme les signaux de sécurité complexes en informations exploitables, afin que vous puissiez prendre rapidement des décisions éclairées concernant votre sécurité.

Security Hub a été repensé de manière stratégique afin de simplifier l'activation des éléments de base des services de sécurité associés afin d'obtenir des résultats en matière de sécurité. En corrélant les résultats de sécurité dans une matrice de menaces entre différents signaux de sécurité en temps quasi réel, vous pouvez d'abord hiérarchiser les risques les plus critiques. Les résultats sont corrélés afin de détecter l'exposition associée aux AWS ressources. Les expositions représentent des faiblesses plus générales en matière de contrôles de sécurité, de mauvaises configurations ou d'autres domaines susceptibles d'être exploités par des menaces actives. Par exemple, une exposition peut être une EC2 instance accessible depuis Internet et présentant des vulnérabilités logicielles présentant une forte probabilité d'exploitation.

Security Hub et Security Hub CSPM sont des services complémentaires. Security Hub CSPM fournit une vue complète de votre niveau de sécurité et vous aide à évaluer votre environnement cloud par rapport aux normes et aux meilleures pratiques du secteur de la sécurité. Security Hub fournit une expérience unifiée qui vous aide à hiérarchiser les problèmes de sécurité critiques et à y répondre. Les résultats du Security Hub CSPM sont automatiquement acheminés vers Security Hub, où ils sont corrélés aux résultats d'autres services de sécurité, tels qu'Amazon Inspector, afin de générer des risques. Cela vous permet d'identifier les risques les plus critiques de votre environnement.

Security Hub fournit également un résumé des ressources de votre AWS environnement par type et les résultats associés. Les ressources sont hiérarchisées en fonction des expositions et des séquences d'attaque. Lorsque vous choisissez un type de ressource, vous pouvez consulter toutes les ressources associées à ce type de ressource.

Pour une expérience optimale, nous vous recommandons d'activer Security Hub et Security Hub CSPM, ainsi que les autres services de sécurité suivants : Amazon GuardDuty, Amazon

Dans le AWS SRA, le compte Security Tooling agit en tant qu'administrateur délégué pour Security Hub, Security Hub CSPM et d'autres services de sécurité. AWS Dans le compte Security Tooling, vous pouvez consulter toutes les ressources associées aux comptes des membres. Vous pouvez également consulter toutes les ressources de votre maison Région AWS à partir de liens Régions AWS.

Note de mise en œuvre

L'activation de Security Hub nécessite trois étapes, notamment des procédures permettant de déterminer si vous avez déjà activé Security Hub CSPM. Security Hub est intégré de manière native AWS Organizations, ce qui simplifie le processus de configuration et de mise en œuvre, centralise et regroupe tous les résultats en un seul endroit. Conformément aux meilleures pratiques de la AWS SRA, utilisez le compte Security Tooling comme compte d'administrateur délégué pour gérer et configurer Security Hub. Utilisez les paramètres de configuration du Security Hub pour activer automatiquement toutes les régions et tous les comptes, y compris les futures régions et comptes. OUs Vous devez également configurer l'agrégation entre régions pour regrouper les résultats, les ressources et les tendances provenant de plusieurs régions Régions AWS dans une seule région d'origine. Lors de la configuration, vous pouvez également activer toutes les intégrations natives telles que Jira Cloud ou. ServiceNow

Considérations relatives à la conception

-

Les résultats du Security Hub sont formatés dans le cadre de l'Open Cybersecurity Schema Framework (OCSF). Security Hub génère des résultats dans OCSF et reçoit les résultats dans OCSF de Security Hub CSPM et d'autres entités. Services AWS Ces résultats de l'OCSF peuvent être envoyés via Amazon à des EventBridge fins d'automatisation ou stockés dans un compte d'agrégation de journaux central pour effectuer une analyse et une conservation des journaux de sécurité.

-

Le compte AWS Org Management ne peut pas se désigner comme administrateur délégué dans Security Hub. Cela correspond à la meilleure pratique de la AWS SRA qui consiste à désigner le compte Security Tooling en tant qu'administrateur délégué. Notez également :

-

Le compte administrateur désigné pour Security Hub CSPM devient automatiquement l'administrateur désigné pour Security Hub.

-

La suppression de l'administration déléguée via Security Hub supprime également l'administration déléguée pour Security Hub CSPM. De même, la suppression de l'administration déléguée via Security Hub CSPM la supprime également pour Security Hub.

-

-

Security Hub inclut des fonctionnalités qui modifient automatiquement les résultats et prennent des mesures en fonction de vos spécifications. Security Hub prend en charge les types d'automatisations suivants :

-

Règles d'automatisation, qui mettent automatiquement à jour les résultats, suppriment les résultats et envoient les résultats aux outils de billetterie en temps quasi réel sur la base de critères définis.

-

Réponse et correction automatisées, qui créent des EventBridge règles personnalisées qui définissent les actions automatiques à entreprendre en fonction de résultats et d'informations spécifiques.

-

-

Security Hub peut configurer Amazon Inspector pour tous les comptes membres et régions par le biais de politiques, et peut configurer GuardDuty le CSPM de Security Hub pendant le déploiement. Les politiques génèrent des AWS Organizations politiques pour les comptes et les régions. Les déploiements sont des actions ponctuelles qui activent une fonctionnalité de sécurité sur des comptes et des régions sélectionnés. Les déploiements ne s'appliquent pas aux comptes nouvellement activés. Vous pouvez également activer automatiquement les fonctionnalités pour les nouveaux comptes membres dans GuardDuty Security Hub CSPM.

Amazon GuardDuty

Amazon GuardDuty

En plus de fournir des sources de données de base, GuardDuty fournit des fonctionnalités facultatives pour identifier les résultats de sécurité. Il s'agit notamment de la protection EKS, de la protection RDS, de la protection S3, de la protection contre les logiciels malveillants et de la protection Lambda. Pour les nouveaux détecteurs, ces fonctionnalités optionnelles sont activées par défaut, à l'exception de la protection EKS, qui doit être activée manuellement.

-

Avec GuardDuty S3 Protection, GuardDuty surveille les événements liés aux données Amazon S3 CloudTrail en plus des événements de CloudTrail gestion par défaut. La surveillance des événements liés aux données permet GuardDuty de surveiller les opérations d'API au niveau des objets afin de détecter les risques de sécurité potentiels pour les données de vos compartiments S3.

-

GuardDuty Malware Protection détecte la présence de malwares sur les EC2 instances Amazon ou les charges de travail des conteneurs en lançant des scans sans agent sur les volumes Amazon Elastic Block Store (Amazon EBS) connectés. GuardDuty détecte également les malwares potentiels dans les compartiments S3 en scannant les objets récemment chargés ou les nouvelles versions d'objets existants.

-

GuardDuty La protection RDS est conçue pour profiler et surveiller les activités d'accès aux bases de données Amazon Aurora sans affecter les performances des bases de données.

-

GuardDuty La protection EKS inclut la surveillance du journal d'audit EKS et la surveillance du temps d'exécution EKS. Avec EKS Audit Log Monitoring, GuardDuty surveille les journaux d'audit Kubernetes des clusters Amazon EKS et les analyse pour détecter toute activité potentiellement malveillante et suspecte. EKS Runtime Monitoring utilise l'agent de GuardDuty sécurité (qui est un module complémentaire Amazon EKS) pour fournir une visibilité de l'exécution sur les charges de travail Amazon EKS individuelles. L'agent GuardDuty de sécurité aide à identifier les conteneurs spécifiques au sein de vos clusters Amazon EKS qui sont potentiellement compromis. Il peut également détecter les tentatives d'augmentation des privilèges d'un conteneur individuel vers l' EC2 hôte Amazon sous-jacent ou vers un AWS environnement plus large.

GuardDuty fournit également une fonctionnalité connue sous le nom de détection étendue des menaces qui détecte automatiquement les attaques en plusieurs étapes qui couvrent des sources de données, plusieurs types de AWS ressources et le temps passé au cours d'un Compte AWS. GuardDutymet en corrélation ces événements, appelés signaux, afin d'identifier les scénarios qui se présentent comme des menaces potentielles pour votre AWS environnement, puis génère une recherche de séquence d'attaque. Cela couvre les scénarios de menace impliquant une compromission liée à une utilisation abusive des AWS informations d'identification et des tentatives de compromission des données dans votre entreprise Comptes AWS. GuardDuty considère tous les types de recherche de séquences d'attaque comme critiques. Cette fonctionnalité est activée par défaut et aucun coût supplémentaire n'y est associé.

Dans le AWS SRA, GuardDuty il est activé dans tous les comptes via le compte administrateur GuardDuty délégué (dans ce cas AWS Organizations, le compte Security Tooling), et toutes les conclusions sont consultables et exploitables par les équipes de sécurité appropriées. GuardDuty les résultats actifs sont exportés vers un compartiment S3 central dans le compte Log Archive, afin que vous puissiez conserver les résultats au-delà de 90 jours. Les résultats sont exportés depuis le compte d'administrateur délégué et incluent également tous les résultats des comptes de membres associés dans la même région. Les résultats contenus dans le compartiment S3 sont chiffrés à l'aide d'une clé gérée par le AWS KMS client. La politique du compartiment S3 et la politique des clés KMS sont configurées GuardDuty pour autoriser uniquement l'utilisation des ressources.

Lorsque cette option AWS Security Hub CSPM est activée, GuardDuty les résultats sont automatiquement transmis à Security Hub CSPM et Security Hub. Lorsque Amazon Detective est activé, GuardDuty les résultats sont inclus dans le processus d'ingestion du journal Detective. GuardDuty et Detective prennent en charge les flux de travail utilisateur multiservices, où GuardDuty vous trouverez des liens depuis la console qui vous redirigent depuis une découverte sélectionnée vers une page Detective contenant un ensemble de visualisations sélectionnées pour étudier cette constatation. Par exemple, vous pouvez également intégrer GuardDuty Amazon EventBridge pour automatiser les meilleures pratiques GuardDuty, telles que l'automatisation des réponses aux nouvelles GuardDuty découvertes.

Exemple de mise en œuvre

La bibliothèque de code AWS SRA

AWS Config

AWS Config

Vous pouvez évaluer les paramètres de configuration de vos AWS ressources en utilisant AWS Config Rules. AWS Config fournit une bibliothèque de règles prédéfinies personnalisables appelées règles gérées, ou vous pouvez écrire vos propres règles personnalisées. Vous pouvez exécuter AWS Config Rules en mode proactif (avant le déploiement des ressources) ou en mode détective (après le déploiement des ressources). Les ressources peuvent être évaluées lors de changements de configuration, selon un calendrier périodique, ou les deux.

Un pack de conformité est un ensemble de AWS Config règles et d'actions correctives qui peuvent être déployées en tant qu'entité unique dans un compte et une région, ou au sein d'une organisation dans. AWS Organizations Les packs de conformité sont créés en créant un modèle YAML qui contient la liste des règles AWS Config gérées ou personnalisées et des actions correctives. Pour commencer à évaluer votre AWS environnement, utilisez l'un des exemples de modèles de pack de conformité.

AWS Config s'intègre AWS Security Hub CSPM à Security Hub CSPM pour envoyer les résultats des évaluations de règles AWS Config gérées et personnalisées sous forme de conclusions.

AWS Config Rules peut être utilisé conjointement avec AWS Systems Manager pour remédier efficacement aux ressources non conformes. Vous utilisez Systems Manager Explorer pour recueillir l'état de conformité des AWS Config règles de votre Comptes AWS cross, Régions AWS puis vous utilisez les documents d'automatisation de Systems Manager (runbooks) pour résoudre vos règles non conformes AWS Config

. Pour plus de détails sur la mise en œuvre, consultez le billet de blog Corriger les AWS Config règles non conformes avec les runbooks AWS Systems Manager d'automatisation

L' AWS Config agrégateur collecte les données de configuration et de conformité sur plusieurs comptes, régions et organisations au sein AWS Organizations de. Le tableau de bord de l'agrégateur affiche les données de configuration des ressources agrégées. Les tableaux de bord d'inventaire et de conformité fournissent des informations essentielles et actuelles sur la configuration de vos AWS ressources et l'état de conformité au sein d'une AWS organisation Comptes AWS, au sein de Régions AWS celle-ci ou au sein de celle-ci. Ils vous permettent de visualiser et d'évaluer votre inventaire de AWS ressources sans avoir à rédiger de requêtes AWS Config avancées. Vous pouvez obtenir des informations essentielles, telles qu'un résumé de la conformité par ressources, les 10 principaux comptes dont les ressources ne sont pas conformes, une comparaison des instances en cours d'exécution et des EC2 instances arrêtées par type et des volumes EBS par type et taille de volume.

Si vous l'utilisez AWS Control Tower pour gérer votre AWS organisation, celle-ci déploiera un ensemble de AWS Config règles servant de garde-fous (classées comme obligatoires, fortement recommandées ou facultatives). Ces garde-fous vous aident à gérer vos ressources et à contrôler la conformité des comptes de votre AWS organisation. Ces AWS Config règles utiliseront automatiquement une aws-control-tower balise dont la valeur est demanaged-by-control-tower.

AWS Config doit être activé pour chaque compte membre de l' AWS organisation et Région AWS contenant les ressources que vous souhaitez protéger. Vous pouvez gérer de manière centralisée (par exemple, créer, mettre à jour et supprimer) les AWS Config règles de tous les comptes de votre AWS organisation. À partir du compte d'administrateur AWS Config délégué, vous pouvez déployer un ensemble commun de AWS Config règles pour tous les comptes et spécifier les comptes pour lesquels AWS Config les règles ne doivent pas être créées. Le compte d'administrateur AWS Config délégué peut également agréger les données de configuration et de conformité des ressources provenant de tous les comptes membres afin de fournir une vue unique. Utilisez le compte APIs de l'administrateur délégué pour renforcer la gouvernance en vous assurant que les AWS Config règles sous-jacentes ne peuvent pas être modifiées par les comptes des membres de votre AWS organisation. AWS Config est intégré de manière native pour envoyer les résultats AWS Security Hub CSPM, si Security Hub CSPM est activé et qu'au moins une règle personnalisée ou AWS Config gérée existe.

Dans le AWS SRA, le compte d'administrateur AWS Config délégué est le compte Security Tooling. Le canal AWS Config de diffusion est configuré pour fournir des instantanés de configuration des ressources dans un compartiment S3 centralisé du compte Log Archive. Le compte Log Archive étant le magasin central du référentiel de journaux, il est utilisé pour stocker la configuration des ressources.

Considérations relatives à la conception

-

AWS Config envoie des notifications de modification de configuration et de conformité à Amazon EventBridge. Cela signifie que vous pouvez utiliser les fonctionnalités de filtrage natives EventBridge pour filtrer les AWS Config événements afin de pouvoir acheminer des types spécifiques de notifications vers des cibles spécifiques. Par exemple, vous pouvez envoyer des notifications de conformité pour des règles ou des types de ressources spécifiques à des adresses e-mail spécifiques, ou acheminer les notifications de modification de configuration vers un outil externe de gestion des services informatiques (ITSM) ou de base de données de gestion des configurations (CMDB). Pour plus d'informations, consultez le billet de blog consacré aux AWS Config meilleures pratiques

. -

Outre l'évaluation AWS Config proactive des règles, vous pouvez utiliser AWS CloudFormation Guardun outil d' policy-as-codeévaluation qui vérifie de manière proactive la conformité de la configuration des ressources. L'interface de ligne de AWS CloudFormation Guard commande (CLI) fournit un langage déclaratif spécifique au domaine (DSL) que vous pouvez utiliser pour exprimer la politique sous forme de code. En outre, vous pouvez utiliser des AWS CLI commandes pour valider des données structurées au format JSON ou YAML, telles que des ensembles de CloudFormation modifications, des fichiers de configuration Terraform basés sur JSON ou des configurations Kubernetes. Vous pouvez exécuter les évaluations localement en utilisant la AWS CloudFormation Guard CLI

dans le cadre de votre processus de création ou dans le cadre de votre pipeline de déploiement . Si vous avez des AWS Cloud Development Kit (AWS CDK) applications, vous pouvez utiliser cdk-nag pour vérifier de manière proactive les meilleures pratiques.

Exemple de mise en œuvre

La bibliothèque de code AWS SRA

Amazon Security Lake

Amazon Security Lake

AWS La SRA vous recommande d'utiliser le compte Log Archive comme compte d'administrateur délégué pour Security Lake. Pour plus d'informations sur la configuration du compte administrateur délégué, consultez Amazon Security Lake dans la section Security OU ‒ Compte Log Archive. Les équipes de sécurité qui souhaitent accéder aux données de Security Lake ou qui ont besoin de pouvoir écrire des journaux non natifs dans les compartiments Security Lake à l'aide de fonctions personnalisées d'extraction, de transformation et de chargement (ETL) doivent opérer dans le compte Security Tooling.

Security Lake peut collecter des journaux provenant de différents fournisseurs de cloud, des journaux provenant de solutions tierces ou d'autres journaux personnalisés. Nous vous recommandons d'utiliser le compte Security Tooling pour exécuter les fonctions ETL afin de convertir les journaux au format Open Cybersecurity Schema Framework (OCSF) et de générer un fichier au format Apache Parquet. Security Lake crée le rôle multi-comptes avec les autorisations appropriées pour le compte Security Tooling et la source personnalisée soutenue par des fonctions Lambda ou des robots d' AWS Glue exploration, afin d'écrire des données dans les compartiments S3 pour Security Lake.

L'administrateur de Security Lake doit configurer les équipes de sécurité qui utilisent le compte Security Tooling et qui ont besoin d'accéder aux journaux que Security Lake collecte en tant qu'abonnés. Security Lake prend en charge deux types d'accès pour les abonnés :

-

Accès aux données — Les abonnés peuvent accéder directement aux objets Amazon S3 pour Security Lake. Security Lake gère l'infrastructure et les autorisations. Lorsque vous configurez le compte Security Tooling en tant qu'abonné à l'accès aux données de Security Lake, le compte est informé de la présence de nouveaux objets dans les compartiments Security Lake via Amazon Simple Queue Service (Amazon SQS), et Security Lake crée les autorisations nécessaires pour accéder à ces nouveaux objets.

-

Accès aux requêtes : les abonnés peuvent interroger les données sources à partir AWS Lake Formation des tables de votre compartiment S3 en utilisant des services tels qu'Amazon Athena. L'accès entre comptes est automatiquement configuré pour l'accès aux requêtes à l'aide de Lake Formation. Lorsque vous configurez le compte Security Tooling en tant qu'abonné à l'accès aux requêtes Security Lake, le compte bénéficie d'un accès en lecture seule aux journaux du compte Security Lake. Lorsque vous utilisez ce type d'abonné, l'Athena et les AWS Glue tables sont partagées entre le compte Security Lake Log Archive et le compte Security Tooling via AWS Resource Access Manager ().AWS RAM Pour activer cette fonctionnalité, vous devez mettre à jour les paramètres de partage de données entre comptes vers la version 3.

Pour plus d'informations sur la création d'abonnés, consultez la section Gestion des abonnés dans la documentation de Security Lake.

Pour connaître les meilleures pratiques en matière d'ingestion de sources personnalisées, consultez la section Collecte de données à partir de sources personnalisées dans la documentation de Security Lake.

Vous pouvez utiliser Amazon Quick Sight

Considération relative à la conception

Si une équipe d'application a besoin d'un accès par requête aux données de Security Lake pour répondre à une exigence commerciale, l'administrateur de Security Lake doit configurer ce compte d'application en tant qu'abonné.

Amazon Macie

Amazon Macie

Macie est activé dans tous les comptes via AWS Organizations. Les administrateurs disposant des autorisations appropriées sur le compte d'administrateur délégué (dans ce cas, le compte Security Tooling) peuvent activer ou suspendre Macie sur n'importe quel compte, créer des tâches de découverte de données sensibles pour les buckets appartenant à des comptes membres et consulter toutes les conclusions relatives aux politiques relatives à tous les comptes membres. Les résultats de données sensibles ne peuvent être consultés que par le compte qui a créé la tâche de résultats sensibles. Pour plus d'informations, consultez la section Gestion de plusieurs comptes Macie en tant qu'organisation dans la documentation Macie.

Les résultats de Macie sont transmis à des AWS Security Hub CSPM fins d'examen et d'analyse. Macie s'intègre également EventBridge à Amazon pour faciliter les réponses automatisées aux résultats tels que les alertes, les flux vers les systèmes de gestion des informations et des événements de sécurité (SIEM) et les mesures correctives automatisées.

Considérations relatives à la conception

-

Si les objets S3 sont chiffrés avec une clé AWS Key Management Service (AWS KMS) que vous gérez, vous pouvez ajouter le rôle lié au service Macie en tant qu'utilisateur clé à cette clé KMS pour permettre à Macie de scanner les données.

-

Macie est optimisé pour scanner des objets dans Amazon S3. Par conséquent, tout type d'objet compatible MacIE pouvant être placé dans Amazon S3 (de façon permanente ou temporaire) peut être scanné pour détecter la présence de données sensibles. Cela signifie que les données provenant d'autres sources, par exemple les exportations instantanées périodiques de bases de données Amazon Relational Database Service (Amazon RDS) ou Amazon Aurora, les tables Amazon DynamoDB exportées ou les fichiers texte extraits d'applications natives ou tierces, peuvent être déplacées vers Amazon

S3 et évaluées par Macie.

Exemple de mise en œuvre

La bibliothèque de code AWS SRA

Analyseur d’accès IAM

Alors que vous accélérez votre processus d' AWS Cloud adoption et que vous continuez à innover, il est essentiel de contrôler étroitement les accès précis (autorisations), de contenir la prolifération des accès et de garantir que les autorisations sont utilisées efficacement. L'accès excessif et non utilisé pose des problèmes de sécurité et complique l'application du principe du moindre privilège par les entreprises. Ce principe est un pilier important de l'architecture de sécurité qui implique de dimensionner en permanence les autorisations IAM afin de trouver un équilibre entre les exigences de sécurité et les exigences opérationnelles et de développement d'applications. Cet effort implique de nombreuses parties prenantes, notamment des équipes de sécurité centrale et du centre d'excellence cloud (CCoE) ainsi que des équipes de développement décentralisées.

Gestion des identités et des accès AWS Access Analyzer

La fonction de résultats de l'analyseur d'accès externe d'IAM Access Analyzer vous aide à identifier les ressources de votre AWS organisation et les comptes, tels que les compartiments Amazon S3 ou les rôles IAM, qui sont partagés avec une entité externe. L' AWS

organisation ou le compte que vous choisissez est connu sous le nom de zone de confiance. L'analyseur utilise un raisonnement automatique

De même, la fonction de recherche de l'analyseur d'accès interne d'IAM Access Analyzer vous aide à identifier les ressources de votre AWS organisation et les comptes partagés avec les principaux en interne au sein de votre organisation ou de votre compte. Cette analyse soutient le principe du moindre privilège en garantissant que les ressources que vous avez spécifiées ne sont accessibles qu'aux principaux responsables concernés au sein de votre organisation. Il s'agit d'une fonctionnalité payante qui nécessite une configuration explicite des ressources à inspecter. Utilisez cette fonctionnalité judicieusement pour surveiller des ressources sensibles spécifiques qui, de par leur conception, doivent être verrouillées même en interne.

Les résultats d'IAM Access Analyzer vous aident également à identifier les accès non utilisés accordés dans vos AWS organisations et comptes, notamment :

-

Rôles IAM non utilisés : rôles n'ayant aucune activité d'accès dans la fenêtre d'utilisation spécifiée.

-

Utilisateurs, informations d'identification et clés d'accès IAM non utilisés : informations d'identification appartenant aux utilisateurs IAM et utilisées pour accéder aux ressources Services AWS .

-

Politiques et autorisations IAM non utilisées : autorisations au niveau du service et au niveau de l'action qui n'ont pas été utilisées par un rôle dans une fenêtre d'utilisation spécifiée. IAM Access Analyzer utilise des politiques basées sur l'identité associées aux rôles pour déterminer les services et les actions auxquels ces rôles peuvent accéder. L'analyseur fournit un aperçu des autorisations non utilisées pour toutes les autorisations de niveau de service.

Vous pouvez utiliser les résultats générés par IAM Access Analyzer pour obtenir de la visibilité sur tout accès involontaire ou non utilisé et y remédier, conformément aux politiques et aux normes de sécurité de votre organisation. Après correction, ces résultats sont marqués comme résolus lors de la prochaine exécution de l'analyseur. Si le résultat est intentionnel, vous pouvez le marquer comme archivé dans IAM Access Analyzer et hiérarchiser les autres résultats présentant un risque de sécurité accru. En outre, vous pouvez configurer des règles d'archivage pour archiver automatiquement des résultats spécifiques. Par exemple, vous pouvez créer une règle d’archivage pour archiver automatiquement tous les résultats pour un compartiment Amazon S3 spécifique auquel vous accordez régulièrement l’accès.

En tant que créateur, vous pouvez utiliser IAM Access Analyzer pour effectuer des vérifications automatisées des politiques IAM plus tôt dans votre processus de développement et de déploiement (CI/CD) afin de respecter les normes de sécurité de votre entreprise. Vous pouvez intégrer les vérifications et révisions de politiques personnalisées d'IAM Access Analyzer AWS CloudFormation pour automatiser les révisions des politiques dans le cadre des pipelines de votre équipe de CI/CD développement. Cela inclut notamment les éléments suivants :

-

Validation des politiques IAM — IAM Access Analyzer valide vos politiques par rapport à la grammaire des politiques IAM et aux meilleures pratiques. AWS Vous pouvez consulter les résultats des contrôles de validation des politiques, notamment les avertissements de sécurité, les erreurs, les avertissements généraux et les suggestions pour votre politique. Plus de 100 contrôles de validation des politiques sont actuellement disponibles et peuvent être automatisés à l'aide des AWS Command Line Interface touches (AWS CLI) et APIs.

-

Contrôles de politique personnalisés IAM — Les contrôles de politique personnalisés d'IAM Access Analyzer valident vos politiques par rapport aux normes de sécurité que vous avez spécifiées. Les contrôles de politique personnalisés utilisent un raisonnement automatisé pour fournir un niveau d'assurance supérieur quant au respect des normes de sécurité de votre entreprise. Les types de vérifications de politiques personnalisées incluent :

-

Comparaison avec une politique de référence : lorsque vous modifiez une politique, vous pouvez la comparer à une stratégie de référence, telle qu'une version existante de la stratégie, pour vérifier si la mise à jour accorde un nouvel accès. L'CheckNoNewAccessAPI compare deux politiques (une politique mise à jour et une politique de référence) pour déterminer si la politique mise à jour introduit un nouvel accès par rapport à la politique de référence, et renvoie une réponse d'échec ou de réussite.

-

Vérifiez par rapport à une liste d'actions IAM : vous pouvez utiliser l'CheckAccessNotGrantedAPI pour vous assurer qu'une politique n'autorise pas l'accès à une liste d'actions critiques définies dans votre norme de sécurité. Cette API utilise une politique et une liste de 100 actions IAM au maximum pour vérifier si la politique autorise au moins l'une des actions, et renvoie une réponse d'échec ou de réussite.

-

Les équipes de sécurité et les autres auteurs de politiques IAM peuvent utiliser IAM Access Analyzer pour créer des politiques conformes à la grammaire des politiques IAM et aux normes de sécurité. La création manuelle de politiques correctement dimensionnées peut être source d'erreurs et prendre beaucoup de temps. La fonction de génération de politiques IAM Access Analyzer aide à créer des politiques IAM basées sur l'activité d'accès d'un principal. IAM Access Analyzer examine AWS CloudTrail les journaux des services pris en charge et génère un modèle de politique contenant les autorisations utilisées par le principal dans la plage de dates spécifiée. Vous pouvez ensuite utiliser ce modèle pour créer une politique avec des autorisations détaillées qui n'accordent que les autorisations nécessaires.

-

Un suivi doit être activé CloudTrail pour que votre compte puisse générer une politique basée sur l'activité d'accès.

-

IAM Access Analyzer n'identifie pas l'activité au niveau de l'action pour les événements de données, tels que les événements de données Amazon S3, dans les politiques générées.

-

L'

iam:PassRoleaction n'est pas suivie CloudTrail et n'est pas incluse dans les politiques générées.

L'analyseur d'accès IAM est déployé dans le compte Security Tooling via la fonctionnalité d'administrateur délégué dans. AWS Organizations L'administrateur délégué est autorisé à créer et à gérer des analyseurs avec l' AWS organisation comme zone de confiance.

Considération relative à la conception

Pour obtenir des résultats spécifiques au compte (où le compte sert de limite fiable), vous devez créer un analyseur de l'étendue du compte dans chaque compte membre. Cela peut être fait dans le cadre du pipeline de comptes. Les résultats relatifs au compte sont transmis au Security Hub CSPM au niveau du compte membre. De là, ils sont transférés vers le compte d'administrateur délégué du Security Hub CSPM (Security Tooling).

Exemples d’implémentation

-

La bibliothèque de code AWS SRA

fournit un exemple d'implémentation d'IAM Access Analyzer . Il explique comment configurer un analyseur au niveau de l'organisation dans un compte d'administrateur délégué et un analyseur au niveau du compte dans chaque compte. -

Pour plus d'informations sur la manière dont vous pouvez intégrer des contrôles de politique personnalisés dans les flux de travail des créateurs, consultez le billet de AWS blog Présentation des contrôles de politique personnalisés d'IAM Access Analyzer

.

AWS Firewall Manager

AWS Firewall Manager

Firewall Manager est particulièrement utile lorsque vous souhaitez protéger AWS l'ensemble de votre organisation plutôt qu'un petit nombre de comptes et de ressources spécifiques, ou si vous ajoutez fréquemment de nouvelles ressources que vous souhaitez protéger. Firewall Manager utilise des politiques de sécurité pour vous permettre de définir un ensemble de configurations, notamment les règles, protections et actions pertinentes qui doivent être déployées, ainsi que les comptes et ressources (indiqués par des balises) à inclure ou à exclure. Vous pouvez créer des configurations granulaires et flexibles tout en étant en mesure d'étendre le contrôle à un grand nombre de comptes et VPCs. Ces politiques appliquent automatiquement et de manière cohérente les règles que vous configurez, même lorsque de nouveaux comptes et ressources sont créés. Firewall Manager est activé dans tous les comptes AWS Organizations, et la configuration et la gestion sont effectuées par les équipes de sécurité appropriées dans le compte d'administrateur délégué de Firewall Manager (dans ce cas, le compte Security Tooling).

Vous devez activer AWS Config chaque Région AWS élément contenant les ressources que vous souhaitez protéger. Si vous ne souhaitez pas l'activer AWS Config pour toutes les ressources, vous devez l'activer pour les ressources associées au type de politiques de Firewall Manager que vous utilisez. Lorsque vous utilisez à la fois Firewall Manager AWS Security Hub CSPM et Firewall Manager, Firewall Manager envoie automatiquement vos résultats à Security Hub CSPM. Firewall Manager crée des résultats pour les ressources non conformes et pour les attaques qu'il détecte, et envoie les résultats à Security Hub CSPM. Lorsque vous configurez une politique Firewall Manager pour AWS WAF, vous pouvez activer de manière centralisée la connexion aux listes de contrôle d'accès Web (Web ACLs) pour tous les comptes concernés et centraliser les journaux sous un seul compte.

Avec Firewall Manager, vous pouvez avoir un ou plusieurs administrateurs chargés de gérer les ressources de pare-feu de votre entreprise. Lorsque vous affectez plusieurs administrateurs, vous pouvez appliquer des conditions d'étendue administrative restrictives pour définir les ressources (comptes OUs, régions, types de politiques) que chaque administrateur peut gérer. Cela vous donne la flexibilité d'avoir différents rôles d'administrateur au sein de votre organisation et vous aide à conserver le principe de l'accès le moins privilégié. La AWS SRA utilise un administrateur dont l'intégralité de l'étendue administrative est déléguée au compte Security Tooling.

Considération relative à la conception

Les responsables de comptes des comptes membres individuels de l' AWS organisation peuvent configurer des contrôles supplémentaires (tels que des AWS WAF règles et des groupes de sécurité Amazon VPC) dans les services gérés de Firewall Manager en fonction de leurs besoins particuliers.

Exemple de mise en œuvre

La bibliothèque de code AWS SRA

Amazon EventBridge

Amazon EventBridge

Considérations relatives à la conception

-

EventBridge est capable d'acheminer des événements vers un certain nombre de cibles différentes. Un modèle intéressant pour automatiser les actions de sécurité consiste à relier des événements particuliers à des AWS Lambda intervenants individuels, qui prennent les mesures appropriées. Par exemple, dans certaines circonstances, vous souhaiterez peut-être l'utiliser EventBridge pour acheminer une recherche de compartiment S3 public vers un répondeur Lambda qui corrige la politique du compartiment et supprime les autorisations publiques. Ces intervenants peuvent être intégrés à vos manuels d'enquête et à vos manuels d'exécution afin de coordonner les activités d'intervention.

-

L'une des meilleures pratiques pour une équipe des opérations de sécurité efficace consiste à intégrer le flux des événements et des résultats de sécurité dans un système de notification et de flux de travail tel qu'un système de billetterie, un bug/issue système ou un autre système de gestion des informations et des événements de sécurité (SIEM). Cela permet de réduire le flux de travail lié aux e-mails et aux rapports statiques, et de vous aider à acheminer, à escalader et à gérer les événements ou les résultats. Les capacités de routage flexibles qu' EventBridge il contient constituent un puissant outil pour cette intégration.

Amazon Detective

Amazon Detective

Detective s'intègre à Amazon Security Lake pour permettre aux analystes de sécurité d'interroger et de récupérer les journaux stockés dans Security Lake. Vous pouvez utiliser cette intégration pour obtenir des informations supplémentaires à partir CloudTrail des journaux et des journaux de flux Amazon VPC stockés dans Security Lake lorsque vous menez des enquêtes de sécurité dans Detective.

Detective ingère également les résultats détectés par Amazon GuardDuty, y compris les menaces détectées par GuardDuty Runtime Monitoring. Lorsqu'un compte active Detective, il devient le compte administrateur du graphe de comportement. Avant d'essayer d'activer Detective, assurez-vous que votre compte est connecté GuardDuty depuis au moins 48 heures. Si vous ne répondez pas à cette exigence, vous ne pouvez pas l'activer DetectiveDetective.

Les sources de données facultatives supplémentaires pour Detective incluent les journaux d'audit Amazon EKS et AWS Security Hub CSPM. La source de données du journal d'audit Amazon EKS améliore les informations fournies sur les types d'entités suivants : clusters Amazon EKS, pods Kubernetes, images de conteneurs et sujets Kubernetes. La source de données Security Hub fait partie des résultats de AWS sécurité, où elle met en corrélation les résultats de différents produits dans Security Hub et les intègre dans Detective.

Detective regroupe automatiquement plusieurs résultats liés à un seul événement de compromission de sécurité dans des groupes de recherche. Les acteurs de la menace exécutent généralement une séquence d'actions qui aboutissent à de multiples constatations de sécurité réparties dans le temps et les ressources. Par conséquent, la recherche de groupes devrait être le point de départ des enquêtes impliquant plusieurs entités et conclusions. Detective fournit également des résumés de groupes de recherche en utilisant une IA générative qui analyse automatiquement les groupes de recherche et fournit des informations en langage naturel pour vous aider à accélérer les enquêtes de sécurité.

Detective s'intègre à AWS Organizations. Le compte Org Management délègue un compte membre en tant que compte administrateur Detective. Dans le AWS SRA, il s'agit du compte Security Tooling. Le compte administrateur Detective permet d'activer automatiquement tous les comptes membres actuels de l'organisation en tant que comptes de membre Detective, et d'ajouter de nouveaux comptes membres au fur et à mesure qu'ils sont ajoutés à l' AWS organisation. Les comptes d'administrateur Detective ont également la possibilité d'inviter des comptes membres qui ne résident pas actuellement dans l' AWS organisation, mais qui appartiennent à la même région, à fournir leurs données au graphique de comportement du compte principal. Lorsqu'un compte membre accepte l'invitation et est activé, Detective commence à ingérer et à extraire les données du compte membre dans ce graphique de comportement.

Considération relative à la conception

Vous pouvez accéder à Detective pour trouver des profils à partir des AWS Security Hub CSPM consoles GuardDuty et. Ces liens peuvent aider à rationaliser le processus d'enquête. Votre compte doit être le compte administratif de Detective et du service que vous quittez (GuardDutyou Security Hub CSPM). Si les comptes principaux sont les mêmes pour les services, les liens d'intégration fonctionnent parfaitement.

AWS Audit Manager

AWS Audit Manager

Avec Audit Manager, vous pouvez effectuer un audit par rapport à des frameworks prédéfinis tels que le benchmark du Center for Internet Security (CIS), le CIS AWS Foundations Benchmark, System and Organization Controls 2 (SOC 2) et le Payment Card Industry Data Security Standard (PCI DSS). Il vous donne également la possibilité de créer vos propres cadres avec des contrôles standard ou personnalisés en fonction de vos exigences spécifiques en matière d'audits internes.

Audit Manager collecte quatre types de preuves. Trois types de preuves sont automatisés : les preuves de contrôle de conformité provenant de AWS Config et AWS Security Hub CSPM, les preuves d'événements de AWS CloudTrail gestion et les preuves de configuration provenant d'appels d' AWS service-to-service API. Pour les preuves qui ne peuvent pas être automatisées, Audit Manager vous permet de télécharger des preuves manuelles.

Par défaut, vos données dans Audit Manager sont chiffrées à l'aide de clés AWS gérées. Le AWS SRA utilise une clé gérée par le client pour le chiffrement afin de mieux contrôler l'accès logique. Vous devez également configurer un compartiment S3 dans l' Région AWS endroit où Audit Manager publie le rapport d'évaluation. Ces compartiments doivent être chiffrés à l'aide d'une clé gérée par le client et avoir une politique de compartiment configurée pour autoriser uniquement Audit Manager à publier des rapports.

Note

Audit Manager aide à collecter des preuves pertinentes pour vérifier la conformité aux normes et réglementations de conformité spécifiques. Toutefois, il n'évalue pas votre conformité. Par conséquent, les preuves collectées par le biais d'Audit Manager peuvent ne pas inclure les détails de vos processus opérationnels nécessaires aux audits. Audit Manager ne remplace pas un conseiller juridique ou un expert en conformité. Nous vous recommandons de faire appel aux services d'un évaluateur tiers certifié pour le ou les cadres de conformité par rapport auxquels vous êtes évalué.

Les évaluations d'Audit Manager peuvent être effectuées sur plusieurs comptes au sein de votre AWS organisation. Audit Manager collecte et consolide les preuves dans un compte d'administrateur délégué dans AWS Organizations. Cette fonctionnalité d'audit est principalement utilisée par les équipes de conformité et d'audit interne, et ne nécessite qu'un accès en lecture à votre Comptes AWS.

Considérations relatives à la conception

-

Audit Manager complète d'autres services AWS de sécurité tels que AWS Security Hub CSPM AWS Security Hub, et AWS Config pour aider à mettre en œuvre un cadre de gestion des risques. Audit Manager fournit des fonctionnalités d'assurance des risques indépendantes, tandis que Security Hub CSPM vous aide à superviser vos risques et que les packs de AWS Config conformité vous aident à gérer vos risques. Les professionnels de l'audit qui connaissent le modèle à trois lignes

développé par l'Institut des auditeurs internes (IIA) doivent noter que cette combinaison vous Services AWS permet de couvrir les trois lignes de défense. Pour plus d'informations, consultez la série de blogues en deux parties sur le blog AWS Cloud Operations & Migrations. -

Pour qu'Audit Manager puisse collecter les preuves du Security Hub CSPM, le compte d'administrateur délégué pour les deux services doit être le même. Compte AWS C'est pourquoi, dans la AWS SRA, le compte Security Tooling est l'administrateur délégué d'Audit Manager.

AWS Artifact

AWS Artifact

AWS Artifact ne prend pas en charge la fonctionnalité d'administration déléguée. Au lieu de cela, vous pouvez limiter cette fonctionnalité aux seuls rôles IAM du compte Security Tooling relatifs à vos équipes d'audit et de conformité, afin qu'elles puissent télécharger, examiner et fournir ces rapports aux auditeurs externes selon les besoins. Vous pouvez également restreindre les rôles IAM spécifiques afin de n'avoir accès qu'à des AWS Artifact rapports spécifiques par le biais de politiques IAM. Pour des exemples de politiques IAM, consultez la AWS Artifact documentation.

Considération relative à la conception

Si vous choisissez d'avoir un compte dédié Compte AWS aux équipes d'audit et de conformité, vous pouvez l'héberger AWS Artifact dans un compte d'audit de sécurité, distinct du compte Security Tooling. AWS Artifact les rapports fournissent des preuves démontrant qu'une organisation suit un processus documenté ou répond à une exigence spécifique. Les artefacts d'audit sont collectés et archivés tout au long du cycle de développement du système et peuvent être utilisés comme preuves dans le cadre d'audits et d'évaluations internes ou externes.

AWS KMS

AWS Key Management Service

L'une des options de déploiement consiste à centraliser la responsabilité de la gestion des AWS KMS clés sur un seul compte tout en déléguant la capacité d'utiliser les clés du compte d'application aux ressources de l'application en utilisant une combinaison de politiques clés et IAM. Cette approche est sûre et simple à gérer, mais elle peut se AWS KMS

heurter à des obstacles en raison des limites de régulation, des limites de service des comptes et de l'inondation de l'équipe de sécurité par les tâches opérationnelles de gestion des clés. Une autre option de déploiement consiste à utiliser un modèle décentralisé dans lequel vous autorisez AWS KMS à résider dans plusieurs comptes, et vous autorisez les responsables de l'infrastructure et des charges de travail d'un compte spécifique à gérer leurs propres clés. Ce modèle donne à vos équipes chargées de la charge de travail plus de contrôle, de flexibilité et d'agilité en ce qui concerne l'utilisation des clés de chiffrement. Cela permet également d'éviter les limites d'API, de limiter l'étendue de l'impact à une Compte AWS seule et de simplifier les tâches de reporting, d'audit et autres tâches liées à la conformité. Dans un modèle décentralisé, il est important de déployer et d'appliquer des garde-fous afin que les clés décentralisées soient gérées de la même manière et que l'utilisation des AWS KMS

clés soit auditée conformément aux meilleures pratiques et politiques établies. Pour plus d'informations, consultez le livre blanc AWS Key Management Service Meilleures

Dans le compte Security Tooling, AWS KMS il est utilisé pour gérer le chiffrement des services de sécurité centralisés tels que le AWS CloudTrail journal de l'organisation géré par l' AWS organisation.

AWS CA privée

AWS Autorité de certification privée(AWS CA privée) est un service d'autorité de certification privée géré qui vous aide à gérer en toute sécurité le cycle de vie de vos certificats TLS d'entité finale privée pour les EC2 instances, les conteneurs, les appareils IoT et les ressources sur site. Il permet de chiffrer les communications TLS avec les applications en cours d'exécution. Vous pouvez ainsi créer votre propre hiérarchie d'autorités de certification (une autorité de certification racine, par le biais de certificats subordonnés CAs à l'entité finale) et émettre des certificats pour authentifier les utilisateurs internes, les ordinateurs, les applications, les services, les serveurs et autres appareils, et pour signer le code informatique. AWS CA privée Les certificats émis par une autorité de certification privée ne sont fiables qu'au sein de votre AWS organisation, et non sur Internet.

Une infrastructure à clé publique (PKI) ou une équipe de sécurité peut être chargée de gérer l'ensemble de l'infrastructure PKI. Cela inclut la gestion et la création de l'autorité de certification privée. Cependant, il doit y avoir une disposition permettant aux équipes chargées de la charge de travail de répondre elles-mêmes à leurs exigences en matière de certificats. Le AWS SRA décrit une hiérarchie d'autorité de certification centralisée dans laquelle l'autorité de certification racine est hébergée dans le compte Security Tooling. Cela permet aux équipes de sécurité d'appliquer un contrôle de sécurité rigoureux, car l'autorité de certification racine est à la base de l'ensemble de l'infrastructure PKI. Cependant, la création de certificats privés à partir de l'autorité de certification privée est déléguée aux équipes de développement d'applications en partageant l'autorité de certification sur un compte d'application à l'aide de AWS Resource Access Manager (AWS RAM). AWS RAM gère les autorisations requises pour le partage entre comptes. Cela élimine le besoin d'une autorité de certification privée pour chaque compte et constitue un mode de déploiement plus rentable. Pour plus d'informations sur le flux de travail et la mise en œuvre, consultez le billet de blog Comment utiliser AWS RAM pour partager vos AWS CA privée comptes entre plusieurs comptes

Note

AWS Certificate Manager (ACM) vous aide également à provisionner, gérer et déployer des certificats TLS publics à utiliser avec. Services AWS Pour prendre en charge cette fonctionnalité, ACM doit résider dans le pays Compte AWS qui utiliserait le certificat public. Cette question est abordée plus loin dans ce guide, dans la section Compte de l'application.

Considérations relatives à la conception

-

Avec AWS CA privée, vous pouvez créer une hiérarchie d'autorités de certification comportant jusqu'à cinq niveaux. Vous pouvez également créer plusieurs hiérarchies, chacune ayant sa propre racine. La AWS CA privée hiérarchie doit être conforme à la conception de l'infrastructure PKI de votre organisation. Cependant, gardez à l'esprit que l'augmentation de la hiérarchie de l'autorité de certification augmente le nombre de certificats dans le parcours de certification, ce qui, à son tour, augmente le temps de validation d'un certificat d'entité finale. Une hiérarchie d'autorités de certification bien définie présente des avantages tels qu'un contrôle de sécurité granulaire adapté à chaque autorité de certification, la délégation des autorités de certification subordonnées à une application différente, ce qui entraîne une division des tâches administratives, l'utilisation d'une autorité de certification avec une confiance révocable limitée, la possibilité de définir différentes périodes de validité et la capacité d'appliquer des limites de chemin. Idéalement, votre racine et votre subordonné CAs sont séparés Comptes AWS. Pour plus d'informations sur la planification d'une hiérarchie CA à l'aide de AWS CA privée, consultez la AWS CA privée documentation et le billet de blog Comment sécuriser une AWS CA privée hiérarchie à l'échelle de l'entreprise pour l'automobile et le secteur manufacturier

. -

AWS CA privée peut s'intégrer à votre hiérarchie CA existante, ce qui vous permet d'utiliser les fonctionnalités d'automatisation et AWS d'intégration native d'ACM en conjonction avec la racine de confiance existante que vous utilisez aujourd'hui. Vous pouvez créer une autorité de certification subordonnée dans AWS CA privée soutenue par une autorité de certification parent sur site. Pour plus d'informations sur la mise en œuvre, consultez la section Installation d'un certificat d'autorité de certification subordonnée signé par une autorité de certification parent externe dans la AWS CA privée documentation.

Amazon Inspector

Amazon Inspector

Amazon Inspector évalue en permanence votre environnement tout au long du cycle de vie de vos ressources en analysant automatiquement les ressources chaque fois que vous y apportez des modifications. Les événements qui déclenchent la nouvelle analyse d'une ressource incluent l'installation d'un nouveau package sur une EC2 instance, l'installation d'un correctif et la publication d'un nouveau rapport CVE (Common Vulnerabilities and Exposures) qui affecte la ressource. Amazon Inspector prend en charge les évaluations comparatives du Center of Internet Security (CIS) pour les systèmes d'exploitation dans EC2 les instances.

Amazon Inspector s'intègre à des outils de développement tels que Jenkins et TeamCity pour l'évaluation des images de conteneurs. Vous pouvez évaluer les vulnérabilités logicielles de vos images de conteneur dans le cadre de votre intégration continue et de votre livraison continue (tableau de bord de l'CI/CD) tools, and push security to an earlier point in the software development lifecycle. Assessment findings are available in the CI/CDoutil), afin de pouvoir effectuer des actions automatisées en réponse à des problèmes de sécurité critiques tels que le blocage de builds ou le transfert d'images vers des registres de conteneurs. Si vous en avez un actif Compte AWS, vous pouvez installer le plugin Amazon Inspector depuis votre place de marché d' CI/CD outils et ajouter un scan Amazon Inspector à votre pipeline de génération sans avoir à activer le service Amazon Inspector. Cette fonctionnalité fonctionne avec des CI/CD outils hébergés n'importe où (sur site AWS, sur site ou dans des clouds hybrides) afin que vous puissiez toujours utiliser une solution unique dans tous vos pipelines de développement. Lorsqu'Amazon Inspector est activé, il découvre automatiquement toutes vos EC2 instances, les images de conteneurs dans Amazon ECR et les CI/CD outils, ainsi que les fonctions Lambda à grande échelle, et les surveille en permanence pour détecter les vulnérabilités connues.

Les résultats d'Amazon Inspector relatifs à l'accessibilité du réseau évaluent l'accessibilité de vos EC2 instances vers ou depuis les périphériques du VPC, tels que les passerelles Internet, les connexions d'appairage VPC ou les réseaux privés virtuels () via une passerelle virtuelle. VPNs Ces règles permettent d'automatiser la surveillance de vos AWS réseaux et d'identifier les endroits où l'accès réseau à vos EC2 instances est susceptible d'être mal configuré en raison de groupes de sécurité mal gérés, de listes de contrôle d'accès (ACLs), de passerelles Internet, etc. Pour plus d'informations, consultez la documentation Amazon Inspector.

Lorsqu'Amazon Inspector identifie des vulnérabilités ou des chemins réseau ouverts, il produit un résultat que vous pouvez examiner. Le résultat inclut des informations complètes sur la vulnérabilité, notamment un score de risque, la ressource affectée et des recommandations de correction. Le score de risque est spécifiquement adapté à votre environnement et est calculé en corrélant les informations up-to-date CVE avec des facteurs temporels et environnementaux tels que les informations d'accessibilité et d'exploitabilité du réseau afin de fournir une constatation contextuelle.

Amazon Inspector Code Security analyse le code source des applications propriétaires, les dépendances des applications tierces et l'infrastructure en tant que code (IaC) pour détecter les vulnérabilités. Après avoir activé Code Security, vous pouvez créer et appliquer une configuration de scan à votre référentiel de code afin de déterminer la fréquence, le type de scan et les référentiels à scanner. Code Security prend en charge les tests statiques de sécurité des applications (SAST), l'analyse de la composition logicielle (SCA) et l'analyse iAc. Pour configurer la fréquence, vous pouvez définir des scans à la demande, lors de modifications de code ou périodiquement. L'analyse du code capture des extraits de code pour mettre en évidence les vulnérabilités détectées. Les extraits de code sont stockés chiffrés à l'aide de clés KMS. L'administrateur délégué d'une organisation ne peut pas consulter les extraits de code appartenant aux comptes des membres. Une fois que vous avez intégré vos gestionnaires de code source (SCMs) à Code Security, tous les référentiels de code sont répertoriés en tant que projets dans la console Amazon Inspector. Code Security surveille uniquement la branche par défaut de chaque référentiel. Amazon Inspector rationalise les mesures de sécurité en fournissant des recommandations de correction de code spécifiques directement sur le lieu de travail des développeurs. L'intégration bidirectionnelle avec votre SCM suggère automatiquement des correctifs sous forme de commentaires dans les pull requests (PRs) et les demandes de fusion (MRs) pour les résultats critiques et élevés, et alerte les développeurs sur les vulnérabilités les plus importantes à corriger sans perturber leur flux de travail.

Pour détecter les vulnérabilités, les EC2 instances doivent être gérées à l'aide AWS Systems Manager de l' AWS Systems Manager agent (SSMAgent). Aucun agent n'est requis pour l'accessibilité réseau des EC2 instances ou pour l'analyse des vulnérabilités des images de conteneurs dans les fonctions Amazon ECR ou Lambda.

Amazon Inspector est intégré AWS Organizations et prend en charge l'administration déléguée. Dans le AWS SRA, le compte Security Tooling devient le compte d'administrateur délégué d'Amazon Inspector. Le compte d'administrateur délégué Amazon Inspector peut gérer les données relatives aux résultats et certains paramètres pour les membres de l' AWS organisation. Cela inclut l'affichage des détails des résultats agrégés pour tous les comptes membres, l'activation ou la désactivation des scans des comptes membres et l'examen des ressources numérisées au sein de l' AWS organisation.

Considérations relatives à la conception

-

Amazon Inspector s'intègre AWS Security Hub CSPM automatiquement à Security Hub lorsque les deux services sont activés. Vous pouvez utiliser cette intégration pour envoyer tous les résultats d'Amazon Inspector au Security Hub CSPM, qui les inclura ensuite dans son analyse de votre niveau de sécurité.

-

Amazon Inspector exporte automatiquement les événements relatifs aux résultats, aux modifications de la couverture des ressources et aux analyses initiales des ressources individuelles vers Amazon et EventBridge, éventuellement, vers un bucket Amazon Simple Storage Service (Amazon S3). Pour exporter les résultats actifs vers un compartiment S3, vous avez besoin d'une AWS KMS clé qu'Amazon Inspector peut utiliser pour chiffrer les résultats, et d'un compartiment S3 avec des autorisations permettant à Amazon Inspector de télécharger des objets. EventBridgel'intégration vous permet de surveiller et de traiter les résultats en temps quasi réel dans le cadre de vos flux de travail existants en matière de sécurité et de conformité. EventBridge les événements sont publiés sur le compte administrateur délégué Amazon Inspector en plus du compte membre dont ils proviennent.

-

Les intégrations d'Amazon Inspector Code Security avec le GitHub SaaS, GitHub Enterprise Cloud et GitHub Enterprise Server nécessitent un accès Internet public.

Exemple de mise en œuvre

La bibliothèque de code AWS SRA

Réponse aux incidents de sécurité AWS

Réponse aux incidents de sécurité AWS

Dans le AWS SRA, Réponse aux incidents de sécurité AWS est déployé dans le compte Security Tooling en tant que compte d'administrateur délégué. Le compte Security Tooling est sélectionné car il correspond à l'objectif du compte, qui est d'exploiter les services de sécurité et d'automatiser les alertes et les réponses de sécurité. Le compte Security Tooling fait également office de compte d'administrateur délégué pour Security Hub CSPM et contribue GuardDuty à simplifier la gestion des flux Réponse aux incidents de sécurité AWS de travail. Réponse aux incidents de sécurité AWS est configuré pour fonctionner avec AWS Organizations, afin que vous puissiez gérer les réponses aux incidents sur les comptes de votre organisation à partir du compte Security Tooling.

Réponse aux incidents de sécurité AWS vous aide à mettre en œuvre les phases suivantes du cycle de vie de réponse aux incidents :

-

Préparation : Créez et maintenez des plans de réponse et des documents SSM pour les actions de confinement.

-

Détection et analyse : analysez automatiquement les résultats de sécurité et déterminez la gravité de l'incident.

-

Détection et analyse : ouvrez un dossier pris en charge par le service et contactez le AWS CIRT pour obtenir une assistance supplémentaire. Le CIRT est un groupe de personnes qui fournissent un soutien lors d'événements de sécurité actifs.

-

Confinement et éradication : exécutez des actions de confinement automatisées via des documents SSM.

-

Activité après l'incident : documentez les détails de l'incident et effectuez une analyse après l'incident.

Vous pouvez également l'utiliser Réponse aux incidents de sécurité AWS pour créer des dossiers autogérés. Réponse aux incidents de sécurité AWS peut créer une notification sortante ou un cas lorsque vous devez être au courant d'un élément susceptible d'avoir un impact sur votre compte ou vos ressources ou agir en conséquence. Cette fonctionnalité n'est disponible que lorsque vous activez les flux de travail de réponse proactive et de triage des alertes dans le cadre de votre abonnement.

Considérations relatives à la conception

-

Lors de la mise en œuvre Réponse aux incidents de sécurité AWS, examinez attentivement et testez les actions de réponse automatisées avant de les activer en production. L'automatisation peut accélérer la réponse aux incidents, mais des actions automatisées mal configurées peuvent avoir un impact sur les charges de travail légitimes.

-

Envisagez d'utiliser des documents SSM Réponse aux incidents de sécurité AWS pour mettre en œuvre des procédures de confinement spécifiques à l'organisation tout en conservant les meilleures pratiques intégrées au service pour les types d'incidents courants.

-

Si vous prévoyez de l'utiliser Réponse aux incidents de sécurité AWS dans un VPC, assurez-vous que les points de terminaison VPC appropriés sont configurés pour Systems Manager et les autres services intégrés afin d'activer les actions de confinement dans les sous-réseaux privés.

Déployer des services de sécurité communs au sein de tous Comptes AWS

La section Appliquer les services de sécurité à l'ensemble de votre AWS organisation plus haut dans cette référence a mis en évidence les services de sécurité qui protègent un Compte AWS, et a noté que bon nombre de ces services peuvent également être configurés et gérés au sein de l'entreprise AWS Organizations. Certains de ces services doivent être déployés dans tous les comptes, et vous les verrez dans le AWS SRA. Cela permet un ensemble cohérent de garde-fous et fournit une surveillance, une gestion et une gouvernance centralisées au sein de votre AWS organisation.