Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Definición de la propiedad de los resultados de seguridad

Definir un modelo de propiedad para clasificar los resultados de seguridad puede ser difícil, pero no tiene por qué serlo. El panorama de la seguridad cambia constantemente y los profesionales deben ser flexibles para adaptarse a estos cambios. Adopte un enfoque flexible para desarrollar su modelo de propiedad para los resultados de seguridad. Su modelo inicial debería permitir a sus equipos actuar de inmediato. Recomendamos empezar con una lógica de propiedad básica y refinarla con el tiempo. Si se demora en definir los criterios de propiedad perfectos, el número de resultados de seguridad seguirá aumentando.

Para facilitar la asignación de los hallazgos a los equipos y recursos adecuados, recomendamos AWS Security Hub CSPM integrarlos con cualquier sistema existente que sus equipos utilicen para gestionar sus tareas diarias. Por ejemplo, puede integrar Security Hub CSPM con los sistemas de gestión de eventos e información de seguridad (SIEM) o con los sistemas de registro de productos y venta de entradas. Para obtener más información, consulte la sección Preparación para asignar resultados de seguridad de esta guía.

A continuación, se incluye un ejemplo de modelo de propiedad que puede utilizar como punto de partida:

-

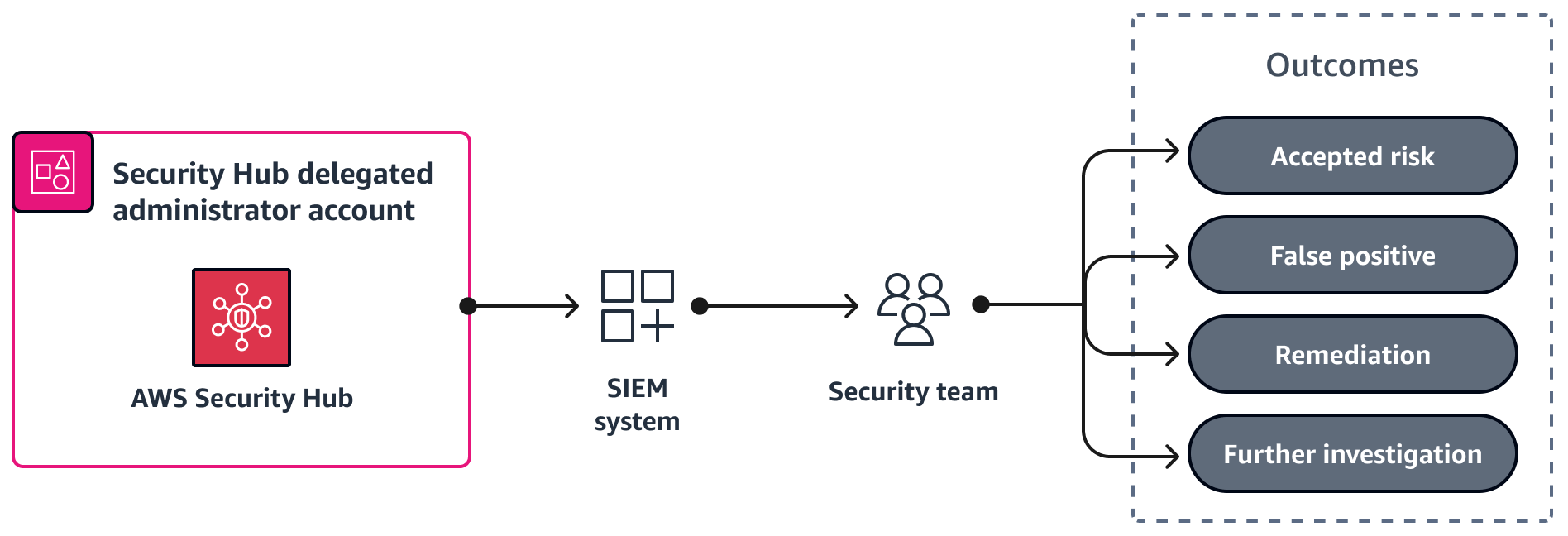

El equipo de seguridad analiza las posibles amenazas activas y ayuda a evaluar y priorizar los resultados de seguridad. El equipo de seguridad tiene la experiencia y las herramientas para evaluar adecuadamente el contexto. Comprende los datos adicionales relacionados con la seguridad que lo ayudan a evaluar y priorizar las vulnerabilidades e investigar los eventos de detección de amenazas. Si es necesario determinar la gravedad del resultado o aplicar refinamientos adicionales, consulte la sección Evaluación y priorización de los resultados de seguridad de esta guía. Para ver un ejemplo, consulte Ejemplo del equipo de seguridad en esta guía.

-

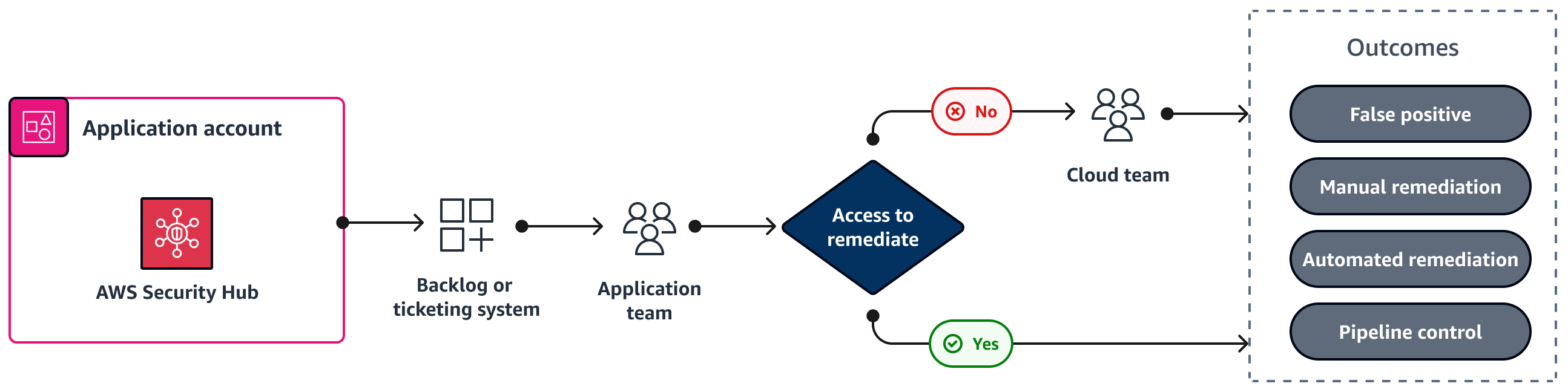

Distribución de los resultados de seguridad entre los equipos de la nube y de aplicaciones: como se explica en la sección Distribución de la propiedad de seguridad, el equipo que tiene acceso para configurar el recurso es responsable de su configuración segura. Los equipos de aplicaciones son responsables de los resultados de seguridad relacionados con los recursos que crean y configuran, y el equipo de la nube es responsable de los resultados de seguridad relacionados con las configuraciones de amplio alcance. En la mayoría de los casos, los equipos de aplicaciones no tienen acceso a cambiar las configuraciones de gran alcance y Servicios de AWS, por ejemplo, las políticas de control de servicios (SCPs) en AWS Organizations las configuraciones de VPC relacionadas con la red y el Centro de identidad de IAM. AWS Control TowerAWS

En el caso de entornos con varias cuentas que separan las aplicaciones en cuentas dedicadas, normalmente se pueden integrar los resultados relacionados con la seguridad de la cuenta en el sistema de tareas pendientes de productos o de tickets de la aplicación. Desde ese sistema, el equipo de la nube o de aplicaciones pueden abordar el resultado. Para ver ejemplos, consulte Ejemplo del equipo en la nube o Ejemplo del equipo de aplicaciones en esta guía.

-

Asignación al equipo de la nube de los resultados restantes sin resolver: los resultados residuales pueden estar relacionados con la configuración predeterminada o con configuraciones de amplio alcance que el equipo de la nube pueda abordar. Es probable que este equipo sea el que tenga más conocimientos históricos y acceso para resolver el resultado. En general, este suele ser un subconjunto significativamente menor del total de los resultados.