Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Konto „Org Management“

| Beeinflussen Sie die future der AWS Security Reference Architecture (AWS SRA), indem Sie an einer kurzen Umfrage teilnehmen |

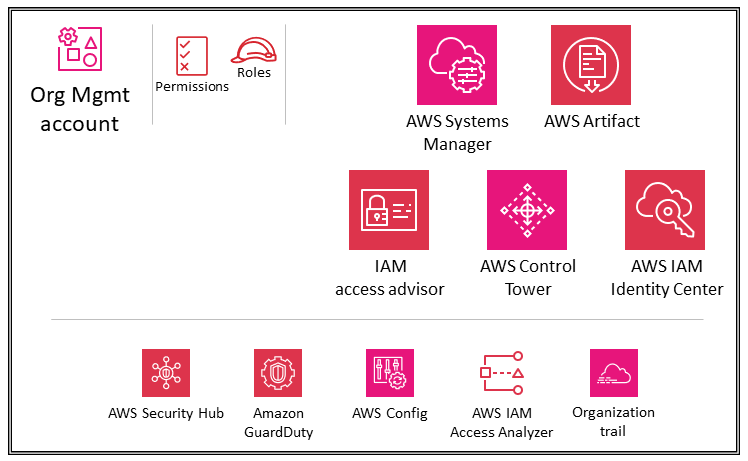

Das folgende Diagramm zeigt die AWS Sicherheitsdienste, die im Org Management-Konto konfiguriert sind.

In den Abschnitten Aus AWS Organizations Sicherheitsgründen verwenden und Das Verwaltungskonto, vertrauenswürdiger Zugriff und delegierte Administratoren weiter oben in diesem Handbuch wurden der Zweck und die Sicherheitsziele des Org Management-Kontos ausführlich erörtert. Folgen Sie den bewährten Sicherheitsmethoden für Ihr Org Management-Konto. Dazu gehören die Verwendung einer E-Mail-Adresse, die von Ihrem Unternehmen verwaltet wird, die Pflege der korrekten administrativen und sicherheitstechnischen Kontaktinformationen (z. B. das Anhängen einer Telefonnummer an das Konto für den Fall, dass der Kontoinhaber kontaktiert AWS werden muss), die Aktivierung der Multi-Faktor-Authentifizierung (MFA) für alle Benutzer und die regelmäßige Überprüfung, wer Zugriff auf das Org Management-Konto hat. Dienste, die im Organisationsverwaltungskonto bereitgestellt werden, sollten mit geeigneten Rollen, Vertrauensrichtlinien und anderen Berechtigungen konfiguriert werden, sodass die Administratoren dieser Dienste (die im Organisationsverwaltungskonto darauf zugreifen müssen) nicht auch unangemessen auf andere Dienste zugreifen können.

Service-Kontrollrichtlinien

Mit AWS Organizations

Wenn Sie Ihr AWS Unternehmen AWS Control Tower zur Verwaltung verwenden, wird es eine Reihe von SCPs präventiven Schutzmaßnahmen einrichten (die als verpflichtend, dringend empfohlen oder optional eingestuft werden). Diese Leitplanken unterstützen Sie bei der Verwaltung Ihrer Ressourcen, indem sie unternehmensweite Sicherheitskontrollen durchsetzen. Diese verwenden SCPs automatisch ein aws-control-tower Tag mit dem Wert. managed-by-control-tower

Designüberlegung

SCPs betreffen nur Mitgliedskonten in der AWS

Organisation. Sie werden zwar vom Organisationsverwaltungskonto aus angewendet, haben jedoch keine Auswirkungen auf Benutzer oder Rollen in diesem Konto. Weitere Informationen zur Funktionsweise der SCP-Bewertungslogik und Beispiele für empfohlene Strukturen finden Sie im AWS Blogbeitrag How to use service control policies in AWS Organizations

Richtlinien zur Ressourcenkontrolle

Richtlinien zur Ressourcenkontrolle (RCPs) bieten eine zentrale Kontrolle über die maximal verfügbaren Berechtigungen für Ressourcen in Ihrer Organisation. Ein RCP definiert eine Leitplanke für Berechtigungen oder begrenzt die Aktionen, die Identitäten mit Ressourcen in Ihrer Organisation durchführen können. Sie können RCPs damit einschränken, wer auf Ihre Ressourcen zugreifen kann, und Anforderungen an den Zugriff auf Ihre Ressourcen für Mitglieder Ihrer Organisation durchsetzen. AWS-Konten Sie können sie RCPs direkt an einzelne Konten oder an das Stammverzeichnis der Organisation anhängen. OUs Eine ausführliche Erläuterung der RCPs Funktionsweise finden Sie in der AWS Organizations Dokumentation unter RCP-Bewertung. Weitere Informationen dazu finden Sie weiter oben RCPs in dieser Referenz im Abschnitt Verwendung aus AWS Organizations Sicherheitsgründen.

Wenn Sie Ihr AWS Unternehmen AWS Control Tower zur Verwaltung verwenden, wird es eine Reihe von RCPs präventiven Schutzmaßnahmen einrichten (die als verpflichtend, dringend empfohlen oder optional eingestuft werden). Diese Leitplanken unterstützen Sie bei der Verwaltung Ihrer Ressourcen, indem sie unternehmensweite Sicherheitskontrollen durchsetzen. Diese verwenden SCPs automatisch ein aws-control-tower Tag mit dem Wert. managed-by-control-tower

Designüberlegungen

-

RCPs wirken sich nur auf Ressourcen in Mitgliedskonten der Organisation aus. Sie haben keine Auswirkungen auf Ressourcen im Verwaltungskonto. Dies bedeutet auch, dass sie für Mitgliedskonten RCPs gelten, die als delegierte Administratoren benannt wurden.

-

RCPs gelten für Ressourcen für eine Teilmenge von. AWS-Services Weitere Informationen finden Sie RCPs in der AWS Organizations Dokumentation unter Liste AWS-Services dieser Unterstützungen. Sie können die AWS Lambda Funktionen AWS-Config-Regeln

und verwenden, um die Durchsetzung von Sicherheitskontrollen für Ressourcen zu überwachen und zu automatisieren, die derzeit nicht von unterstützt werden RCPs.

Deklarative Richtlinien

Eine deklarative Richtlinie ist eine Art von AWS Organizations Verwaltungsrichtlinie, mit deren Hilfe Sie Ihre gewünschte Konfiguration für eine bestimmte AWS-Service Größe in einem Unternehmen zentral deklarieren und durchsetzen können. Deklarative Richtlinien unterstützen derzeit Amazon EC2

Sie können die Basiskonfiguration für eine erzwingen, AWS-Service indem Sie einige Auswahlen auf den AWS Control Tower Konsolen AWS Organizations und treffen oder einige AWS Command Line Interface (AWS CLI) und AWS SDK-Befehle verwenden. Deklarative Richtlinien werden in der Steuerungsebene des Dienstes durchgesetzt, was bedeutet, dass die Basiskonfiguration für einen immer beibehalten AWS-Service wird, auch wenn der Dienst neue Funktionen einführt oder APIs wenn neue Konten zu einer Organisation hinzugefügt werden oder wenn neue Principals und Ressourcen erstellt werden. Deklarative Richtlinien können auf eine gesamte Organisation oder auf bestimmte Konten angewendet werden. OUs Bei der effektiven Richtlinie handelt es sich um eine Reihe von Regeln, die vom Stamm der Organisation übernommen werden, OUs sowie die Richtlinien, die direkt mit dem Konto verknüpft sind. Wenn eine deklarative Richtlinie getrennt wird, wird das Attribut status auf den Zustand zurückgesetzt, in dem die deklarative Richtlinie hinzugefügt wurde.

Sie können deklarative Richtlinien verwenden, um benutzerdefinierte Fehlermeldungen zu erstellen. Wenn beispielsweise ein API-Vorgang aufgrund einer deklarativen Richtlinie fehlschlägt, können Sie die Fehlermeldung festlegen oder eine benutzerdefinierte URL angeben, z. B. einen Link zu einem internen Wiki oder einen Link zu einer Meldung, die den Fehler beschreibt. Auf diese Weise erhalten Benutzer mehr Informationen, sodass sie das Problem selbst beheben können. Sie können den Prozess der Erstellung deklarativer Richtlinien, der Aktualisierung deklarativer Richtlinien und des Löschens deklarativer Richtlinien auch mithilfe von überprüfen. AWS CloudTrail

Deklarative Richtlinien bieten Kontostatusberichte, mit denen Sie den aktuellen Status aller Attribute überprüfen können, die von deklarativen Richtlinien für die betreffenden Konten unterstützt werden. Sie können auswählen, welche Konten in den Berichtsbereich aufgenommen werden OUs sollen, oder Sie können eine gesamte Organisation auswählen, indem Sie das Stammkonto auswählen. Dieser Bericht hilft Ihnen bei der Bewertung der Einsatzbereitschaft, indem er eine Aufschlüsselung nach AWS-Region und gibt an, ob der aktuelle Status eines Attributs kontenübergreifend einheitlich (anhand des numberOfMatchedAccounts Werts) oder kontenübergreifend inkonsistent (anhand des numberOfUnmatchedAccounts Werts) ist.

Designüberlegung

Wenn Sie ein Dienstattribut mithilfe einer deklarativen Richtlinie konfigurieren, kann sich die Richtlinie auf mehrere auswirken. APIs Alle nicht konformen Aktionen schlagen fehl. Kontoadministratoren können den Wert des Dienstattributs nicht auf individueller Kontoebene ändern.

Zentralisierter Root-Zugriff

Alle Mitgliedskonten AWS Organizations haben ihren eigenen Root-Benutzer, d. h. eine Identität, die vollständigen Zugriff auf alle AWS-Services Ressourcen in diesem Mitgliedskonto hat. IAM bietet eine zentrale Root-Zugriffsverwaltung zur Verwaltung des Root-Zugriffs für alle Mitgliedskonten. Dies verhindert die Nutzung von Root-Benutzern durch Mitglieder und ermöglicht eine Wiederherstellung in großem Umfang. Die zentrale Root-Zugriffsfunktion verfügt über zwei grundlegende Funktionen: Verwaltung von Root-Anmeldeinformationen und Root-Sitzungen.

-

Die Funktion zur Verwaltung von Root-Anmeldeinformationen ermöglicht eine zentrale Verwaltung und trägt dazu bei, Root-Benutzer für alle Verwaltungskonten zu schützen. Diese Funktion umfasst die Entfernung langfristiger Root-Anmeldeinformationen, die Verhinderung der Wiederherstellung von Root-Anmeldeinformationen durch Mitgliedskonten und die Bereitstellung neuer Mitgliedskonten ohne standardmäßige Root-Anmeldeinformationen. Es bietet auch eine einfache Möglichkeit, die Einhaltung der Vorschriften nachzuweisen. Wenn die Root-Benutzerverwaltung zentralisiert ist, können Sie Root-Benutzerkennwörter, Zugriffsschlüssel und Signaturzertifikate entfernen und die Multi-Faktor-Authentifizierung (MFA) für alle Mitgliedskonten deaktivieren.

-

Mit der Funktion für Root-Sitzungen können Sie privilegierte Root-Benutzeraktionen ausführen, indem Sie kurzfristige Anmeldeinformationen für Mitgliedskonten aus dem Organisationsverwaltungskonto oder aus delegierten Administratorkonten verwenden. Mit dieser Funktion können Sie kurzfristigen Root-Zugriff ermöglichen, der auf bestimmte Aktionen beschränkt ist und dabei dem Prinzip der geringsten Rechte entspricht.

Für die zentrale Verwaltung von Root-Anmeldeinformationen müssen Sie die Funktionen zur Verwaltung von Root-Anmeldeinformationen und Rootsitzungen auf Organisationsebene über das Organisationsverwaltungskonto oder über ein delegiertes Administratorkonto aktivieren. Gemäß den bewährten AWS SRA-Praktiken delegieren wir diese Funktion an das Security Tooling-Konto. Informationen zur Konfiguration und Verwendung des zentralen Root-Benutzerzugriffs finden Sie im AWS Sicherheits-Blogbeitrag Zentrale Verwaltung des Root-Zugriffs für Kunden

IAM Identity Center

AWS IAM Identity Center

IAM Identity Center ist standardmäßig nativ in das Org Management-Konto integriert AWS Organizations und wird dort ausgeführt. Um jedoch die geringsten Rechte auszuüben und den Zugriff auf das Verwaltungskonto streng zu kontrollieren, kann die Verwaltung von IAM Identity Center an ein bestimmtes Mitgliedskonto delegiert werden. In der AWS SRA ist das Shared Services-Konto das delegierte Administratorkonto für IAM Identity Center. Bevor Sie die delegierte Administration für IAM Identity Center aktivieren, sollten Sie sich mit diesen Überlegungen vertraut machen.

In der IAM Identity Center-Konsole werden Konten nach ihrer kapselnden Organisationseinheit angezeigt. Auf diese Weise können Sie Ihre Berechtigungen schnell ermitteln AWS-Konten, allgemeine Berechtigungssätze anwenden und den Zugriff von einem zentralen Ort aus verwalten.

IAM Identity Center umfasst einen Identitätsspeicher, in dem bestimmte Benutzerinformationen gespeichert werden müssen. IAM Identity Center muss jedoch nicht die maßgebliche Quelle für Personalinformationen sein. In Fällen, in denen Ihr Unternehmen bereits über eine zuverlässige Quelle verfügt, unterstützt IAM Identity Center die folgenden Arten von Identitätsanbietern (). IdPs

-

IAM Identity Center-Identitätsspeicher — Wählen Sie diese Option, wenn die folgenden beiden Optionen nicht verfügbar sind. Im Identitätsspeicher werden Benutzer erstellt, Gruppenzuweisungen vorgenommen und Berechtigungen zugewiesen. Auch wenn sich Ihre autoritative Quelle außerhalb von IAM Identity Center befindet, wird eine Kopie der Hauptattribute im Identitätsspeicher gespeichert.

-

Microsoft Active Directory (AD) — Wählen Sie diese Option, wenn Sie weiterhin Benutzer entweder in Ihrem Verzeichnis in AWS Directory Service for Microsoft Active Directory oder in Ihrem selbstverwalteten Verzeichnis in Active Directory verwalten möchten.

-

Externer Identitätsanbieter — Wählen Sie diese Option, wenn Sie Benutzer lieber in einem externen, SAML-basierten Drittanbieter-IdP verwalten möchten.

Sie können sich auf einen bestehenden IdP verlassen, der bereits in Ihrem Unternehmen vorhanden ist. Dies erleichtert die Verwaltung des Zugriffs über mehrere Anwendungen und Dienste hinweg, da Sie den Zugriff von einem einzigen Standort aus erstellen, verwalten und widerrufen. Wenn beispielsweise jemand Ihr Team verlässt, können Sie ihm den Zugriff auf alle Anwendungen und Dienste (einschließlich AWS-Konten) von einem Standort aus entziehen. Dadurch müssen Sie nicht mehr mehrere Anmeldeinformationen angeben und haben die Möglichkeit, sich in Ihre Personalprozesse (HR) zu integrieren.

Designüberlegung

Verwenden Sie einen externen IdP, wenn diese Option für Ihr Unternehmen verfügbar ist. Wenn Ihr IdP System for Cross-Domain Identity Management (SCIM) unterstützt, nutzen Sie die SCIM-Funktion in IAM Identity Center, um die Bereitstellung von Benutzern, Gruppen und Berechtigungen (Synchronisation) zu automatisieren. Auf diese Weise kann der AWS Zugriff für neue Mitarbeiter, Mitarbeiter, die in ein anderes Team wechseln, und Mitarbeiter, die das Unternehmen verlassen, mit Ihrem Unternehmensablauf synchronisiert werden. Sie können jederzeit nur ein Verzeichnis oder einen SAML 2.0-Identitätsanbieter mit IAM Identity Center verbinden. Sie können jedoch zu einem anderen Identitätsanbieter wechseln.

IAM-Zugriffsberater

Der IAM Access Advisor bietet Rückverfolgbarkeitsdaten in Form von Informationen zum zuletzt aufgerufenen Dienst für Sie und. AWS-Konten OUs Verwenden Sie diese detektive Kontrolle, um zu einer Strategie mit den geringsten Rechten beizutragen. Für IAM-Prinzipale können Sie zwei Arten von Informationen anzeigen, auf die zuletzt zugegriffen wurde: zulässige AWS-Service Informationen und Informationen zu zulässigen Aktionen. Die Informationen enthalten das Datum und die Uhrzeit des Zugriffsversuchs.

Mit dem IAM-Zugriff innerhalb des Org Management-Kontos können Sie die Daten zum letzten Zugriff auf den Dienst für das Organisationsverwaltungskonto, die Organisationseinheit, das Mitgliedskonto oder die IAM-Richtlinie in Ihrer Organisation einsehen. AWS Diese Informationen sind in der IAM-Konsole innerhalb des Verwaltungskontos verfügbar und können auch programmgesteuert abgerufen werden, indem Sie den IAM Access Advisor APIs in oder einen programmatischen Client verwenden. AWS CLI Die Informationen geben an, welche Auftraggeber in einer Organisation oder einem Konto zuletzt versucht haben, auf den Service zuzugreifen, und wann dies geschah. Die Informationen, auf die zuletzt zugegriffen wurde, geben Aufschluss über die tatsächliche Nutzung der Dienste (siehe Beispielszenarien), sodass Sie die IAM-Berechtigungen auf die Dienste beschränken können, die tatsächlich genutzt werden.

AWS Systems Manager

Quick Setup und Explorer — Funktionen, die sowohl den Support AWS Organizations als auch den Betrieb über das Org Management-Konto ermöglichen. AWS Systems Manager

Quick Setup ist eine Automatisierungsfunktion von Systems Manager. Es ermöglicht dem Org Management-Konto, auf einfache Weise Konfigurationen zu definieren, damit Systems Manager in Ihrem Namen für alle Konten in Ihrem AWS Unternehmen tätig wird. Sie können Quick Setup für Ihr gesamtes AWS Unternehmen aktivieren oder eine bestimmte Option auswählen OUs. Quick Setup kann den AWS Systems Manager Agenten (SSM Agent) so planen, dass er alle zwei Wochen Updates für Ihre EC2-Instances ausführt, und kann einen täglichen Scan dieser Instances einrichten, um fehlende Patches zu identifizieren.

Explorer ist ein anpassbares Operations-Dashboard, das Informationen über Ihre Ressourcen enthält. AWS Der Explorer zeigt eine aggregierte Ansicht der Betriebsdaten für Ihre AWS Konten und Across AWS-Regionen an. Dazu gehören Daten über Ihre EC2-Instances und Details zur Patch-Compliance. Nachdem Sie das integrierte Setup (zu dem auch Systems Manager gehört OpsCenter) abgeschlossen haben AWS Organizations, können Sie Daten im Explorer nach Organisationseinheit oder für eine gesamte AWS Organisation aggregieren. Systems Manager aggregiert die Daten im AWS Org Management-Konto, bevor sie im Explorer angezeigt werden.

Im Abschnitt Workloads OU weiter unten in diesem Handbuch wird die Verwendung des SSM-Agenten auf den EC2-Instances im Anwendungskonto beschrieben.

AWS Control Tower

AWS Control Tower

AWS Control Tower verfügt über einen breiten und flexiblen Funktionsumfang. Ein wesentliches Merkmal ist die Fähigkeit, die Funktionen mehrerer anderer Systeme AWS-Services, darunter, und IAM Identity Center AWS Organizations AWS Service Catalog, zu orchestrieren, um eine landing zone aufzubauen. Beispielsweise werden standardmäßig zur Festlegung einer Basislinie Richtlinien AWS CloudFormation zur AWS Organizations Dienststeuerung (SCPs) AWS Control Tower verwendet, um Konfigurationsänderungen zu verhindern, und AWS-Config-Regeln Regeln zur kontinuierlichen Erkennung von Nichtkonformitäten. AWS Control Tower verwendet Blueprints, die Ihnen helfen, Ihre AWS Umgebung mit mehreren Konten schnell an den Entwurfsprinzipien von AWS Well Architected Security Foundation auszurichten. Zu den Governance-Funktionen gehören AWS Control Tower Schutzmaßnahmen, die verhindern, dass Ressourcen eingesetzt werden, die nicht den ausgewählten Richtlinien entsprechen.

Sie können mit der Implementierung von AWS SRA-Leitlinien beginnen. AWS Control Tower Richtet beispielsweise eine AWS Control Tower AWS Organisation mit der empfohlenen Multi-Account-Architektur ein. Es bietet Vorlagen für Identitätsmanagement, Verbundzugriff auf Konten, Zentralisierung der Protokollierung, Einrichtung kontenübergreifender Sicherheitsaudits, Definition eines Workflows für die Bereitstellung neuer Konten und Implementierung von Kontenbasislinien mit Netzwerkkonfigurationen.

In der AWS SRA gehört AWS Control Tower es zum Organisationsverwaltungskonto, weil es dieses Konto AWS Control Tower verwendet, um automatisch eine AWS Organisation einzurichten, und dieses Konto als Verwaltungskonto festlegt. Dieses Konto wird für die Abrechnung in Ihrer gesamten Organisation verwendet. AWS Es wird auch für die Account Factory Factory-Bereitstellung von Konten sowie für die Verwaltung und Verwaltung OUs von Leitplanken verwendet. Wenn Sie AWS Control Tower in einer bestehenden AWS Organisation starten, können Sie das bestehende Verwaltungskonto verwenden. AWS Control Tower verwendet dieses Konto als designiertes Verwaltungskonto.

Designüberlegung

Wenn Sie zusätzliche Basiseinstellungen für Kontrollen und Konfigurationen für Ihre Konten vornehmen möchten, können Sie Anpassungen für AWS Control Tower (

AWS Artifact

AWS Artifact

AWS Artifact Mit Vereinbarungen können Sie AWS Vereinbarungen wie den Business Associate Addendum (BAA) für ein einzelnes Konto und für die Konten, die Teil Ihrer Organisation sind, überprüfen, akzeptieren und deren Status verfolgen. AWS Organizations

Sie können die AWS Prüfartefakte Ihren Prüfern oder Aufsichtsbehörden als Nachweis für Sicherheitskontrollen zur Verfügung stellen. AWS Sie können auch die in einigen AWS Prüfartefakten enthaltenen Hinweise zur Verantwortung nutzen, um Ihre Cloud-Architektur zu entwerfen. Anhand dieser Leitlinien können Sie festlegen, welche zusätzlichen Sicherheitskontrollen Sie einrichten können, um die spezifischen Anwendungsfälle Ihres Systems zu unterstützen.

AWS Artifact wird im Org Management-Konto gehostet und bietet einen zentralen Ort, an dem Sie Vereinbarungen überprüfen, akzeptieren und verwalten können AWS. Das liegt daran, dass Vereinbarungen, die auf dem Verwaltungskonto akzeptiert werden, auf die Mitgliedskonten übertragen werden.

Designüberlegung

Benutzer innerhalb des Organisationsverwaltungskontos sollten darauf beschränkt werden, nur die Vereinbarungsfunktion von AWS Artifact und sonst nichts zu verwenden. Die Implementierung der Aufgabentrennung AWS Artifact erfolgt auch im Security Tooling-Konto, wo Sie Zugriffsberechtigungen an Ihre Compliance-Beteiligten und externen Prüfer delegieren können, um auf Prüfartefakte zuzugreifen. Sie können diese Trennung implementieren, indem Sie detaillierte IAM-Berechtigungsrichtlinien definieren. Beispiele finden Sie in der Dokumentation unter Beispiele für IAM-Richtlinien. AWS

Leitplanken für verteilte und zentralisierte Sicherheitsdienste

Im AWS SRA,, AWS Security Hub, Amazon AWS Security Hub CSPM GuardDuty, IAM Access Analyzer AWS Config, AWS CloudTrail

Organization Trails und oft Amazon Macie werden mit entsprechenden delegierten Guardrails für alle Konten bereitgestellt und bieten außerdem eine zentrale Überwachung, Verwaltung und Steuerung in Ihrer gesamten Organisation. AWS Sie finden diese Gruppe von Diensten in allen Kontotypen, die in der SRA vertreten sind. AWS Diese sollten Teil der Dienste sein AWS-Services , die im Rahmen des Onboarding- und Baselining-Prozesses Ihres Kontos bereitgestellt werden müssen. Das GitHub Code-Repository

Zusätzlich zu diesen Services umfasst AWS SRA zwei sicherheitsorientierte Services, Amazon Detective und AWS Audit Manager, die die Integration und delegierte Administratorfunktionen in unterstützen. AWS Organizations Diese sind jedoch nicht Teil der empfohlenen Services für das Account-Baselining. Wir haben festgestellt, dass diese Dienste in den folgenden Szenarien am besten verwendet werden:

-

Sie verfügen über ein engagiertes Team oder eine Gruppe von Ressourcen, die diese Funktionen der digitalen Forensik und IT-Audits ausführen. Detective wird am besten von Sicherheitsanalystenteams eingesetzt, und Audit Manager ist hilfreich für Ihre internen Audit- oder Compliance-Teams.

-

Sie möchten sich zu Beginn Ihres Projekts auf ein Kernpaket von Tools wie AWS Config Amazon GuardDuty und AWS Security Hub CSPM konzentrieren und dann darauf aufbauen, indem Sie Dienste nutzen, die zusätzliche Funktionen bieten. AWS Security Hub