Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Infrastructure OU — Shared Services-Konto

| Beeinflussen Sie die future der AWS Security Reference Architecture (AWS SRA), indem Sie an einer kurzen Umfrage teilnehmen |

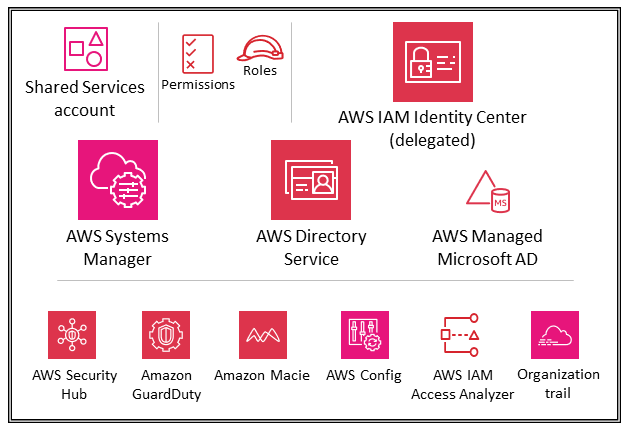

Das folgende Diagramm zeigt die AWS Sicherheitsdienste, die im Shared Services-Konto konfiguriert sind.

Das Shared Services-Konto ist Teil der Infrastruktur-Organisationseinheit und dient dazu, die Dienste zu unterstützen, die mehrere Anwendungen und Teams zur Erzielung ihrer Ergebnisse verwenden. Zu dieser Kategorie gehören beispielsweise Verzeichnisdienste (Active Directory), Messaging-Dienste und Metadatendienste. In der AWS SRA werden die gemeinsamen Dienste hervorgehoben, die Sicherheitskontrollen unterstützen. Die Netzwerkkonten sind zwar auch Teil der Infrastruktur-OU, sie wurden jedoch aus dem Shared Services-Konto entfernt, um die Aufgabentrennung zu unterstützen. Die Teams, die diese Dienste verwalten, benötigen weder Berechtigungen noch Zugriff auf die Netzwerkkonten.

AWS Systems Manager

AWS Systems Manager

Systems Manager unterstützt Sie bei der Aufrechterhaltung von Sicherheit und Compliance, indem es Ihre verwalteten Instanzen scannt und festgestellte Richtlinienverstöße meldet (oder Korrekturmaßnahmen ergreift). Durch die Kopplung von Systems Manager mit entsprechenden Bereitstellungen in einzelnen Mitgliedern AWS-Konten (z. B. dem Anwendungskonto) können Sie die Erfassung von Instanzinventardaten koordinieren und Automatisierungen wie Patches und Sicherheitsupdates zentralisieren.

AWS Managed Microsoft AD

AWS Directory Service for Microsoft Active Directory, auch bekannt als AWS Managed Microsoft AD, ermöglicht Ihren verzeichnissensitiven Workloads und AWS Ressourcen die Nutzung von verwaltetem Active Directory. AWS Sie können AWS Managed Microsoft AD Amazon EC2 for Windows Server

AWS Managed Microsoft AD hilft Ihnen dabei, Ihr vorhandenes Active Directory auf AWS Cloud-Ressourcen zu erweitern und Ihre vorhandenen lokalen Benutzeranmeldedaten zu verwenden. Sie können auch Ihre lokalen Benutzer, Gruppen, Anwendungen und Systeme verwalten, ohne die Komplexität der Ausführung und Wartung eines lokalen, hochverfügbaren Active Directorys. Sie können Ihre vorhandenen Computer, Laptops und Drucker zu einer Domäne hinzufügen. AWS Managed Microsoft AD

AWS Managed Microsoft AD basiert auf Microsoft Active Directory und erfordert nicht, dass Sie Daten aus Ihrem vorhandenen Active Directory in die Cloud synchronisieren oder replizieren. Sie können vertraute Active Directory-Verwaltungstools und -funktionen wie Gruppenrichtlinienobjekte (GPOs), Domänenvertrauensstellungen, detaillierte Kennwortrichtlinien, gruppenverwaltete Dienstkonten (gMSAs), Schemaerweiterungen und Kerberos-basiertes Single Sign-On verwenden. Sie können auch Verwaltungsaufgaben delegieren und den Zugriff mithilfe von Active Directory-Sicherheitsgruppen autorisieren.

Mit der regionsübergreifenden Replikation können Sie ein einzelnes AWS Managed Microsoft AD Verzeichnis für mehrere bereitstellen und verwenden. AWS-Regionen Dies macht es für Sie einfacher und kostengünstiger, Ihre Microsoft Windows- und Linux-Workloads weltweit bereitzustellen und zu verwalten. Wenn Sie die automatische Replikationsfunktion für mehrere Regionen verwenden, erhalten Sie eine höhere Ausfallsicherheit, während Ihre Anwendungen für eine optimale Leistung ein lokales Verzeichnis verwenden.

AWS Managed Microsoft AD unterstützt das Lightweight Directory Access Protocol (LDAP) über SSL/TLS, auch bekannt als LDAPS, sowohl in Client- als auch in Serverrollen. AWS Managed Microsoft AD Unterstützt LDAPS über die Ports 636 (SSL) und 389 (TLS), wenn es als Server fungiert. Sie aktivieren die serverseitige LDAPS-Kommunikation, indem Sie auf Ihren AWS Managed Microsoft AD Domänencontrollern ein Zertifikat von einer Active Directory-Zertifikatsdienste (AD CS) AWS-Zertifizierungsstelle (CA) installieren. AWS Managed Microsoft AD Unterstützt LDAPS über die Ports 636 (SSL), wenn es als Client fungiert. Sie können die clientseitige LDAPS-Kommunikation aktivieren, indem Sie CA-Zertifikate von Ihren Serverzertifikatausstellern registrieren und dann LDAPS in AWS Ihrem Verzeichnis aktivieren.

In der AWS SRA Directory Service wird es innerhalb des Shared Services-Kontos verwendet, um Domänendienste für Microsoft-fähige Workloads über mehrere Mitgliedskonten hinweg bereitzustellen. AWS

Designüberlegung

Sie können Ihren lokalen Active Directory-Benutzern Zugriff darauf gewähren, sich mit ihren vorhandenen Active Directory-Anmeldeinformationen bei AWS-Managementkonsole und AWS Command Line Interface (AWS CLI) anzumelden, indem Sie IAM Identity Center verwenden und als Identitätsquelle auswählen. AWS Managed Microsoft AD Auf diese Weise können Ihre Benutzer bei der Anmeldung eine der ihnen zugewiesenen Rollen annehmen und entsprechend den für die Rolle definierten Berechtigungen auf die Ressourcen zugreifen und Maßnahmen ergreifen. Eine alternative Option besteht darin, Ihren Benutzern AWS Managed Microsoft AD die Übernahme einer IAM-Rolle zu ermöglichen.

IAM Identity Center

Die AWS SRA verwendet die von unterstützte Funktion für delegierte Administratoren, AWS IAM Identity Center um den Großteil der Verwaltung von IAM Identity Center an das Shared Services-Konto zu delegieren. Auf diese Weise lässt sich die Anzahl der Benutzer einschränken, die Zugriff auf das Org Management-Konto benötigen. IAM Identity Center muss weiterhin im Org Management-Konto aktiviert sein, um bestimmte Aufgaben ausführen zu können, einschließlich der Verwaltung von Berechtigungssätzen, die im Org Management-Konto bereitgestellt werden.

Der Hauptgrund für die Verwendung des Shared Services-Kontos als delegierter Administrator für IAM Identity Center ist der Active Directory-Standort. Wenn Sie Active Directory als Ihre IAM Identity Center-Identitätsquelle verwenden möchten, müssen Sie das Verzeichnis in dem Mitgliedskonto suchen, das Sie als Ihr delegiertes IAM Identity Center-Administratorkonto festgelegt haben. In der AWS SRA wird das Shared Services-Konto gehostet AWS Managed Microsoft AD, sodass dieses Konto zum delegierten Administrator für IAM Identity Center ernannt wird.

IAM Identity Center unterstützt die gleichzeitige Registrierung eines einzelnen Mitgliedskontos als delegierter Administrator. Sie können ein Mitgliedskonto nur registrieren, wenn Sie sich mit den Anmeldeinformationen des Verwaltungskontos anmelden. Um die Delegierung zu aktivieren, müssen Sie die in der IAM Identity Center-Dokumentation aufgeführten Voraussetzungen berücksichtigen. Das delegierte Administratorkonto kann die meisten IAM Identity Center-Verwaltungsaufgaben ausführen, allerdings mit einigen Einschränkungen, die in der IAM Identity Center-Dokumentation aufgeführt sind. Der Zugriff auf das delegierte Administratorkonto für IAM Identity Center sollte streng kontrolliert werden.

Designüberlegungen

-

Wenn Sie beschließen, die IAM Identity Center-Identitätsquelle von einer anderen Quelle auf Active Directory zu ändern oder sie von Active Directory auf eine andere Quelle zu ändern, muss sich das Verzeichnis in dem delegierten IAM Identity Center-Administrator-Mitgliedskonto befinden (diesem gehören), sofern eines vorhanden ist. Andernfalls muss es sich im Verwaltungskonto befinden.

-

Sie können Ihre AWS Managed Microsoft AD innerhalb einer dedizierten VPC in einem anderen Konto hosten und dann AWS Resource Access Manager (AWS RAM) verwenden, um Subnetze von diesem anderen Konto für das delegierte Administratorkonto freizugeben. Auf diese Weise wird die AWS Managed Microsoft AD Instanz über das delegierte Administratorkonto gesteuert, aber aus Netzwerksicht verhält sie sich so, als ob sie in der VPC eines anderen Kontos bereitgestellt wäre. Dies ist hilfreich, wenn Sie über mehrere AWS Managed Microsoft AD Instances verfügen und diese lokal dort bereitstellen möchten, wo Ihr Workload ausgeführt wird, sie aber zentral über ein Konto verwalten möchten.

-

Wenn Sie über ein eigenes Identitätsteam verfügen, das regelmäßig Aktivitäten zur Identitäts- und Zugriffsverwaltung durchführt, oder wenn Sie strenge Sicherheitsanforderungen haben, um Identitätsverwaltungsfunktionen von anderen Shared Services-Funktionen zu trennen, können Sie ein eigenes AWS-Konto Identitätsmanagement einrichten. In diesem Szenario bestimmen Sie dieses Konto als Ihren delegierten Administrator für IAM Identity Center, und es hostet auch Ihr Verzeichnis. AWS Managed Microsoft AD Sie können das gleiche Maß an logischer Isolierung zwischen Ihren Identity-Management-Workloads und anderen Shared Services-Workloads erreichen, indem Sie innerhalb eines einzigen Shared Service-Kontos detaillierte IAM-Berechtigungen verwenden.

-

IAM Identity Center bietet derzeit keinen Support für mehrere Regionen. (Um IAM Identity Center in einer anderen Region zu aktivieren, müssen Sie zuerst Ihre aktuelle IAM Identity Center-Konfiguration löschen.) Darüber hinaus unterstützt es nicht die Verwendung verschiedener Identitätsquellen für verschiedene Gruppen von Konten und ermöglicht es Ihnen auch nicht, die Rechteverwaltung an verschiedene Teile Ihres Unternehmens (d. h. an mehrere delegierte Administratoren) oder an verschiedene Administratorgruppen zu delegieren. Wenn Sie eine dieser Funktionen benötigen, können Sie den IAM-Verbund verwenden, um Ihre Benutzeridentitäten innerhalb eines Identitätsanbieters (IdP) außerhalb von zu verwalten AWS und diesen externen Benutzeridentitäten die Erlaubnis zu erteilen, AWS Ressourcen in Ihrem Konto zu verwenden. IAM-Unterstützungen IdPs , die mit OpenID Connect (OIDC)

oder SAML 2.0 kompatibel sind. Es hat sich bewährt, den SAML 2.0-Verbund mit externen Identitätsanbietern wie Active Directory Federation Service (AD FS), Okta, Azure Active Directory (Azure AD) oder Ping Identity zu verwenden, um Benutzern die Möglichkeit zu bieten, sich bei API-Vorgängen anzumelden oder diese aufzurufen. AWS-Managementkonsole AWS Weitere Informationen zum IAM-Verbund und zu Identitätsanbietern finden Sie in der IAM-Dokumentation unter Über den SAML 2.0-basierten Verbund.