Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Erhöhung der Sicherheit IAM Roles Anywhere durch den Einsatz zertifikatsbasierter Zugriffskontrollen

Alberto Sagrado Amador, Amazon Web Services

Juli 2025 (Geschichte der Dokumente)

In dem Maße, wie Unternehmen ihre Cloud-Präsenz erweitern und sich der Automatisierung zuwenden, wird es immer wichtiger, den sicheren Zugriff für nichtmenschliche Identitäten wie Anwendungen, Server und Container zu verwalten. Herkömmliche Ansätze verwenden langfristige Anmeldeinformationen oder fest codierte Geheimnisse, aber diese Ansätze können Sicherheitsrisiken und betrieblichen Mehraufwand mit sich bringen. AWS Identity and Access Management Roles Anywherebegegnet diesen Herausforderungen, indem es Workloads außerhalb der AWS Cloud ermöglicht, mithilfe von X.509-Zertifikaten

Organizations haben häufig mit der Vielzahl von Zugangsschlüsseln, der komplexen Rotation von Anmeldeinformationen und der begrenzten Möglichkeit, detaillierte Zugriffskontrollen durchzusetzen, zu kämpfen. Moderne Sicherheits-Frameworks legen Wert auf die Zero-Trust-Prinzipien, den just-in-time Zugriff und das Prinzip der geringsten Rechte. All dies kann durch die korrekte Implementierung der zertifikatsbasierten Authentifizierung erreicht werden.

Dieser Leitfaden zeigt, wie die Sicherheit IAM Roles Anywhere durch die effektive Verwaltung von Zertifikatsattributen und AWS Identity and Access Management (IAM-) Rollenvertrauensstellungen verbessert werden kann. Anhand eines praktischen Architekturbeispiels wird veranschaulicht, wie differenzierte Zugriffskontrollen implementiert und das Prinzip der geringsten Rechte in Sitzungen durchgesetzt werden können. IAM Roles Anywhere

Die Architektur verwendet IAM Roles Anywhere und AWS Private Certificate Authority ()AWS Private CA. AWS Private CA fungiert als Vertrauensanker und AWS Certificate Manager (ACM) verwaltet die Zertifikate. Diese Grundlage spiegelt reale Sicherheitskonfigurationen und ihre Auswirkungen wider.

Ohne die richtigen Richtlinienkonfigurationen für IAM-Rollen AWS Private CA könnte jedes Zertifikat, das von ausgestellt wurde, potenziell zur Übernahme von Rollen verwendet werden. Dies kann zu erheblichen Sicherheitslücken führen, einschließlich unberechtigter Rollenübernahme, Datenschutzverletzungen und der Kompromittierung von Anmeldeinformationen. Dieser Leitfaden zeigt, wie Sie diese Risiken durch die richtige Konfiguration von Richtlinien und die Verwaltung von Zertifikatsattributen minimieren können.

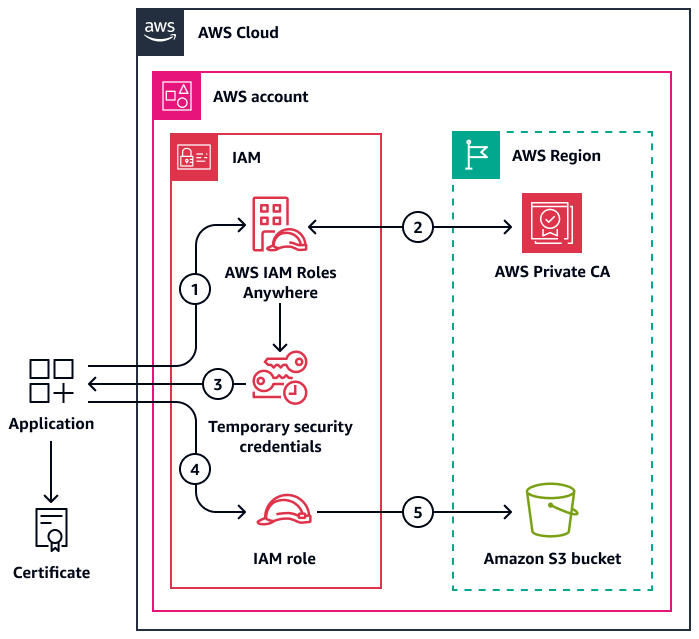

Das folgende Diagramm zeigt den Arbeitsablauf, in dem eine Anwendung Zugriff anfordern IAM Roles Anywhere und dann die zulässigen Aktionen im Ziel AWS-Konto ausführen kann.

Das Diagramm zeigt den folgenden Workflow:

-

Die Anwendung fordert temporäre Sicherheitsanmeldedaten von an IAM Roles Anywhere und stellt ihr Zertifikat zur Authentifizierung bereit.

-

IAM Roles Anywhere verwendet eine Vertrauensstellung, mit AWS Private CA der die Anwendung authentifiziert wird.

-

IAM Roles Anywhere generiert eine JSON-Datei, die die temporären Sicherheitsanmeldedaten enthält, und gibt sie an die Anwendung zurück.

-

Mithilfe der temporären Sicherheitsanmeldedaten nimmt die Anwendung eine IAM-Rolle in der AWS-Konto ein.

Die Anwendung führt die Aktionen aus, die gemäß den Richtlinien zulässig sind, die der IAM-Rolle und im Konto zugewiesen sind. Es könnte beispielsweise auf einen Amazon Simple Storage Service (Amazon S3) -Bucket zugreifen.

Zielgruppe

Dieser Leitfaden richtet sich an Cloud-Architekten, Sicherheitsingenieure und DevOps Techniker, die Zugriffskontrollen für Hybrid-Cloud-Umgebungen implementieren oder das Berechtigungsmanagement für nichtmenschliche Identitäten automatisieren. Dieser Leitfaden kann Ihnen auch dabei helfen, Vorschriften einzuhalten oder bewährte Sicherheitsverfahren einzuhalten. Um die Konzepte und Empfehlungen in diesem Leitfaden zu verstehen, sollten Sie mit den folgenden Informationen vertraut sein:

-

Grundlagen von IAM

-

Public-Key-Infrastruktur (PKI) und X.509-Zertifikatsverwaltung

-

Prinzipien der Zero-Trust-Sicherheit und des Zugriffs mit den geringsten Rechten

-

AWS-Services für zertifikatsbasierte Authentifizierung, wie und IAM Roles Anywhere AWS Private CA

Ziele

Die Verwendung von IAM Roles Anywhere X.509-Zertifikaten für die Authentifizierung kann zu den folgenden wichtigen Geschäftsergebnissen führen:

-

Verbesserte Sicherheit — Eliminiert Risiken im Zusammenhang mit der Verwendung langfristiger Anmeldeinformationen

-

Geringerer betrieblicher Aufwand — Automatisiert die Verwaltung und Rotation von Anmeldeinformationen

-

Verbesserte Compliance — Bietet detaillierte Prüfprotokolle und erzwingt den Zugriff mit den geringsten Rechten

-

Skalierbares Management — Zentralisiert die Zugriffskontrolle in hybriden Umgebungen

-

Kosteneffizienz — Senkt die Kosten im Zusammenhang mit der Reaktion auf Sicherheitsvorfälle und die Komplexität der Verwaltung