Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

AMS Bastion-Optionen bei Anwendungsmigrationen/Onboarding

Um Ihnen die bestmögliche Erfahrung bei der Migration zu bieten, finden Sie im Folgenden die potenziellen Optionen, die AMS derzeit nutzen könnte:

Option 1: Umgehen Sie Bastions nur für Migrationsmaßnahmen (Sie müssen dies aus Sicherheitsgründen als vorübergehende Maßnahme unterzeichnen).

Hinweis: Es werden weiterhin Prüffunktionen zur Verfügung stehen, um sicherzustellen, dass AMS Einblick in jede Anfrage hat.

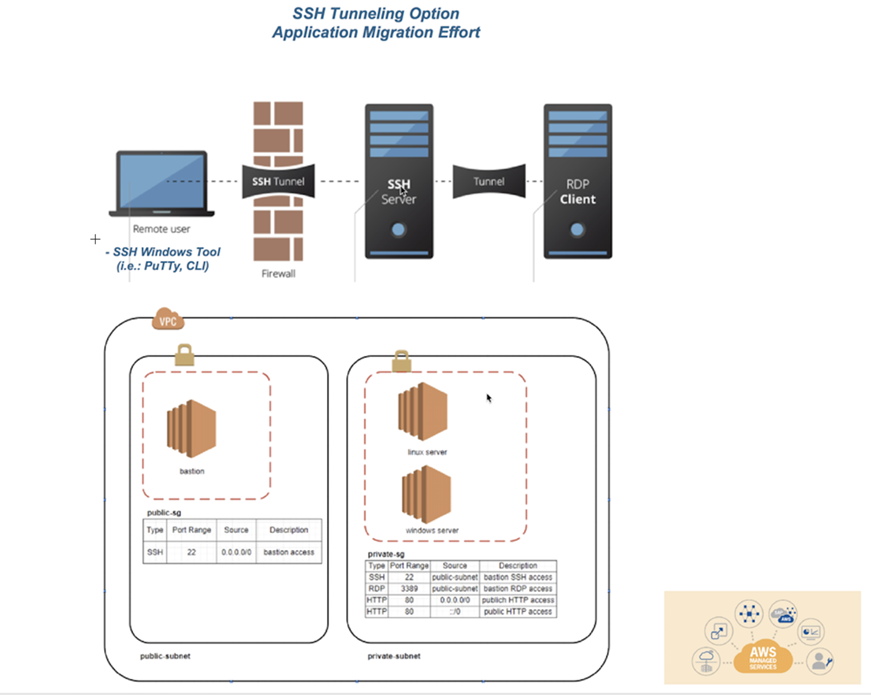

Option 2: SSH-Tunneling mit einem Tool Ihrer Wahl, z. B. PuTTy, wie abgebildet.

Die beschriebenen Umgebungskomponenten müssten für diese Option bereits vorhanden sein.

AMS würde zusätzliche Hinweise und Anweisungen bereitstellen.

Schritte zum SSH-Tunneling mit Pu: TTy

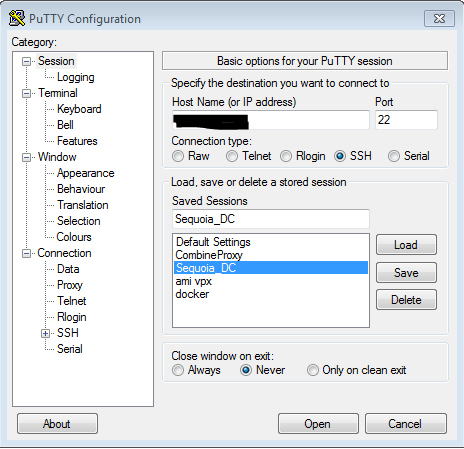

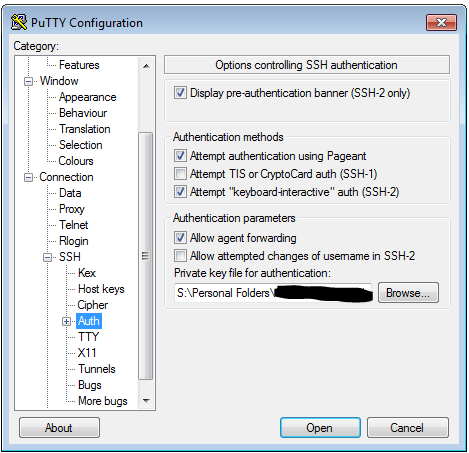

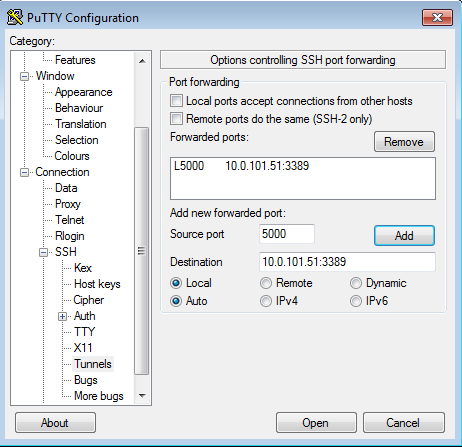

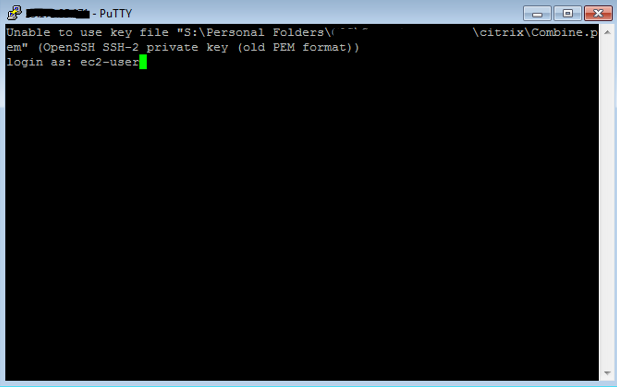

In PuTTY würden Sie eine SSH-Sitzung mit der öffentlichen IP des Bastion-Hosts erstellen, den PEM-Schlüssel im AUTH-Abschnitt angeben und dann einen Tunnel erstellen. Der Quellport des Tunnels sollte ein ungenutzter lokaler Port sein (z. B. 5000) und die IP wäre die IP des Zielhosts (der Windows-Box, die Sie erreichen möchten) mit angehängtem RDP-Port (3389). Achten Sie darauf, Ihre Konfiguration zu speichern, da Sie dies nicht jedes Mal tun müssen möchten, wenn Sie sich in die Box einloggen. Connect zum Bastion-Host her und melden Sie sich an. Starten Sie dann eine RDP-Sitzung für localhost:5000 (oder welchen Port Sie auch wählen).

Stellen Sie den Hostnamen oder die öffentliche IP des Bastion-Hosts ein

Stellen Sie in SSH ->Auth die Datei mit dem privaten Schlüssel im PPK-Format ein

Fügen Sie unter SSH ->Tunnels den neuen weitergeleiteten Port hinzu. Der Quellport sollte der beliebige ungenutzte Port sein, und das Ziel sollte die IP des Zielservers hinter dem Bastion-Host sein, mit angehängtem RDP-Port.

Stellen Sie über PuTTY eine Connect zum Bastion-Host her und melden Sie sich an.

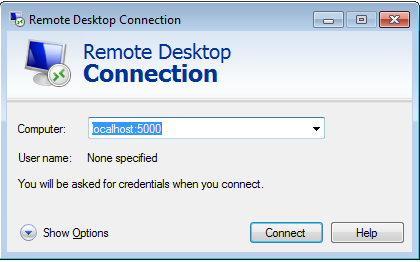

Starten Sie eine RDP-Sitzung mit localhost:5000, um den Zielserver zu erreichen.