Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

AWS KMS key Hierarchie

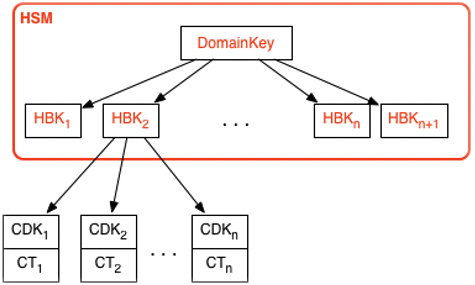

Ihre Schlüsselhierarchie beginnt mit einem logischen Schlüssel der obersten Ebene, einem. AWS KMS key Ein KMS-Schlüssel stellt einen Container für Schlüsselmaterial der obersten Ebene dar und ist innerhalb des AWS -Service-Namespace mit einem Amazon-Ressourcennamen (ARN) eindeutig definiert. Der ARN enthält eine eindeutig generierte Schlüsselkennung, eine Schlüssel-ID. Ein KMS-Schlüssel wird auf der Grundlage einer vom Benutzer initiierten Anfrage über erstellt. AWS KMS AWS KMS Fordert bei Empfang die Erstellung eines ersten HSM-Backing-Schlüssels (HBK) an, der im KMS-Schlüsselcontainer platziert werden soll. Der HBK wird auf einem HSM in der Domäne generiert und ist so konzipiert, dass er niemals im Klartext aus dem HSM exportiert wird. Stattdessen wird der HBK unter HSM-verwalteten Domänenschlüsseln verschlüsselt exportiert. Diese exportierten Token HBKs werden als exportierte Schlüsseltoken () EKTs bezeichnet.

Der EKT wird in einen äußerst langlebigen Speicher mit geringer Latenz exportiert. Angenommen, Sie erhalten einen ARN für den logischen KMS-Schlüssel. Dies stellt für Sie die Spitze einer Schlüsselhierarchie oder eines kryptografischen Kontexts dar. Sie können mehrere KMS-Schlüssel in Ihrem Konto erstellen und Richtlinien für Ihre KMS-Schlüssel wie für jede andere AWS benannte Ressource festlegen.

Innerhalb der Hierarchie eines bestimmten KMS-Schlüssels kann man sich den HBK als eine Version des KMS-Schlüssels vorstellen. Wenn Sie den KMS-Schlüssel rotieren möchten AWS KMS, wird ein neuer HBK erstellt und dem KMS-Schlüssel als aktive HBK für den KMS-Schlüssel zugeordnet. Ältere Daten HBKs bleiben erhalten und können zum Entschlüsseln und Überprüfen zuvor geschützter Daten verwendet werden. Aber nur der aktive kryptografische Schlüssel kann verwendet werden, um neue Informationen zu schützen.

Sie können Anfragen stellen AWS KMS , um Ihre KMS-Schlüssel zum direkten Schutz von Informationen zu verwenden, oder zusätzliche HSM-generierte Schlüssel anfordern, die unter Ihrem KMS-Schlüssel geschützt sind. Diese Schlüssel werden als Kundendatenschlüssel oder bezeichnet. CDKs CDKs können verschlüsselt als Chiffretext (CT), im Klartext oder in beidem zurückgegeben werden. Alle mit einem KMS-Schlüssel verschlüsselten Objekte (entweder vom Kunden bereitgestellte Daten oder von HSM generierte Schlüssel) können nur auf einem HSM per Call Through entschlüsselt werden. AWS KMS

Der zurückgegebene Chiffretext oder die entschlüsselte Nutzlast werden niemals darin gespeichert. AWS KMS Die Informationen werden Ihnen über Ihre TLS-Verbindung an AWS KMS zurückgesendet. Dies gilt auch für Anrufe, die von AWS Diensten in Ihrem Namen getätigt werden.

Die Schlüsselhierarchie und die spezifischen Schlüsseleigenschaften werden in der folgenden Tabelle angezeigt.

| Schlüssel | Beschreibung | Lebenszyklus |

|---|---|---|

|

Domain-Schlüssel |

Ein 256-Bit-AES-GCM-Schlüssel nur im Speicher eines HSM, der verwendet wird, um Versionen der KMS-Schlüssel, die HSM-Unterstützungsschlüssel einzuschließen. |

Täglich gedreht 1 |

|

HSM-Unterstützungsschlüssel |

Ein symmetrischer 256-Bit-Schlüssel oder privater RSA- oder elliptischer Kurvenschlüssel, der zum Schutz von Kundendaten und -schlüsseln verwendet und unter Domänenschlüsseln verschlüsselt gespeichert wird. Ein oder mehrere HSM-Unterstützungsschlüssel umfassen den KMS-Schlüssel, dargestellt durch die keyId. |

Jährlich gedreht 2 (optionale Konfiguration) |

|

Abgeleiteter Verschlüsselungsschlüssel |

Ein 256-Bit-AES-GCM-Schlüssel nur im Speicher eines HSM, der zum Verschlüsseln von Kundendaten und Schlüsseln verwendet wird. Abgeleitet von einem HBK für jede Verschlüsselung. |

Wird einmal pro Verschlüsselung verwendet und beim Entschlüsseln regeneriert |

|

Kunden-Datenschlüssel |

Benutzerdefinierter symmetrischer oder asymmetrischer Schlüssel, der aus HSM in Klartext und Verschlüsselungstext exportiert wird. Unter einem HSM-Unterstützungsschlüssel verschlüsselt und über den TLS-Kanal an autorisierte Benutzer zurückgegeben. |

Drehung und Nutzung durch Anwendung gesteuert |

Ich AWS KMS könnte die Rotation der Domänenschlüssel von Zeit zu Zeit auf höchstens wöchentlich lockern, um die Aufgaben der Domänenverwaltung und -konfiguration zu berücksichtigen.

2 Standardmäßig, die von in AWS KMS Ihrem Namen Von AWS verwaltete Schlüssel erstellt und verwaltet werden, werden jährlich automatisch gewechselt.