Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

EC2-Sicherheitsgruppen verwalten

Wenn Elastic Beanstalk eine Umgebung erstellt, weist es den EC2-Instances, die damit gestartet werden, eine Standardsicherheitsgruppe zu. Die Sicherheitsgruppen, die Ihren Instances zugeordnet sind, bestimmen, welcher Traffic die Instances erreichen und verlassen darf.

Die von Elastic Beanstalk erstellte standardmäßige EC2-Sicherheitsgruppe lässt den gesamten eingehenden Datenverkehr aus dem Internet oder Load Balancern an den Standardports für HTTP (80) und SSH (22) zu. Sie können auch Ihre eigenen benutzerdefinierten Sicherheitsgruppen definieren, um Firewallregeln für die EC2-Instances festzulegen. Die Sicherheitsgruppen können Datenverkehr über andere Ports oder aus anderen Quellen zulassen. Beispielsweise können Sie eine Sicherheitsgruppe für den SSH-Zugriff erstellen, mit der eingehender Datenverkehr über Port 22 aus einem eingeschränkten IP-Adressbereich oder – für mehr Sicherheit – von einem Bastion-Host, auf den nur Sie zugreifen können, erlaubt ist. Für zusätzliche Sicherheit können Sie auch eine erstellen, die den Datenverkehr von einem Bastion-Host zulässt, auf den nur Sie zugreifen können.

Sie können wählen, ob Sie Ihre Umgebung von der standardmäßigen EC2-Sicherheitsgruppe ausschließen möchten, indem Sie die DisableDefaultEC2SecurityGroup Option im aws:autoscaling:launchconfiguration Namespace auf setzen. true Verwenden Sie die Konfigurationsdateien AWS CLIoder, um diese Option auf Ihre Umgebung anzuwenden und benutzerdefinierte Sicherheitsgruppen an die EC2-Instances anzuhängen.

Verwaltung von EC2-Sicherheitsgruppen in Umgebungen mit mehreren Instanzen

Wenn Sie eine benutzerdefinierte EC2-Sicherheitsgruppe in einer Umgebung mit mehreren Instanzen erstellen, müssen Sie auch berücksichtigen, wie die Load Balancer und die Regeln für eingehenden Datenverkehr dafür sorgen, dass Ihre Instances sicher und zugänglich sind.

Eingehender Datenverkehr in eine Umgebung mit mehreren EC2-Instances wird vom Load Balancer verwaltet, der den eingehenden Verkehr zwischen allen EC2-Instances leitet. Wenn Elastic Beanstalk eine standardmäßige EC2-Sicherheitsgruppe erstellt, definiert es auch Regeln für eingehenden Datenverkehr, die eingehenden Datenverkehr vom Load Balancer zulassen. Ohne diese Regel für eingehenden Datenverkehr in der Sicherheitsgruppe darf der eingehende Datenverkehr nicht in die Instances gelangen. Diese Bedingung würde die Instances im Wesentlichen vor externen Anfragen schützen.

Wenn Sie die standardmäßige EC2-Sicherheitsgruppe für eine Umgebung mit Lastenausgleich deaktivieren, validiert Elastic Beanstalk einige Konfigurationsregeln. Wenn die Konfiguration die Validierungsprüfungen nicht erfüllt, gibt sie Meldungen aus, in denen Sie aufgefordert werden, die erforderliche Konfiguration bereitzustellen. Die Validierungsprüfungen lauten wie folgt:

-

Dem Load Balancer muss mit der

SecurityGroupsOption aws:elbv2:loadbalancer oder mindestens eine Sicherheitsgruppe zugewiesen werdenaws:elb:loadbalancer, je nachdem, ob es sich um einen Application Load Balancer oder einen Classic Load Balancer handelt. Beispiele AWS CLI finden Sie unter. Konfiguration mit dem AWS CLI -

Es müssen Regeln für eingehenden Verkehr existieren, die es Ihren EC2-Instances ermöglichen, Datenverkehr vom Load Balancer zu empfangen. Sowohl Ihre EC2-Sicherheitsgruppen als auch Ihre Load Balancer-Sicherheitsgruppen müssen auf diese Regeln für eingehenden Datenverkehr verweisen. Weitere Informationen finden Sie im nachfolgenden Regeln für eingehenden Datenverkehr-Abschnitt.

Regeln für eingehenden Datenverkehr

Die EC2-Sicherheitsgruppe (n) für eine Umgebung mit mehreren Instanzen müssen eine Regel für eingehenden Datenverkehr enthalten, die auf die Load Balancer-Sicherheitsgruppe verweist. Dies gilt für Umgebungen mit jeder Art von Load Balancer, ob dediziert oder gemeinsam genutzt, und mit benutzerdefinierten oder standardmäßigen Load Balancer-Sicherheitsgruppen.

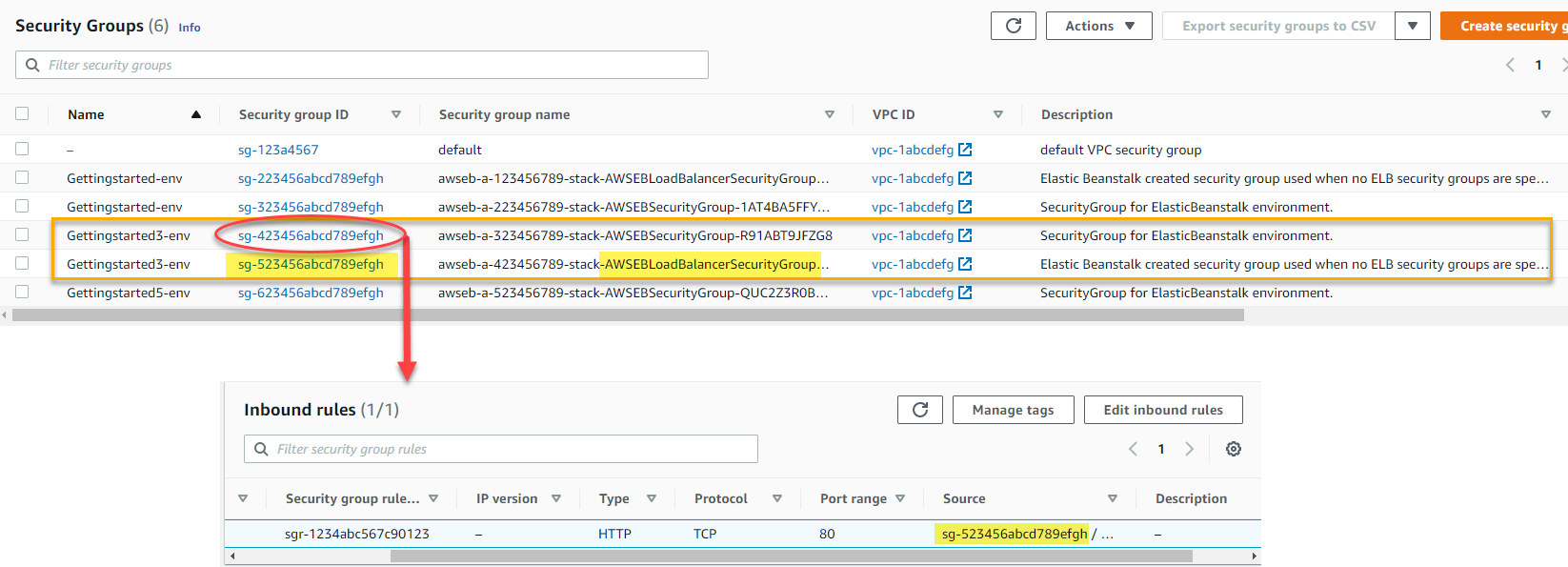

Sie können alle Sicherheitsgruppen, die Ihren Umgebungskomponenten zugeordnet sind, in der EC2-Konsole anzeigen. Die folgende Abbildung zeigt die EC2-Konsole, in der die Sicherheitsgruppen aufgelistet sind, die Elastic Beanstalk standardmäßig während des Vorgangs „Umgebung erstellen“ erstellt.

Der Bildschirm „Sicherheitsgruppen“ zeigt Umgebungen und die zugehörigen Sicherheitsgruppen. Sowohl GettingStarted-env als auch GettingStarted3-env sind Umgebungen mit mehreren Instanzen und dedizierten Load Balancern. In jeder dieser Umgebungen sind zwei Sicherheitsgruppen aufgeführt, eine für die EC2-Instances und eine weitere für den Load Balancer. Elastic Beanstalk erstellt diese Sicherheitsgruppen bei der Erstellung der Umgebungen. GettingStarted5-env hat keine Load Balancer-Sicherheitsgruppe, da es nur eine EC2-Instance und somit keinen Load Balancer hat.

Im Fenster Inbound Rules wird die EC2-Sicherheitsgruppe für die Instances von 3-env detailliert beschrieben. GettingStarted In diesem Beispiel werden die Regeln für eingehende Nachrichten für die EC2-Sicherheitsgruppe definiert. Beachten Sie, dass in der Spalte Quelle der Regeln für eingehende Nachrichten die Sicherheitsgruppen-ID der Load Balancer-Sicherheitsgruppe aufgeführt ist, die im vorherigen Bild aufgeführt ist. Diese Regel ermöglicht es den EC2-Instances von GettingStarted3-env, eingehenden Datenverkehr von diesem speziellen Load Balancer an Port 80 zu empfangen.

Weitere Informationen finden Sie unter Sicherheitsgruppen für Ihre Instance ändern und Elastic Load Balancing Balancing-Regeln im Amazon EC2 EC2-Benutzerhandbuch.