本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

S3 儲存 | 更新

修改使用變更類型 ID ct-1a68ck03fn98r 建立的 S3 儲存貯體屬性。

完整分類:管理 | 進階堆疊元件 | S3 儲存 | 更新

變更類型詳細資訊

變更類型 ID |

ct-1gi93jhvj28eg |

目前版本 |

5.0 |

預期的執行持續時間 |

60 分鐘 |

AWS 核准 |

必要 |

客戶核准 |

非必要 |

執行模式 |

自動化 |

其他資訊

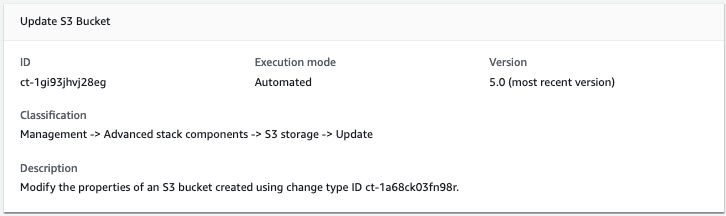

更新 S3 儲存體

AMS 主控台中此變更類型的螢幕擷取畫面:

運作方式:

導覽至建立 RFC 頁面:在 AMS 主控台的左側導覽窗格中,按一下 RFCs以開啟 RFCs清單頁面,然後按一下建立 RFC。

在預設的瀏覽變更類型檢視中選擇熱門的變更類型 (CT),或在依類別選擇檢視中選擇 CT。

依變更類型瀏覽:您可以在快速建立區域中按一下熱門的 CT,以立即開啟執行 RFC 頁面。請注意,您無法透過快速建立選擇較舊的 CT 版本。

若要排序 CTs,請使用卡片或資料表檢視中的所有變更類型區域。在任一檢視中,選取 CT,然後按一下建立 RFC 以開啟執行 RFC 頁面。如果適用,建立舊版選項會顯示在建立 RFC 按鈕旁。

依類別選擇:選取類別、子類別、項目和操作,如果適用,CT 詳細資訊方塊會開啟,其中包含使用較舊版本建立的選項。按一下建立 RFC 以開啟執行 RFC 頁面。

在執行 RFC 頁面上,開啟 CT 名稱區域以查看 CT 詳細資訊方塊。需要主旨 (如果您在瀏覽變更類型檢視中選擇 CT,則會為您填寫)。開啟其他組態區域以新增 RFC 的相關資訊。

在執行組態區域中,使用可用的下拉式清單或輸入必要參數的值。若要設定選用的執行參數,請開啟其他組態區域。

完成後,請按一下執行。如果沒有錯誤,RFC 成功建立的頁面會顯示已提交的 RFC 詳細資訊,以及初始的執行輸出。

開啟執行參數區域以查看您提交的組態。重新整理頁面以更新 RFC 執行狀態。或者,取消 RFC 或使用頁面頂端的選項建立 RFC 的副本。

運作方式:

使用內嵌建立 (您發出包含所有 RFC 和執行參數的

create-rfc命令) 或範本建立 (您建立兩個 JSON 檔案,一個用於 RFC 參數,另一個用於執行參數),並使用兩個檔案作為輸入發出create-rfc命令。此處說明這兩種方法。使用傳回的 RFC ID 提交 RFC:

aws amscm submit-rfc --rfc-id命令。ID監控 RFC:

aws amscm get-rfc --rfc-id命令。ID

若要檢查變更類型版本,請使用下列命令:

aws amscm list-change-type-version-summaries --filter Attribute=ChangeTypeId,Value=CT_ID

注意

您可以將任何CreateRfc參數與任何 RFC 搭配使用,無論它們是否為變更類型結構描述的一部分。例如,若要在 RFC 狀態變更時取得通知,請將此行新增至請求的 --notification "{\"Email\": {\"EmailRecipients\" : [\"email@example.com\"]}}" RFC 參數部分 (而非執行參數)。如需所有 CreateRfc 參數的清單,請參閱 AMS 變更管理 API 參考。

內嵌建立:

使用內嵌提供的執行參數發出建立 RFC 命令 (在內嵌提供執行參數時逸出引號),然後提交傳回的 RFC ID。例如,您可以將內容取代為如下內容:

僅具有必要參數的範例:

aws amscm create-rfc --title s3-bucket-update --change-type-id ct-1gi93jhvj28eg --change-type-version 5.0 --execution-parameters "{\"DocumentName\":\"AWSManagedServices-UpdateBucket\",\"Region\":\"us-east-1\",\"Parameters\":{\"BucketName\":\"mybucket\"}}"

包含所有參數的範例:

aws amscm create-rfc --title s3-bucket-update --change-type-id ct-1gi93jhvj28eg --change-type-version 5.0 --execution-parameters "{\"DocumentName\":\"AWSManagedServices-UpdateBucket\",\"Region\":\"us-east-1\",\"Parameters\":{\"BucketName\":\"mybucket\",\"ServerSideEncryption\":\"KmsManagedKeys\",\"KMSKeyId\":\"arn:aws:kms:ap-southeast-2:123456789012:key/9d5948f1-2082-4c07-a183-eb829b8d81c4\",\"Versioning\":\"Enabled\",\"IAMPrincipalsRequiringReadObjectAccess\":[\"arn:aws:iam::123456789012:user/myuser\",\"arn:aws:iam::123456789012:role/myrole\"],\"IAMPrincipalsRequiringWriteObjectAccess\":[\"arn:aws:iam::123456789012:user/myuser\",\"arn:aws:iam::123456789012:role/myrole\"],\"ServicesRequiringReadObjectAccess\":[\"rds.amazonaws.com\",\"ec2.amazonaws.com\",\"logs.ap-southeast-2.amazonaws.com\"],\"ServicesRequiringWriteObjectAccess\":[\"rds.amazonaws.com\",\"ec2.amazonaws.com\",\"logs.ap-southeast-2.amazonaws.com\"],\"EnforceSecureTransport\":\"True\",\"AccessAllowedIpRanges\":[\"1.0.0.0/24\",\"2.0.0.0/24\"]}}"

範本建立:

將此變更類型的執行參數 JSON 結構描述輸出至檔案;此範例會將其命名為 UpdateBucketParams.json.

aws amscm get-change-type-version --change-type-id "ct-1gi93jhvj28eg" --query "ChangeTypeVersion.ExecutionInputSchema" --output text > UpdateBucketParams.json修改並儲存 UpdateBucketParams 檔案。

包含所有參數的範例 (必須至少指定一個參數):

{ "DocumentName" : "AWSManagedServices-UpdateBucket", "Region": "us-east-1", "Parameters": { "BucketName": "mybucket", "ServerSideEncryption": "KmsManagedKeys", "KMSKeyId": "arn:aws:kms:ap-southeast-2:123456789012:key/9d5948f1-2082-4c07-a183-eb829b8d81c4", "Versioning": "Enabled", "IAMPrincipalsRequiringReadObjectAccess": [ "arn:aws:iam::123456789012:user/myuser", "arn:aws:iam::123456789012:role/myrole" ], "IAMPrincipalsRequiringWriteObjectAccess": [ "arn:aws:iam::123456789012:user/myuser", "arn:aws:iam::123456789012:role/myrole" ], "ServicesRequiringReadObjectAccess": [ "rds.amazonaws.com", "ec2.amazonaws.com", "logs.ap-southeast-2.amazonaws.com" ], "ServicesRequiringWriteObjectAccess": [ "rds.amazonaws.com", "ec2.amazonaws.com", "logs.ap-southeast-2.amazonaws.com" ], "EnforceSecureTransport": "True", "AccessAllowedIpRanges": [ "1.0.0.0/24", "2.0.0.0/24" ] } }具有必要參數的範例 (必須至少指定一個參數):

{ "DocumentName" : "AWSManagedServices-UpdateBucket", "Region": "us-east-1", "Parameters": { "BucketName": "mybucket", "IAMPrincipalsRequiringWriteObjectAccess": [ "arn:aws:iam::123456789012:role/roleA" ] } }如需產生的政策範例,請參閱 S3 儲存貯體建立產生政策的範例。

將 RFC 範本 JSON 檔案輸出至名為 UpdateBucketRfc.json:

aws amscm create-rfc --generate-cli-skeleton > UpdateBucketRfc.json修改並儲存 UpdateBucketRfc.json 檔案。例如,您可以將內容取代為如下內容:

{ "ChangeTypeVersion": "5.0", "ChangeTypeId": "ct-1gi93jhvj28eg", "Title": "S3-Bucket-Update-RFC" }建立 RFC,指定 UpdateBucketRfc 檔案和 UpdateBucketParams 檔案:

aws amscm create-rfc --cli-input-json file://UpdateBucketRfc.json --execution-parameters file://UpdateBucketParams.json您會在回應中收到新 RFC 的 ID,並使用它來提交和監控 RFC。在您提交之前,RFC 會保持在編輯狀態,不會啟動。

若要檢視 S3 儲存貯體或將物件載入其中,請查看執行輸出:使用

stack_id在 CloudFormation 主控台中檢視儲存貯體,使用 S3BucketName 在 Amazon S3 主控台中檢視儲存貯體。

注意

此逐步解說說明 ,並提供更新使用 SAmazon S3 S3 儲存貯體的範例命令。在該版本的變更類型中,AccessControl 參數已移除,並以特定參數取代,以允許指定的服務或 IAM 角色讀取或寫入存取。

若要進一步了解 Amazon S3,請參閱 Amazon Simple Storage Service 使用者指南

執行輸入參數

如需執行輸入參數的詳細資訊,請參閱 變更類型的結構描述 ct-1gi93jhvj28eg。

範例:必要參數

{ "DocumentName" : "AWSManagedServices-UpdateBucket", "Region": "us-east-1", "Parameters": { "BucketName": "mybucket" } }

範例:所有參數

{ "DocumentName" : "AWSManagedServices-UpdateBucket", "Region": "us-east-1", "Parameters": { "BucketName": "mybucket", "ServerSideEncryption": "KmsManagedKeys", "KMSKeyId": "arn:aws:kms:ap-southeast-2:123456789012:key/9d5948f1-2082-4c07-a183-eb829b8d81c4", "Versioning": "Enabled", "IAMPrincipalsRequiringReadObjectAccess": [ "arn:aws:iam::123456789012:user/myuser", "arn:aws:iam::123456789012:role/myrole" ], "IAMPrincipalsRequiringWriteObjectAccess": [ "arn:aws:iam::123456789012:user/myuser", "arn:aws:iam::123456789012:role/myrole" ], "ServicesRequiringReadObjectAccess": [ "rds.amazonaws.com", "ec2.amazonaws.com", "logs.ap-southeast-2.amazonaws.com" ], "ServicesRequiringWriteObjectAccess": [ "rds.amazonaws.com", "ec2.amazonaws.com", "logs.ap-southeast-2.amazonaws.com" ], "EnforceSecureTransport": "True", "AccessAllowedIpRanges": [ "1.0.0.0/24", "2.0.0.0/24" ], "Tags": [ "{\"Key\": \"foo\", \"Value\": \"bar\"}", "{ \"Key\": \"testkey\",\"Value\": \"testvalue\" }" ] } }