本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

使用 VMware HCX 將工作負載遷移至 Amazon EVS

部署 Amazon EVS 之後,您可以使用私有或公有網際網路連線來部署 VMware HCX,以便將工作負載遷移至 Amazon EVS。如需詳細資訊,請參閱 VMware HCX 使用者指南中的 VMware HCX 入門

重要

HCX 網際網路型遷移通常不建議用於:

-

對網路抖動或延遲敏感的應用程式。

-

時間關鍵 vMotion 操作。

-

具有嚴格效能需求的大規模遷移。

對於這些案例,我們建議您使用 HCX 私有連線。相較於以網際網路為基礎的連線,私有專用連線可提供更可靠的效能。

HCX 連線選項

您可以使用具有 AWS Direct Connect 或 Site-to-Site VPN 連線的私有連線,或使用公有連線,將工作負載遷移至 Amazon EVS。

根據您的情況和連線選項,您可能偏好使用公有或私有連線搭配 HCX。例如,某些網站可能有具有更高效能一致性的私有連線,但由於 VPN 加密或有限的連結速度,輸送量較低。同樣地,您可能具有高輸送量的公有網際網路連線,其效能差異更大。透過 Amazon EVS,您可以選擇使用最適合您的連線選項。

下表比較 HCX 私有與公有連線之間的差異。

| 私有連線 | 公有連線 |

|---|---|

|

概觀 |

概觀 |

|

僅使用 VPC 內的私有連線。您可以選擇使用 AWS Direct Connect 或 Site-to-Site VPN 搭配外部網路連線的傳輸閘道。 |

搭配彈性 IP 地址使用公有網際網路連線,無需專用私有連線即可啟用遷移。 |

|

最適合 |

最適合 |

|

|

|

主要優點 |

主要優點 |

|

|

|

重要考量事項 |

重要考量事項 |

|

|

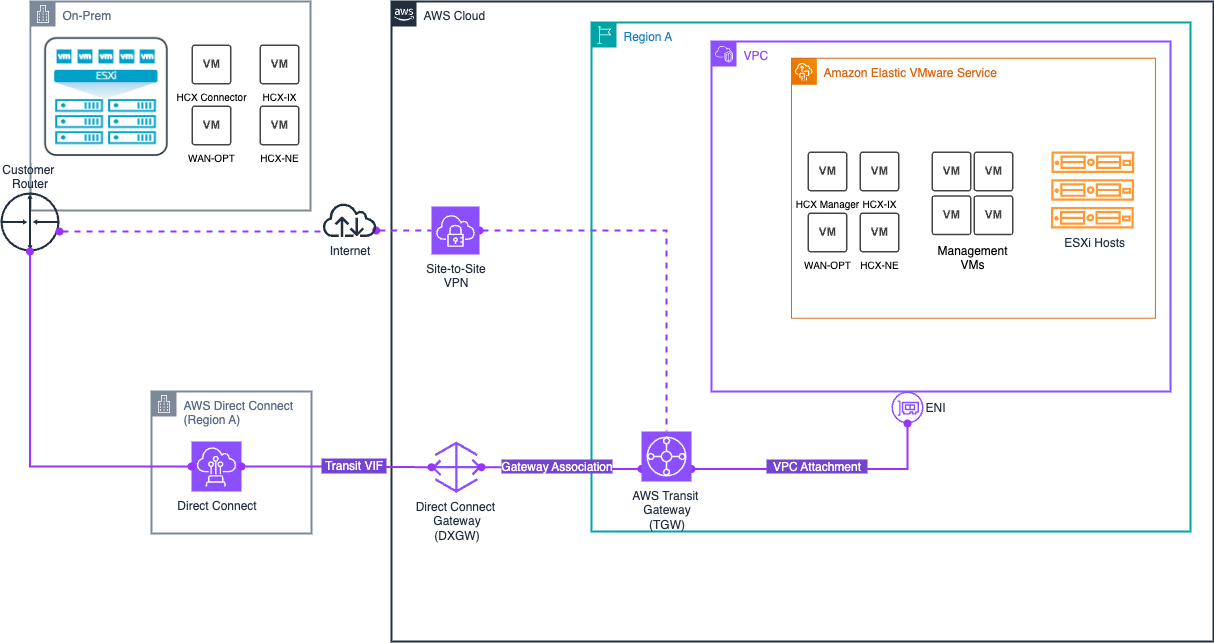

HCX 私有連線架構

HCX 私有連線解決方案整合了數個元件:

-

Amazon EVS 網路元件

-

僅使用私有 VLAN 子網路進行安全通訊,包括私有 HCX VLAN。

-

支援流量控制的網路 ACLs。

-

支援透過私有 VPC 路由伺服器進行路由的動態 BGP 傳播。

-

-

AWS 內部部署連線的受管網路傳輸選項

-

AWS Direct Connect + AWS Transit Gateway 可讓您透過私有專用連線,將內部部署網路連線至 Amazon EVS。如需詳細資訊,請參閱 AWS Direct Connect + AWS Transit Gateway。

-

AWS Site-to-Site VPN + AWS Transit Gateway 提供在遠端網路與透過網際網路的傳輸閘道之間建立 IPsec VPN 連線的選項。如需詳細資訊,請參閱 AWS Transit Gateway + AWS Site-to-Site VPN。

-

注意

Amazon EVS 不支援透過 AWS Direct Connect 私有虛擬介面 (VIF) 或透過直接終止至底層 VPC AWS Site-to-Site VPN 連線進行連線。

下圖說明 HCX 私有連線架構,示範如何使用 AWS Direct Connect 和 Site-to-Site VPN 搭配傳輸閘道,透過私有專用連線啟用安全工作負載遷移。

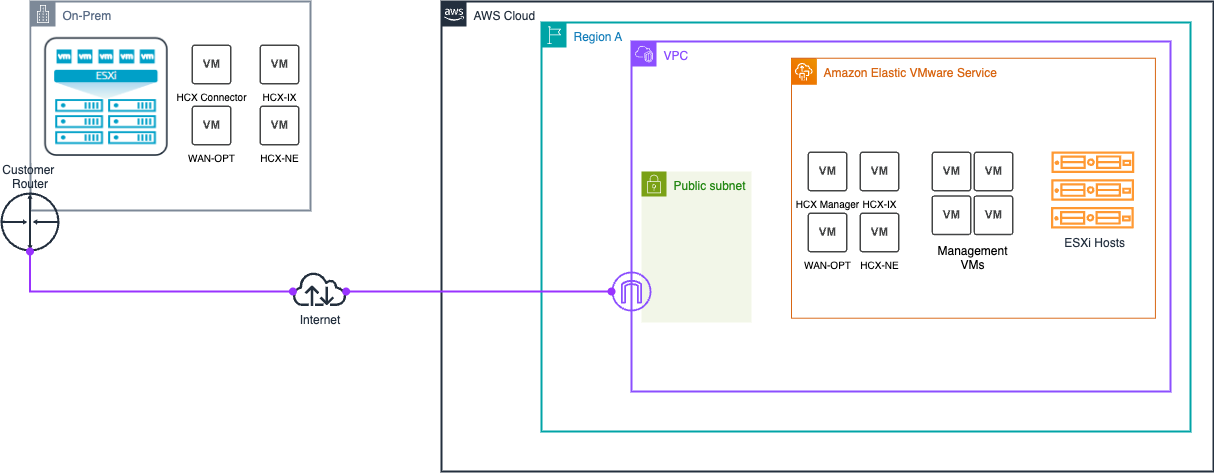

HCX 網際網路連線架構

HCX 網際網路連線解決方案包含數個共同運作的元件:

-

Amazon EVS 網路元件

-

使用隔離的公有 HCX VLAN 子網路來啟用 Amazon EVS 與內部部署 HCX 設備之間的網際網路連線。

-

支援流量控制的網路 ACLs。

-

支援透過公有 VPC 路由伺服器進行路由的動態 BGP 傳播。

-

-

IPAM 和公有 IP 管理

-

Amazon VPC IP Address Manager (IPAM) 會從 Amazon 擁有的公有 IPAM 集區管理公有 IPv4 地址配置。

-

次要 VPC CIDR 區塊 (/28) 從 IPAM 集區配置,建立與主要 VPC CIDR 分開的隔離公有子網路。

-

如需詳細資訊,請參閱設定 HCX 公有網際網路連線。

下圖說明 HCX 網際網路連線架構。

HCX 遷移設定

本教學課程說明如何設定 VMware HCX 將工作負載遷移至 Amazon EVS。

先決條件

將 VMware HCX 與 Amazon EVS 搭配使用之前,請確定已符合 HCX 先決條件。如需詳細資訊,請參閱VMware HCX 先決條件。

重要

Amazon EVS 對 HCX 公有網際網路連線有獨特的要求。

如果您需要 HCX 公有連線,您必須符合下列要求:

-

使用網路遮罩長度下限為 /28 的 CIDR 建立 IPAM 和公有 IPv4 IPAM 集區。

-

從 IPAM 集區為 HCX Manager 和 HCX Interconnect (HCX-IX) 設備配置至少兩個彈性 IP 地址 (EIPs)。為您需要部署的每個 HCX 網路設備配置額外的彈性 IP 地址。

-

將公有 IPv4 CIDR 區塊新增為 VPC 的額外 CIDR。

如需詳細資訊,請參閱HCX 網際網路連線設定。

檢查 HCX VLAN 子網路的狀態

系統會為 HCX 建立 VLAN,做為標準 Amazon EVS 部署的一部分。請依照下列步驟檢查 HCX VLAN 子網路是否已正確設定。

範例

檢查 HCX VLAN 子網路是否與網路 ACL 相關聯

請依照下列步驟檢查 HCX VLAN 子網路是否與網路 ACL 相關聯。如需網路 ACL 關聯的詳細資訊,請參閱 建立網路 ACL 以控制 Amazon EVS VLAN 子網路流量。

重要

如果您是透過網際網路連線,則將彈性 IP 地址與 VLAN 建立關聯可提供該 VLAN 上所有資源的直接網際網路存取。確保您已設定適當的網路存取控制清單,以根據您的安全需求來限制存取。

重要

EC2 安全群組無法在連接到 Amazon EVS VLAN 子網路的彈性網路介面上運作。若要控制往返 Amazon EVS VLAN 子網路的流量,您必須使用網路存取控制清單 (ACL)。

範例

檢查 EVS VLAN 子網路是否明確與路由表相關聯

Amazon EVS 要求所有 EVS VLAN 子網路都必須明確與 VPC 中的路由表建立關聯。對於 HCX 網際網路連線,您的 HCX 公有 VLAN 子網路必須與 VPC 中路由至網際網路閘道的公有路由表明確關聯。請依照下列步驟檢查明確的路由表關聯。

範例

(對於 HCX 網際網路連線) 檢查 EIPs是否與 HCX VLAN 子網路相關聯

對於您部署的每個 HCX 網路設備,您必須擁有與 HCX 公有 VLAN 子網路相關聯的 IPAM 集區中的 EIP。您必須為 HCX Manager 和 HCX Interconnect (HCX-IX) 設備建立至少兩個 EIPs 與 HCX 公有 VLAN 子網路的關聯。請依照下列步驟檢查是否存在必要的 EIP 關聯。

重要

如果您未從 IPAM 集區將至少兩個 EIPs 與 HCX 公有 VLAN 子網路建立關聯,HCX 公有網際網路連線會失敗。

注意

您無法將公有 IPAM CIDR 區塊的前兩個 EIPs 或最後一個 EIP 與 VLAN 子網路建立關聯。這些 EIPs會保留為網路、預設閘道和廣播地址。如果您嘗試將這些 EIPs與 VLAN 子網路建立關聯,Amazon EVS 會擲回驗證錯誤。

範例

使用 HCX 公有上行 VLAN ID 建立分散式連接埠群組

前往 vSphere 用戶端界面,並依照新增分散式連接埠群組

在 vSphere 用戶端界面內設定容錯回復時,請確定 uplink1 是作用中上行連結,而 uplink2 是待命上行連結,以啟用作用中/待命容錯移轉。針對 vSphere Client 介面中的 VLAN 設定,輸入您先前識別的 HCX VLAN ID。

(選用) 設定 HCX WAN 最佳化

注意

HCX 4.11.3 不再提供 WAN 最佳化功能。如需詳細資訊,請參閱 HCX 4.11.3 版本備註。

HCX WAN 最佳化服務 (HCX-WO) 透過套用資料縮減和 WAN 路徑調節等 WAN 最佳化技術,改善私有線路或網際網路路徑的效能特性。對於無法專用 10Gbit 路徑進行遷移的部署,建議使用 HCX WAN 最佳化服務。在 10Gbit 中,使用 WAN 最佳化的低延遲部署可能無法改善遷移效能。如需詳細資訊,請參閱 VMware HCX 部署考量事項和最佳實務

HCX WAN 最佳化服務會與 HCX WAN Interconnect 服務設備 (HCX-IX) 一起部署。HCX-IX 負責企業環境與 Amazon EVS 環境之間的資料複寫。

若要搭配 Amazon EVS 使用 HCX WAN 最佳化服務,您需要在 HCX VLAN 子網路上使用分散式連接埠群組。使用先前步驟中建立的分散式連接埠群組。

(選用) 啟用 HCX 行動性最佳化網路

HCX Mobility Optimized Networking (MON) 是 HCX Network Extension Service 的一項功能。啟用 MON 的網路擴充功能可在 Amazon EVS 環境中啟用選擇性路由,藉此改善遷移虛擬機器的流量流程。MON 可讓您在延伸第 2 層網路時,設定將工作負載流量遷移至 Amazon EVS 的最佳路徑,避免經過來源閘道的長往返網路路徑。此功能適用於所有 Amazon EVS 部署。如需詳細資訊,請參閱 VMware HCX 使用者指南中的設定行動最佳化網路

重要

重要

啟用 HCX MON 之前,請確定您已在 NSX 界面中設定目的地網路 CIDR 的路由重新分佈。如需詳細資訊,請參閱 VMware NSX 文件中的設定 BGP 和路由重新分佈

驗證 HCX 連線

VMware HCX 包含內建診斷工具,可用於測試連線能力。如需詳細資訊,請參閱《VMware HCX 使用者指南》中的 VMware HCX 故障診斷