協助改進此頁面

本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

若要為本使用者指南貢獻內容,請點選每個頁面右側面板中的在 GitHub 上編輯此頁面連結。

本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

使用自訂聯網在替代子網路中部署 Pod

適用於:包含 Amazon EC2 執行個體的 Linux IPv4 Fargate 節點、Linux 節點

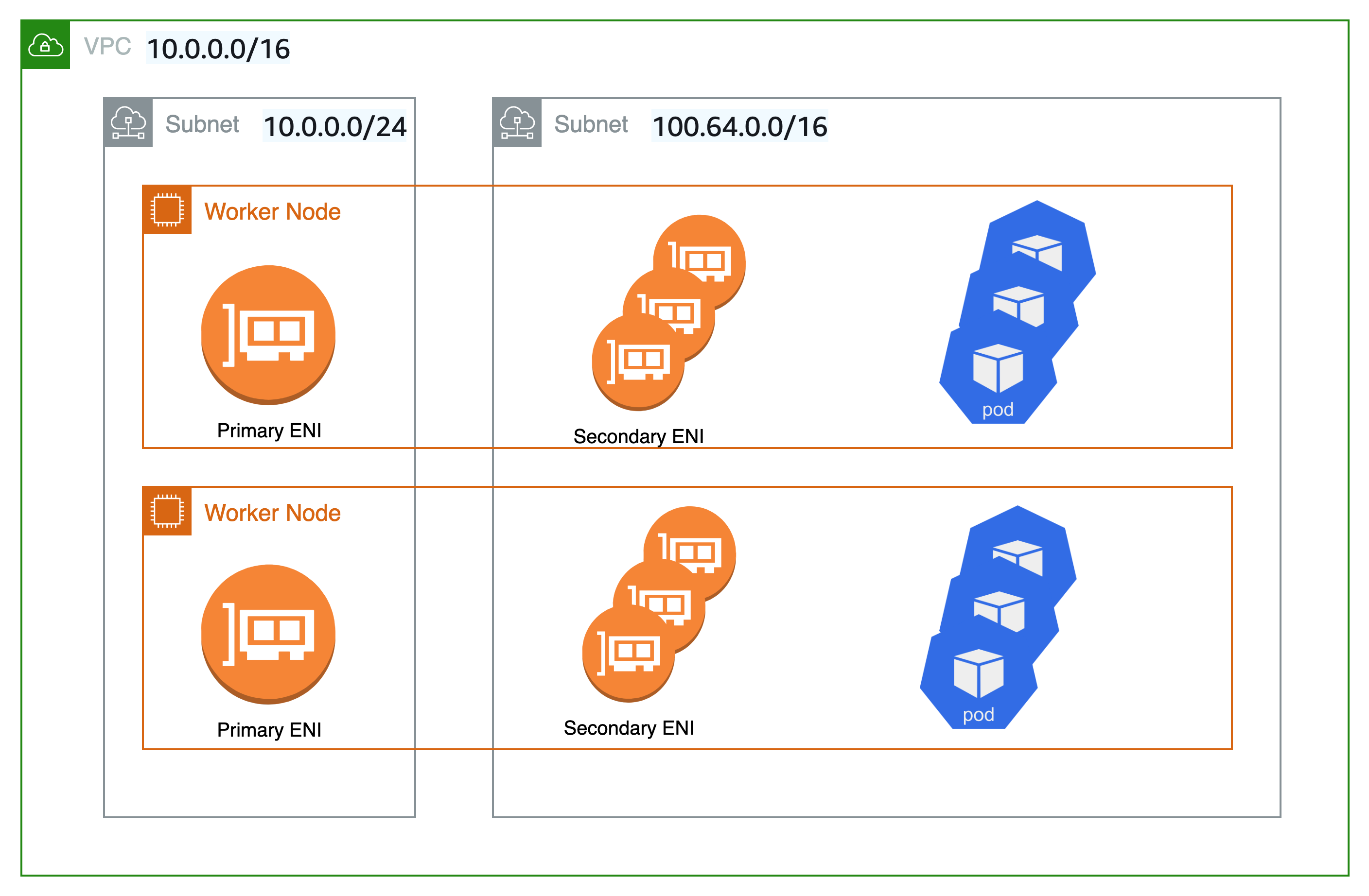

預設情況下,當 Kubernetes 專用 Amazon VPC CNI 外掛程式為您的 Amazon EC2 節點建立次要彈性網路介面 (網路介面) 時,會在與節點的主網路介面相同的子網路中建立這些介面。它還會將與主網路介面關聯的相同安全群組關聯至次要網路介面。由於以下一或多個原因,您可能希望外掛程式在不同子網中建立次要網路介面,或者希望將不同的安全群組與次要網路介面關聯 (或者兩者兼具):

-

主網路介面所在的子網路中可用的

IPv4位址數量有限。這可能會限制您可以在子網路中建立的 Pod 數量。如果為次要網路介面使用不同的子網路,您可以增加可用於 Pod 的IPv4位址的數量。 -

基於安全考量,您的 Pod 可能需使用節點之主要網路介面以外的其他子網路或安全群組。

-

將節點設定在公有子網路,並將 Pod 放置在私有子網路。與公有子網相關聯的路由表包括網際網路閘道的路由。與私有子網路相關聯的路由表不會包含網際網路閘道的路由。

提示

您也可以直接將新的或現有的子網路新增到 Amazon EKS 叢集,而無需使用自訂聯網。如需詳細資訊,請參閱 從管理主控台將現有 VPC 子網路新增至 Amazon EKS 叢集。

考量事項

以下是使用該功能的考量事項。

-

啟用自訂聯網後,不會將指派給主網路介面的 IP 位址指派給 Pod。僅有來自次要網路介面的 IP 位址會指派給 Pod。

-

如果您的叢集使用

IPv6系列,您無法使用自訂聯網。 -

如果您計劃僅使用自訂聯網來協助緩解

IPv4地址耗盡的情況,則可以改為使用IPv6系列來建立叢集。如需詳細資訊,請參閱 了解叢集、Pod 與服務的 IPv6 位址。 -

即使部署到為次要網路介面指定的子網路的 Pod 可以使用與節點的主網路介面不同的子網路和安全群組,但子網路和安全群組仍須與節點位於同一 VPC 中。

-

對於 Fargate,子網路是透過 Fargate 設定檔控制的。如需詳細資訊,請參閱 定義哪些 Pod 在啟動時會使用 AWS Fargate。