本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

Amazon Bedrock API 金鑰的運作方式

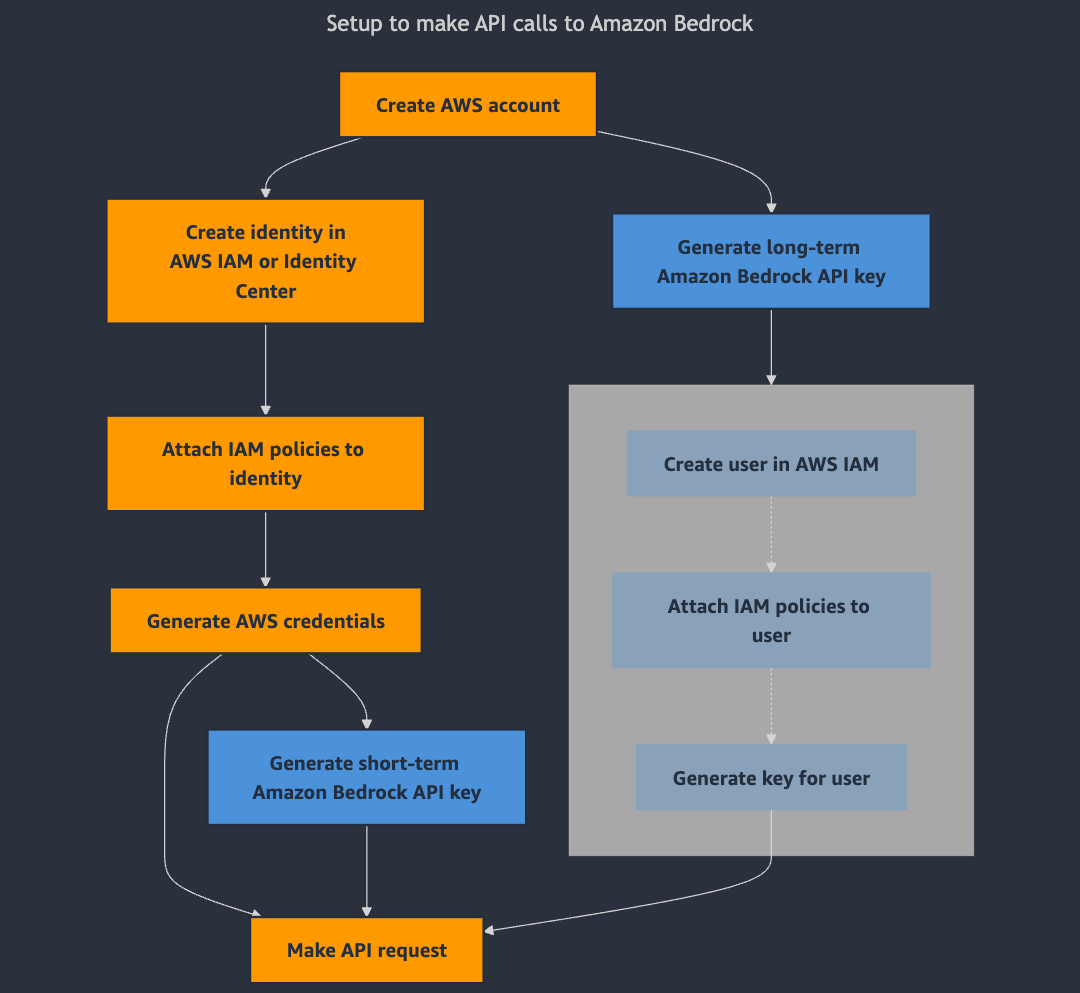

下圖比較了取得憑證的預設流程和使用 Amazon Bedrock API 金鑰的流程:

圖表中最左側的流程顯示在 AWS IAM Identity Center或 IAM 中建立身分的預設程序。透過此程序,您可以將 IAM 政策連接至該身分,以提供執行 API 操作的許可,然後為該身分產生一般 AWS 憑證。然後,您可以使用憑證在 AWS 中進行 API 呼叫。

藍色節點表示要向 Amazon Bedrock 特別驗證的另外兩個流程。這兩個流程都涉及建立 Amazon Bedrock API 金鑰,您可以使用該金鑰對 Amazon Bedrock 動作進行驗證。您可以產生下列金鑰類型:

-

短期金鑰 – 允許暫時存取 Amazon Bedrock 的安全選項。

短期金鑰具有下列屬性:

-

有效期限為下列值中較短者:

-

12 小時

-

由 IAM 主體產生,用於產生金鑰的工作階段持續時間。

-

-

繼承用於產生金鑰之主體所連接的許可。

-

只能在產生金鑰的 AWS 區域中使用。

-

-

長期金鑰 – 建議僅用於探索 Amazon Bedrock。您可以設定金鑰的到期時間。產生長期金鑰時,它會在底層建立一個屬於您的 IAM 使用者、連接您選取的 IAM 政策,並將金鑰與使用者建立關聯。產生金鑰後,您可以使用 IAM 服務來修改 IAM 使用者的許可。

警告

我們強烈建議限縮將 Amazon Bedrock API 金鑰用於探索 Amazon Bedrock 的用途。當您準備好將 Amazon Bedrock 納入具有更高安全需求的應用程式時,應該切換到短期憑證。如需詳細資訊,請參閱《IAM 使用者指南》中的長期存取金鑰的替代方案。