本文属于机器翻译版本。若本译文内容与英语原文存在差异,则一律以英文原文为准。

数据加密

数据加密是指保护静态数据和传输中的数据。KMS keys在传输过程中,您可以使用Amazon S3托管密钥或静态密钥以及标准传输层安全 (TLS) 来保护数据。

静态加密

Amazon Transcribe使用默认Amazon S3密钥 (SSE-S3) 对存储在存储桶中的Amazon S3笔录进行服务器端加密。

使用该StartTranscriptionJob操作时,您可以指定自己的操作KMS key来加密转录作业的输出。

Amazon Transcribe使用使用默认密钥加密的Amazon EBS卷。

传输中加密

Amazon Transcribe使用带有AWS证书的 TLS 1.2 对传输中的数据进行加密。这包括流式转录。

密钥管理

Amazon Transcribe与配合使用KMS keys,为您的数据提供增强的加密。使用Amazon S3,您可以在创建转录作业时对输入媒体进行加密。与集成AWS KMS允许对StartTranscriptionJob请求的输出进行加密。

如果未指定KMS key,则使用默认Amazon S3密钥 (SSE-S3) 对转录作业的输出进行加密。

有关的更多信息AWS KMS,请参阅《AWS Key Management Service开发人员指南》。

要对转录作业的输出进行加密,您可以选择使用KMS key用于发出请求的AWS 账户,还是使用KMS key来自其他AWS 账户请求的。

如果未指定KMS key,则使用默认Amazon S3密钥 (SSE-S3) 对转录作业的输出进行加密。

启用输出加密:

-

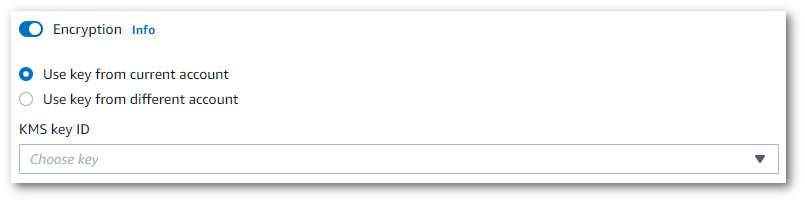

在输出数据下,选择加密。

-

选择KMS key是来自AWS 账户你当前使用的,还是来自其他的AWS 账户。如果要使用当前密钥AWS 账户,请从 KMS keyID 中选择密钥。如果您使用的是其他密钥AWS 账户,则必须输入该密钥的 ARN。要使用其他密钥AWS 账户,调用者必须拥有对的

kms:Encrypt权限KMS key。有关更多信息,请参阅创建密钥策略。

要在 API 中使用输出加密,必须KMS key使用StartCallAnalyticsJobStartMedicalTranscriptionJob、或StartTranscriptionJob操作的OutputEncryptionKMSKeyId参数来指定您的。

如果使用位于当前的密钥AWS 账户,则可以通过以下四种KMS key方式之一来指定您的:

-

使用KMS key身份证本身。例如

1234abcd-12ab-34cd-56ef-1234567890ab。 -

使用别名作为 KMS key ID。例如

alias/ExampleAlias。 -

使用亚马逊资源名称 (ARN) 作为 ID。KMS key例如

arn:aws:kms:region:account-ID:key/1234abcd-12ab-34cd-56ef-1234567890ab。 -

使用 ARN 作为别名。KMS key例如

arn:aws:kms:region:account-ID:alias/ExampleAlias。

如果使用与当前密钥AWS 账户不同的密钥AWS 账户,则可以通过以下两种KMS key方式之一来指定:

-

使用 ARN 作为身份证。KMS key例如

arn:aws:kms:region:account-ID:key/1234abcd-12ab-34cd-56ef-1234567890ab。 -

使用 ARN 作为别名。KMS key例如

arn:aws:kms:region:account-ID:alias/ExampleAlias。

请注意,发出请求的实体必须拥有使用指定 KMS key的权限。

AWS KMS加密上下文

AWS KMS加密上下文是纯文本、非秘密密钥:值对的映射。此地图表示其他经过身份验证的数据,称为加密上下文对,它们为您的数据提供了额外的安全层。 Amazon Transcribe需要对称加密密钥才能将转录输出加密到客户指定的Amazon S3存储桶中。要了解更多信息,请参阅 AWS KMS 中的非对称密钥。

创建加密上下文对时,请勿包含敏感信息。加密上下文不是秘密的——它在你的CloudTrail日志中以纯文本形式可见(因此你可以用它来识别和分类你的加密操作)。

加密上下文对可以包含特殊字符,如下划线 (_)、短划线 (-)、斜杠(/、\)和冒号 (:)。

提示

将加密上下文对中的值与正在加密的数据关联会很有用。尽管此操作并非必需,但我们建议您使用与加密内容相关的非敏感元数据,例如文件名、标头值或未加密的数据库字段。

要通过 API 使用输出加密,请设置 StartTranscriptionJob 操作的 KMSEncryptionContext 参数。为了为输出加密操作提供加密上下文,OutputEncryptionKMSKeyId 参数必须引用对称的 KMS key ID。

您可以将AWS KMS条件密钥与IAM策略配合使用,KMS key根据加密操作请求中使用的加密上下文来控制对称加密的访问权限。有关加密上下文策略的示例,请参阅 AWS KMS 加密上下文策略。

使用加密上下文是可选操作,但建议使用。有关更多信息,请参阅加密上下文。