As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Arquiteturas de referência usando conectores SFTP

Esta seção lista os materiais de referência que estão disponíveis para configurar fluxos de trabalho automatizados de transferência de arquivos usando conectores SFTP. Você pode criar suas próprias arquiteturas orientadas a eventos usando os eventos do conector SFTP na Amazon EventBridge, para orquestrar entre sua ação de transferência de arquivos e as ações de pré e pós-processamento na Amazon. AWS

Publicações no blog

A postagem de blog a seguir fornece uma arquitetura de referência para criar um fluxo de trabalho de MFT usando conectores SFTP, incluindo criptografia de arquivos usando PGP antes de enviá-los para um servidor SFTP remoto usando conectores SFTP: Arquitetando transferências de arquivos gerenciadas seguras e compatíveis com conectores SFTP e criptografia

Workshops

-

O workshop a seguir fornece laboratórios práticos para configurar conectores SFTP e usar seus conectores para enviar ou recuperar arquivos de servidores SFTP remotos: workshop Transfer Family

- SFTP. -

Este vídeo fornece um resumo desse workshop.

Soluções

AWS Transfer Family fornece as seguintes soluções:

-

A solução de sincronização de transferência de arquivos

fornece uma arquitetura de referência para automatizar o processo de sincronização de diretórios SFTP remotos, incluindo estruturas de pastas inteiras, com seus buckets locais do Amazon S3 usando um conector SFTP. Ele orquestra o processo de listar diretórios remotos, detectar alterações e transferir arquivos novos ou modificados. -

Serverlessland - A transferência seletiva de arquivos entre o servidor SFTP remoto e o S3; o uso AWS Transfer Family

fornece um padrão de amostra para listar arquivos armazenados em locais remotos de SFTP e transferir arquivos seletivos para o Amazon S3.

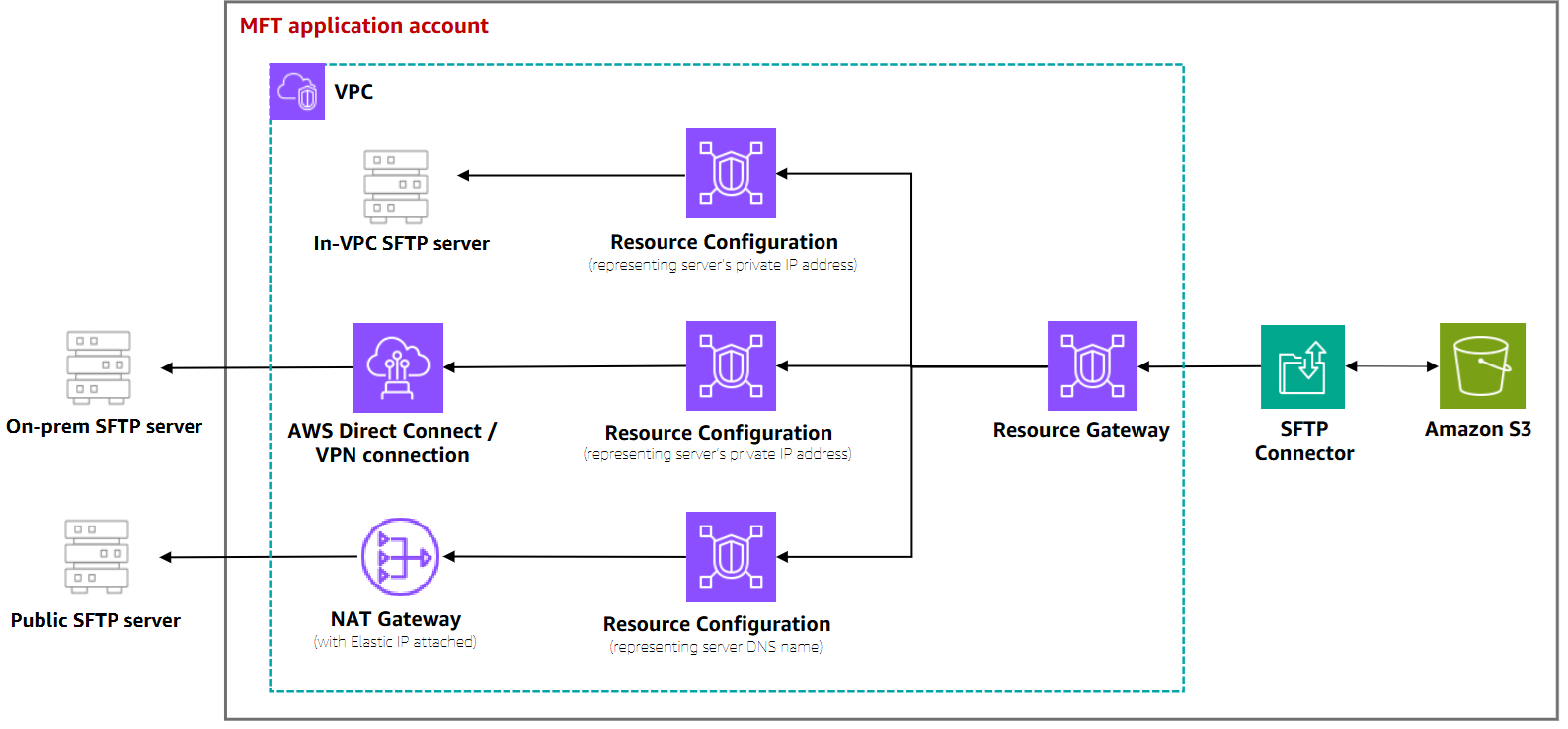

Arquiteturas de referência de VPC

As arquiteturas de referência a seguir mostram padrões comuns para a implantação de conectores SFTP habilitados para VPC_Lattice. Esses exemplos ajudam você a entender onde os recursos do VPC Lattice precisam ser criados em sua arquitetura geral. AWS

Conta única com infraestrutura de saída compartilhada

Nessa arquitetura, a infraestrutura de saída (NAT Gateway, túnel VPN ou Direct Connect) é configurada em uma VPC na mesma conta dos conectores SFTP. Todos os conectores podem compartilhar o mesmo Resource Gateway e o NAT Gateway.

Esse padrão é ideal quando:

-

Todos os conectores SFTP são gerenciados em um único Conta da AWS

-

A infraestrutura de saída é configurada em uma VPC dentro da mesma conta que seus conectores SFTP

Conta cruzada com infraestrutura de saída centralizada

Nessa arquitetura, a infraestrutura de saída (NAT Gateway, túnel VPN, Direct Connect ou Firewalls B2B) é configurada em uma conta de saída central gerenciada pela equipe de rede. Os conectores SFTP são criados na conta do aplicativo MFT gerenciada pela equipe de administração do MFT. A rede entre contas é estabelecida usando o Transit Gateway para respeitar as regras de rede existentes.

Esse padrão é ideal quando:

-

A infraestrutura de rede é gerenciada por uma equipe separada em uma conta dedicada

-

Você tem rotas existentes (como AWS Transit Gateway ) entre a conta em que os conectores SFTP são criados e a conta em que a infraestrutura de saída está configurada. Os conectores SFTP poderão aproveitar suas rotas existentes conectando as duas contas.

-

Controles de segurança centralizados e firewalls B2B são necessários

-

Você precisa manter a separação de tarefas entre as equipes de rede e de aplicativos