As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Como configurar a propagação de identidade confiável com o Amazon EMR Studio

O procedimento a seguir orienta você na configuração do Amazon EMR Studio para a propagação confiável de identidade em consultas em grupos de trabalho do Amazon Athena ou clusters do Amazon EMR que executam o Apache Spark.

Pré-requisitos

Antes de começar este tutorial, você precisará configurar o seguinte:

-

Ative o IAM Identity Center. A instância de organização é recomendada. Para obter mais informações, consulte Pré-requisitos e considerações.

-

Provisione os usuários e grupos da fonte de identidades no IAM Identity Center.

Para concluir a configuração da propagação de identidade confiável do Amazon EMR Studio, o administrador do EMR Studio deve executar as seguintes etapas.

Etapa 1. Criar os perfis do IAM exigidos para o EMR Studio

Nesta etapa, o administrador do Amazon EMR Studio cria um perfil de serviço do IAM e um perfil de usuário do IAM para o EMR Studio.

Crie um perfil de serviço do EMR Studio — O EMR Studio assume esse perfil do IAM para gerenciar com segurança espaços de trabalho e notebooks, conectar-se a clusters e lidar com interações de dados.

-

Navegue até o console do IAM (https://console.aws.amazon.com/iam/

) e crie uma função do IAM. -

Selecione AWS service (Serviço da AWS) como entidade confiável e, em seguida, escolha Amazon EMR. Anexe as políticas a seguir para definir as permissões e a relação de confiança do perfil.

Para usar essas políticas, substitua a política

italicized placeholder textno exemplo por suas próprias informações. Para obter instruções adicionais, consulte Criar uma política ou Editar uma política.Para obter uma referência de todas as permissões de perfil de serviço, consulte Permissões de perfil de serviço do EMR Studio.

-

Crie um perfil de usuário do EMR Studio para autenticação do IAM Identity Center — o EMR Studio assume esse perfil quando um usuário faz login pelo IAM Identity Center para gerenciar espaços de trabalho, clusters do EMR, tarefas e repositórios git. Esse perfil é usado para iniciar o fluxo de trabalho de propagação de identidade confiável.

nota

A função de usuário do EMR Studio não precisa incluir permissões para acessar as localizações das tabelas no Amazon S3 no Catálogo. AWS Glue AWS Lake Formation as permissões e as localizações registradas dos lagos serão usadas para receber permissões temporárias.

O exemplo de política a seguir pode ser usado em um perfil que permite que um usuário do EMR Studio use grupos de trabalho do Athena para executar consultas.

A política de confiança a seguir permite que o EMR Studio assuma o perfil:

nota

Permissões adicionais são necessárias para aproveitar os EMR Studio Workspaces e os EMR Notebooks. Consulte Criar políticas de permissões para usuários do EMR Studio para obter mais informações.

Você pode encontrar essas informações nos seguintes links:

Etapa 2. Criar e configurar o EMR Studio

Nesta etapa, você criará um Amazon EMR Studio no console do EMR Studio e usará os perfis do IAM que você criou em Etapa 1. Criar os perfis do IAM exigidos para o EMR Studio.

-

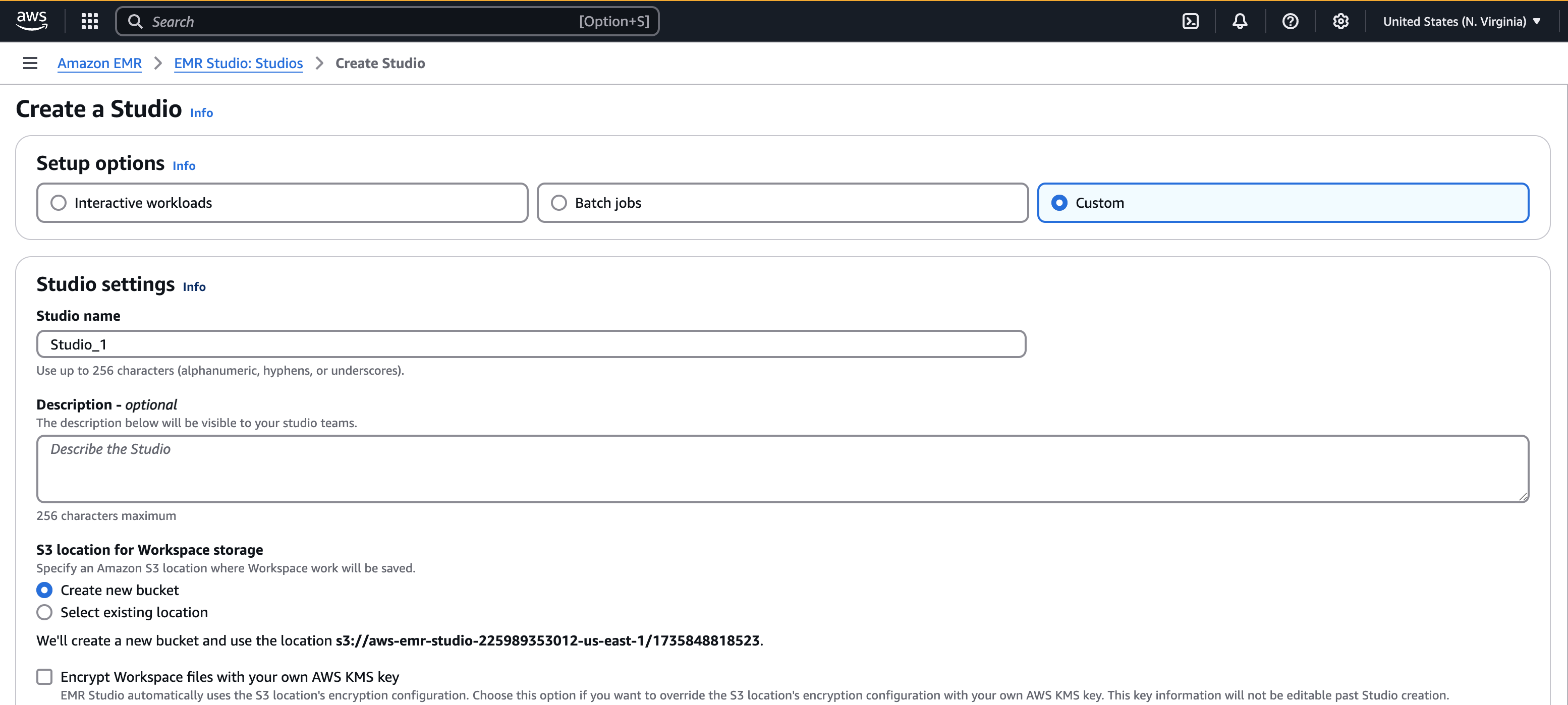

Navegue até o console do EMR Studio, selecione Criar Studio e a opção Configuração personalizada. Você pode criar um bucket S3 ou novo usar um existente. Você pode marcar a caixa Criptografar arquivos do espaço de trabalho com as próprias chaves KMS. Para obter mais informações, consulte AWS Key Management Service.

-

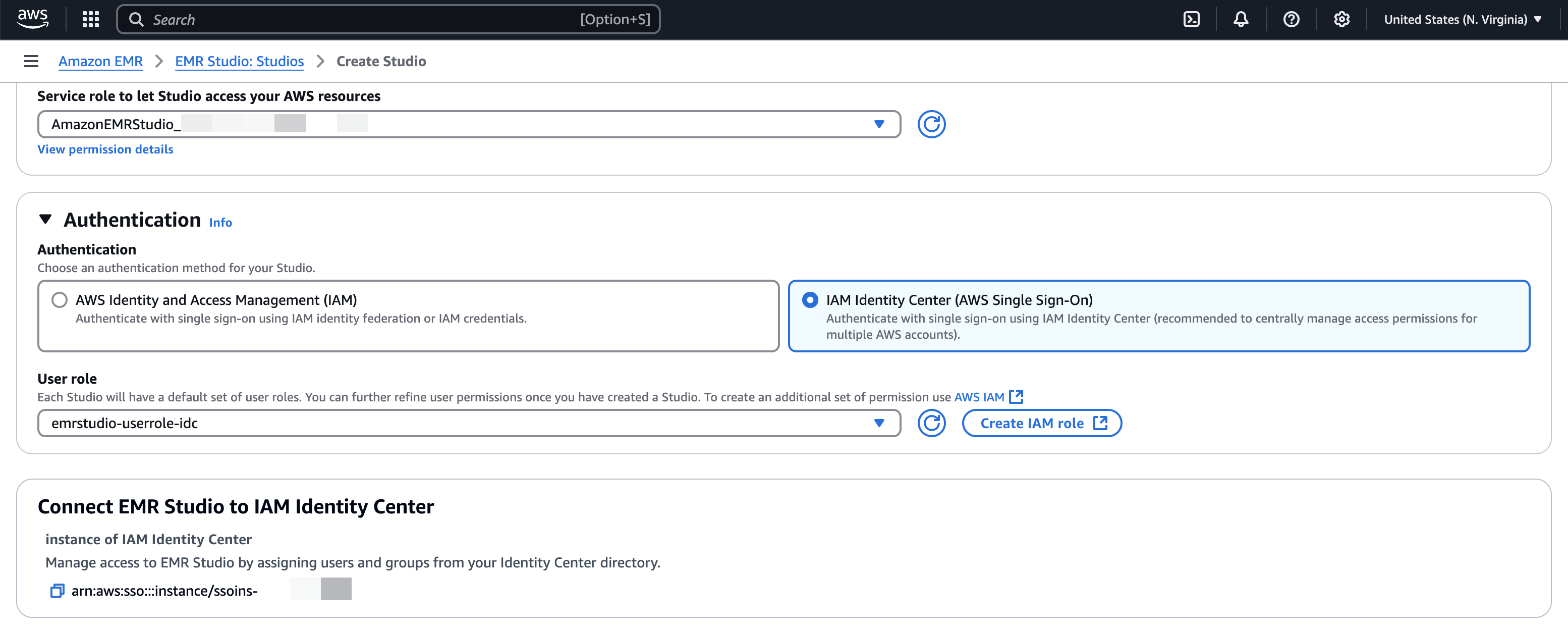

Em Perfil de serviço para permitir que o Studio acesse os recursos, selecione um perfil de serviço criado em Etapa 1. Criar os perfis do IAM exigidos para o EMR Studio no menu.

-

Escolha IAM Identity Center em Autenticação. Selecione o perfil de usuário criado em Etapa 1. Criar os perfis do IAM exigidos para o EMR Studio.

-

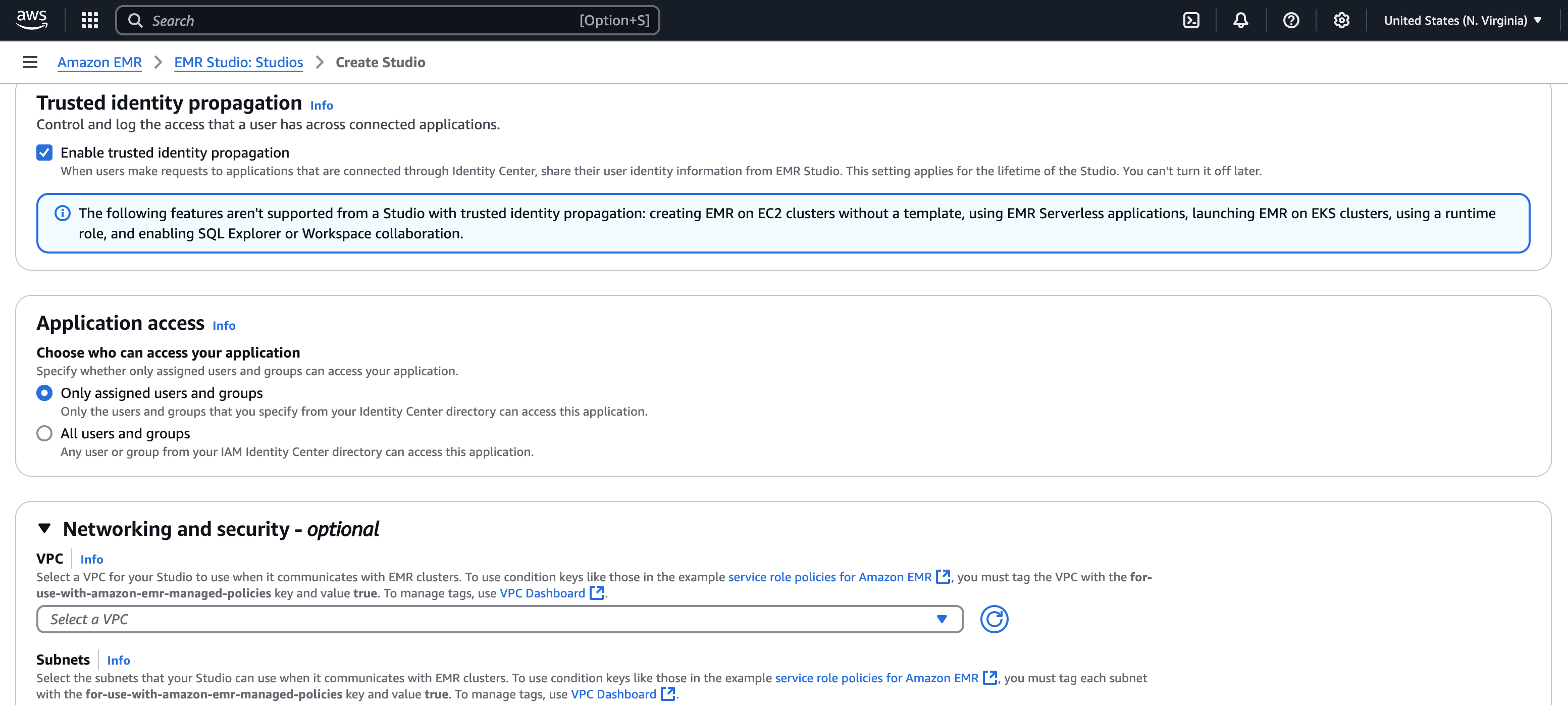

Marque a caixa Propagação de identidade confiável. Escolha Somente usuários e grupos atribuídos na seção Acesso à aplicação, o que permitirá que você conceda somente usuários e grupos autorizados a acessar este studio.

-

(Opcional) — Você pode configurar a VPC e a sub-rede se estiver usando este Studio com clusters do EMR.

-

Revise todos os detalhes e selecione Criar Studio.

-

Depois de configurar um cluster do WorkGroup Athena ou do EMR, faça login na URL do Studio para:

-

Executar consultas do Athena com o Editor de Consultas.

-

Execute as tarefas do Spark no espaço de trabalho usando o caderno Jupyter.

-