As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Otimizar: automatize e itere suas operações de segurança na nuvem

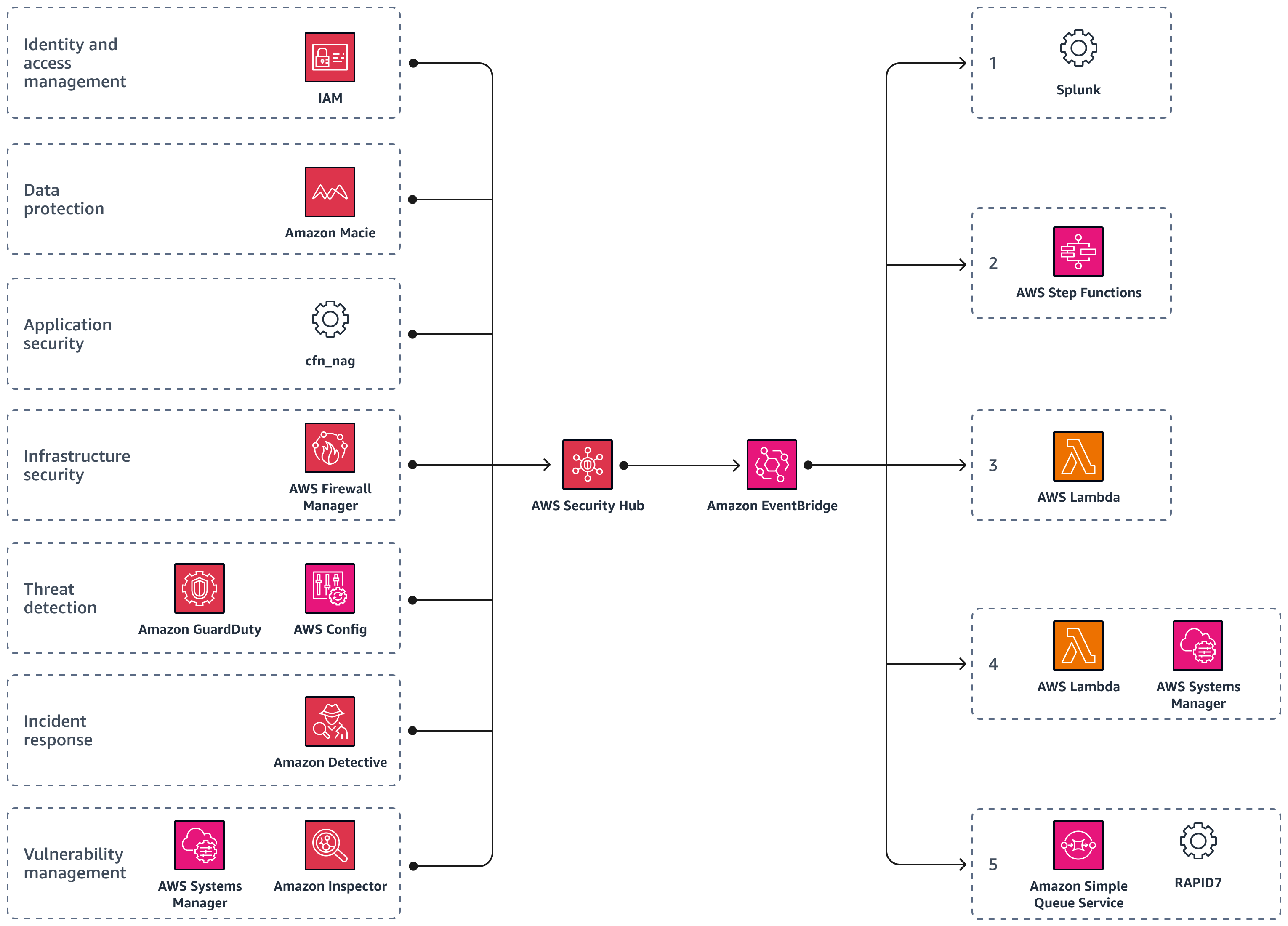

Na etapa de otimização, você automatiza suas operações de segurança. Assim como os estágios de rastreamento e caminhada, você pode usar AWS Security Hub CSPM durante o estágio de execução para obter automação e iteração. A imagem a seguir mostra como o CSPM do Security Hub pode acionar uma EventBridge regra personalizada da Amazon que define ações automáticas a serem tomadas em relação a descobertas e insights específicos. Para obter mais informações, consulte Automações na documentação do CSPM do Security Hub.

Ao usar o Security Hub CSPM como um hub central de automação, você também pode encaminhar atividades para o. Splunk

Confira abaixo um exemplo de ações automatizadas repetidas, conforme exibido na imagem anterior:

-

Use o Splunk para detectar atividades questionáveis.

-

Use o Step Functions para coletar logs, revogar o acesso, colocar em quarentena e obter snapshots forenses.

-

Use uma EventBridge regra para iniciar uma função Lambda que coloca em quarentena, tira instantâneos forenses e substitui servidores comprometidos por uma imagem dourada.

-

Inicie uma função do Lambda que usa o Systems Manager para remediar e aplicar patches em todo o restante do ambiente.

-

Inicie uma mensagem do Amazon SQS que usa o scanner Rapid7

para escanear e validar se o AWS recurso está seguro.

Para obter mais informações, consulte Como automatizar a resposta a incidentes nas instâncias do Nuvem AWS EC2