As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Como conectar uma instância do Amazon EC2 a um cluster do Amazon Neptune na mesma VPC

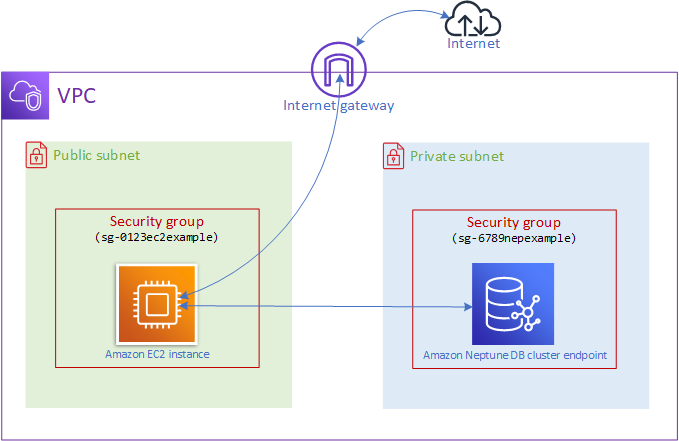

Uma das maneiras mais comuns de se conectar a um banco de dados do Neptune é usando uma instância do Amazon EC2 na mesma VPC do cluster de banco de dados do Neptune. Por exemplo, a instância do EC2 pode estar executando um servidor web que se conecte à Internet. Nesse caso, somente a instância do EC2 tem acesso ao cluster de banco de dados do Neptune, e a Internet só tem acesso à instância do EC2:

Para habilitar essa configuração, você precisa ter os grupos de segurança e os grupos de sub-rede corretos da VPC configurados. O servidor web está hospedado em uma sub-rede pública, para que ele possa acessar a Internet pública, e a instância de cluster do Neptune é hospedada em uma sub-rede privada para mantê-la segura. Consulte Configurar a Amazon VPC onde o cluster de banco de dados do Amazon Neptune está localizado.

Para que a instância do Amazon EC2 se conecte ao endpoint do Neptune, por exemplo, na porta 8182, será necessário configurar um grupo de segurança para fazer isso. Se a instância do Amazon EC2 estiver usando um grupo de segurança denominado, por exemplo, ec2-sg1, será necessário criar outro grupo de segurança do Amazon EC2 (digamos db-sg1) com regras de entrada para a porta 8182 com ec2-sg1 como a fonte. Depois, adicione db-sg1 ao cluster do Neptune para viabilizar a conexão.

Depois de criar a instância do Amazon EC2, você pode fazer login nela usando SSH e se conectar ao cluster de banco de dados do Neptune. Para obter informações sobre como se conectar a uma instância do EC2 usando SSH, consulte Conectar-se à instância do Linux no Guia do usuário do Amazon EC2.

Se você estiver usando uma linha de comando Linux ou macOS para se conectar à instância do EC2, poderá colar o comando SSH do item SSHAccess na seção Saídas da pilha. CloudFormation Você deve ter o arquivo PEM no diretório atual e as permissões do arquivo PEM devem ser definidas como 400 (chmod 400 ).keypair.pem

Como criar uma VPC com sub-redes públicas e privadas

Faça login no Console de gerenciamento da AWS e abra o console da Amazon VPC em. https://console.aws.amazon.com/vpc/

No canto superior direito do Console de gerenciamento da AWS, escolha a região na qual criar sua VPC.

No Painel da VPC, selecione Iniciar assistente da VPC.

-

Preencha a área Configurações da VPC da página Criar VPC:

Em Resources to create (Recursos a serem criados), escolha VPC, subnets, etc. (VPC, sub-redes etc.).

Deixe o crachá padrão como está, digite um nome de sua escolha ou desmarque a caixa de seleção para desativar a Auto-generategeração do crachá.

Deixe o valor do bloco CIDR IPv4 em

10.0.0.0/16.Deixe o valor do bloco CIDR IPv6 em Nenhum bloco CIDR.

Deixe a Locação como Padrão.

Deixe o número de Zonas de disponibilidade (AZs) em 2.

Deixe os Gateways NAT ($) em Nenhum, a menos que você precise de um ou mais gateways NAT.

Defina Endpoints da VPC como Nenhum, a menos que você use o Amazon S3.

As opções Habilitar nomes de host do DNS e Habilitar resolução DNS devem estar selecionadas.

Escolha Criar VPC.