As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Conecte seu servidor de jogos Amazon GameLift Servers hospedado a outros AWS recursos

Ao criar uma versão de servidor de jogos para implantação em frotas do Amazon GameLift Servers, talvez você queira que as aplicações em sua versão de jogo se comuniquem de forma direta e segura com outros recursos AWS que você possui. Como o Amazon GameLift Servers gerencia suas frotas de hospedagem de jogos, você deve dar ao Amazon GameLift Servers acesso limitado a esses recursos e serviços.

Alguns exemplos de cenários incluem:

-

Use um CloudWatch agente da Amazon para coletar métricas, registros e rastreamentos de EC2 frotas gerenciadas e frotas do Anywhere.

-

Envie dados de log da instância para o Amazon CloudWatch Logs.

-

Obtenha arquivos de jogos armazenados em um bucket do Amazon Simple Storage Service (Amazon S3).

-

Ler e gravar dados de jogos (como modos de jogo ou inventário) armazenados em um banco de dados do Amazon DynamoDB ou em outro serviço de armazenamento de dados.

-

Envie sinais diretamente para uma instância usando o Amazon Simple Queue Service (Amazon SQS).

-

Acesse recursos personalizados que são implantados e executados no Amazon Elastic Compute Cloud (Amazon EC2).

O Amazon GameLift Servers oferece suporte aos seguintes métodos para estabelecer acesso:

Acesse AWS recursos com uma função do IAM

Use uma perfil do IAM para especificar quem pode acessar seus recursos e definir limites para esse acesso. Partes confiáveis podem “assumir” uma função e obter credenciais de segurança temporárias que as autorizem a interagir com os recursos. Quando as partes fazem solicitações de API relacionadas ao recurso, elas devem incluir as credenciais.

Para configurar o acesso controlado por um perfil do IAM, execute as seguintes tarefas:

Crie o perfil do IAM

Nesta etapa, você cria uma função do IAM, com um conjunto de permissões para controlar o acesso aos seus AWS recursos e uma política de confiança que concede Amazon GameLift Servers direitos de uso das permissões da função.

Para obter instruções sobre como configurar o perfil do IAM, consulte Configurar um perfil de serviço do IAM para o Amazon GameLift Servers. Ao criar a política de permissões, escolha serviços, recursos e ações específicos com os quais seus aplicativos precisam trabalhar. Como melhor prática, limite o escopo das permissões o máximo possível.

Depois de criar a função, anote o nome do recurso da Amazon (ARN) da função. Você precisa da função do ARN durante a criação da frota.

Modifique os aplicativos para adquirir credenciais

Nesta etapa, você configura seus aplicativos para adquirir credenciais de segurança para a função do IAM e usá-las ao interagir com seus AWS recursos. Consulte a tabela a seguir para determinar como modificar suas aplicações com base (1) no tipo de aplicação e (2) na versão do SDK do servidor que seu jogo usa para se comunicar com o Amazon GameLift Servers.

| Aplicativos de servidor de jogos | Outros aplicativos | |

|---|---|---|

|

Usando o SDK do servidor versão 5.x |

Chame o método SDK do servidor |

Adicione código ao aplicativo para extrair credenciais de um arquivo compartilhado na instância da frota. |

|

Usando o SDK do servidor versão 4 ou anterior |

Ligue para AWS Security Token Service (AWS STS) |

Ligue para AWS Security Token Service (AWS STS) |

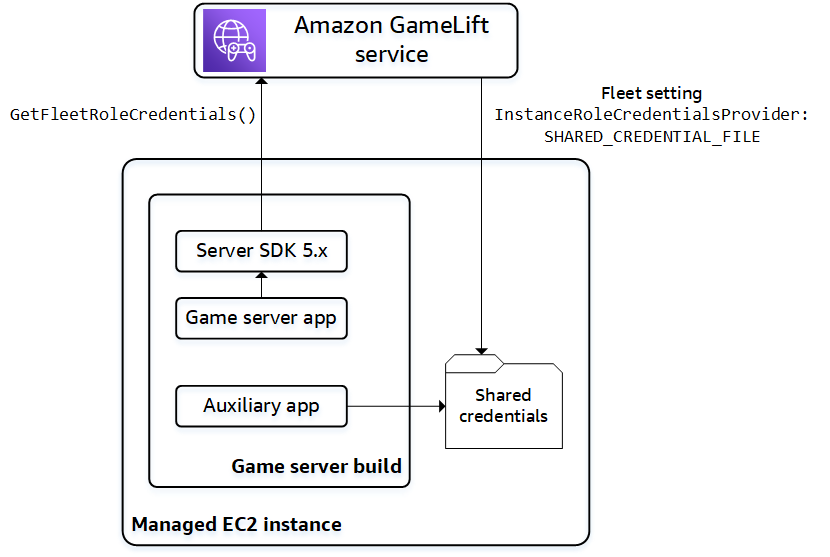

Para jogos integrados ao SDK 5.x do servidor, esse diagrama ilustra como os aplicativos em sua versão de jogo implantada podem adquirir credenciais para o perfil do IAM.

No código do servidor de jogos, que já deve estar integrado ao SDK 5.x do servidor Amazon GameLift Servers, chame GetFleetRoleCredentials (C++) (C#) (Unreal) (Go) para recuperar um conjunto de credenciais temporárias. Quando as credenciais expirarem, você poderá atualizá-las com outra chamada para GetFleetRoleCredentials.

Para aplicações que não são de servidor que são implantados com compilações de servidores de jogos usando o SDK 5.x do servidor, adicione código para obter e usar credenciais armazenadas em um arquivo compartilhado. O Amazon GameLift Servers gera um perfil de credenciais para cada instância de frota. As credenciais estão disponíveis para uso por todas as aplicações na instância. O Amazon GameLift Servers atualiza continuamente as credenciais temporárias.

Você deve configurar uma frota para gerar o arquivo de credenciais compartilhadas na criação da frota.

Em cada aplicativo que precisa usar o arquivo de credenciais compartilhado, especifique a localização do arquivo e o nome do perfil, da seguinte forma:

Windows:

[credentials] shared_credential_profile= "FleetRoleCredentials" shared_credential_file= "C:\\Credentials\\credentials"

Linux

[credentials] shared_credential_profile= "FleetRoleCredentials" shared_credential_file= "/local/credentials/credentials"

Exemplo: configurar um CloudWatch agente para coletar métricas para instâncias de Amazon GameLift Servers frota

Se você quiser usar um CloudWatch agente da Amazon para coletar métricas, registros e rastreamentos de suas Amazon GameLift Servers frotas, use esse método para autorizar o agente a emitir os dados para sua conta. Nesse cenário, execute as seguintes etapas:

-

Recupere ou grave o

config.jsonarquivo do CloudWatch agente. -

Atualize o arquivo

common-config.tomlpara que o atendente identifique o nome do arquivo de credenciais e o nome do perfil, conforme descrito acima. -

Configure seu script de instalação de compilação do servidor de jogos para instalar e iniciar o CloudWatch agente.

Adicione código aos seus aplicativos para assumir a função do IAM e obter credenciais para interagir com seus AWS recursos. Qualquer aplicação executada em uma instância de frota do Amazon GameLift Servers com SDK de servidor 4 ou anterior pode assumir o perfil do IAM.

No código do aplicativo, antes de acessar um AWS recurso, o aplicativo deve chamar a operação da AssumeRole API AWS Security Token Service (AWS STS) e especificar o ARN da função. Essa operação retorna um conjunto de credenciais temporárias que autoriza o aplicativo a acessar o AWS recurso. Para obter mais informações, consulte Uso de credenciais temporárias com AWS recursos no Guia do usuário do IAM.

Associe uma frota ao perfil do IAM

Depois de criar o perfil do IAM e atualizar os aplicativos na versão do seu servidor de jogos para obter e usar as credenciais de acesso, você pode implantar uma frota. Quando você configura a nova frota, defina os seguintes parâmetros:

InstanceRoleArn— Defina esse parâmetro como o ARN da função do IAM.

InstanceRoleCredentialsProvider— Para solicitar Amazon GameLift Servers a geração de um arquivo de credenciais compartilhado para cada instância da frota, defina

SHARED_CREDENTIAL_FILEesse parâmetro como.

Você deve definir esses valores ao criar a frota. Eles não podem ser atualizados mais tarde.

Acesse AWS recursos com o emparelhamento de VPC

Você pode usar o emparelhamento da Amazon Virtual Private Cloud (Amazon VPC) para se comunicar entre aplicativos em execução em uma Amazon GameLift Servers instância e outro recurso. AWS Uma VPC é uma rede privada virtual que você define e que inclui um conjunto de recursos gerenciados por meio do seu. Conta da AWS Cada frota do Amazon GameLift Servers tem sua própria VPC. Com o peering de VPC, você pode estabelecer uma conexão de rede direta entre a VPC para sua frota e para seus outros recursos. AWS

O Amazon GameLift Servers simplifica o processo de configuração de conexões de emparelhamento de VPCs para seus servidores de jogos. Ele lida com solicitações de emparelhamento, atualiza tabelas de rota e configura as conexões, conforme necessário. Para obter instruções sobre como configurar o emparelhamento da VPC para os servidores de jogos, consulte Configurar o emparelhamento de VPC para o Amazon GameLift Servers.