기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

자격 증명 관리

이 섹션에서는 기업 디렉터리의 작업 인력 사용자가 SageMaker AI Studio에 페더레이션 AWS 계정 하고 액세스하는 방법을 설명합니다. 먼저 사용자, 그룹, 역할이 매핑되는 방식과 사용자 페더레이션이 작동하는 방식을 간략하게 설명하겠습니다.

사용자, 그룹 및 역할

에서 리소스 권한은 사용자 AWS, 그룹 및 역할을 사용하여 관리됩니다. 고객은 IAM를 통해 또는 Okta와 같은 외부 IdP를 통해 활성화된 Active Directory(AD)와 같은 회사 디렉터리에서 사용자 및 그룹을 관리할 수 있습니다. 이를 통해 클라우드 및 온프레미스에서 실행되는 다양한 애플리케이션에 사용자를 인증할 수 있습니다.

AWS Security Pillar Identity Management 섹션에서 설명한 대로 중앙 IdP에서 사용자 ID를 관리하는 것이 모범 사례입니다. 이는 백엔드 HR 프로세스와 쉽게 통합되고 작업 인력 사용자에 대한 액세스를 관리하는 데 도움이 되기 때문입니다.

IdPs 예: Okta는 최종 사용자가 보안 어설션 마크업 언어()와 SSO 함께를 사용하여 하나 이상의에 인증AWS 계정 하고 특정 역할에 액세스할 수 있도록 허용합니다SAML. IdP 관리자는에서 IdP AWS 계정 로 역할을 다운로드하고 사용자에게 할당할 수 있습니다. 에 로그인할 때 AWS최종 사용자에게는 하나 이상의에 할당된 AWS 역할 목록을 표시하는 AWS 화면이 표시됩니다 AWS 계정. 최종 사용자는 로그인할 때 맡을 역할을 선택할 수 있으며, 이 역할에 따라 인증된 세션 기간 동안의 권한이 정의됩니다.

IdP에는 액세스를 제공하려는 각 특정 계정 및 역할 조합에 대한 그룹이 존재해야 합니다. 이러한 그룹들은 AWS 역할별 그룹이라고 부르겠습니다. 이러한 역할별 그룹의 구성원인 모든 사용자에게는 한 가지 권한이 부여됩니다. 즉, 한 개의 특정 AWS 계정내에서 하나의 특정 역할에 액세스할 수 있는 것입니다. 하지만 이 단일 권한 부여 프로세스로는 각 사용자를 특정 AWS 역할 그룹에 할당하여 사용자 액세스를 관리할 수 있을 정도로 확장되지 않습니다. 관리를 간소화하려면 조직의 다른 사용자 집합에 대해 다양한 AWS 권한 집합이 필요한 여러 그룹을 생성하는 것이 좋습니다.

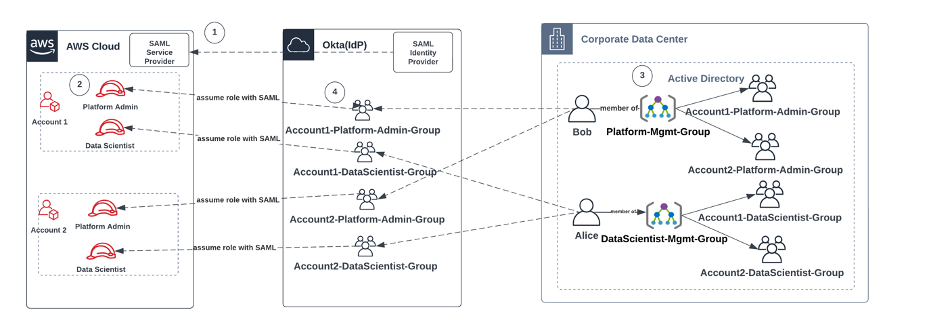

중앙 IdP 설정을 설명하기 위해 사용자 및 그룹이 IdP 디렉터리와 동기화되는 AD 설정을 사용하는 엔터프라이즈를 예로 들어 보겠습니다. 에서 AWS이러한 AD 그룹은 IAM 역할에 매핑됩니다. 워크플로의 주요 단계는 다음과 같습니다.

AD 사용자, AD 그룹 및 IAM 역할 온보딩을 위한 워크플로

-

에서 각에 AWS 계정 대해 IdP와의 SAML 통합을 AWS설정합니다.

-

에서 각에 역할을 AWS설정하고 IdP AWS 계정 와 동기화합니다.

-

기업 AD 시스템에서:

-

각 계정 역할에 대한 AD 그룹을 생성하고 IdP에 동기화합니다(예:

Account1-Platform-Admin-Group( AWS 역할 그룹)). -

각 페르소나 수준에서 관리 그룹을 생성하고(예:

Platform-Mgmt-Group) AWS 역할 그룹을 멤버로 할당합니다. -

AWS 계정 역할에 대한 액세스를 허용하도록 사용자를 해당 관리 그룹에 할당합니다.

-

-

IdP에서 AWS 역할 그룹(예:

Account1-Platform-Admin-Group)을 AWS 계정 역할(예: Account1의 플랫폼 관리자)에 매핑합니다. -

데이터 사이언티스트 Alice가 Idp에 로그인하면 '계정 1 데이터 사이언티스트'와 '계정 2 데이터 사이언티스트'라는 두 가지 옵션 중에서 선택할 수 있는 AWS 페더레이션 앱 UI가 표시됩니다.

-

Alice는 '계정 1 데이터 과학자' 옵션을 선택하면 AWS 계정 1(SageMaker AI 콘솔)의 승인된 애플리케이션에 연결됩니다.

SAML 계정 연동 설정에 대한 자세한 지침은 Okta의 AWS 계정 연동을 위한 SAML 2.0 구성 방법을

사용자 페더레이션

SageMaker AI Studio에 대한 인증은 IAM 또는 IAM IdC를 사용하여 수행할 수 있습니다. 사용자가를 통해 관리되는 경우 IAM 모드를 선택할 IAM수 있습니다. 엔터프라이즈가 외부 IdP를 사용하는 경우 IAM 또는 IAM IdC를 통해 페더레이션할 수 있습니다. 기존 SageMaker AI Studio 도메인에 대해 인증 모드를 업데이트할 수 없으므로 프로덕션 SageMaker AI Studio 도메인을 생성하기 전에 결정을 내리는 것이 중요합니다.

SageMaker AI Studio가 IAM 모드로 설정된 경우, SageMaker AI Studio 사용자는 브라우저를 통해 액세스하면 SageMaker AI Studio 앱에 자동으로 로그인URL하는 미리 서명된를 통해 앱에 액세스합니다.

IAM 사용자

IAM 사용자의 경우 관리자는 각 사용자에 대한 SageMaker AI Studio 사용자 프로필을 생성하고, 사용자가 Studio 내에서 수행해야 하는 필요한 작업을 허용하는 IAM 역할과 사용자 프로필을 연결합니다. AWS 사용자가 SageMaker AI Studio 사용자 프로필에만 액세스하지 못하도록 제한하려면 관리자는 SageMaker AI Studio 사용자 프로필에 태그를 지정하고 태그 값이 AWS 사용자 이름과 동일한 경우에만 액세스하도록 허용하는 IAM 정책을 사용자에게 연결해야 합니다. 정책 명령문은 다음과 같습니다.

{ "Version": "2012-10-17", "Statement": [ { "Sid": "AmazonSageMakerPresignedUrlPolicy", "Effect": "Allow", "Action": [ "sagemaker:CreatePresignedDomainUrl" ], "Resource": "*", "Condition": { "StringEquals": { "sagemaker:ResourceTag/studiouserid": "${aws:username}" } } } ] }

AWS IAM 또는 계정 연동

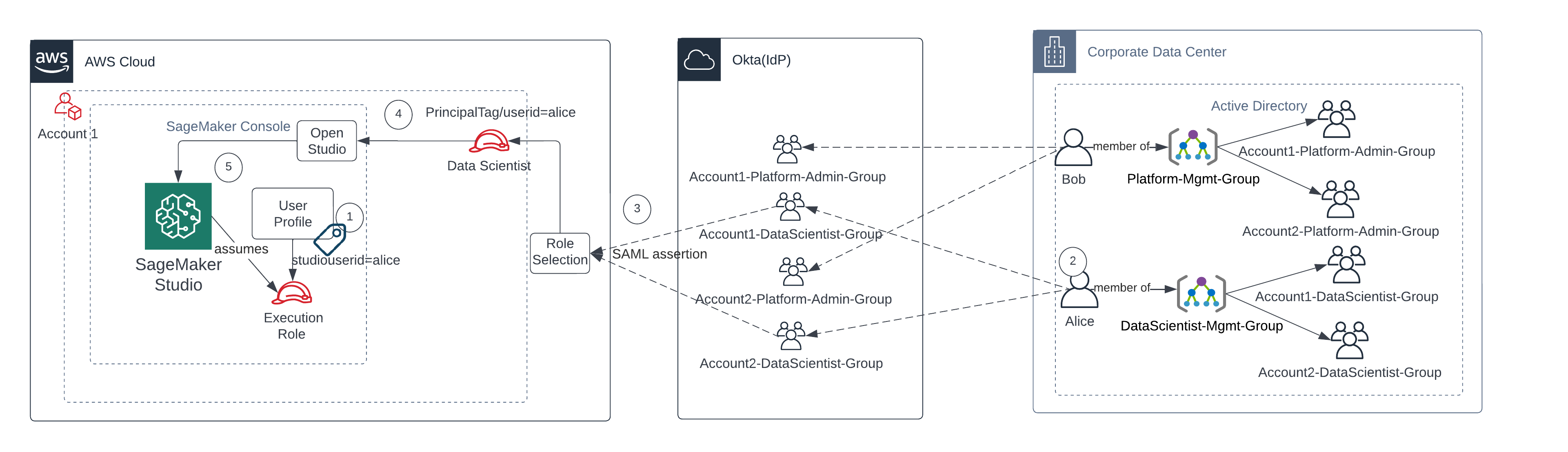

AWS 계정 페더레이션 메서드를 사용하면 고객이 Okta와 같은 SAML IdP에서 SageMaker AI 콘솔로 페더레이션할 수 있습니다. 사용자가 사용자 프로필에만 액세스하지 못하도록 제한하려면 관리자가 SageMaker AI Studio 사용자 프로필에 태그를 지정하고 IdPPrincipalTags에를 추가한 다음 전이적 태그로 설정해야 합니다. 다음 다이어그램은 페더레이션 사용자(데이터 과학자 Alice)가 자신의 SageMaker AI Studio 사용자 프로필에 액세스할 수 있는 권한을 부여하는 방법을 보여줍니다.

IAM 페더레이션 모드에서 SageMaker AI Studio 액세스

-

Alice SageMaker AI Studio 사용자 프로필에는 사용자 ID로 태그가 지정되고 실행 역할과 연결됩니다.

-

Alice가 IdP(Okta)에 인증합니다.

-

IdP는 Alice를 인증하고 두 역할(계정 1 및 2의 데이터 과학자)로 SAML어설션을 게시합니다. Alice는 멤버입니다. Alice는 계정 1의 데이터 과학자 역할을 선택합니다.

-

Alice는 데이터 사이언티스트 역할을 맡아 계정 1 SageMaker AI 콘솔에 로그인합니다. Alice는 Studio 앱 인스턴스 목록에서 Studio 앱 인스턴스를 엽니다.

-

수임된 역할 세션의 Alice 보안 주체 태그는 선택한 SageMaker AI Studio 앱 인스턴스 사용자 프로필 태그에 대해 검증됩니다. 프로파일 태그가 유효하면 실행 역할을 수임하여 SageMaker AI Studio 앱 인스턴스가 시작됩니다.

사용자 온보딩의 일환으로 SageMaker AI 실행 역할 및 정책 생성을 자동화하려는 경우 이를 수행하는 한 가지 방법은 다음과 같습니다.

-

예를 들어 각 계정 및 Studio 도메인 수준에서 AD 그룹(예:

SageMaker AI-Account1-Group)을 설정합니다. -

사용자를 SageMaker AI Studio에 온보딩해야 하는 경우 사용자의 그룹 멤버십에 AI SageMaker AI-Account1-Group을 추가합니다.

SageMaker AI-Account1-Group 멤버십 이벤트를 수신하는 자동화 프로세스를 설정하고를 사용하여 AWS APIs AD 그룹 멤버십을 기반으로 역할, 정책, 태그 및 SageMaker AI Studio 사용자 프로필을 생성합니다. 해당 역할을 사용자 프로파일에 추가합니다. 샘플 정책은 섹션을 참조하세요SageMaker AI Studio 사용자가 다른 사용자 프로필에 액세스하지 못하도록 방지.

SAML를 사용한 인증 AWS Lambda

IAM 모드에서는 SAML어설션을 사용하여 사용자를 SageMaker AI Studio에 인증할 수도 있습니다. 이 아키텍처에서 고객은 사용자가 Studio에 액세스할 수 있는 SAML 애플리케이션을 생성할 수 있는 기존 IdP를 가지고 있습니다( AWS ID 연동 애플리케이션 대신). 고객의 IdP가에 추가됩니다IAM. AWS Lambda 함수는 IAM 및를 사용하여 어SAML설션을 검증STS한 다음 API 게이트웨이 또는 Lambda 함수를 직접 호출하여 미리 서명된 도메인를 생성하는 데 도움이 됩니다URL.

이 솔루션의 장점은 Lambda 함수가 SageMaker AI Studio에 액세스하기 위해 로직을 사용자 지정할 수 있다는 것입니다. 예제:

-

사용자 프로필이 없는 경우에는 사용자 프로필을 자동으로 생성합니다.

-

SAML 속성을 구문 분석하여 역할 또는 정책 문서를 SageMaker AI Studio 실행 역할에 연결하거나 제거합니다.

-

수명 주기 구성(LCC)을 추가하고 태그를 추가하여 사용자 프로필을 사용자 지정합니다.

요약하면이 솔루션은 SageMaker AI Studio를 인증 및 권한 부여를 위한 사용자 지정 로직이 있는 SAML2.0 애플리케이션으로 노출합니다. 구현 세부 정보는 어SageMaker SAML설션을 사용한 부록 섹션 Studio 액세스를 참조하세요.

사용자 지정 SAML 애플리케이션을 사용하여 SageMaker AI Studio에 액세스

AWS IAM IdC 페더레이션

IdC 페더레이션 메서드를 사용하면 고객이 SAML IdP(예: Okta)에서 SageMaker AI Studio 애플리케이션에 직접 페더레이션할 수 있습니다. 다음 다이어그램은 페더레이션 사용자에게 자신의 SageMaker AI Studio 인스턴스에 액세스할 수 있는 권한이 부여되는 방법을 보여줍니다.

IAMIdC 모드에서 SageMaker AI Studio 액세스

-

기업 AD에서 사용자는 플랫폼 관리자 그룹 및 데이터 과학자 그룹과 같은 AD 그룹의 구성원입니다.

-

Identity Provider(IdP)의 AD 사용자 및 AD 그룹은 Identity Center에 AWS IAM 동기화되며 각각 할당을 위한 Single Sign-On 사용자 및 그룹으로 사용할 수 있습니다.

-

IdP는 어SAML설션을 AWS IdC SAML 엔드포인트에 게시합니다.

-

SageMaker AI Studio에서 IdC 사용자는 SageMaker Studio 애플리케이션에 할당됩니다. 이 할당은 IdC 그룹을 사용하여 수행할 수 있으며 SageMaker AI Studio는 각 IdC 사용자 수준에서 적용됩니다. 이 할당이 생성되면 SageMaker AI Studio는 IdC 사용자 프로필을 생성하고 도메인 실행 역할을 연결합니다.

-

사용자는 IdC.AI Studio에서 클라우드 애플리케이션으로 URL 호스팅되는 미리 서명된 보안를 사용하여 SageMaker AI Studio 애플리케이션에 액세스합니다. SageMaker IdC 사용자 프로필에 연결된 실행 역할을 수임합니다.

도메인 인증 지침

도메인의 인증 모드를 선택할 때 고려해야 할 몇 가지 사항은 다음과 같습니다.

-

사용자가에 액세스하지 않고 SageMaker AI Studio UI를 직접 AWS Management Console 보지 않도록 하려면 IdC에서 AWS IAM Single Sign-On 모드를 사용합니다.

-

사용자가에 액세스하지 않고 IAM 모드에서 SageMaker AI Studio UI를 직접 AWS Management Console 보지 않도록 하려면 백엔드의 Lambda 함수를 사용하여 사용자 프로필에 URL 대해 미리 서명된를 생성하고 SageMaker AI Studio UI로 리디렉션하면 됩니다.

-

IdC 모드에서는 각 사용자가 단일 사용자 프로필에 매핑됩니다.

-

IdC 모드에서는 모든 사용자 프로필에 기본 실행 역할이 자동으로 할당됩니다. 사용자에게 다른 실행 역할을 할당하려면 UpdateUserProfile를 사용하여 사용자 프로필을 업데이트해야 합니다API.

-

인터넷을 통과하지 않고 IAM 모드(생성된 미리 서명된 사용URL)의 SageMaker AI Studio UI 액세스를 VPC 엔드포인트로 제한하려면 사용자 지정 DNS 해석기를 사용할 수 있습니다. 1URLs부: 기본 인프라 블로그 게시물에 미리 서명된 Secure Amazon SageMaker AI Studio

를 참조하세요.