기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

데이터 암호화

데이터 암호화란 전송 중 데이터와 저장 데이터를 보호하는 것을 말합니다. 전송 중 표준 전송 계층 보안(TLS)과 함께 Amazon S3관리형 키를 사용하거나 유휴 KMS keys상태에서 데이터를 보호할 수 있습니다.

저장 시 암호화

Amazon Transcribe는 Amazon S3버킷에 배치된 트랜스크립트의 서버 측 암호화에 기본 Amazon S3키(SSE-S3)를 사용합니다.

StartTranscriptionJob 작업을 사용할 때 트랜스크립션 작업의 출력을 암호화KMS key하도록 자체를 지정할 수 있습니다.

Amazon Transcribe는 기본 키로 암호화된 Amazon EBS볼륨을 사용합니다.

전송 중 암호화

Amazon Transcribe는 AWS인증서와 함께 TLS 1.2를 사용하여 전송 중인 데이터를 암호화합니다. 여기에는 스트리밍 트랜스크립션이 포함됩니다.

키 관리

Amazon Transcribe는와 함께 작동KMS keys하여 데이터에 대한 향상된 암호화를 제공합니다. 를 사용하면 트랜스크립션 작업을 생성할 때 입력 미디어를 암호화Amazon S3할 수 있습니다. 와 통합AWS KMS하면 StartTranscriptionJob 요청의 출력을 암호화할 수 있습니다.

를 지정하지 않으면 KMS key트랜스크립션 작업의 출력이 기본 Amazon S3키(SSE-S3)로 암호화됩니다.

에 대한 자세한 내용은 AWS Key Management Service개발자 안내서를 AWS KMS참조하세요.

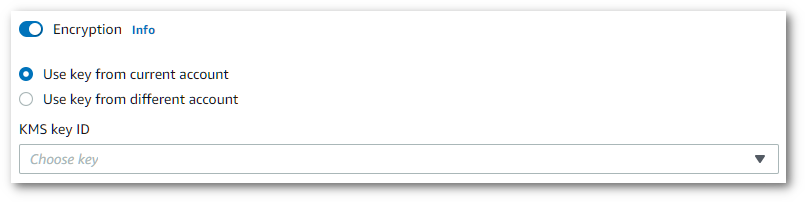

트랜스크립션 작업의 출력을 암호화하려면 요청을 AWS 계정수행하는에 KMS key대해를 사용하거나 다른 KMS key에서를 사용하도록 선택할 수 있습니다AWS 계정.

를 지정하지 않으면 KMS key트랜스크립션 작업의 출력이 기본 Amazon S3키(SSE-S3)로 암호화됩니다.

출력 암호화를 활성화하려면:

-

출력 데이터에서 암호화를 선택합니다.

-

KMS key가 현재 사용 중인 AWS 계정의 인지 아니면 다른의 인지 선택합니다AWS 계정. 현재의 키를 사용하려면 KMS keyID에서 키를 AWS 계정선택합니다. 다른의 키를 사용하는 경우 키의 ARN을 입력해야 AWS 계정합니다. 다른의 키를 사용하려면 호출자에게 AWS 계정에 대한

kms:Encrypt권한이 있어야 합니다KMS key. 자세한 내용은 키 정책 생성을 참조하세요.

API에서 출력 암호화를 사용하려면 , StartCallAnalyticsJob StartMedicalTranscriptionJob또는 StartTranscriptionJob 작업의 OutputEncryptionKMSKeyId 파라미터를 KMS key사용하여를 지정해야 합니다.

현재AWS 계정에 있는 키를 사용하는 경우 다음 네 가지 방법 중 하나로 KMS key를 지정할 수 있습니다.

-

KMS keyID 자체를 사용합니다. 예를 들어

1234abcd-12ab-34cd-56ef-1234567890ab입니다. -

KMS keyID에 별칭을 사용합니다. 예를 들어

alias/ExampleAlias입니다. -

KMS keyID에 Amazon 리소스 이름(ARN)을 사용합니다. 예를 들어

arn:aws:kms:region:account-ID:key/1234abcd-12ab-34cd-56ef-1234567890ab입니다. -

KMS key별칭에 ARN을 사용합니다. 예를 들어

arn:aws:kms:region:account-ID:alias/ExampleAlias입니다.

현재와 다른AWS 계정에 있는 키를 사용하는 경우 다음 두 가지 방법 중 하나로 KMS key를 지정할 AWS 계정수 있습니다.

-

KMS keyID에 ARN을 사용합니다. 예를 들어

arn:aws:kms:region:account-ID:key/1234abcd-12ab-34cd-56ef-1234567890ab입니다. -

KMS key별칭에 ARN을 사용합니다. 예를 들어

arn:aws:kms:region:account-ID:alias/ExampleAlias입니다.

단, 요청을 하는 주체는 지정한 KMS key를 사용할 권한이 있어야 합니다.

AWS KMS암호화 컨텍스트

AWS KMS암호화 컨텍스트는 일반 텍스트, 비밀이 아닌 키:값 페어의 맵입니다. 이 맵은 데이터에 대한 추가 보안 계층을 제공하는 암호화 컨텍스트 페어라고 하는 추가 인증 데이터를 나타냅니다.는 트랜스크립션 출력을 고객 지정 Amazon S3버킷으로 암호화하려면 대칭 암호화 키가 Amazon Transcribe필요합니다. 자세한 내용은 AWS KMS의 비대칭 키를 참조하세요.

암호화 컨텍스트 페어를 생성할 때 민감한 정보를 포함해서는 안 됩니다. 암호화 컨텍스트는 비밀이 아닙니다. CloudTrail로그 내에 일반 텍스트로 표시됩니다(암호화 작업을 식별하고 분류하는 데 사용할 수 있음).

암호화 컨텍스트 페어는 밑줄(_), 대시(-), 슬래시(/, \), 콜론(:) 같은 특수 문자를 포함할 수 있습니다.

작은 정보

암호화 컨텍스트 페어의 값을 암호화된 데이터와 연관시키는 것이 유용할 수 있습니다. 필수 사항은 아니지만 파일 이름, 헤더 값 또는 암호화되지 않은 데이터베이스 필드 등 암호화된 콘텐츠와 관련된 민감하지 않은 메타데이터를 사용하는 것이 좋습니다.

API와 함께 출력 암호화를 사용하려면 StartTranscriptionJob 작업의 KMSEncryptionContext 파라미터를 설정합니다. 출력 암호화 작업에 암호화 컨텍스트를 제공하려면 OutputEncryptionKMSKeyId 파라미터가 대칭 KMS key ID를 참조해야 합니다.

IAM정책과 함께 AWS KMS조건 키를 사용하여 암호화 작업 요청에 사용된 암호화 컨텍스트를 KMS key기반으로 대칭 암호화에 대한 액세스를 제어할 수 있습니다. 암호화 컨텍스트 정책의 예는 AWS KMS 암호화 컨텍스트 정책을 참조하세요.

암호화 컨텍스트는 선택 사항이지만 권장됩니다. 자세한 정보는 암호화 컨텍스트를 참조하세요.