の新しいコンソールエクスペリエンスの紹介 AWS WAF

更新されたエクスペリエンスを使用して、コンソールの任意の場所で AWS WAF 機能にアクセスできるようになりました。詳細については、「コンソールの使用」を参照してください。

翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

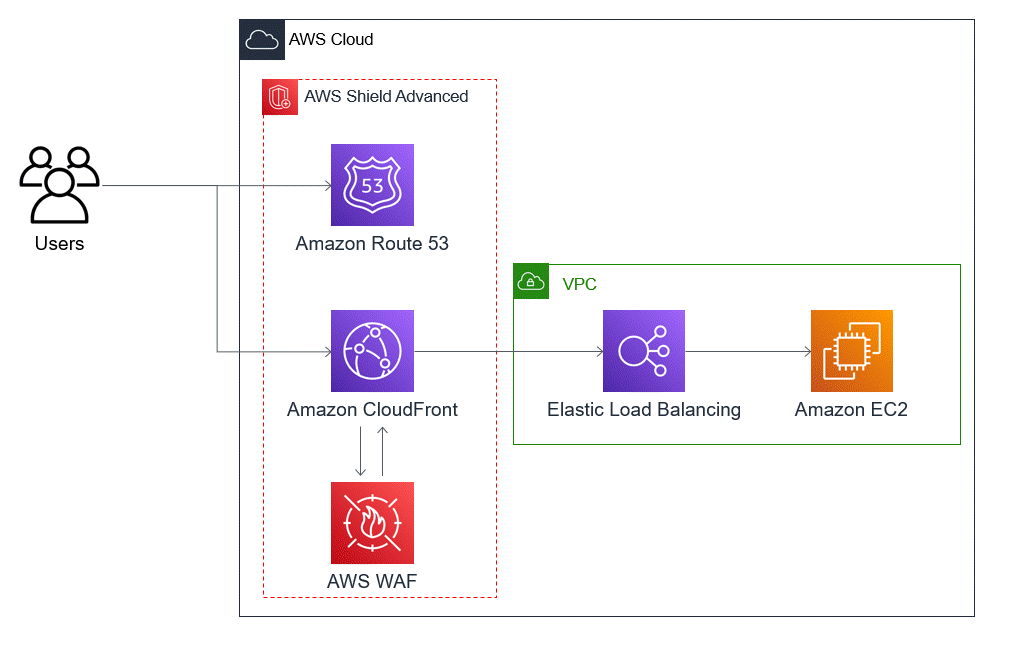

一般的なウェブアプリケーションの Shield Advanced DDoS 耐障害性アーキテクチャの例

このページでは、 AWS ウェブアプリケーションによる DDoS 攻撃に対する耐障害性を最大化するためのアーキテクチャの例を示します。

任意の AWS リージョンにウェブアプリケーションを構築し、そのリージョンで AWS が提供する検出および緩和機能から DDoS 自動保護を受けることができます。

この例は、Classic Load Balancer、Application Load Balancer、Network Load Balancer、 AWS Marketplace ソリューション、または独自のプロキシレイヤーなどのリソースを使用して、エンドユーザーをウェブアプリケーションにルーティングするアーキテクチャ向けです。これらの AWS WAF ウェブアプリケーションリソースとユーザーの間に Amazon Route 53 ホストゾーン、Amazon CloudFront ディストリビューション、ウェブ ACLs を挿入することで、DDoS の耐障害性を向上させることができます。これらの挿入により、アプリケーションのオリジンが難読化され、エンドユーザーにより近いリクエストを処理し、アプリケーションレイヤーのリクエストのフラッドを検出して緩和できます。CloudFront および Route 53 を使用してエンドユーザーに静的または動的コンテンツを提供するアプリケーションは、インフラストラクチャレイヤー攻撃をリアルタイムで緩和する、統合された完全インライン DDoS 緩和システムによって保護されます。

これらのアーキテクチャの改善を実施することにより、Shield Advanced を使用して Route 53 ホストゾーンと CloudFront ディストリビューションを保護できます。CloudFront ディストリビューションを保護すると、Shield Advanced は AWS WAF ウェブ ACLs関連付けてレートベースのルールを作成するように促し、アプリケーションレイヤー DDoS 自動緩和またはプロアクティブエンゲージメントを有効にするオプションを提供します。プロアクティブなエンゲージメントとアプリケーションレイヤー DDoS 自動緩和では、リソースに関連付ける Route 53 ヘルスチェックを使用します。これらのオプションの詳細については、「でのリソース保護 AWS Shield Advanced」を参照してください。

次の参照図は、ウェブアプリケーション用のこの DDoS 回復アーキテクチャを示しています。

このアプローチがウェブアプリケーションに提供するメリットには、次のものがあります。

-

頻繁に使用されるインフラストラクチャレイヤー (レイヤー 3 およびレイヤー 4) の DDoS 攻撃に対する保護。検出の遅延はありません。さらに、リソースが頻繁にターゲットになっている場合、Shield Advanced はより長期にわたって緩和策を実施します。また、Shield Advanced は、Network ACL (NACL) から推測されるアプリケーションコンテキストを使用して、望ましくないトラフィックがさらにアップストリームするのをブロックします。これにより、ソースにより近い障害を隔離でき、正当なエンドユーザーへの影響が最小限に抑えられます。

-

TCP SYN フラッドに対する保護。CloudFront、Route 53 と統合され、新しい接続試行にチャレンジし、正当なユーザーのみを提供する TCP SYN プロキシ機能 AWS Global Accelerator を提供する DDoS 緩和システム。

-

DNS アプリケーションレイヤー攻撃に対する保護 (Route 53 は権威 DNS レスポンスを処理する責任があるため)。

-

ウェブアプリケーションレイヤーリクエストのフラッドに対する保護。 AWS WAF ウェブ ACL で設定したレートベースのルールは、ルールで許可されているよりも多くのリクエストを送信するときにソース IPs をブロックします。

-

CloudFront ディストリビューションのアプリケーションレイヤー DDoS 自動緩和機能 (このオプションを有効にした場合)。自動 DDoS 緩和により、Shield Advanced は、既知の DDoS ソースからのリクエストの量を制限するレートベースのルールをディストリビューションに関連付けられた AWS WAF ウェブ ACL に維持します。さらに、Shield Advanced は、アプリケーションのヘルスに影響を及ぼすイベントを検出すると、ウェブ ACL の緩和ルールを自動的に作成、テスト、および管理します。

-

Shield Response Team (SRT) とのプロアクティブなエンゲージメント (このオプションを有効にした場合)。Shield Advanced がアプリケーションのヘルスに影響を与えるイベントを検出すると、SRT は、提供された連絡先情報を使用して、お客様のセキュリティチームまたはオペレーションチームとプロアクティブに対応します。SRT はトラフィックのパターンを分析し、 AWS WAF ルールを更新して攻撃をブロックできます。