の新しいコンソールエクスペリエンスの紹介 AWS WAF

更新されたエクスペリエンスを使用して、コンソールの任意の場所で AWS WAF 機能にアクセスできるようになりました。詳細については、「コンソールの使用」を参照してください。

翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

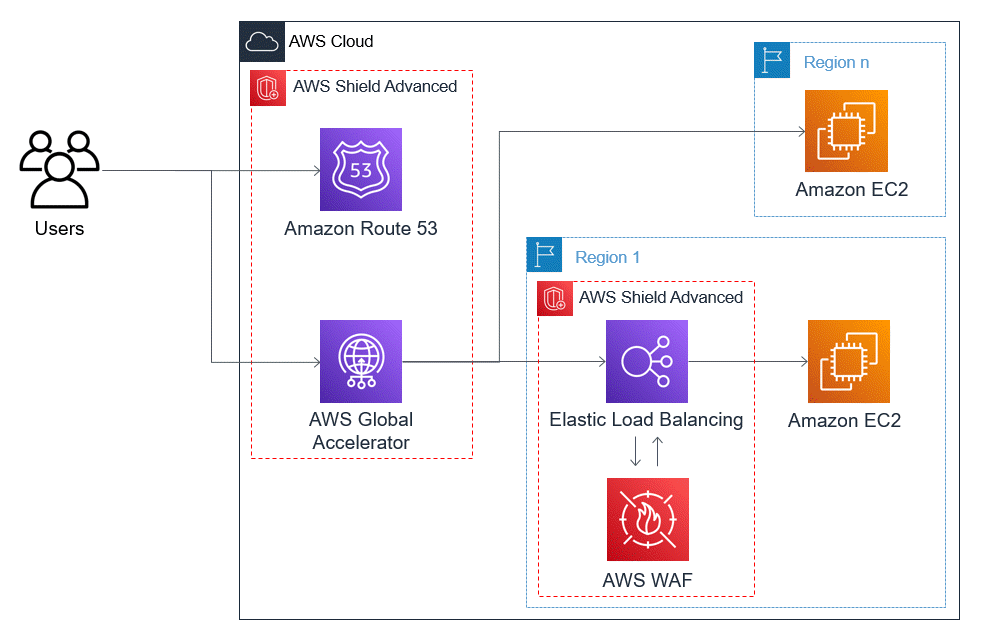

TCP および UDP アプリケーションの Shield Advanced DDoS 耐障害性アーキテクチャの例

この例は、Amazon Elastic Compute Cloud (Amazon EC2) インスタンスまたは Elastic IP (EIP) アドレスを使用する AWS リージョンの TCP および UDP アプリケーション向けの DDoS に対する耐性の高いアーキテクチャを示しています。

この一般的な例に従って、次のアプリケーションタイプの DDoS レジリエンシーを改善できます。

TCP または UDP アプリケーション。ゲーム、IoT、およびボイスオーバー IP に使用されるアプリケーションはその一例です。

静的 IP アドレスを必要とするウェブアプリケーション、または Amazon CloudFront がサポートしていないプロトコルを使用するウェブアプリケーション。たとえば、アプリケーションでは、ユーザーがファイアウォール許可リストに追加でき、他の AWS お客様が使用していない IP アドレスが必要になる場合があります。

Amazon Route 53 および AWS Global Acceleratorを導入することで、これらのアプリケーションタイプの DDoS レジリエンシーを改善できます。これらのサービスは、エンドユーザーをアプリケーションにルーティングでき、 AWS グローバルエッジネットワークを介してルーティングされるエニーキャストである静的 IP アドレスをアプリケーションに提供できます。Global Accelerator 標準アクセラレーターは、エンドユーザーのレイテンシーを最大 60% 改善できます。ウェブアプリケーションがある場合は、Application Load Balancer でアプリケーションを実行し、ウェブ ACL で Application Load Balancer を保護することで、 AWS WAF ウェブアプリケーションレイヤーリクエストのフラッドを検出して軽減できます。

アプリケーションの構築後、Shield Advanced を使用して、Route 53 ホストゾーン、Global Accelerator 標準アクセラレーター、および Application Load Balancer を保護します。Application Load Balancer を保護するときは、 AWS WAF ウェブ ACLs関連付けてレートベースのルールを作成できます。新規または既存の Route 53 ヘルスチェックを関連付けることで、Global Accelerator 標準アクセラレーターと Application Load Balancerの両方のために、SRT とのプロアクティブエンゲージメントを設定できます。オプションの詳細については、「でのリソース保護 AWS Shield Advanced」を参照してください。

次の図は、TCP および UDP アプリケーションの DDoS に対する耐性が高いアーキテクチャの例を示しています。

このアプローチがアプリケーションに提供するメリットには、次のものがあります。

-

最大の既知のインフラストラクチャレイヤー (レイヤー 3 およびレイヤー 4) の DDoS 攻撃に対する保護。攻撃の量によって の上流で輻輳が発生した場合 AWS、障害はソースの近くで分離され、正当なユーザーへの影響は最小限に抑えられます。

-

DNS アプリケーションレイヤー攻撃に対する保護 (Route 53 は権威 DNS レスポンスを処理する責任があるため)。

-

ウェブアプリケーションがある場合、このアプローチはウェブアプリケーションレイヤーのリクエストのフラッドに対する保護を提供します。 AWS WAF ウェブ ACL で設定したレートベースのルールは、ルールで許可されているよりも多くのリクエストを送信している間、ソース IPs をブロックします。

-

Shield Response Team (SRT) とのプロアクティブなエンゲージメント (対象リソースのためにこのオプションを有効にした場合)。Shield Advanced がアプリケーションのヘルスに影響を与えるイベントを検出すると、SRT は、提供された連絡先情報を使用して、お客様のセキュリティチームまたはオペレーションチームとプロアクティブに対応します。