翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

API リンクポリシーストア

一般的なユースケースは、Amazon Verified Permissions を使用してAmazon API Gateway でホストされている APIs へのユーザーアクセスを許可することです。 AWS コンソールのウィザードを使用して、Amazon Cognito

ウィザードを完了するには、新しいポリシーストアを作成するときに API Gateway と ID プロバイダーでセットアップを選択し、ステップに従います。

API リンクポリシーストアが作成され、認可リクエスト用に認可モデルとリソースがプロビジョニングされます。ポリシーストアには、Verified Permissions API Gateway に接続する ID ソースと Lambda オーソライザーがあります。ポリシーストアが作成されたら、ユーザーのグループメンバーシップに基づいて API リクエストを承認できます。例えば、Verified Permissions は、Directorsグループのメンバーであるユーザーにのみアクセス権を付与できます。

アプリケーションが大きくなるにつれて、Cedar ポリシー言語email 属性を持つユーザーにのみアクセス権を付与できますmycompany.co.uk。

API の認可モデルを設定した後、残りの責任は、ユーザーを認証し、アプリケーションで API リクエストを生成し、ポリシーストアを維持することです。

デモを確認するには、Amazon Web Services YouTube チャンネルの「Amazon Verified Permissions - Quick Start Overview and Demo

トピック

重要

Verified Permissions コンソールの Set up with API Gateway と ID ソースオプションを使用して作成したポリシーストアは、本番環境への即時デプロイを意図していません。最初のポリシーストアで、認可モデルを確定し、ポリシーストアリソースを CloudFormation にエクスポートします。を使用して、プログラムで Verified Permissions を本番環境にデプロイしますAWS Cloud Development Kit (AWS CDK)

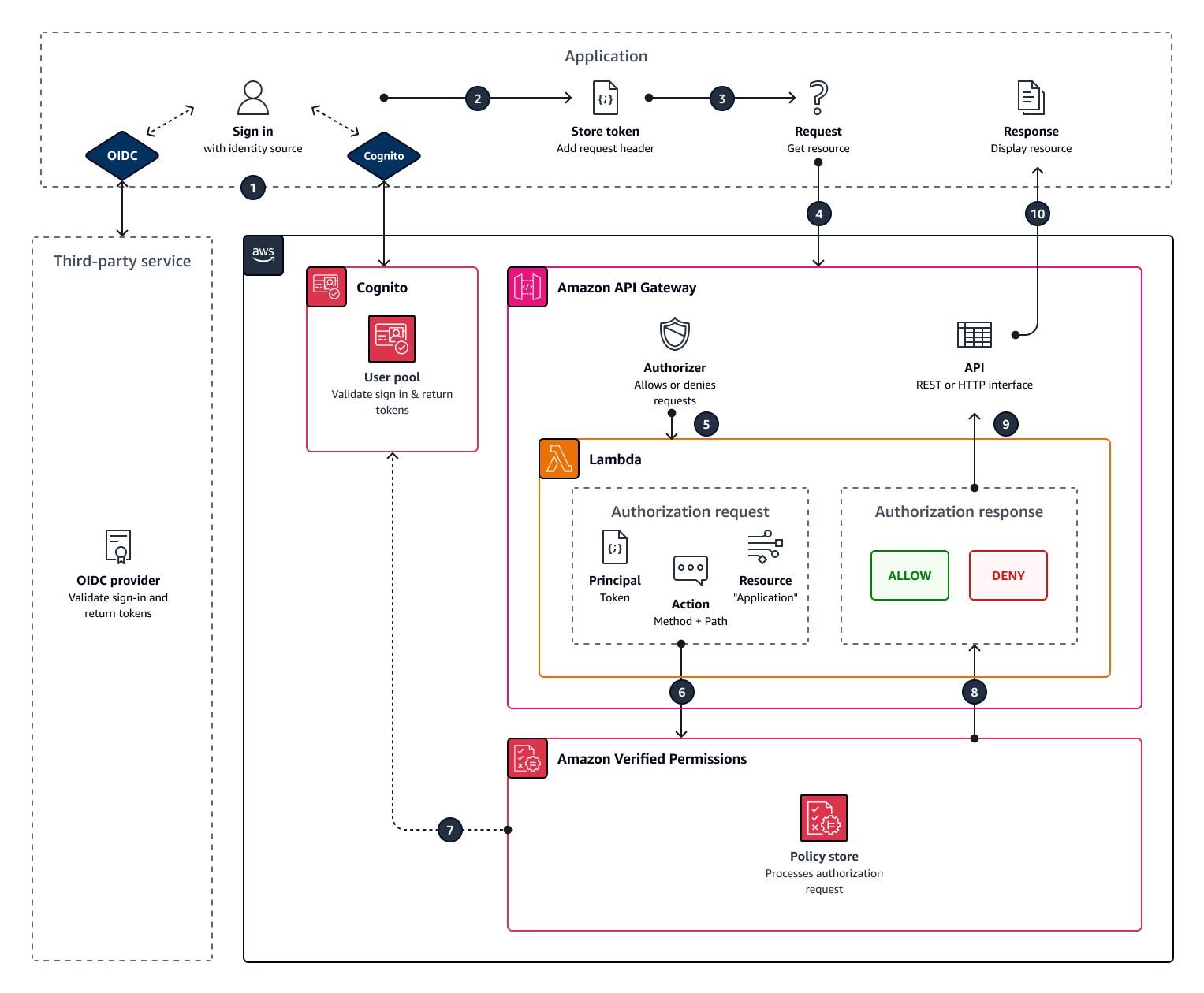

API と ID ソースにリンクされたポリシーストアでは、アプリケーションは API にリクエストを行うときに、認可ヘッダーにユーザープールトークンを表示します。ポリシーストアの ID ソースは、Verified Permissions のトークン検証を提供します。トークンは、IsAuthorizedWithToken API を使用して認可リクエストprincipalで を形成します。Verified Permissions は、アイデンティティ (ID) のグループクレームや、ユーザープールなどのアクセストークンに表示されるように、cognito:groupsユーザーのグループメンバーシップに関するポリシーを構築します。API は Lambda オーソライザーでアプリケーションからトークンを処理し、認可決定のために Verified Permissions に送信します。API が Lambda オーソライザーから認可決定を受け取ると、リクエストをデータソースに渡すか、リクエストを拒否します。

Verified Permissions を使用した ID ソースと API Gateway 認可のコンポーネント

-

Amazon Cognito ユーザーを認証してグループ化するユーザープールまたは OIDC IdP。ユーザーのトークンは、ポリシーストアで Verified Permissions が評価するグループメンバーシップとプリンシパルまたはコンテキストを入力します。

-

API Gateway REST API。Verified Permissions は、 などの API パスと API メソッドからのアクションを定義します

MyAPI::Action::get /photo。 -

API の Lambda 関数と Lambda オーソライザー。Lambda 関数は、ユーザープールからベアラートークンを取得し、Verified Permissions に認可をリクエストして、決定を返します API Gateway。 API Gateway と ID ソースワークフローでセットアップすると、この Lambda オーソライザーが自動的に作成されます。

-

Verified Permissions ポリシーストア。ポリシーストア ID ソースは、 Amazon Cognito ユーザープールまたは OIDC プロバイダーグループです。ポリシーストアスキーマは API の設定を反映し、ポリシーはユーザーグループを許可された API アクションにリンクします。

-

IdP でユーザーを認証し、API リクエストにトークンを追加するアプリケーション。

Verified Permissions が API リクエストを承認する方法

新しいポリシーストアを作成し、Set up with API Gateway and an identity source オプションを選択すると、Verified Permissions はポリシーストアスキーマとポリシーを作成します。スキーマとポリシーには、API アクションと、アクションを実行することを許可するユーザーグループが反映されます。Verified Permissions は、Lambda 関数とオーソライザーも作成します。

-

ユーザーは、 Amazon Cognito または別の OIDC IdP を使用してアプリケーションにサインインします。IdP は、ID トークンとアクセストークンをユーザー情報で発行します。

-

アプリケーションは JWTsを保存します。詳細については、「 デベロッパーガイド」の「ユーザープールでのトークンの使用」を参照してください。 Amazon Cognito

-

ユーザーは、アプリケーションが外部 API から取得する必要があるデータをリクエストします。

-

アプリケーションは、 の REST API からデータをリクエストします API Gateway。ID またはアクセストークンをリクエストヘッダーとして追加します。

-

API に認可決定のキャッシュがある場合、前のレスポンスが返されます。キャッシュが無効になっている場合、または API に現在のキャッシュがない場合、 API Gateway はリクエストパラメータをトークンベースの Lambda オーソライザーに渡します。

-

Lambda 関数は、IsAuthorizedWithToken API を使用して Verified Permissions ポリシーストアに認可リクエストを送信します。Lambda 関数は、認可決定の要素を渡します。

-

プリンシパルとしてのユーザーのトークン。

-

アクションとして、 API メソッドを API パス、たとえば

GetPhotoと組み合わせて使用します。 -

リソース

Applicationという用語。

-

-

Verified Permissions はトークンを検証します。 Amazon Cognito トークンの検証方法の詳細については、「 Amazon Cognito デベロッパーガイド」の「Amazon Verified Permissions による認可」を参照してください。

-

Verified Permissions は、ポリシーストア内のポリシーに対して認可リクエストを評価し、認可決定を返します。

-

Lambda オーソライザーは

AllowまたはDenyレスポンスを返します API Gateway。 -

API は、アプリケーションにデータまたは

ACCESS_DENIEDレスポンスを返します。アプリケーションは API リクエストの結果を処理して表示します。

API リンクポリシーストアに関する考慮事項

Verified Permissions コンソールで API にリンクされたポリシーストアを構築すると、最終的な本番デプロイのテストが作成されます。本番環境に移行する前に、API とユーザープールの固定設定を確立します。次の要素を考慮してください。

- API Gateway がレスポンスをキャッシュする

-

API リンクポリシーストアでは、Verified Permissions は認可キャッシュ TTL が 120 秒の Lambda オーソライザーを作成します。この値は調整することも、オーソライザーでキャッシュをオフにすることもできます。キャッシュが有効になっているオーソライザーでは、TTL の有効期限が切れるまで、オーソライザーは毎回同じレスポンスを返します。これにより、ユーザープールトークンの有効期間を、リクエストされたステージのキャッシュ TTL と等しい期間だけ延長できます。

- Amazon Cognito グループは再利用できます

-

Amazon Verified Permissions は、ユーザーの ID またはアクセストークンの

cognito:groupsクレームからユーザープールユーザーのグループメンバーシップを決定します。このクレームの値は、ユーザーが属するユーザープールグループのフレンドリ名の配列です。ユーザープールグループを一意の識別子に関連付けることはできません。ポリシーストアに同じグループと同じ名前で削除および再作成するユーザープールグループ。ユーザープールからグループを削除するときは、ポリシーストアからグループへのすべての参照を削除します。

- API から派生した名前空間とスキーマはpoint-in-timeです

-

Verified Permissions は、特定の時点で API をキャプチャします。ポリシーストアを作成するときにのみ API をクエリします。API のスキーマまたは名前が変更された場合は、ポリシーストアと Lambda オーソライザーを更新するか、新しい API リンクポリシーストアを作成する必要があります。Verified Permissions は、API の名前からポリシーストアの名前空間

を取得します。 - Lambda 関数に VPC 設定がない

-

Verified Permissions が API オーソライザー用に作成する Lambda 関数は、デフォルトの VPC で起動されます。デフォルトでは です。プライベート VPCs に制限されたネットワークアクセスを持つ APIs は、Verified Permissions でアクセスリクエストを許可する Lambda 関数と通信できません。

- Verified Permissions が CloudFormation にオーソライザーリソースをデプロイする

-

API リンクポリシーストアを作成するには、権限の高いプリンシパルを Verified AWS Permissions コンソールにサインインする必要があります。このユーザーは、複数の にまたがってリソースを作成する CloudFormation スタックをデプロイします AWS のサービス。このプリンシパルには、Verified Permissions、 IAM、Lambda、および でリソースを追加および変更するアクセス許可が必要です API Gateway。ベストプラクティスとして、これらの認証情報を組織内の他の管理者と共有しないでください。

Verified Permissions が作成するリソースの概要を使用した本番稼働への移行 AWS CloudFormationについては、「」を参照してください。

属性ベースのアクセスコントロール (ABAC) の追加

IdP を使用した一般的な認証セッションは、ID トークンとアクセストークンを返します。これらのトークンタイプのいずれかを、API へのアプリケーションリクエストでベアラートークンとして渡すことができます。ポリシーストアの作成時に選択した内容に応じて、Verified Permissions は 2 種類のトークンのいずれかを想定しています。どちらのタイプも、ユーザーのグループメンバーシップに関する情報を保持します。のトークンタイプの詳細については Amazon Cognito、「 デベロッパーガイド」の「ユーザープールでのトークンの使用」を参照してください。 Amazon Cognito

ポリシーストアを作成したら、ポリシーを追加および拡張できます。たとえば、新しいグループをユーザープールに追加するときに、ポリシーに追加できます。ポリシーストアは、ユーザープールがトークンでグループを表示する方法をすでに認識しているため、新しいポリシーを持つ新しいグループに対して一連のアクションを許可できます。

また、ポリシー評価のグループベースのモデルを、ユーザープロパティに基づいてより正確なモデルに拡張することもできます。ユーザープールトークンには、認可の決定に役立つ追加のユーザー情報が含まれています。

- ID トークン

-

ID トークンはユーザーの属性を表し、高レベルのきめ細かなアクセスコントロールを備えています。E メールアドレス、電話番号、部門やマネージャーなどのカスタム属性を評価するには、ID トークンを評価します。

- アクセストークン

-

アクセストークンは、OAuth 2.0 スコープを使用したユーザーのアクセス許可を表します。認可レイヤーを追加したり、追加のリソースのリクエストをセットアップしたりするには、アクセストークンを評価します。たとえば、ユーザーが適切なグループに属しており、 API へのアクセスを一般的に許可

PetStore.readする のようなスコープを保持していることを検証できます。ユーザープールは、実行時にリソースサーバーとトークンのカスタマイズを使用して、カスタムスコープをトークンに追加できます。 https://docs.aws.amazon.com/cognito/latest/developerguide/user-pool-lambda-pre-token-generation.html#user-pool-lambda-pre-token-generation-accesstoken

ID Amazon Cognito トークンとアクセストークンでクレームを処理するポリシーの例については、「スキーマへのトークンのマッピング」と「スキーマへの OIDC トークンのマッピング」を参照してください。