翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

AWS Transfer Family AS2 の

適用性ステートメント 2 (AS2) は RFC が定義したファイル転送仕様で、強力なメッセージ保護と検証メカニズムが含まれています。転送中の AS2 ペイロードを保護するには、暗号化とデジタル署名を使用した暗号化メッセージ構文 (CMS) を使用して、データ保護とピア認証を提供します。署名付きメッセージ処理通知 (MDN) レスポンスペイロードは、メッセージが受信され、正常に復号されたことを確認 (否認防止) します。

AS2 プロトコルは、プロトコルに組み込まれたデータ保護とセキュリティ機能に依存するコンプライアンス要件を持つワークフローに不可欠です。 AWS Transfer Family AS2 エンドポイントは Drummond 認定を受け

Transfer Family で AS2 を使用する場合、トランザクションされたデータは、次の目的で で AWS ネイティブにアクセスできます。

-

処理、分析、機械学習

-

エンタープライズリソースプランニング (ERP) システムとの統合

-

カスタマーリレーションシップ管理 (CRM) システムとの統合

AS2-enabledサーバーを持つパートナーとファイルを交換するには、以下を実行する必要があります。

-

暗号化用のパブリック/プライベートキーペアを生成する

-

署名用のパブリック/プライベートキーペアを生成する

-

パートナーとパブリックキーを交換する

重要

HTTPS AS2 サーバーのエンドポイントは現在サポートされていません。TLS の終了はお客様の責任となります。

Transfer Family には、AS2 が有効になっている Transfer Family エンドポイントと Transfer Family AS2 コネクタを設定できるワークショップが用意されています。このワークショップの詳細については、「こちら

Transfer Family で AS2 を設定するstep-by-stepについては、以下を参照してください。

完全な例については、「」を参照してくださいAS2 設定のセットアップ。

注記

AS2 Terraform テンプレートのサポートを表示するには、Transfer Family Terraform テンプレート機能リクエスト

AS2 ユースケース

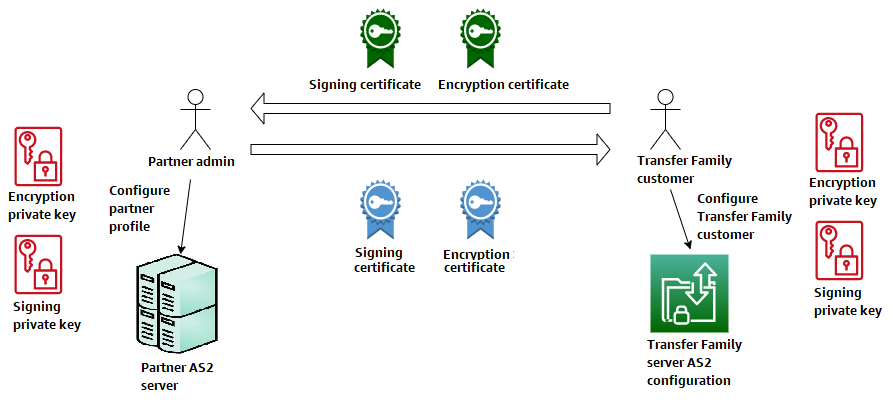

AS2-enabledサーバーを持つパートナーとファイル AWS Transfer Family を交換する場合は、セットアップの最も複雑な部分として、暗号化用に 1 つのパブリック/プライベートキーペアを生成し、パートナーとパブリックキーに署名して交換します。

AS2 AWS Transfer Family で を使用する場合は、次のバリエーションを考慮してください。

注記

取引先は、そのパートナープロファイルに関連付けられたパートナーです。

以下の表の MDN に関する記述はすべて、署名付き MDN を前提としています。

|

インバウンドのみのユースケース

|

|

アウトバウンドのみのユースケース

|

|

インバウンドとアウトバウンドのユースケース

|

AS2 CloudFormation テンプレート

このトピックでは、AS2 サーバーと設定をすばやくデプロイするために使用できる AWS CloudFormation テンプレートについて説明します AWS Transfer Family。これらのテンプレートはセットアッププロセスを自動化し、AS2 ファイル転送のベストプラクティスを実装するのに役立ちます。

-

基本的な AS2 テンプレートについては、「」を参照してください。 テンプレートを使用して Transfer Family AS2 スタックのデモを作成する

-

HTTP ヘッダーをカスタマイズするための AS2 テンプレートについては、「」を参照してくださいAS2 メッセージの HTTP ヘッダーをカスタマイズする。

AS2 テンプレートのカスタマイズ

提供されたテンプレートは、特定の要件を満たすようにカスタマイズできます。

-

S3 URL からテンプレートをダウンロードします。

-

YAML コードを変更して、次のような設定を調整します。

-

セキュリティ設定と証明書設定

-

ネットワークアーキテクチャと VPC 設定

-

ストレージオプションとファイル処理

-

モニタリングと通知の設定

-

-

変更したテンプレートを独自の S3 バケットにアップロードします。

-

CloudFormation コンソールまたは を使用して、カスタマイズされたテンプレートをデプロイします AWS CLI。

重要

テンプレートをカスタマイズするときは、リソース間の依存関係を維持し、セキュリティのベストプラクティスに従ってください。

AS2 デプロイのテスト

テンプレートを使用して AS2 サーバーをデプロイしたら、設定をテストできます。

-

CloudFormation スタックの出力で、サンプルコマンドとエンドポイント情報を確認します。

-

を使用してテストファイル AWS CLI を送信します。

aws s3api put-object --bucketyour-bucket-name--key test.txt --body test.txt aws transfer start-file-transfer --connector-idyour-connector-id--send-file-paths /your-bucket-name/test.txt -

送信先 S3 バケットでのファイル配信を確認します。

-

CloudWatch ログで、正常な処理と MDN レスポンスを確認します。

より包括的なテストを行うには、サードパーティーの AS2 クライアントを使用して Transfer Family AS2 サーバーにファイルを送信することを検討してください。

AS2 テンプレートデプロイのベストプラクティス

AS2 CloudFormation テンプレートを使用する場合は、次のベストプラクティスに従ってください。

- セキュリティ

-

強力な証明書を使用し、定期的にローテーションします。

最小特権の IAM ポリシーを実装します。

セキュリティグループを使用してネットワークアクセスを制限します。

- 信頼性

-

複数のアベイラビリティーゾーンにデプロイします。

失敗した転送のモニタリングとアラートを実装します。

失敗した転送の自動再試行を設定します。

- パフォーマンス

-

転送ボリュームに適したインスタンスタイプを選択します。

効率的なファイル管理のために S3 ライフサイクルポリシーを実装します。

ネットワーク設定をモニタリングして最適化します。

- コスト最適化

-

可変ワークロードには Auto Scaling を使用します。

古いファイルに S3 ストレージクラスを実装します。

実際の使用状況に基づいてリソースをモニタリングおよび調整します。