翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

Visual Studio Team Explorer と AWS CodeCommit の併用

Team Explorer 内で AWS Identity and Access Management (IAM) ユーザーアカウントを使用して、Git 認証情報を作成すると、それを使用してリポジトリを作成したりリポジトリのクローンを作成できます。

AWS CodeCommit の認証情報の種類

AWS Toolkit for Visual Studio のユーザーのほとんどは、アクセスキーとシークレットキーを含む AWS 認証情報プロファイルの設定を認識しています。これらの認証情報プロファイルは Toolkit for Visual Studio でサービス API を呼び出すために使用されます。例えば、Amazon S3 バケットを AWS Explorer で一覧表示したり、Amazon EC2 インスタンスを起動したりすることができます。AWS CodeCommit と Team Explorer の統合も、これらの認証情報プロファイルを使用します。ただし、Git 自体を使用するには、追加の認証情報が必要となります。具体的には、HTTPS 接続のための Git 認証情報が必要となります。これらの認証情報 (ユーザー名とパスワード) については、「AWS CodeCommit ユーザーガイド」の「Git 認証情報を使用する HTTPS ユーザー用のセットアップ」を参照してください。

AWS CodeCommit の Git 認証情報は、ユーザーアカウントに対してのみ作成できます。ルートアカウントに作成することはできません。サービスに対してこれらの認証情報のセットを 2 つまで作成できます。認証情報のセットを非アクティブとしてマークすることができますが、非アクティブなセットは引き続き 2 セットの制限にカウントされます。認証情報はいつでも削除と再作成を行うことができます。AWS CodeCommit を Visual Studio 内から使用する場合 (例えば、リポジトリの作成や一覧表示を行う場合など) は、従来の AWS 認証情報を使ってサービス自体を使用します。AWS CodeCommit でホストされている実際の Git リポジトリを使用する場合は、Git の認証情報を使用します。

AWS CodeCommit のサポートの一部として、Toolkit for Visual Studio によって、これらの Git 認証情報は自動的に作成されて、管理され、AWS 認証情報プロファイルに関連付けられます。Team Explorer 内で Git オペレーションを実行するために適切な認証情報のセットが設定されているかどうかを心配する必要はありません。AWS 認証情報プロファイルを使用して Team Explorer に接続すると、Git リモート使用している場合は常に関連付けられている Git 認証情報が自動的に使用されます。

を に接続するAWS CodeCommit

Visual Studio 2015 以降で Team Explorer ウィンドウを開くと、[Manage Connections] の [Hosted Service Providers] セクションに AWS CodeCommit エントリが表示されます。

[Sign up] (サインアップ) を選択すると、ブラウザウィンドウで Amazon Web Services ホームページが開きます。[Connect] (接続) を選択したときに発生する動作は、Toolkit for Visual Studio で AWS アクセス権とシークレットキーを持つ認証プロファイルが見つかり、ユーザーに代わって AWS の呼び出しを実行できるかどうかによって変わります。Toolkit for Visual Studio でローカルに保存された認証情報が見つからない場合には、IDE に表示される新しい [ご利用開始にあたって] のページを使って認証情報プロファイルが設定されている場合もあります。あるいは、Toolkit for Visual Studio、AWS Tools for Windows PowerShell、または AWS CLI を使用したことがあり、Toolkit for Visual Studio で使用できる AWS 認証情報プロファイルが既にあるという場合もあります。

[Connect] (接続) を選択すると、Toolkit for Visual Studio で、接続で使用する認証情報プロファイルの検索が始まります。Toolkit for Visual Studio で認証情報プロファイルが見つからない場合は、ダイアログボックスが表示され、そこで AWS アカウント のアクセスキーとシークレットキーを入力できます。ルート認証情報ではなく、IAM ユーザーアカウントを使用することをお勧めします。また、前に説明したように、最終的に必要となる Git 認証情報は IAM ユーザーにのみ作成できます。アクセスキーとシークレットキーが用意され、認証情報プロファイルが作成されると、Team Explorer と AWS CodeCommit の間の接続を使用できるようになります。

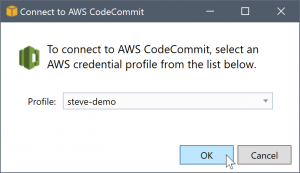

Toolkit for Visual Studio で複数の AWS 認証情報プロファイルが見つかった場合には、Team Explorer で使用するアカウントを選択するように求められます。

認証情報プロファイルが 1 つのみの場合、Toolkit for Visual Studio では、プロファイル選択のダイアログボックスは表示されずに直ちに接続されます。

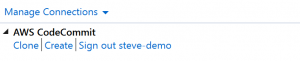

認証情報プロファイルを使って Team Explorer と AWS CodeCommit 間で接続が確立されると、ダイアログボックスは閉じられて、接続パネルが表示されます。

ローカルにクローンが作成されたリポジトリがないため、パネルには実行可能なオペレーションとして [Clone] (クローン)、[Create] (作成)、および [Sign out] (サインアウト) のみが表示されます。他のプロバイダーと同様に、Team Explorer の AWS CodeCommit はいつでも 1 つの AWS 認証情報プロファイルにのみバインドできます。アカウントを切り替えるには、[Sign out (サインアウト)] を使って接続を削除し、別のアカウントを使って新しい接続を開始します。

接続を確立できたら、[Create] リンクをクリックして、リポジトリを作成することができます。

リポジトリの作成

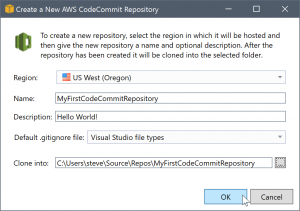

[Create] (作成) リンクをクリックすると、[Create a New AWS CodeCommit Repository] (新しいリポジトリの作成) ダイアログボックスが開きます。

AWS CodeCommit リポジトリはリージョンごとに整理されており、リポジトリをホストするリージョンを [Region] で選択できます。リストには、AWS CodeCommit をサポートしているすべてのリージョンが表示されます。新しいリポジトリの名前 (必須) と説明 (オプション) を入力します。

ダイアログボックスのデフォルトの動作では、新しいリポジトリのフォルダの場所にリポジトリの名前のサフィックスを追加します (名前を入力すると、フォルダの場所も更新されます)。別のフォルダ名を使用するには、リポジトリの名前の入力の終了後に [Clone into] のフォルダのパスを編集します。

リポジトリに .gitignore の初期ファイルを自動的に作成することを選ぶこともできます。AWS Toolkit for Visual Studio は、Visual Studio のファイルの種類の組み込みのデフォルトを提供します。ファイルを使用しないか、または既存のカスタムのファイルの使用を選択して複数のリポジトリにわたって再利用することもできます。それには、リストで [Use custom (カスタムを使用)] を選択し、使用するカスタムファイルに移動します。

リポジトリ名と場所が用意できたら、[OK] をクリックして、リポジトリの作成を開始します。Toolkit for Visual Studio によりリポジトリの作成がサービスにリクエストされ、新しいリポジトリのクローンがローカルで作成されます。.gitignore ファイルを使用している場合には、初期のコミットが追加されます。この時点で、Git リモートを使用できるようになります。Toolkit for Visual Studio では、前に説明した Git 認証情報へのアクセスが必要となります。

Git 認証情報を設定する

ここまでは、AWS のアクセスキーとシークレットキーを使って、リポジトリの作成をサービスにリクエストしました。ここで Git 自体を使用して実際のクローンオペレーションを実行する必要がありますが、Git は AWS のアクセスキーとシークレットキーを認識しません。代わりに、Git にユーザー名とパスワードの認証情報を指定する必要があります。Git はリモートでこれを HTTPS 接続に使用します。

「Git 認証情報を設定する」に記載されているように、使用する Git 認証情報は IAM ユーザーに関連付けられている必要があります。ルート認証情報に生成することはできません。AWS 認証情報プロファイルは常に、ルートキーでなく、IAM ユーザーのアクセスキーとシークレットキーを含むように設定する必要があります。Toolkit for Visual Studio は AWS CodeCommit 用の Git 認証情報の設定を行い、それを以前に Team Explorer で接続に使用した AWS 認証情報プロファイルに関連付けることができます。

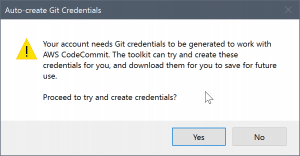

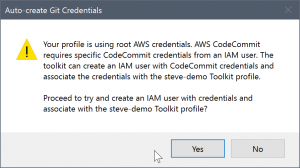

[新しい AWS CodeCommit リポジトリの作成] ダイアログボックスで [OK] を選択し、リポジトリが正常に作成された場合、Toolkit for Visual Studio は Team Explorer で接続された AWS 認証情報プロファイルをチェックして、AWS CodeCommit 用の Git 認証情報が存在し、ローカルでプロファイルに関連付けられているかどうかを確認します。確認された場合、Toolkit for Visual Studio は Team Explorer に新しいリポジトリでクローンオペレーションを開始するように指示します。Git 認証情報がローカルで使用できない場合、Toolkit for Visual Studio は Team Explorer の接続で使用されたアカウントの認証情報の種類を確認します。認証情報が推奨されたように IAM ユーザーのものである場合、次のメッセージが表示されます。

認証情報がルート認証情報の場合には、次のメッセージが表示されます。

どちらの場合も、Toolkit for Visual Studio は必要な Git 認証情報を作成しようとします。最初のシナリオでは、作成する必要があるのは、IAM ユーザー用の Git 認証情報です。ルートアカウントが使用されている場合、Toolkit for Visual Studio はまず IAM ユーザーの作成を試みてから新しいユーザーの Git 認証情報の作成に進みます。Toolkit for Visual Studio が新しいユーザーを作成する必要がある場合、AWS CodeCommit パワーユーザーマネージドポリシーをその新しいユーザーアカウントに適用します。このポリシーでは、アクセスを AWS CodeCommit のみに許可します。リポジトリの削除以外のすべてのオペレーションを AWS CodeCommit で実行できるようにします。

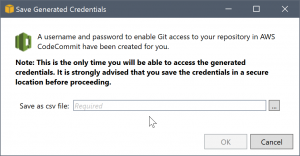

認証情報を作成する際には、それを 1 回のみ表示できます。そのため、Toolkit for Visual Studio は続行する前に新たに作成した認証情報を .csv ファイルとして保存するように求めるメッセージを表示します。

必ず安全な場所に保存しておくことを、強くお勧めします。

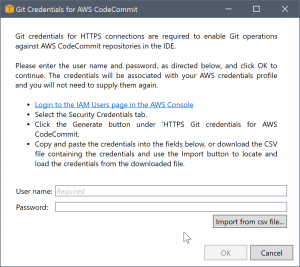

Toolkit for Visual Studio が自動的に認証情報を作成できない場合があります。例えば、AWS CodeCommit で Git 認証情報セットの最大数 (2) を既に作成している場合、または Toolkit for Visual Studio がプログラムによって認証情報を作成するために十分な権限がない場合 (IAM ユーザーとしてサインインしている場合) などがあります。このような場合は、AWS マネジメントコンソール にログインして認証情報を管理するか、または管理者から認証情報を取得します。Toolkit for Visual Studio で表示される [Git Credentials for AWS CodeCommit] (Git 認証情報) ダイアログボックスでそれを入力できます。

Git 認証情報が利用可能になったので、新しいリポジトリのクローンオペレーションが進行します (Team Explorer 内の操作の進行状態の表示を確認してください)。デフォルトの .gitignore ファイルの適用を選択した場合、「Initial Commit」のコメントでリポジトリにコミットされます。

以上で Team Explorer 内で認証情報を設定し、リポジトリを作成できました。必要な認証情報が設定されたので、今後新しいリポジトリを作成する場合には、[Create a New AWS CodeCommit Repository] (新しいリポジトリの作成) ダイアログボックス自体のみが表示されます。

リポジトリのクローンを作成する

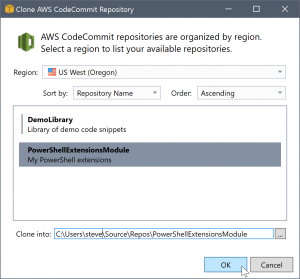

既存のリポジトリのクローンを作成するには、Team Explorer の AWS CodeCommit の接続パネルに戻ります。[Clone] (クローン) リンクをクリックして、[Clone AWS CodeCommit Repository] (リポジトリのクローン) ダイアログボックスを開き、クローンを作成するリポジトリと、配置するディスク上の場所を選択します。

リージョンを選択すると、Toolkit for Visual Studio はサービスのクエリを行って、リージョンで使用できるリポジトリを検出し、それをダイアログボックスの中央のリストに表示します。各リポジトリの名前と説明 (オプション) も表示されます。リポジトリ名または最終更新日で、昇順または降順に、リストの順序をソートすることができます。

リポジトリを選択すると、クローンを作成する場所を選択できます。Team Explorer の他のプラグインで使用されたものと同じ場所がデフォルトとなりますが、他の場所を参照するか、または入力することもできます。デフォルトでは、リポジトリ名が、選択されたパスにサフィックスとして追加されます。ただし、特定のパスを指定する場合には、フォルダを選択した後にテキストボックスを編集します。[OK] をクリックしたときにボックスに含まれるテキストを使ったフォルダに、リポジトリのクローンが作成されます。

リポジトリとフォルダの場所を選択したら、[OK] をクリックして、クローンオペレーションを続行します。リポジトリの作成と同様に、クローンオペレーションの進行状況も Team Explorer に表示されます。

リポジトリを操作する

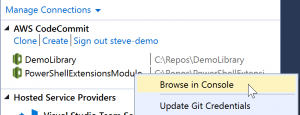

リポジトリのクローンまたはリポジトリを作成する場合、接続のためのローカルリポジトリは、Team Explorer のオペレーションリンクの下の接続パネルに一覧表示されます。これらのエントリを使うと、リポジトリにアクセスしてコンテンツを参照するのに便利です。リポジトリを右クリックして、[Browse in Console] (コンソールで参照) を選択します。

[Update Git Credentials] (Git 認証情報の更新) を使用して、認証情報プロファイルに関連付けられて保存された Git 認証情報を更新することもできます。これは、認証情報をローテーションする場合に役立ちます。このコマンドを使用すると、[Git Credentials for AWS CodeCommit] (Git 認証情報) ダイアログボックスが開き、新しい認証情報を入力またはインポートできます。

リポジトリ上での Git オペレーションは、期待どおりに機能します。ローカルコミットを行うことができ、共有する準備ができたら、Team Explorer で [Sync] オプションを使用します。Git 認証情報は既にローカルに保存され、接続された AWS 認証情報プロファイルに関連付けられているため、AWS CodeCommit リモートに対するオペレーションのために再入力を求められることはありません。