翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

IAM Roles Anywhere での証明書の使用

SAP システムは、 AWS Identity and Access Management Roles Anywhere で証明書ベースの認証 AWS を使用して で認証できます。STRUST で証明書を設定し、SDK プロファイルを /AWS1/IMG で設定する必要があります。

前提条件

証明用のセットアップを開始する前に、次の前提条件を満たす必要があります。

-

認証局 (CA) が発行する X.509 証明書は、以下の要件を満たしている必要があります。

-

署名証明書は v3 証明書でなければなりません。

-

チェーンの証明書の数が 5 を超えてはなりません。

-

証明書は RSA または ECDSA アルゴリズムをサポートしている必要があります。

-

-

CA を IAM Roles Anywhere にトラストアンカーとして登録し、IAM Roles Anywhere のロール/ポリシーを指定するプロファイルを作成します。詳細については、AWS Identity and Access Management 「Roles Anywhere での信頼アンカーとプロファイルの作成」を参照してください。

-

SAP ユーザーの IAM ロールは IAM 管理者が作成する必要があります。ロールには、必要な を呼び出すためのアクセス許可が必要です AWS のサービス。詳細については、「IAM セキュリティのベストプラクティス」を参照してください。

-

/AWS1/IMGトランザクションを実行する許可を作成します。詳細については、「設定の権限」を参照してください。

手順

以下の手順に従って、証明書ベースの認証を設定します。

Steps

ステップ 1 – SAP の Secure Store and Forward (SSF) を使用して SSF アプリケーションを定義する

-

トランザクションコード

SE16を実行して SSF アプリケーションを定義します。 -

SSFAPPLICテーブル名を入力し、[新規エントリ] を選択します。 -

APPLICフィールドに SSF アプリケーションの名前を入力し、DESCRIPTフィールドに説明を入力して、残りのフィールドでSelected (X)オプションを選択します。

ステップ 2 – SSF パラメータを設定する

-

を実行して AWS SDK for SAP ABAP 実装ガイド (IMG) を起動

/n/AWS1/IMGします。 -

[AWS SDK for SAP ABAP の設定] > [技術的前提条件] > [オンプレミスシステムの追加の設定] を選択します。

-

[SSF パラメータの設定] IMG アクティビティを実行します。

-

[新しいエントリ] を選択し、前のステップで作成した SSF アプリケーションを選択します。[保存] を選択します。

-

ハッシュアルゴリズムを SHA256 に変更し、暗号化アルゴリズムを AES256-CBC に変更します。その他の設定はデフォルトのままにして、[保存] を選択します。

ステップ 3 – PSE と証明書のリクエストを作成する

-

/n/AWS1/IMGトランザクションを実行し、[AWS SDK for SAP ABAP の設定] > [技術的前提条件] > [オンプレミスシステムの追加の設定] を選択します。 -

Create PSE for SSF ApplicationIMG アクティビティを実行します。 -

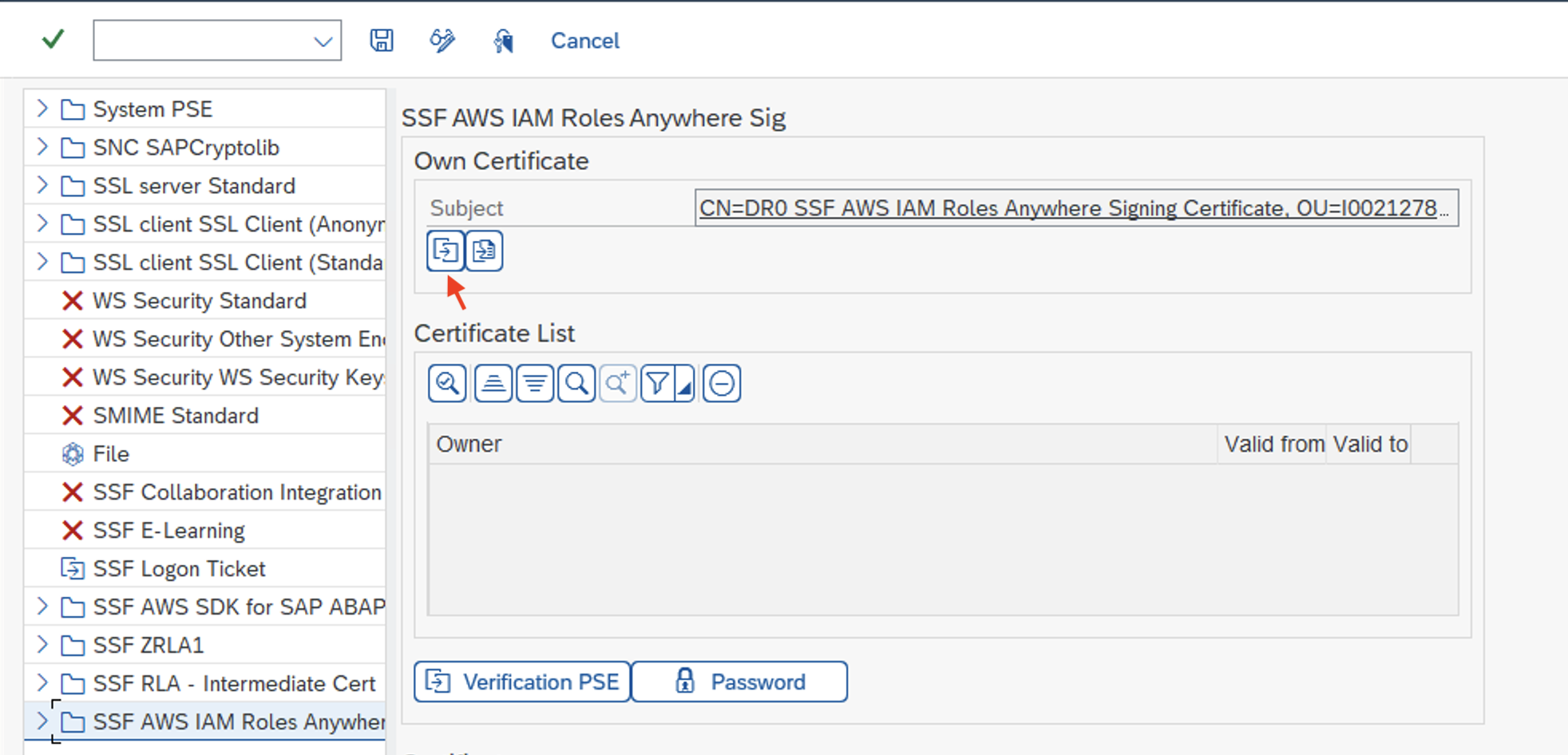

STRUSTトランザクションの [編集] を選択します。 -

ステップ 1 – SAP の Secure Store and Forward (SSF) を使用して SSF アプリケーションを定義する で作成した SSF アプリケーションを右クリックし、[作成] を選択します。その他の設定はすべてデフォルトのままにして、[続行] を選択します。

-

[証明書リクエストを作成] を選択します。次の画像を参照してください。デフォルトのオプションを保持して、[続行] を選択します。生成された証明書リクエストをコピーまたはエクスポートして、CA に提供します。CA はリクエストを検証し、署名付きのパブリックキー証明書で応答します。

署名プロセスは、CA と、CA が使用するテクノロジーによって異なります。例については、「Private Certificate Authority によるプライベートエンドエンティティ証明書の発行」を参照してください。 AWS

ステップ 4 – 証明書レスポンスを関連する PSE にインポートする

-

/n/AWS1/IMGトランザクションを実行し、[AWS SDK for SAP ABAP の設定] > [技術的前提条件] > [オンプレミスシステムの追加の設定] を選択します。 -

Create PSE for SSF ApplicationIMG アクティビティを実行します。 -

STRUSTトランザクションの [編集] を選択します。 -

SSF アプリケーションを選択し、件名の下の PSE セクションにある [証明書レスポンスのインポート] を選択します。証明書レスポンスをコピーしてテキストボックスに貼り付けるか、ファイルシステムからファイルをインポートします。[続行] > [保存] を選択します。

-

証明書の詳細は、件名を 2 回選択すると表示できます。情報は証明書セクションに表示されます。

ステップ 5 – IAM Roles Anywhere を使用するように SDK プロファイルを設定する

-

/n/AWS1/IMGトランザクションを実行し、AWS SDK for SAP ABAP 設定 > アプリケーション設定を選択します。 -

新しい SDK プロファイルを作成し、名前を付けます。

-

認証方法として [IAM Roles Anywhere] を選択します。

-

左側のペインで、[認証と設定] を選択します。

-

新しいエントリを作成し、SAP システムの情報と AWS リージョンを入力します。

-

認証方法として [IAM Roles Anywhere] を選択し、[保存] を選択します。

-

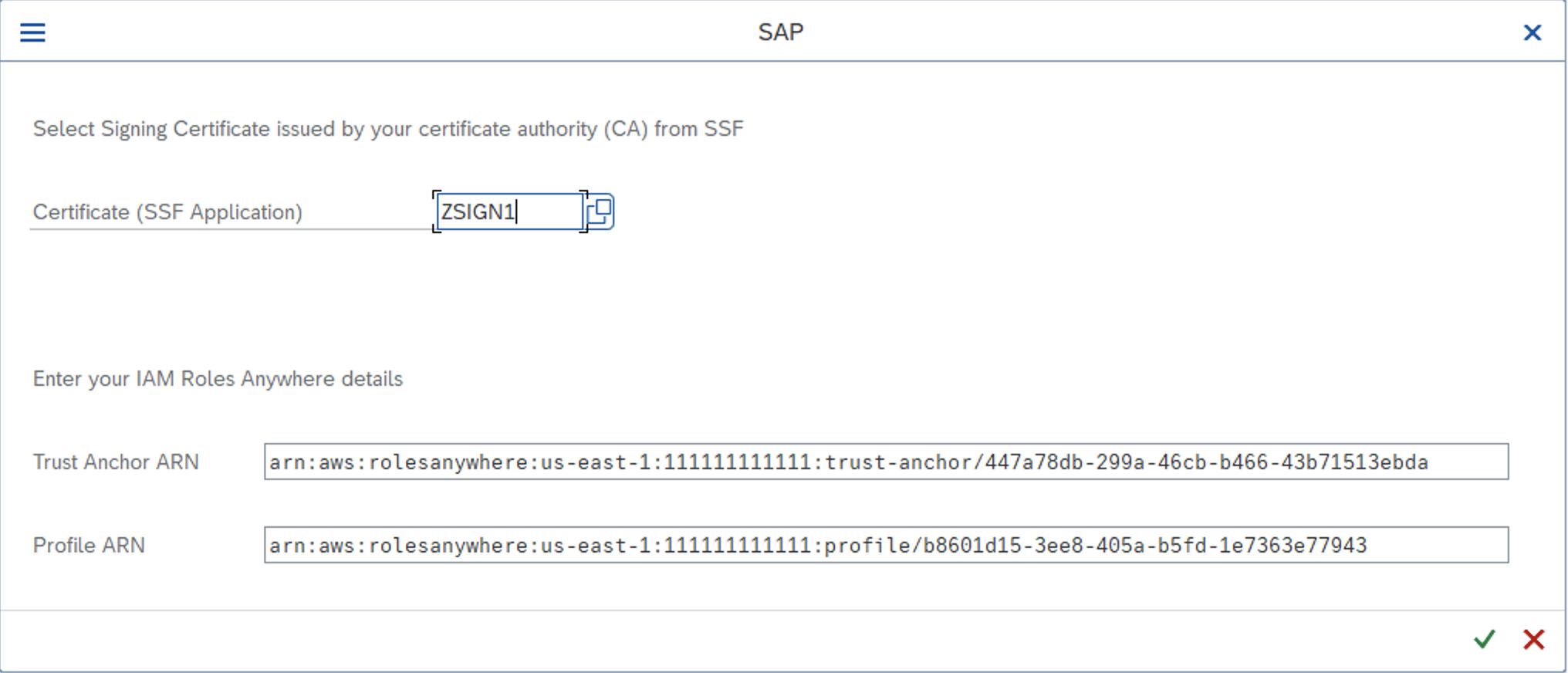

[詳細を入力] を選択し、ポップアップウィンドウで、ステップ 1 – SAP の Secure Store and Forward (SSF) を使用して SSF アプリケーションを定義する で作成した SSF アプリケーションを選択します。「前提条件」で作成した [トラストアンカー ARN] と [プロファイル ARN] を入力します。次の画像を参照してください。[Continue] (続行) をクリックします。

-

-

左側のペインで [IAM ロールマッピング] を選択します。名前を入力し、IAM 管理者から提供された IAM ロールの ARN を指定します。

詳細については、「アプリケーションの設定」を参照してください。