翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

セキュリティ範囲について

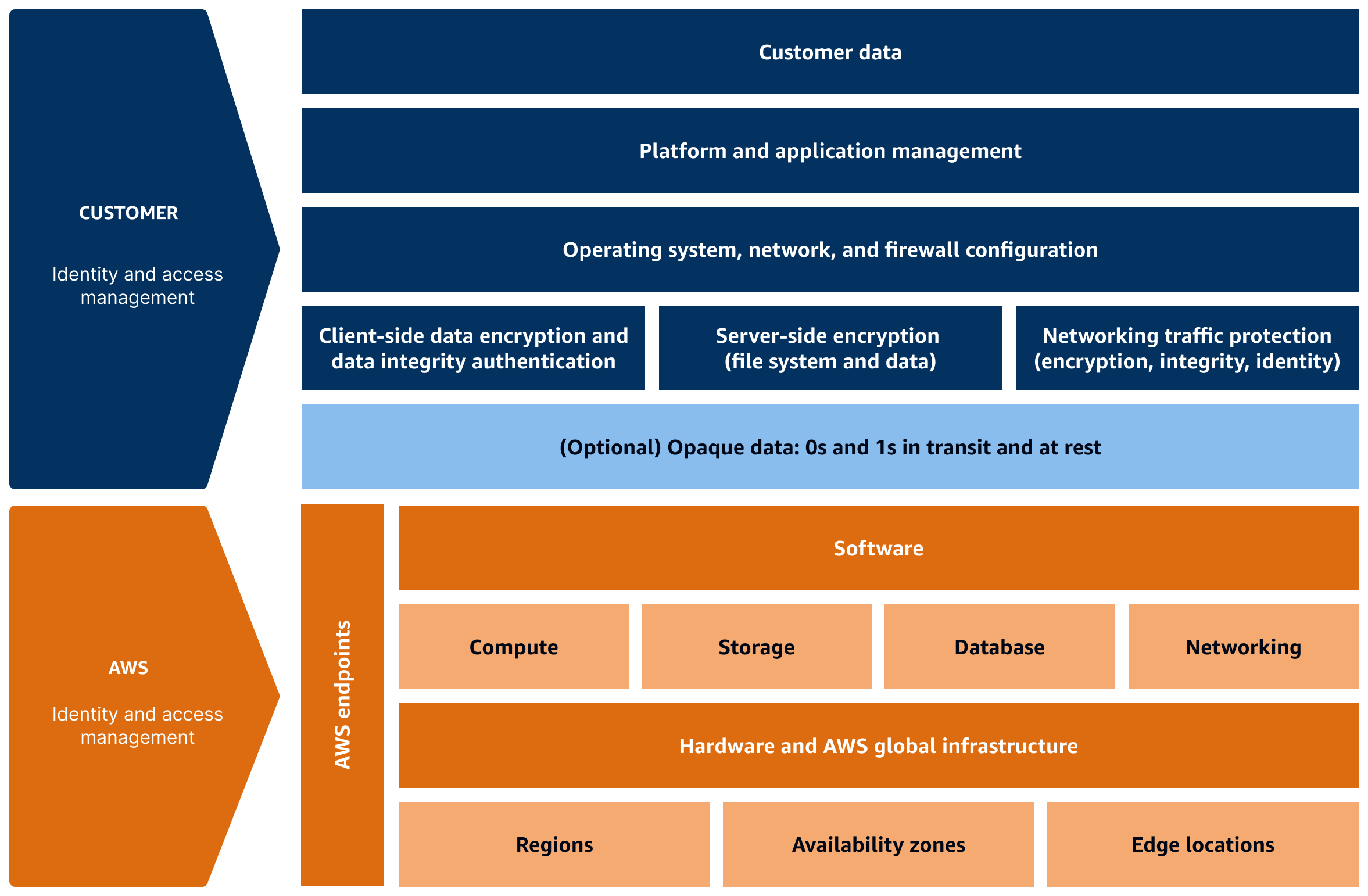

責任 AWS 共有モデルは、 クラウドのセキュリティとコンプライアンス AWS について と責任を共有する方法を定義します。 は、 で提供されるすべてのサービスを実行するインフラストラクチャ AWS を保護し AWS クラウド、データやアプリケーションなどのサービスの使用を保護する責任があります。

この責任共有モデルでは、コンプライアンスと運用上の負担が軽減されます。なぜなら、ホストオペレーティングシステムと仮想化レイヤーから、サービスが稼働する施設の物理的なセキュリティに至る各種コンポーネントの運用、管理、制御は、 AWS が行うからです。マネージドサービスは、 AWS がパッチ適用や脆弱性管理などの一部のセキュリティタスクを管理できるようにすることで、セキュリティとコンプライアンスの義務を軽減するのに役立ちます。AWS Well-Architected フレームワークでは、マネージドサービスを使用することがベストプラクティスです。一般的に、インフラストラクチャがモダナイズされると、より多くの責任がサービスプロバイダーに移されます。

次の 3 つは、選択したサービスに基づいてセキュリティ範囲がどのように変化するかを理解するのに役立つサービスの例です。

セキュリティに対するお客様の責任は固定ではなく、選択したアーキテクチャのタイプによって変わります。選択したクラウドアーキテクチャは、時間、労力、コストに影響を与えます。

インフラストラクチャサービス

インフラストラクチャサービスの場合、 AWS は基盤となるインフラストラクチャの保護に焦点を当てます。インフラストラクチャサービスでは、他のモデルと比較して、プラットフォームセキュリティ、OS パッチ適用、アプリケーション管理に対応する必要があるため、お客様のセキュリティ範囲は大きくなります。Amazon Elastic Compute Cloud (Amazon EC2) は、一般的なインフラストラクチャサービスの例です。

コンテナサービス

インフラストラクチャの抽象化とモダナイズが進むにつれて、フットプリントは小さくなります。一部のセキュリティ要素の責任が にシフトするため、スコープは縮小します AWS。コンテナサービスは、バックエンドの責任の一部が戻る例です AWS。たとえば、 AWS はオペレーティングシステム (OS) の設定、ネットワーク設定、プラットフォーム管理、アプリケーション管理を担当します。一般的なコンテナサービスの例としては、Amazon Elastic Kubernetes Service (Amazon EKS)、Amazon Elastic Container Registry (Amazon ECR)、Amazon Elastic Container Service (Amazon ECS)、 AWS Fargateなどがあります。

サーバーレスサービス

サーバーレスサービスを使用する場合、セキュリティの責任のほぼすべてが に属します AWS。お客様の責任範囲は最小限です。例えば、マネージドサーバーレスデータベース (DB) を使用すると、ネットワーク、ハードウェア、オペレーティングシステムを保護する必要がなくなります。OS と DB のパッチ適用はすべて、 AWSが実施します。お客様が唯一担うのは、暗号化と認証を通じてデータへのアクセスを保護することです。