翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

成熟フェーズのユースケース例の確認

成熟フェーズの例を以下に示します。これらの例では、さまざまなビジネス目標のためのモデル、ツール、およびプロセスを実践的なレベルで深く掘り下げます。

成熟: 脅威検知の例

検知コントロールのビジネス成果: リスクを低減し、クラウドリソースの迅速な使用と開発を可能にするために、クラウドインシデントの可視性と検知速度を向上させます。

ツール: Assisted Log Enabler for AWS

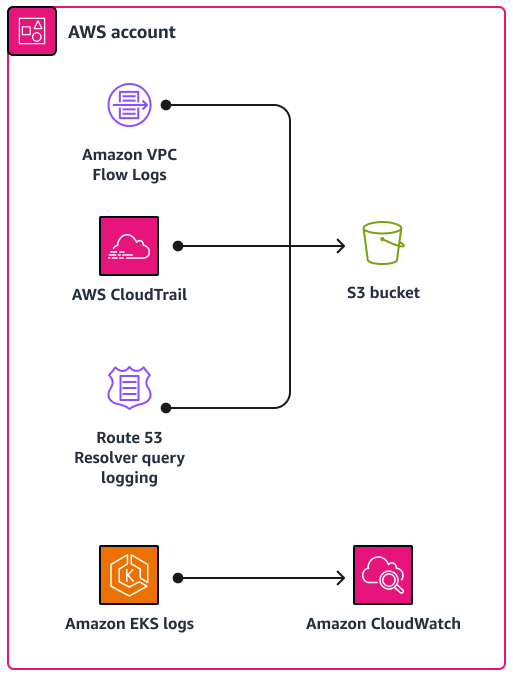

サンプルユースケース: 次の図に示すような単一アカウントのユースケースについて考えてみます。詳しい調査が必要なイベントがあります。ログ記録が有効になっているかどうかは不明です。この場合、最善のアクションは、 でドライランを実行してAssisted Log Enabler、有効または無効になっているサービスを確認することです。 は証 AWS CloudTrail 跡、DNS クエリログ、VPC フローログ、およびその他のログAssisted Log Enablerをチェックします。有効になっていない場合、 はそれらAssisted Log Enablerを有効にします。 はすべての でログ記録をチェックしてオンにAssisted Log Enablerできます AWS リージョン。

Assisted Log Enabler のスロットリングを調整することもできます。ドライランを完了し、イベントをクローズし、問題を解決したら、このレベルのログ記録は不要になります。デプロイをすばやくクリーンアップして、ログ記録を停止できます。この機能では、Assisted Log Enabler をトリアージツールとして使用できます。

Assisted Log Enabler for AWS の主要な機能は次のとおりです。

-

単一アカウント環境またはマルチアカウント環境で実行できます。

-

これを使用して、環境におけるログ記録のベースラインを確立できます。

-

ドライラン機能を使用して、現在の状態を確認し、どのサービスでログ記録が有効になっているかを特定できます。

-

ログ記録を有効にするサービスを選択できます。

-

ユースケースに合わせて、Assisted Log Enabler のスロットリングを調整できます。

成熟: IAM の例

IAM ビジネス成果: 可視化を自動化し、ベストプラクティスに照らして測定することで、継続的にリスクを低減し、セキュアな外部接続を可能にし、新しいユーザーや環境を迅速にプロビジョニングします。

ツール: AWS Identity and Access Management Access Analyzer (IAM Access Analyzer) は、外部エンティティと共有されているリソースを特定し、ポリシー文法およびベストプラクティスに照らして IAM ポリシーを検証し、過去のアクセスアクティビティに基づいて IAM ポリシーを生成します。アカウントレベルと組織レベルの両方で IAM Access Analyzer を有効にすることを強くお勧めします。

サービスの利点: IAM Access Analyzer は、洞察に富んだ検出結果を多数提供します。また、外部エンティティと共有されている組織とアカウントのリソースを識別できます。パブリック S3 バケット、別のアカウント AWS KMS key と共有されている 、または外部アカウントと共有されているロールなどのリソースを検出できるため、組織の管理下にないリソースを識別するための優れた可視性が得られます。IAM ポリシーを検証するだけでなく、IAM ポリシーを自動的に生成することもできます。