翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

AWS CodePipeline と Amazon Bedrock を使用して AWS Organizations ポリシーをコードとして管理する

Amazon Web Services、Andre Cavalcante および Mariana Pessoa de Queiroz

概要

で認可ポリシーを使用して AWS Organizations 、メンバーアカウントのプリンシパルとリソースのアクセスを一元的に設定および管理できます。サービスコントロールポリシー (SCPs、組織内の AWS Identity and Access Management (IAM) ロールとユーザーに使用可能なアクセス許可の最大数を定義します。リソースコントロールポリシー (RCP) は、組織内のリソースで利用できるアクセス許可の上限を定義します。

このパターンは、継続的インテグレーションと継続的デプロイ (CI/CD) パイプラインを通じてデプロイする Infrastructure as Code (IaC) として SCP と RCP を管理するのに役立ちます。 AWS CloudFormation または Hashicorp Terraform を使用してこれらのポリシーを管理することで、複数の認可ポリシーの構築と維持に関連する負担を軽減できます。

このパターンには、次の機能が含まれます。

マニフェストファイル (

scp-management.jsonおよびrcp-management.json) を使用して、認可ポリシーを作成、削除、更新します。ポリシーの代わりにガードレールを使用します。ガードレールとそれらのターゲットはマニフェストファイルで定義します。

AWS CodeBuild と を使用するパイプラインは AWS CodePipeline、マニフェストファイルのガードレールをマージして最適化します。マニフェストファイル内の各ステートメントについて、パイプラインはガードレールを単一の SCP または RCP にマージし、定義されたターゲットに適用します。

AWS Organizations はターゲットにポリシーを適用します。ターゲットは AWS アカウント、、組織単位 (OU)、環境 (

environments.jsonファイルで定義したアカウントのグループまたは OUs)、またはAWS タグを共有するアカウントのグループです。Amazon Bedrock はパイプラインログを読み取り、すべてのポリシーの変更を要約します。

パイプラインには、手動承認が必要です。承認者は、Amazon Bedrock が作成したエグゼクティブサマリーを確認でき、エグゼクティブサマリーは変更内容を理解するのに役立ちます。

前提条件と制限

前提条件

組織として管理 AWS アカウント されている複数の AWS Organizations。詳細については、「組織の作成」を参照してください。

SCP および RCP 機能は で有効になっています AWS Organizations。詳細については、「ポリシータイプの有効化」を参照してください。

Terraform バージョン 1.9.8 以降がインストールされている

。 このソリューションを Terraform パイプライン経由でデプロイしない場合、Terraform 状態ファイルは、ポリシー管理パイプラインをデプロイ AWS アカウント する https://developer.hashicorp.com/terraform/language/backend/s3

の Amazon Simple Storage Service (Amazon S3) バケットに保存する必要があります。 Python バージョン 3.13.3 以降がインストールされている

。

制限事項

このパターンを使用して、この CI/CD パイプラインの外部で作成された SCP または RCP を管理することはできません。ただし、パイプラインを通じて既存のポリシーを再作成することはできます。詳細については、このパターンの「追加情報」セクションの「既存のポリシーをパイプラインに移行する」を参照してください。

各アカウントのアカウント、OU、ポリシーの数には、 AWS Organizationsのクォータとサービス制限が適用されます。

このパターンは、バックアップポリシー AWS Organizations、タグポリシー、チャットアプリケーションポリシー、宣言ポリシーなど、 の管理ポリシーの設定には使用できません。

アーキテクチャ

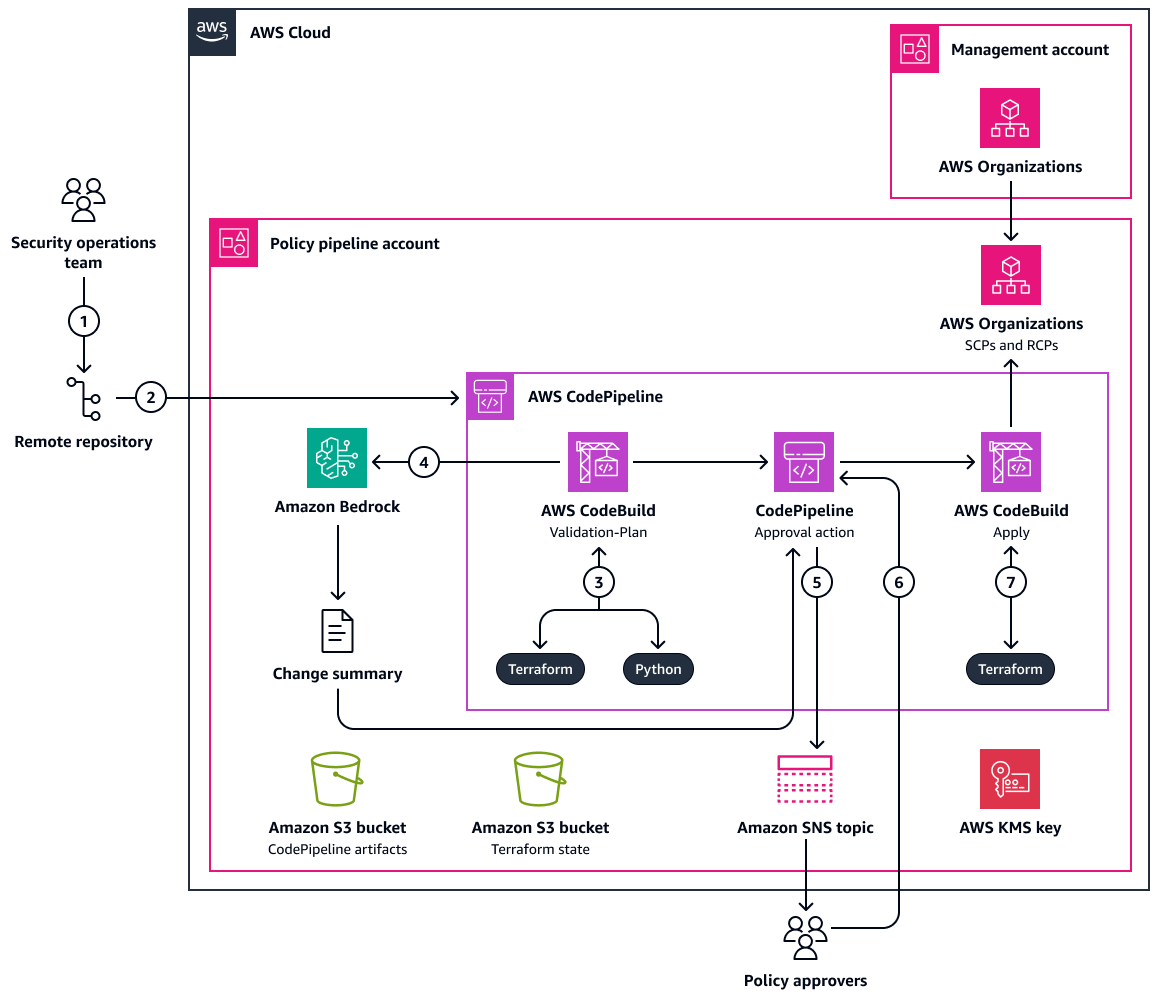

以下の図は、ポリシー管理パイプラインとその関連リソースのワークフローを示しています。

この図表は、次のワークフローを示しています:

ユーザーは、リモートリポジトリのメインブランチにある

scp-management.jsonまたはrcp-management.jsonマニフェストファイルに変更をコミットします。mainブランチの変更により、パイプラインが開始されます AWS CodePipeline。CodePipeline は

Validate-PlanCodeBuild プロジェクトを開始します。このプロジェクトでは、リモートリポジトリ内の Python スクリプトを使用して、ポリシーとポリシーマニフェストファイルを検証します。この CodeBuild プロジェクトでは、以下を行います。SCP と RCP のマニフェストファイルに一意のステートメント ID (

Sid) が含まれていることを確認します。scp-policy-processor/main.pyとrcp-policy-processor/main.pyの Python スクリプトを使用して、ガードレールフォルダ内のガードレールを単一の RCP または SCP ポリシーに連結します。同じResource、Action、およびConditionを持つガードレールを組み合わせます。AWS Identity and Access Management Access Analyzer を使用して、最終的な最適化されたポリシーを検証します。検出結果がある場合、パイプラインは停止します。

Terraform がリソースの作成に使用する

scps.jsonファイルとrcps.jsonファイルを作成します。Terraform 実行プランを作成する、

terraform planコマンドを実行します。

(オプション)

Validate-PlanCodeBuild プロジェクトは、bedrock-prompt/prompt.pyスクリプトを使用して Amazon Bedrock にプロンプトを送信します。bedrock-prompt/prompt.txtファイルでプロンプトを定義します。Amazon Bedrock は、Terraform ログと Python ログを分析することで、Anthropic Claude Sonnet 3.5 を使用して、提案された変更の概要を生成します。CodePipeline は、変更を確認する必要があることを承認者に通知するために、Amazon Simple Notification Service (Amazon SNS) トピックを使用します。Amazon Bedrock によって変更の概要が生成された場合、通知にはこの概要が含まれます。

ポリシー承認者は、CodePipeline でアクションを承認します。Amazon Bedrock によって変更の概要が生成された場合、承認者は承認する前に CodePipeline で概要を確認できます。

CodePipeline は

ApplyCodeBuild プロジェクトを開始します。このプロジェクトでは、Terraform を使用して RCP と SCP の変更を適用します AWS Organizations。

このアーキテクチャに関連付けられた IaC テンプレートは、ポリシー管理パイプラインをサポートする次のリソースもデプロイします。

scp-policy-processor/main.pyやbedrock-prompt/prompt.pyなどの CodePipeline アーティファクトとスクリプトを保存するための Amazon S3 バケットこのソリューションによって作成されたリソースを暗号化する AWS Key Management Service (AWS KMS) キー

ツール

AWS のサービス

Amazon Bedrock は、多くの高パフォーマンスな基盤モデルを、統合 API を通じて利用できるようにする完全マネージド型 AI サービスです。

AWS CodeBuild は完全マネージド型の構築サービスです。ソースコードのコンパイル、ユニットテストの実行、すぐにデプロイできるアーティファクトの生成を行います。

AWS CodePipeline は、ソフトウェアリリースのさまざまな段階を迅速にモデル化および設定し、ソフトウェアの変更を継続的にリリースするために必要なステップを自動化するのに役立ちます。

AWS Organizations は、作成して一元管理する AWS アカウント 組織に複数の を統合するのに役立つアカウント管理サービスです。

AWS SDK for Python (Boto3)

は、Python アプリケーション、ライブラリ、またはスクリプトを と統合するのに役立つソフトウェア開発キットです AWS のサービス。 Amazon Simple Storage Service (Amazon S3) は、あらゆる量のデータを保存、保護、取得できるクラウドベースのオブジェクトストレージサービスです。

その他のツール

HashiCorp Terraform

は、コードを使用してクラウドインフラストラクチャとリソースをプロビジョニングして管理するのに役立つ IaC ツールです。

コードリポジトリ

このパターンのコードは organizations-policy-pipelinesample-repository フォルダに含まれるキーファイルは次のとおりです。

environmentsフォルダ内のenvironments.jsonには環境のリストが含まれます。環境はターゲットのグループであり、 AWS アカウント IDsまたは組織単位 (OUsを含めることができます。rcp-managementフォルダ内:guardrailsフォルダには、RCP の個々のガードレールが含まれます。policiesフォルダには、個々の RCP が含まれます。rcp-management.jsonマニフェストファイルは、RCP ガードレール、完全な RCP、およびそれらの関連ターゲットを管理するのに役立ちます。

scp-managementフォルダ内:guardrailsフォルダには、SCP の個々のガードレールが含まれます。policiesフォルダには、個々の SCP が含まれます。scp-management.jsonマニフェストファイルは、SCP ガードレール、完全な SCP、およびそれらの関連ターゲットを管理するのに役立ちます。

utilsフォルダには、現在の SCP と RCP の移行に役立つスクリプトが含まれ、これにより、パイプラインを通じて SCP と RCP を管理できるようになります。詳細については、このパターンの「追加情報」セクションを参照してください。

ベストプラクティス

パイプラインを設定する前に、 AWS Organizations クォータの制限に達していないことを確認することをお勧めします。

AWS Organizations 管理アカウントは、そのアカウントで実行する必要があるタスクにのみ使用することをお勧めします。詳細については、「管理アカウントのベストプラクティス」を参照してください。

エピック

| タスク | 説明 | 必要なスキル |

|---|---|---|

リポジトリを作成します。 | セキュリティ運用チームがポリシーを管理するためのリポジトリを作成します。 AWS CodeConnections がサポートするサードパーティーのリポジトリプロバイダーのいずれかを使用します。 | DevOps エンジニア |

ポリシー管理を委任します。 | パイプラインをデプロイするメンバーアカウントに AWS Organizations ポリシーの管理を委任します。手順については、「 を使用してリソースベースの委任ポリシーを作成する AWS Organizations」を参照してください。サンプルポリシーについては、このパターンの「追加情報」セクションの「リソースベースの委任ポリシーのサンプル」を参照してください。 | AWS 管理者 |

(オプション) 基盤モデルを有効にします。 | ポリシーの変更の概要を生成する場合は、パイプラインをデプロイ AWS アカウント する の Amazon Bedrock で Anthropic Claude 3.5 Sonnet 基盤モデルへのアクセスを有効にします。手順については、「Add or remove access to Amazon Bedrock foundation models」を参照してください。 | AWS 全般 |

| タスク | 説明 | 必要なスキル |

|---|---|---|

リポジトリのクローン作成 | GitHub から organizations-policy-pipeline

| DevOps エンジニア |

デプロイ方法を定義します。 |

| DevOps エンジニア |

パイプラインをデプロイします。 |

| DevOps エンジニア、Terraform |

リモートリポジトリを接続します。 | 前の手順では、Terraform によってサードパーティーリポジトリへの CodeConnections 接続が作成されました。AWS デベロッパーツールコンソール | AWS DevOps |

Amazon SNS トピックを購読します。 | Terraform によって Amazon SNS トピックが作成されました。トピックにエンドポイントをサブスクライブし、サブスクリプションを確認して、承認者がパイプライン内の保留中の承認アクションに関する通知を受け取るようにします。手順については、「Amazon SNS トピックのサブスクリプションの作成」を参照してください。 | AWS 全般 |

| タスク | 説明 | 必要なスキル |

|---|---|---|

リモートリポジトリに入力します。 | クローンされたリポジトリから、 | DevOps エンジニア |

環境を定義します。 |

| DevOps エンジニア |

ガードレールを定義します。 |

| DevOps エンジニア |

ポリシーを定義します。 |

| DevOps エンジニア |

| タスク | 説明 | 必要なスキル |

|---|---|---|

マニフェストファイルを設定します。 |

| DevOps エンジニア |

パイプラインを開始します。 |

| DevOps エンジニア |

変更を承認します。 |

| AWS 全般、ポリシー承認者 |

デプロイを検証する。 |

| AWS 全般 |

トラブルシューティング

| 問題 | ソリューション |

|---|---|

パイプラインの |

|

パイプラインの | ガードレールまたはポリシーの定義にエラーがある場合、パイプライン出力に「Findings in IAM Access Analyzer during Validation & Plan phase」というメッセージが表示されます。このパターンでは、IAM Access Analyzer を使用して最終的なポリシーを検証します。以下の操作を実行します。

|

関連リソース

JSON ポリシー要素のリファレンス」(IAM ドキュメント)

リソースコントロールポリシー (AWS Organizations ドキュメント)

サービスコントロールポリシー (AWS Organizations ドキュメント)

Add or remove access to Amazon Bedrock foundation models (Amazon Bedrock ドキュメント)

CodePipeline で承認アクションを承認または拒否する (CodePipeline ドキュメント)

追加情報

リソースベースの委任ポリシーのサンプル

以下は、 のリソースベースの委任ポリシーの例です AWS Organizations。これにより、委任された管理者アカウントが組織の SSP と RCP を管理できるようになります。次のサンプルポリシーでは、ポリシー管理パイプラインをデプロイするアカウントの ID に <MEMBER_ACCOUNT_ID> を置き換えます。

{ "Version": "2012-10-17", "Statement": [ { "Sid": "DelegationToAudit", "Effect": "Allow", "Principal": { "AWS": "arn:aws:iam::<MEMBER_ACCOUNT_ID>:root" }, "Action": [ "organizations:ListTargetsForPolicy", "organizations:CreatePolicy", "organizations:DeletePolicy", "organizations:AttachPolicy", "organizations:DetachPolicy", "organizations:DisablePolicyType", "organizations:EnablePolicyType", "organizations:UpdatePolicy", "organizations:DescribeEffectivePolicy", "organizations:DescribePolicy", "organizations:DescribeResourcePolicy" ], "Resource": "*" } ] }

既存のポリシーをパイプラインに移行する

このパイプラインを通じて移行および管理する既存の SCP または RCP がある場合は、コードリポジトリの sample-repository/utils フォルダにある Python スクリプトを使用できます。これらのスクリプトには、以下が含まれます。

check-if-scp-exists-in-env.py– このスクリプトは、environments.jsonファイルで定義した特定の環境内の任意のターゲットに、指定されたポリシーが適用されるかどうかをチェックします。次のコマンドを入力して、このスクリプトを実行します。python3 check-if-scp-exists-in-env.py \ --policy-type <POLICY_TYPE> \ --policy-name <POLICY_NAME> \ --env-id <ENV_ID>このコマンドの次の部分を置き換えます。

<POLICY_TYPE>はscpまたはrcp<POLICY_NAME>は、SCP または RCP の名前です<ENV_ID>は、environments.jsonファイルで定義した環境の ID です

create-environments.py– このスクリプトは、環境内の現在の SCP と RCP に基づいて environment.json ファイルを作成します。を通じてデプロイされたポリシーは除外されます AWS Control Tower。次のコマンドを入力して、このスクリプトを実行します。ここで、<POLICY_TYPE>はscpまたはrcpになります。python create-environments.py --policy-type <POLICY_TYPE>verify-policies-capacity.py– このスクリプトは、定義した各環境をチェックして、各 AWS Organizations ポリシー関連のクォータに残っている容量を決定します。environments.jsonファイルでチェックする環境を定義します。次のコマンドを入力して、このスクリプトを実行します。ここで、<POLICY_TYPE>はscpまたはrcpになります。python verify-policies-capacity.py --policy-type <POLICY_TYPE>