翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

Auth0 と を使用して Amazon WorkSpaces の SAML 2.0 認証を実装する Auth0 AWS Managed Microsoft AD

Amazon Web Services、Siva Vinnakota および Shantanu Padhye

概要

このパターンでは、Auth0 を と統合 AWS Directory Service for Microsoft Active Directory して、Amazon WorkSpaces 環境用の堅牢な SAML 2.0 認証ソリューションを作成する方法について説明します。ここでは、これら間のフェデレーションを確立 AWS のサービス して、シームレスなデスクトップアクセスを維持しながら、多要素認証 (MFA) やカスタムログインフローなどの高度な機能を有効にする方法について説明します AWS Managed Microsoft AD。少数のユーザーのみを管理する場合でも数千のユーザーを管理する場合でも、この統合により組織は柔軟性とセキュリティを得ることができます。このパターンでは、独自の環境にこのソリューションを実装できるように、セットアッププロセスの手順を説明します。

前提条件と制限事項

前提条件

アクティブな AWS アカウント

AWS Managed Microsoft AD

に関連付けられている Amazon WorkSpaces Personal のプロビジョニングされたデスクトップ AWS Managed Microsoft AD

Amazon Elastic Compute Cloud (Amazon EC2) インスタンス

Auth0 アカウント

制限事項

一部の AWS のサービス は、すべてで利用できるわけではありません AWS リージョン。利用可能なリージョンについては、「AWS のサービス (リージョン別)

アーキテクチャ

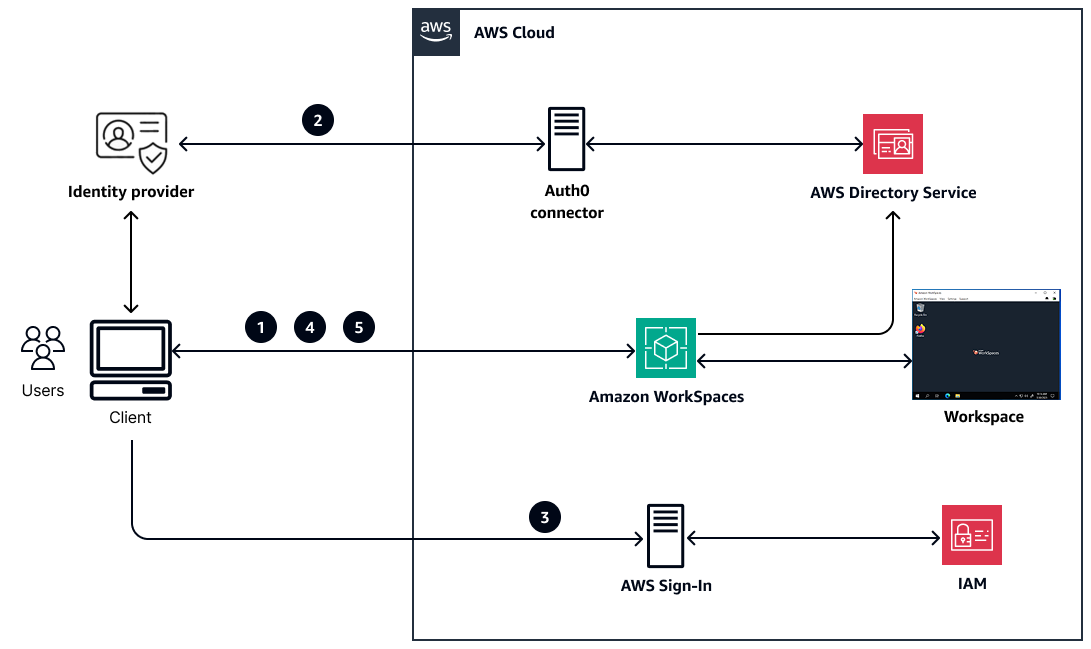

WorkSpaces クライアントアプリケーションの SAML 2.0 認証プロセスは、次の図に示す 5 つのステップで構成されています。これらのステップは、ログインするための一般的なワークフローを表しています。このパターンの指示に従った後に、この分散型認証アプローチを使用することで、ユーザーアクセスのための構造化された安全な方法を提供できます。

ワークフロー:

登録。ユーザーは WorkSpaces のクライアントアプリケーションを起動し、SAML 対応の WorkSpaces ディレクトリの WorkSpaces 登録コードを入力します。WorkSpaces は、Auth0 ID プロバイダー (IdP) の URL をクライアントアプリケーションに返します。

ログイン:WorkSpaces クライアントでは、Auth0 の URL を使用してユーザーのウェブブラウザにリダイレクトします。 ユーザーは、ユーザー名とパスワードを使用して認証します。Auth0 は、クライアントブラウザに SAML アサーションを返します。SAML アサーションとは、ユーザーの ID をアサートする暗号化されたトークンです。

認証: クライアントブラウザは SAML アサーションを AWS サインイン エンドポイントに投稿して検証します。 は発信者が AWS Identity and Access Management (IAM) ロールを引き受けること AWS サインイン を許可します。これにより、IAM ロールに関する一時的な認証情報を含むトークンが返されます。

WorkSpaces ログイン: WorkSpaces クライアントは、トークンを WorkSpaces サービスエンドポイントに提示します。WorkSpaces はトークンをセッショントークンと交換し、ログイン URL とともにセッショントークンを WorkSpaces クライアントに返します。WorkSpaces クライアントがログインページを読み込むと、ユーザー名の値が SAML レスポンスで渡された

NameId値によって入力されます。ストリーミング。ユーザーは、パスワードを入力し、WorkSpaces ディレクトリに対して認証します。認証後、WorkSpaces はトークンをクライアントに返します。クライアントは WorkSpaces サービスにリダイレクトし、トークンを提示します。これは、WorkSpaces クライアントと WorkSpace の間のストリーミングセッションのブローカーとなります。

注記

パスワードプロンプトを必要としないシームレスなシングルサインオンエクスペリエンスを設定するには、WorkSpaces ドキュメントの「Certificate-based authentication and WorkSpaces Personal」を参照してください。

ツール

AWS のサービス

Amazon WorkSpaces は、ハードウェアを調達してデプロイしたり、複雑なソフトウェアをインストールしたりすることなく、ユーザーにクラウドベースのデスクトップを提供する、フルマネージド型の仮想デスクトップインフラストラクチャ (VDI) サービスです。

AWS Directory Service for Microsoft Active Directory は、ディレクトリ対応のワークロードと AWS リソースが で Microsoft Active Directory を使用できるようにします AWS クラウド。

その他のツール

Auth0

は、アプリケーションへのアクセスの管理に役立つ認証および認可を行うプラットフォームです。

エピック

| タスク | 説明 | 必要なスキル |

|---|---|---|

Active Directory LDAP コネクタを Auth0 にインストールします AWS Managed Microsoft AD。 |

| クラウド管理者、クラウドアーキテクト |

Auth0 でアプリケーションを作成し、SAML メタデータのマニフェストファイルを生成します。 |

| クラウド管理者、クラウドアーキテクト |

| タスク | 説明 | 必要なスキル |

|---|---|---|

IAM で SAML 2.0 IdP を作成します。 | SAML 2.0 を IdP として設定するには、IAM ドキュメントの「IAM で SAML ID プロバイダーを作成する」に記載されているステップに従います。 | クラウド管理者 |

SAML 2.0 フェデレーション用の IAM ロールとポリシーを作成します。 | クラウド管理者 |

| タスク | 説明 | 必要なスキル |

|---|---|---|

Auth0 および SAML アサーションを構成します。 | Auth0 アクションを使用して、SAML 2.0 レスポンス内のアサーションを構成できます。SAML アサーションは、ユーザーの ID をアサートする暗号化されたトークンです。

これで、WorkSpaces Personal デスクトップの SAML 2.0 認証の設定は完了です。「アーキテクチャ」セクションでは、セットアップ後の認証プロセスについて説明します。 | クラウド管理者 |

トラブルシューティング

| 問題 | ソリューション |

|---|---|

WorkSpaces における SAML 2.0 認証の問題

| WorkSpaces Personal に SAML 2.0 認証を実装する際に問題が発生した場合は、SAML 2.0 認証のトラブルシューティングに関する AWS re:Post の記事 WorkSpaces へのアクセス中に発生する SAML 2.0 エラーの調査の追加情報については、以下を参照してください。

|

関連リソース

Set up SAML 2.0 for WorkSpaces Personal (WorkSpaces ドキュメント)