翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

SALZ ネットワークアーキテクチャ

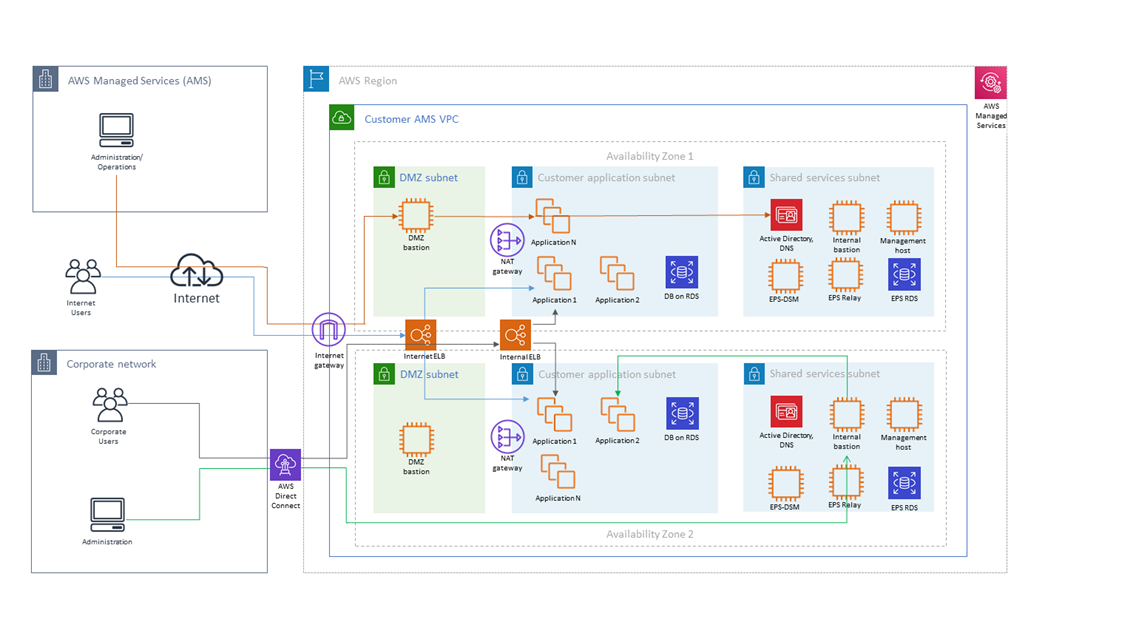

次の図は、AWS Managed Services (AMS) シングルアカウントランディングゾーン (SALZ) VPC ネットワークレイアウトを示しており、可用性の高いセットアップの例です。

AMS は、標準テンプレートとオンボーディング中に提供された選択したオプションに基づいて、ネットワーキングのあらゆる側面を設定します。標準の AWS ネットワーク設計が AWS アカウントに適用され、仮想プライベートクラウド (VPC) が作成され、VPN または Direct Connect によって AMS に接続されます。Direct Connect の詳細については、AWS Direct Connect

注記

すべてのアクティブなサービスのデフォルトのサービス制限と制約については、AWS Service Limits ドキュメントを参照してください。

当社のネットワーク設計は、Amazon の「最小特権の原則