翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

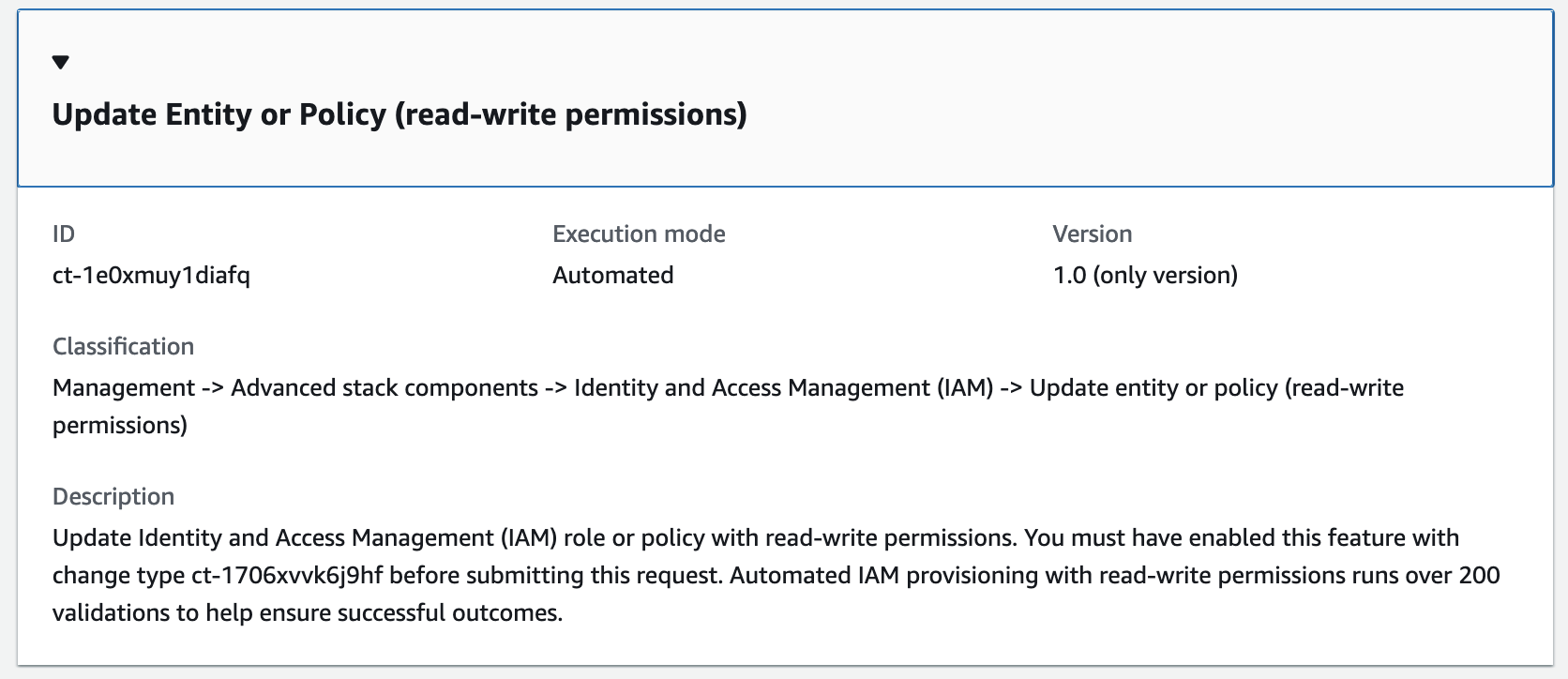

Identity and Access Management (IAM) | エンティティまたはポリシーの更新 (読み取り/書き込みアクセス許可)

Identity and Access Management (IAM) ロールまたはポリシーを読み取り/書き込みアクセス許可で更新します。このリクエストを送信する前に、この機能を変更タイプ ct-1706xvvk6j9hf で有効にしておく必要があります。読み取り/書き込みアクセス許可による自動 IAM プロビジョニングは、200 を超える検証を実行して、成功した結果を確保します。

完全分類: 管理 | 高度なスタックコンポーネント | Identity and Access Management (IAM) | 更新エンティティまたはポリシー (読み取り/書き込みアクセス許可)

変更タイプの詳細

変更タイプ ID |

ct-1e0xmuy1diafq |

現在のバージョン |

1.0 |

予想される実行期間 |

60 分 |

AWS の承認 |

必須 |

お客様の承認 |

送信者の場合は必須ではありません |

実行モード |

自動 |

追加情報

IAM エンティティまたはポリシーを更新する

仕組み:

RFC の作成ページに移動します。AMS コンソールの左側のナビゲーションペインでRFCs をクリックして RFCsリストページを開き、RFC の作成をクリックします。

デフォルトの変更タイプ参照ビューで一般的な変更タイプ (CT) を選択するか、カテゴリ別選択ビューで CT を選択します。

変更タイプ別に参照: クイック作成エリアで一般的な CT をクリックすると、すぐに RFC の実行ページを開くことができます。クイック作成で古い CT バージョンを選択することはできません。

CTs をソートするには、カードビューまたはテーブルビューですべての変更タイプ領域を使用します。どちらのビューでも、CT を選択し、RFC の作成をクリックして RFC の実行ページを開きます。必要に応じて、RFC の作成ボタンの横に古いバージョンで作成オプションが表示されます。

カテゴリ別に選択: カテゴリ、サブカテゴリ、項目、オペレーションを選択すると、CT 詳細ボックスが開き、必要に応じて古いバージョンで作成するオプションが表示されます。RFC の作成をクリックして、RFC の実行ページを開きます。

RFC の実行ページで、CT 名エリアを開き、CT の詳細ボックスを表示します。件名は必須です (変更タイプの参照ビューで CT を選択した場合は入力されます)。追加設定エリアを開き、RFC に関する情報を追加します。

実行設定領域で、使用可能なドロップダウンリストを使用するか、必要なパラメータの値を入力します。オプションの実行パラメータを設定するには、追加設定エリアを開きます。

完了したら、実行 をクリックします。エラーがない場合、RFC が正常に作成されたページに、送信された RFC の詳細と最初の実行出力が表示されます。

Run parameters エリアを開き、送信した設定を確認します。ページを更新して RFC 実行ステータスを更新します。必要に応じて、RFC をキャンセルするか、ページ上部のオプションを使用してコピーを作成します。

仕組み:

インライン作成 (すべての RFC と実行パラメータを含む

create-rfcコマンドを発行) またはテンプレート作成 (2 つの JSON ファイルを作成し、1 つは RFC パラメータ用、もう 1 つは実行パラメータ用) のいずれかを使用し、2 つのファイルを入力としてcreate-rfcコマンドを発行します。どちらの方法もここで説明します。返された RFC ID を使用して RFC:

aws amscm submit-rfc --rfc-idコマンドを送信します。IDRFC:

aws amscm get-rfc --rfc-idコマンドをモニタリングします。ID

変更タイプのバージョンを確認するには、次のコマンドを使用します。

aws amscm list-change-type-version-summaries --filter Attribute=ChangeTypeId,Value=CT_ID

注記

変更タイプのスキーマの一部であるかどうかにかかわらず、任意の RFC で任意のCreateRfcパラメータを使用できます。たとえば、RFC ステータスが変更されたときに通知を受け取るには、リクエストの RFC パラメータ部分 (実行パラメータではなく) --notification "{\"Email\": {\"EmailRecipients\" : [\"email@example.com\"]}}"にこの行を追加します。すべての CreateRfc パラメータのリストについては、AMS 変更管理 API リファレンスを参照してください。

インライン作成:

インラインで指定された実行パラメータ (インラインで実行パラメータを指定する場合は引用符をエスケープ) を指定して create RFC コマンドを発行し、返された RFC ID を送信します。たとえば、コンテンツを次のような内容に置き換えることができます。

aws amscm create-rfc --change-type-id "ct-1e0xmuy1diafq" --change-type-version "1.0" --title "Update role or policy" --execution-parameters "{\"DocumentName\":\"AWSManagedServices-HandleAutomatedIAMProvisioningUpdate-Admin\",\"Region\":\"us-east-1\",\"Parameters\":{\"ValidateOnly\":\"No\"},\"RoleDetails\":{\"Roles\":[{\"RoleName\":\"RoleTest01\",\"Description\":\"This is a test role\",\"AssumeRolePolicyDocument\":\"{\\\"Version\\\":\\\"2012-10-17\\\",\\\"Statement\\\":[{\\\"Effect\\\":\\\"Allow\\\",\\\"Principal\\\":{\\\"AWS\\\":\\\"arn:aws:iam::123456789012:root\\\"},\\\"Action\\\":\\\"sts:AssumeRole\\\"}]}\",\"ManagedPolicyArns\":[\"arn:aws:iam::123456789012:policy/policy01\",\"arn:aws:iam::123456789012:policy/policy02\"],\"MaxSessionDuration\":\"7200\",\"PermissionsBoundary\":\"arn:aws:iam::123456789012:policy/permission_boundary01\"}]},\"ManagedPolicyDetails\":{\"Policies\":[{\"ManagedPolicyName\":\"TestPolicy01\",\"PolicyDocument\":\"{\\\"Version\\\":\\\"2012-10-17\\\",\\\"Statement\\\":[{\\\"Sid\\\":\\\"AllQueueActions\\\",\\\"Effect\\\":\\\"Allow\\\",\\\"Action\\\":\\\"sqs:ListQueues\\\",\\\"Resource\\\":\\\"*\\\",\\\"Condition\\\":{\\\"ForAllValues:StringEquals\\\":{\\\"aws:tagKeys\\\":[\\\"temporary\\\"]}}}]}\"}]}}"

テンプレートの作成:

この変更タイプの実行パラメータ JSON スキーマをファイルに出力します。例では UpdateIamResourceParams.json:

aws amscm get-change-type-version --change-type-id "ct-1e0xmuy1diafq" --query "ChangeTypeVersion.ExecutionInputSchema" --output text > UpdateIamResourceParams.jsonUpdateIamResourceParams ファイルを変更して保存します。この例では、ポリシードキュメントをインラインで貼り付けた IAM ロールを作成します。

{ "DocumentName": "AWSManagedServices-HandleAutomatedIAMProvisioningUpdate-Admin", "Region": "us-east-1", "Parameters": { "ValidateOnly": "No" }, "RoleDetails": { "Roles": [ { "RoleName": "RoleTest01", "Description": "This is a test role", "AssumeRolePolicyDocument": {"Version": "2012-10-17", "Statement":[{"Effect":"Allow","Principal":{"AWS":"arn:aws:iam::123456789012:root"},"Action":"sts:AssumeRole"}]}, "ManagedPolicyArns": [ "arn:aws:iam::123456789012:policy/policy01", "arn:aws:iam::123456789012:policy/policy02" ], "MaxSessionDuration": "7200", "PermissionsBoundary": "arn:aws:iam::123456789012:policy/permission_boundary01" } ] }, "ManagedPolicyDetails": { "Policies": [ { "ManagedPolicyName": "TestPolicy01", "PolicyDocument": {"Version": "2012-10-17", "Statement":[{"Sid":"AllQueueActions","Effect":"Allow","Action":"sqs:ListQueues","Resource":"*","Condition":{"ForAllValues:StringEquals":{"aws:tagKeys":["temporary"]}}}]} } ] } }RFC テンプレート JSON ファイルを UpdateIamResourceRfc.json:

aws amscm create-rfc --generate-cli-skeleton > UpdateIamResourceRfc.jsonUpdateIamResourceRfc.json ファイルを変更して保存します。たとえば、コンテンツを次のような内容に置き換えることができます。

{ "ChangeTypeVersion": "1.0", "ChangeTypeId": "ct-1e0xmuy1diafq", "Title": "Update entity or policy (read-write permissions)" }RFC を作成し、UpdateIamResourceRfc ファイルと UpdateIamResourceParams ファイルを指定します。

aws amscm create-rfc --cli-input-json file://UpdateIamResourceRfc.json --execution-parameters file://UpdateIamResourceParams.jsonレスポンスで新しい RFC の ID を受け取り、それを使用して RFC を送信およびモニタリングできます。送信するまで、RFC は編集状態のままであり、開始されません。

詳細については AWS Identity and Access Management、AWS Identity and Access Management (IAM)

」および「 管理ポリシーとインラインポリシー」を参照してください。AMS アクセス許可の詳細については、「IAM リソースのデプロイ」を参照してください。

実行入力パラメータ

実行入力パラメータの詳細については、「」を参照してください変更タイプ ct-1e0xmuy1diafq のスキーマ。

例: 必須パラメータ

{ "DocumentName" : "AWSManagedServices-HandleAutomatedIAMProvisioningUpdate-Admin", "Region" : "us-east-1", "Parameters": {"ValidateOnly": "No"} }

例: すべてのパラメータ

{ "DocumentName" : "AWSManagedServices-HandleAutomatedIAMProvisioningUpdate-Admin", "Region" : "us-east-1", "Parameters": { "ValidateOnly": "No" }, "RoleDetails": { "Roles": [ { "RoleName": "RoleTest01", "Description": "This is a test role", "AssumeRolePolicyDocument": "{\"Version\":\"2012-10-17\",\"Statement\":[{\"Effect\":\"Allow\",\"Principal\":{\"AWS\":\"arn:aws:iam::123456789012:root\"},\"Action\":\"sts:AssumeRole\"}]}", "ManagedPolicyArns": [ "arn:aws:iam::123456789012:policy/policy01", "arn:aws:iam::123456789012:policy/policy02" ], "MaxSessionDuration": "7200", "PermissionsBoundary": "arn:aws:iam::123456789012:policy/permission_boundary01" } ] }, "ManagedPolicyDetails": { "Policies": [ { "ManagedPolicyName": "TestPolicy01", "PolicyDocument": "{\"Version\":\"2012-10-17\",\"Statement\":[{\"Sid\":\"AllQueueActions\",\"Effect\":\"Allow\",\"Action\":\"sqs:ListQueues\",\"Resource\":\"*\",\"Condition\":{\"ForAllValues:StringEquals\":{\"aws:tagKeys\":[\"temporary\"]}}}]}" } ] } }