翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

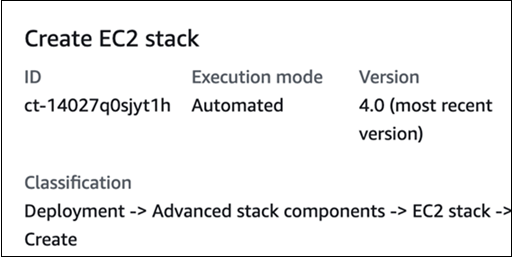

EC2 スタック | 作成

を使用して Amazon Elastic Compute Cloud (EC2) インスタンスを作成します。

完全分類: デプロイ | 高度なスタックコンポーネント | EC2 スタック | 作成

変更タイプの詳細

変更タイプ ID |

ct-14027q0sjyt1h |

現在のバージョン |

5.0 |

予想される実行期間 |

360 分 |

AWS の承認 |

必須 |

お客様の承認 |

不要 |

実行モード |

自動 |

追加情報

スタックの作成

AMS コンソールでこの変更タイプを以下に示します。

仕組み:

RFC の作成ページに移動します。AMS コンソールの左側のナビゲーションペインでRFCs をクリックして RFCsリストページを開き、RFC の作成をクリックします。

デフォルトの変更タイプ参照ビューで一般的な変更タイプ (CT) を選択するか、カテゴリ別選択ビューで CT を選択します。

変更タイプ別に参照: クイック作成エリアで一般的な CT をクリックすると、すぐに RFC の実行ページを開くことができます。クイック作成で古い CT バージョンを選択することはできません。

CTs をソートするには、カードビューまたはテーブルビューですべての変更タイプエリアを使用します。どちらのビューでも、CT を選択し、RFC の作成をクリックして RFC の実行ページを開きます。必要に応じて、RFC の作成ボタンの横に古いバージョンで作成オプションが表示されます。

カテゴリ別に選択: カテゴリ、サブカテゴリ、項目、オペレーションを選択すると、CT 詳細ボックスが開き、必要に応じて古いバージョンで作成するオプションが表示されます。RFC の作成をクリックして、RFC の実行ページを開きます。

RFC の実行ページで、CT 名エリアを開き、CT の詳細ボックスを表示します。件名は必須です (変更タイプの参照ビューで CT を選択した場合は入力されます)。追加設定エリアを開き、RFC に関する情報を追加します。

実行設定領域で、使用可能なドロップダウンリストを使用するか、必要なパラメータの値を入力します。オプションの実行パラメータを設定するには、追加設定エリアを開きます。

完了したら、実行 をクリックします。エラーがない場合、RFC が正常に作成されたページに、送信された RFC の詳細と最初の実行出力が表示されます。

Run parameters エリアを開き、送信した設定を確認します。ページを更新して RFC 実行ステータスを更新します。必要に応じて、RFC をキャンセルするか、ページ上部のオプションを使用して RFC のコピーを作成します。

仕組み:

インライン作成 (すべての RFC と実行パラメータを含む

create-rfcコマンドを発行) またはテンプレート作成 (2 つの JSON ファイルを作成し、1 つは RFC パラメータ用、もう 1 つは実行パラメータ用) のいずれかを使用し、2 つのファイルを入力としてcreate-rfcコマンドを発行します。どちらの方法もここで説明します。返された RFC ID を使用して RFC:

aws amscm submit-rfc --rfc-idコマンドを送信します。IDRFC:

aws amscm get-rfc --rfc-idコマンドをモニタリングします。ID

変更タイプのバージョンを確認するには、次のコマンドを使用します。

aws amscm list-change-type-version-summaries --filter Attribute=ChangeTypeId,Value=CT_ID

注記

変更タイプのスキーマの一部であるかどうかにかかわらず、任意の RFC で任意のCreateRfcパラメータを使用できます。たとえば、RFC ステータスが変更されたときに通知を受け取るには、リクエストの RFC パラメータ部分 (実行パラメータではなく) --notification "{\"Email\": {\"EmailRecipients\" : [\"email@example.com\"]}}"にこの行を追加します。すべての CreateRfc パラメータのリストについては、AMS 変更管理 API リファレンスを参照してください。

インライン作成:

インラインで指定された実行パラメータ (インラインで実行パラメータを指定する場合は引用符をエスケープ) を指定して create RFC コマンドを発行し、返された RFC ID を送信します。たとえば、コンテンツを次のような内容に置き換えることができます。

aws amscm create-rfc --change-type-id "ct-14027q0sjyt1h" --change-type-version "4.0" --title "EC2-Create-RFC" --execution-parameters "{\"Description\": \"Create a new EC2 Instance stack\",\"VpcId\": \"vpc-0a60eb65b4EXAMPLE\",\"Name\": \"My-EC2\",\"TimeoutInMinutes\":60,\"Parameters\": {\"InstanceAmiId\": \"ami-1234567890EXAMPLE\",\"InstanceDetailedMonitoring\":false,\"InstanceEBSOptimized\":false,\"InstanceProfile\": \"customer-mc-ec2-instance-profile\",\"InstanceRootVolumeIops\":3000,\"InstanceRootVolumeType\": \"gp3\",\"InstanceType\": \"t2.large\",\"InstanceUserData\": \"\",\"InstanceSubnetId\": \"subnet-0bb1c79de3EXAMPLE\",\"EnforceIMDSV2\": \"false\"}}"

テンプレートの作成:

この変更タイプの実行パラメータを JSON ファイルに出力します。この例では CreateEC2Params.json:

aws amscm get-change-type-version --change-type-id "ct-14027q0sjyt1h" --query "ChangeTypeVersion.ExecutionInputSchema" --output text > CreateEC2Params.jsonCreateEC2Params ファイルを変更して保存します。たとえば、コンテンツを次のような内容に置き換えることができます。

{ "Description": "Create a new EC2 Instance stack", "VpcId": "vpc-0a60eb65b4EXAMPLE", "Name": "My-EC2", "TimeoutInMinutes": 60, "Parameters": { "InstanceAmiId": "ami-1234567890EXAMPLE", "InstanceDetailedMonitoring": false, "InstanceEBSOptimized": false, "InstanceProfile": "customer-mc-ec2-instance-profile", "InstanceRootVolumeIops": 3000, "InstanceRootVolumeType": "gp3", "InstanceType": "t2.large", "InstanceUserData": "", "InstanceSubnetId": "subnet-0bb1c79de3EXAMPLE", "EnforceIMDSV2": "false" } }RFC テンプレートを現在のフォルダ内のファイルに出力します。この例では CreateEC2Rfc.json:

aws amscm create-rfc --generate-cli-skeleton > CreateEC2Rfc.jsonCreateEC2Rfc.json ファイルを変更して保存します。たとえば、コンテンツを次のような内容に置き換えることができます。

{ "ChangeTypeVersion": "4.0", "ChangeTypeId": "ct-14027q0sjyt1h", "Title": "EC2-Create-RFC" }CreateEC2Rfc ファイルと CreateEC2Params ファイルを指定して、RFC を作成します。

aws amscm create-rfc --cli-input-json file://CreateEC2Rfc.json --execution-parameters file://CreateEC2Params.jsonレスポンスで新しい RFC の ID を受け取り、それを使用して RFC を送信およびモニタリングできます。送信するまで、RFC は編集状態のままであり、開始されません。

セキュリティグループ

この変更タイプのバージョン 3.0 以降、独自のセキュリティグループを指定した場合、AMS はデフォルトの AMS セキュリティグループをアタッチしません。リクエストで独自のセキュリティグループを指定しない場合、AMS は AMS のデフォルトのセキュリティグループをアタッチします。以前のバージョンでは、独自のセキュリティグループを指定したかどうかにかかわらず、AMS はデフォルトのセキュリティグループをアタッチしました。

現在、カスタムセキュリティグループを指定する場合は、アカウントのデフォルトの AMS セキュリティグループの IDs mc-initial-garden-SG-nameと も指定する必要がありますmc-initial-garden-SG-name。

インスタンスタイプ

AMS では、t2.micro/t3.micro および t2.nano/t3.nano タイプは推奨されません。これらはより小さなインスタンスタイプであり、アプリケーションと AMS ツールのパフォーマンスを低下させる可能性があります。EC2 インスタンスには、アプリケーションのワークロードに加えて、EPS、SSM、Cloudwatch などの AMS ツールをサポートするのに十分な容量が必要です。詳細については、「アプリケーションに適した EC2 インスタンスタイプの選択

追加ボリュームで EC2 スタックを作成するには、EC2 スタック | 作成 (追加ボリュームあり)」を参照してください。

最大 50 個のタグを追加できますが、追加設定ビューを有効にする必要があります。

必要に応じて、EC2 インスタンススタックの作成が失敗する」を参照してください。

実行入力パラメータ

実行入力パラメータの詳細については、「」を参照してください変更タイプ ct-14027q0sjyt1h のスキーマ。

例: 必須パラメータ

{ "Description": "This is a test description", "VpcId": "vpc-1234567890abcdef0", "Name": "Test Stack", "TimeoutInMinutes": 360, "Parameters": { "InstanceAmiId": "ami-1234567890abcdef0", "InstanceSubnetId": "subnet-1234567890abcdef0", "EnforceIMDSV2": "true" } }

例: すべてのパラメータ

{ "Description": "This is a test description", "VpcId": "vpc-12345678", "Name": "Test Stack", "Tags": [ { "Key": "foo", "Value": "bar" }, { "Key": "testkey", "Value": "testvalue" } ], "TimeoutInMinutes": 60, "Parameters": { "InstanceAmiId": "ami-a0b1c2d3", "InstanceDetailedMonitoring": false, "InstanceEBSOptimized": false, "InstanceProfile": "customer-mc-ec2-instance-profile", "InstanceRootVolumeIops": 3000, "InstanceRootVolumeName": "/dev/xvda", "InstanceRootVolumeSize": 60, "InstanceRootVolumeType": "gp3", "InstancePrivateStaticIp": "172.16.0.0", "InstanceSubnetId": "subnet-a0b1c2d3", "InstanceType": "t2.large", "InstanceUserData": "pwd\nls -ltrh\necho \"Hello, World\"", "EnforceIMDSV2": "true" } }