翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

Windows ワーカーノードの強化

OS 強化は、OS 設定、パッチ適用、不要なソフトウェアパッケージの削除を組み合わせたもので、システムをロックダウンし、攻撃対象領域を減らすことを目的としています。会社に必要な強化設定を使用して、独自の EKS 最適化 Windows AMI を準備するのがベストプラクティスです。

AWS は、最新の Windows Server セキュリティパッチを含む新しい EKS 最適化 Windows AMI を毎月提供しています。ただし、セルフマネージド型ノードグループとマネージド型ノードグループのどちらを使用するかにかかわらず、必要な OS 設定を適用して AMI を強化するのはユーザーの責任です。

Microsoft は、セキュリティポリシーのニーズに基づいて強化を実現するのに役立つ Microsoft Security Compliance Toolkit

Windows Server Core によるアタックサーフェスの削減

Windows Server Core は、EKS 最適化 Windows AMI の一部として使用できる最小限のインストールオプションです。Windows Server Core をデプロイすると、いくつかの利点があります。まず、ディスクフットプリントが比較的小さく、Server Core では 6GB、デスクトップエクスペリエンスを備えた Windows Server では 10GB です。次に、コードベースと使用可能な APIs。

AWS は、Amazon EKS がサポートするバージョンに関係なく、最新の Microsoft セキュリティパッチを含む新しい Amazon EKS 最適化 Windows AMIs を毎月お客様に提供します。ベストプラクティスとして、Windows ワーカーノードは、最新の Amazon EKS 最適化 AMI に基づいて新しいノードに置き換える必要があります。更新を実施せずに 45 日以上実行されているノードや、ノードの交換には、セキュリティのベストプラクティスがありません。

RDP 接続の回避

リモートデスクトッププロトコル (RDP) は、ネットワーク経由で別の Windows コンピュータに接続するためのグラフィカルインターフェイスをユーザーに提供するために Microsoft によって開発された接続プロトコルです。

ベストプラクティスとして、Windows ワーカーノードはエフェメラルホストであるかのように扱う必要があります。つまり、管理接続、更新、トラブルシューティングはありません。変更と更新は新しいカスタム AMI として実装し、Auto Scaling グループの更新に置き換える必要があります。「Windows サーバーとコンテナへのパッチ適用」および「Amazon EKS 最適化 Windows AMI 管理」を参照してください。

次の例のように、ssh プロパティで false 値を渡して、デプロイ中に Windows ノードの RDP 接続を無効にします。

nodeGroups: - name: windows-ng instanceType: c5.xlarge minSize: 1 volumeSize: 50 amiFamily: WindowsServer2019CoreContainer ssh: allow: false

Windows ノードへのアクセスが必要な場合は、AWS System Manager Session Manager を使用して、AWS コンソールと SSM エージェントを介して安全な PowerShell セッションを確立します。ソリューションを実装する方法については、AWS Systems Manager Session Manager を使用して Windows インスタンスに安全にアクセスする

System Manager Session Manager を使用するには、Windows ワーカーノードの起動に使用される IAM ロールに追加の IAM ポリシーを適用する必要があります。以下は、AmazonSSMManagedInstanceCore がeksctlクラスターマニフェストで指定されている例です。

nodeGroups: - name: windows-ng instanceType: c5.xlarge minSize: 1 volumeSize: 50 amiFamily: WindowsServer2019CoreContainer ssh: allow: false iam: attachPolicyARNs: - arn:aws:iam::aws:policy/AmazonEKSWorkerNodePolicy - arn:aws:iam::aws:policy/AmazonEKS_CNI_Policy - arn:aws:iam::aws:policy/ElasticLoadBalancingFullAccess - arn:aws:iam::aws:policy/AmazonEC2ContainerRegistryReadOnly - arn:aws:iam::aws:policy/AmazonSSMManagedInstanceCore

Amazon Inspector

Amazon Inspector は、Windows ワーカーノードで CIS ベンチマーク評価を実行するために使用でき、次のタスクを実行して Windows Server Core にインストールできます。

-

次の .exe ファイルをダウンロードします: https://inspector-agent.amazonaws.com/windows/installer/latest/AWSAgentInstall.exe

-

エージェントを Windows ワーカーノードに転送します。

-

PowerShell で次のコマンドを実行して、Amazon Inspector エージェントをインストールします。

.\AWSAgentInstall.exe /install

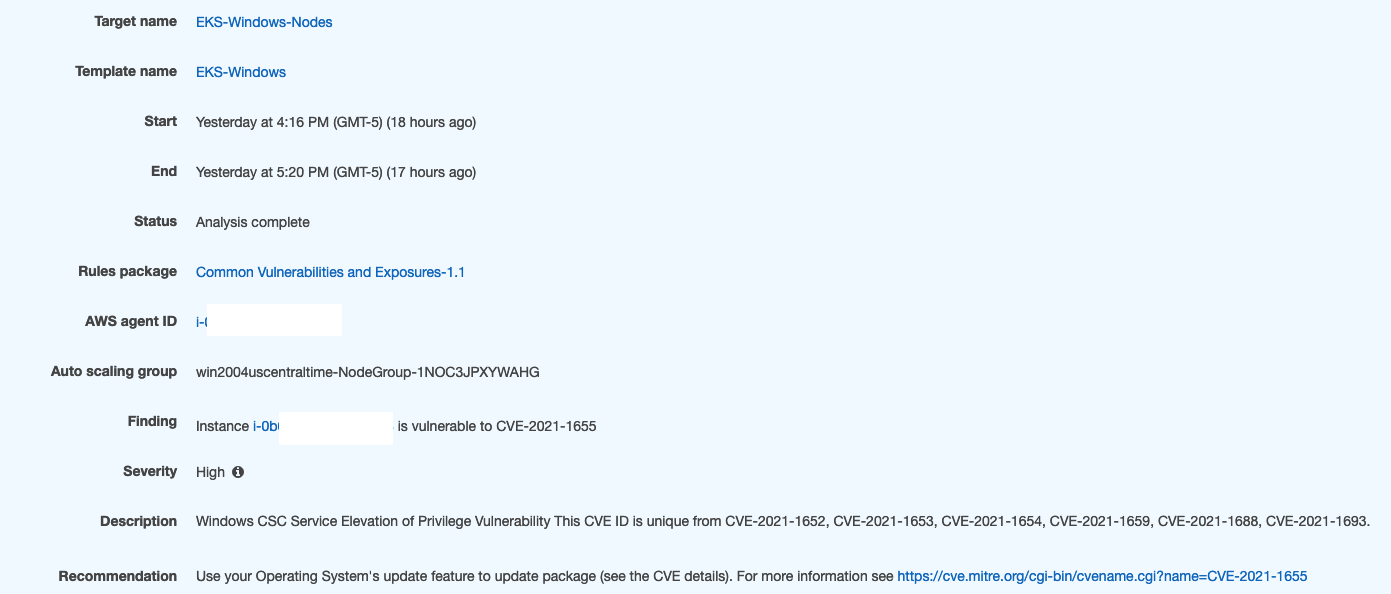

以下は、初回実行後の出力です。ご覧のとおり、CVE

Amazon Inspector エージェントのインストール方法、CIS ベンチマーク評価の設定方法、レポートの生成方法など、Amazon Inspector の詳細については、Amazon Inspector による Windows ワークロードのセキュリティとコンプライアンスの向上

Amazon GuardDuty

Amazon GuardDuty を使用すると、RDP ブルートフォースやポートプローブ攻撃など、Windows ワーカーノードに対する悪意のあるアクティビティを可視化できます。

Amazon GuardDuty を使用した Windows ワークロードの脅威検出

Amazon EC2 for Windows のセキュリティ

Amazon EC2 Windows インスタンスのセキュリティのベストプラクティスを読み、すべてのレイヤーにセキュリティコントロールを実装します。