Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Modifica la configurazione del provider di identità

È possibile modificare il tipo di provider di identità del server da qualsiasi tipo a qualsiasi altro tipo. I tipi di provider di identità disponibili sono:

-

Servizio gestito: archivia le credenziali dell'utente all'interno del servizio

-

AWS Directory Service: utilizza AWS Managed Microsoft AD o AWS Directory Service per i servizi di dominio Entra ID

-

Personalizzato: utilizza la funzione Lambda o Amazon API Gateway per l'integrazione con il tuo provider di identità esistente

Quando cambi il tipo di provider di identità, devi fornire informazioni specifiche a seconda della transizione che stai effettuando. Le sezioni seguenti descrivono le informazioni richieste per ogni tipo di modifica.

Importante

Considerazioni sulla modifica dei provider di identità:

-

Migrazione degli utenti: quando si modificano i tipi di provider di identità, le configurazioni utente esistenti non vengono migrate automaticamente. Dovrai configurare gli utenti nel nuovo sistema di provider di identità.

-

Test: verifica a fondo la configurazione del nuovo provider di identità prima di apportare la modifica agli ambienti di produzione.

-

Autorizzazioni: assicurati che il nuovo provider di identità disponga delle autorizzazioni e dei ruoli IAM necessari configurati prima di apportare la modifica.

Passaggio a un provider di identità gestito dal servizio

Quando passi da qualsiasi altro tipo di provider di identità a uno gestito dal servizio, devi:

-

Seleziona Servizio gestito come tipo di provider di identità

-

Crea nuovi utenti direttamente AWS Transfer Family dopo il completamento della modifica, poiché le configurazioni utente esistenti di altri provider di identità non verranno trasferite

Esempio: se stai passando da un provider di identità personalizzato a uno gestito dal servizio, dovrai ricreare tutti gli account utente e le autorizzazioni associate all'interno del servizio. AWS Transfer Family

Passaggio al AWS Directory Service

Quando si passa da qualsiasi altro tipo di provider di identità a AWS Directory Service, è necessario fornire:

-

Directory: selezionare una directory AWS Managed Microsoft AD o AWS Directory Service per Entra ID Domain Services esistente

-

Accesso: scegli se limitare l'accesso a un gruppo specifico o consentire l'accesso a tutti gli utenti della directory

-

Ruolo di accesso: un ruolo IAM che AWS Transfer Family consente di accedere alla directory

Esempio: se stai passando da un servizio gestito a un AWS Directory Service, devi selezionare la d-1234567890 directory esistente, scegliere di limitare l'accesso al TransferUsers gruppo e specificare il ruolo TransferDirectoryAccessRole IAM.

Passaggio a un provider di identità personalizzato

Quando passi da qualsiasi altro tipo di provider di identità a un provider di identità personalizzato, devi scegliere tra la funzione Lambda o Amazon API Gateway e fornire la configurazione richiesta:

Utilizzo della funzione Lambda

Per l'integrazione della funzione Lambda, fornisci:

-

Funzione: seleziona una funzione Lambda esistente che gestisce l'autenticazione

-

Metodo di autenticazione (per il protocollo SFTP): scegli la password, la chiave pubblica o entrambe

Esempio: se stai passando da AWS Directory Service a un provider di identità Lambda personalizzato, devi selezionare la tua TransferCustomAuth funzione e scegliere Password come metodo di autenticazione.

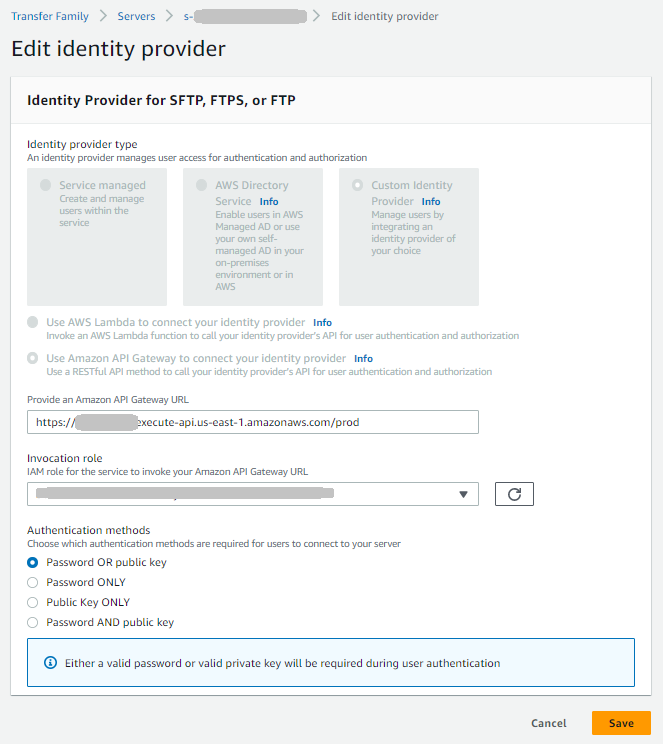

Utilizzo di Amazon API Gateway

Per l'integrazione con Amazon API Gateway, fornisci:

-

URL API Gateway: l'URL di richiamo dell'endpoint API Gateway

-

Ruolo di invocazione: un ruolo IAM che consente di AWS Transfer Family richiamare il tuo API Gateway

-

Metodo di autenticazione (per il protocollo SFTP): scegli la password, la chiave pubblica o entrambe

Esempio: se stai passando dalla gestione del servizio all'API Gateway, devi fornire l'URLhttps://abcdef123.execute-api.us-east-1.amazonaws.com/prod, specificare il ruolo TransferApiGatewayInvocationRole IAM e scegliere la chiave pubblica come metodo di autenticazione.

Passaggio da Amazon API Gateway alla funzione Lambda

Una transizione comune è il passaggio da Amazon API Gateway alla funzione Lambda per l'integrazione personalizzata dei provider di identità. Questa modifica consente di semplificare l'architettura mantenendo la stessa logica di autenticazione.

Considerazioni chiave per questa transizione:

-

Stessa funzione, autorizzazioni diverse: puoi utilizzare la stessa funzione Lambda sia per l'API Gateway che per l'integrazione diretta Lambda, ma la politica delle risorse deve essere aggiornata.

-

Requisiti della politica delle risorse: quando si passa all'integrazione diretta con Lambda, la politica delle risorse della funzione deve concedere l'

transfer.amazonaws.com.rproxy.govskope.caautorizzazione a richiamare la funzione, oltre a.apigateway.amazonaws.com

Per apportare questa modifica

-

Aggiorna la politica delle risorse della tua funzione Lambda per consentire di

transfer.amazonaws.com.rproxy.govskope.carichiamare la funzione. -

Nella AWS Transfer Family console, cambia il provider di identità da API Gateway alla funzione Lambda.

-

Seleziona la tua funzione Lambda esistente.

-

Verifica la configurazione per assicurarti che l'autenticazione funzioni correttamente.

Esempio di politica delle risorse per l'integrazione diretta con Lambda:

-

{ "Version":"2012-10-17", "Statement": [{ "Effect": "Allow", "Principal": { "Service": [ "transfer.amazonaws.com", "apigateway.amazonaws.com" ] }, "Action": "lambda:InvokeFunction", "Resource": "arn:aws:lambda:us-east-1:123456789012:function:function-name" }] }

Conservazione degli utenti durante le transizioni tra provider di identità

Quando si passa da un tipo di provider di identità all'altro, le configurazioni utente esistenti vengono mantenute in scenari specifici per consentire un ripristino efficiente in caso di problemi:

-

Service-managed a provider di identità personalizzato e viceversa: se passi da un provider di identità gestito dal servizio a un provider di identità personalizzato e poi di nuovo a un provider di identità gestito dal servizio, tutti gli utenti vengono mantenuti nell'ultima configurazione nota.

-

AWS Directory Service a provider di identità personalizzato e viceversa: se si passa da un provider di identità personalizzato AWS Directory Service a un provider di identità personalizzato e viceversa AWS Directory Service, tutte le definizioni per i gruppi di accesso delegato vengono mantenute nell'ultima configurazione nota.

Questo comportamento di conservazione consente di testare in sicurezza le configurazioni personalizzate dei provider di identità e ripristinare la configurazione precedente senza perdere le configurazioni di accesso degli utenti.

Considerazioni importanti sulla modifica dei provider di identità

-

Migrazione degli utenti: quando si modificano i tipi di provider di identità, le configurazioni utente esistenti non vengono migrate automaticamente. Dovrai configurare gli utenti nel nuovo sistema di provider di identità.

-

Test: verifica a fondo la configurazione del nuovo provider di identità prima di apportare la modifica agli ambienti di produzione.

-

Autorizzazioni: assicurati che il nuovo provider di identità disponga delle autorizzazioni e dei ruoli IAM necessari configurati prima di apportare la modifica.